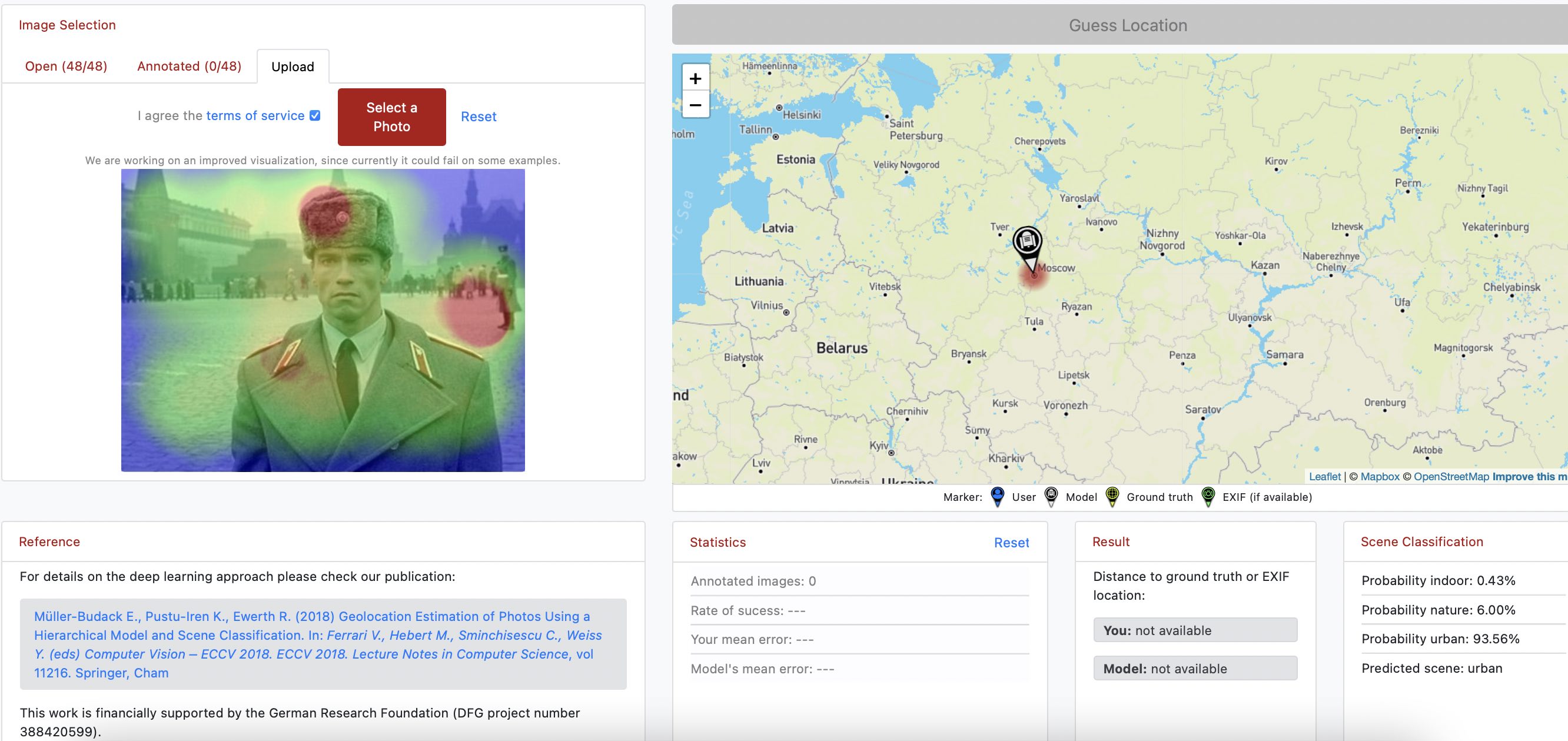

Инструменты OSINT для геолокации: моря, горы, улицы

Появляется всё больше и больше инструментов для выяснения точного местоположения, откуда был сделан фото- или видео-снимок. Любая деталь — дорожный знак, вывеска, линии электропередач, рельеф гор на заднем плане и даже длина тени от столба может быть подсказкой для исследователей. Предлагаем вашему...

Состоялся релиз Kali Linux 2022.2

Состоялся релиз Kali Linux 2022.2, который содержит много обновлений и нововведений: обновление графических сред, новые инструменты, поддержка создания снимков и поддержка Kali NetHunter для умных часов. Читать далее...

ML под ударом: противодействие атакам на алгоритмы машинного обучения

Ежегодно выходят тысячи научных работ об атаках на алгоритмы машинного обучения. Большая часть из них рассказывает о взломе компьютерного зрения, ведь на его примере можно наглядно продемонстрировать последствия атаки. На деле первыми под удар попадают спам-фильтры, классификаторы контента,...

Развертывание Standalone центра сертификации на базе Windows Server 2019 и настройка сетевого автоответчика OCSP

Всем привет, с вами Искандер Рустамов, младший системный администратор Cloud4Y. Сегодня мы будем покорять развертывание центра сертификации (ЦС). Необходимость в выстраивании инфраструктуры на базе государственных требований к решениям в области информационной безопасности заставляет искать новые...

Национальная BugBounty платформа или как мы запускали первую полноценно работающую площадку в СНГ

В данном посте мы расскажем как запустили пилот национальной BugBounty платформы в Казахстане, как из этого родился полноценный международный стартап и почему мы считаем это одной из самых успешных инициатив в области кибербезопасности в Казахстане. Читать далее...

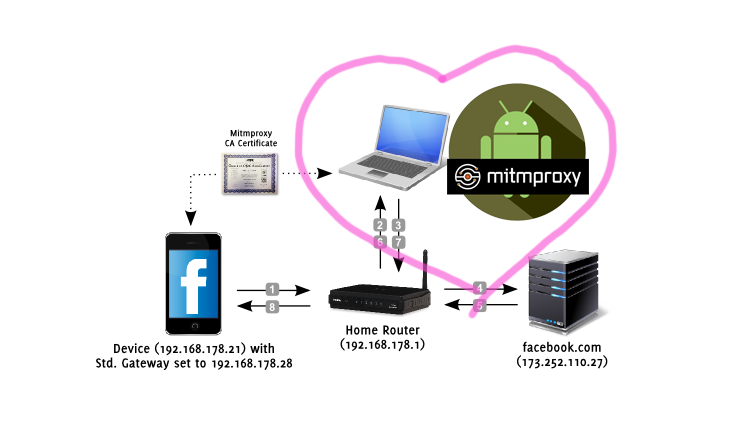

Chrome на Android сломал чужие MitM-сертификаты, но это можно исправить

Прозрачность сертификатов (CT) — отличный проект компании Google, который сейчас фактически стал стандартом де-факто в интернете. Серверы CT показывают все выпущенные EV-сертификаты в открытых и общедоступных источниках. Всё работает отлично до тех пор, пока не сломается. В частности, в последнее...

Дайджест недели от Apple Pro Weekly News (09.05 – 15.05.22)

iPod заканчивает свою историю, объём хранилища iCloud удвоят, порт USB-C в 2023 году, Тим Кук выступил в университете Галлодет, одним способом оплаты в App Store меньше и ещё несколько других интересных событий из мира Apple в этом дайджесте Перейти к новостям...

Security Week 2220: уязвимость в офисных устройствах Zyxel

Компания Zyxel на прошлой неделе закрыла критическую уязвимость в трех офисных брандмауэрах серий Zywall ATP и USG FLEX. Проблему обнаружила компания Rapid7, которая выложила технический отчет с видео, демонстрирующим эксплуатацию дыры. Уязвимость получила идентификатор CVE-2022-30525 и рейтинг...

Electronic Signature vs Digital Signature: подпись подписи рознь

Это короткая заметка о том, что в англоязычной сфере встречаются два термина, взаимосвязанные друг с другом, но разные по сути. Это electronic signature и digital signature. Отличия их друг от друга полезно знать хотя бы для точного понимания статей, стандартов и законов. Мой личный небольшой опрос...

Как я перестал бояться и начал делиться секретами с телефоном

Не знаю как вы, а я – не могу сказать, что люблю, но вижу очень много пользы в интроспекции, или, по простому, самонаблюдении. Вот, допустим, позавчера я проснулся сам, не слишком рано, съел овсянки, выпил кофе без сахара, и весь мой день был очень продуктивным. А вчера я лёг спать поздно, да ещё и...

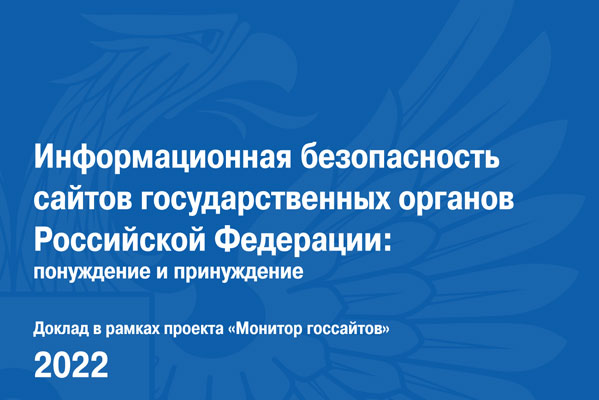

Прокурор как фактор повышения информационной безопасности госсайтов

Через неделю после публикации нашего предыдущего доклада «Информационная безопасность сайтов государственных органов Российской Федерации: ненормативные результаты», основным выводом которого было «96% госсайтов не соответствуют требованиям НПА по информационной безопасности», Международный...

Найти всё, что скрыто. Поиск чувствительной информации в мобильных приложениях

Привет, Хабр! Многим из вас я уже знаком по предыдущим статьям. Меня зовут Юрий Шабалин. Мы вместе с командой разрабатываем платформу анализа защищенности мобильных приложений. Сегодня я расскажу о том, на что обратить внимание при поиске и анализе чувствительной информации в приложении, как ее...

Как обеспечить безопасность сборки ПО: управляем внешними зависимостями

Привет! Проблема управления безопасностью зависимостей — supply chain security — в настоящее время как никогда актуальна. В качестве примера можно привести историю компании SolarWinds: исходный код разрабатываемой ею утилиты был скомпрометирован и среди клиентов компании распространилось...

Как подружить openssl и powershell, или подпись на основе RSA для самых маленьких

В один прекрасный день наш сертификат подписи кода протух. Ну протух и протух, случается. У нас же есть новый сертификат! Щас переподпишем, и всё заработает! А вот и нет. У нового сертификата - новая цепочка доверия, а владельцы системы куда мы ставимся не настроены устанавливать сертификаты от (в...

Необычные MIDI-контроллеры

Ранее мы уже затрагивали тему необычных музыкальных инструментов. Давайте теперь поговорим о непривычных MIDI-контроллерах, с помощью которых можно управлять синтезаторами и прочими электронными устройствами для создания музыки. Читать далее...

Российско-китайская компания выпускает материнскую плату на базе китайского чипа Zhaoxin

На днях стало известно о том, что производитель и разработчик электроники, компания Dannie со штаб-квартирами в РФ и Китае, создала материнскую плату, которая рассчитана на работу с китайскими процессорами Zhaoxin. Плата получила название MBX-Z60A. Насколько известно, компания собирается выпустить...

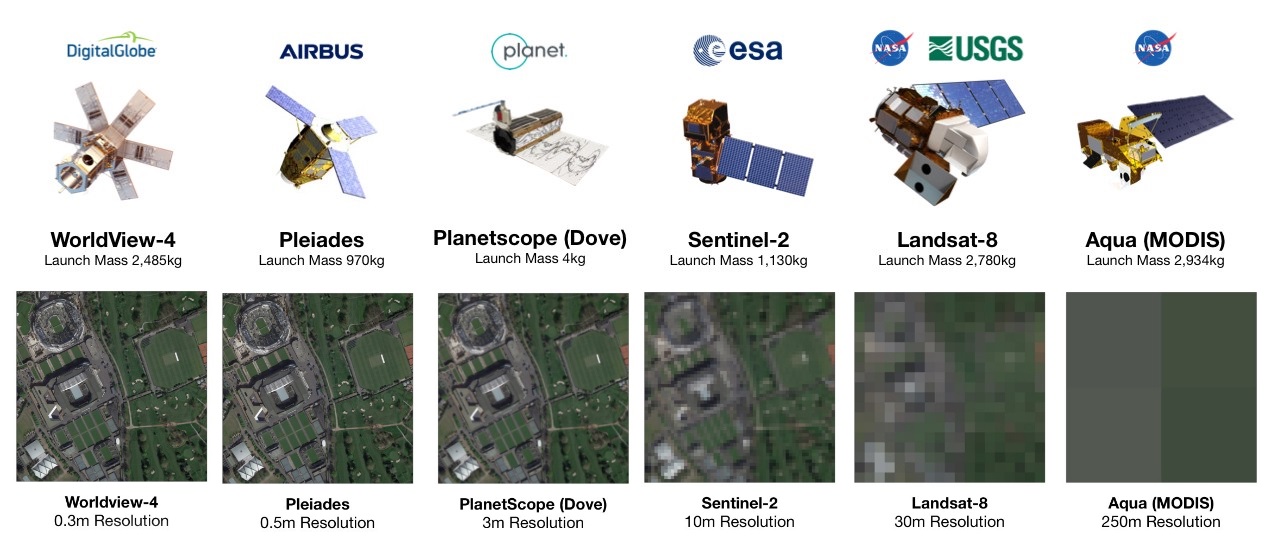

OSINT по спутниковым изображениям

Мы живем в такое время, когда снимок со спутника можно получить в один клик. В оптическом, в инфракрасном и в радиодиапазоне. А еще историю изменений в определенной координате за несколько лет. Зеленый Кот нашел разбившуюся советскую исследовательскую станцию «Марс-3» по снимкам со спутника, тысячи...

Что не так с дешевыми быстрыми зарядками с Ali. Тест

У нас тут два классических случая. Первый – когда обманывают по полной. Второй – когда подсовывают заведомо несоответствующий характеристикам товар, который лишь эмулирует нормальную работу. Читать далее...