Утечка сквозь уязвимость: как построить защиту приложения, чтобы данные не достались злоумышленникам

Утечки данных в мобильных приложениях могут происходить не только из-за внешних атак, но и из-за ошибок во внутренней архитектуре. Они могут возникать из-за использования внешних модулей или других инструментов, которые позволяют сократить время разработки. Но утечки и уязвимости грозят серьезными...

Закон распределения делителей числа (расширенная версия)

В арифметике известны элементарные действия с числами (+), (–), (×), (/) и др., использование которых при заданных исходных данных дает нам возможность получать определенные результаты: сумму, разность, произведение, частное. Обратное действие с результатами в качестве исходных данных возможно...

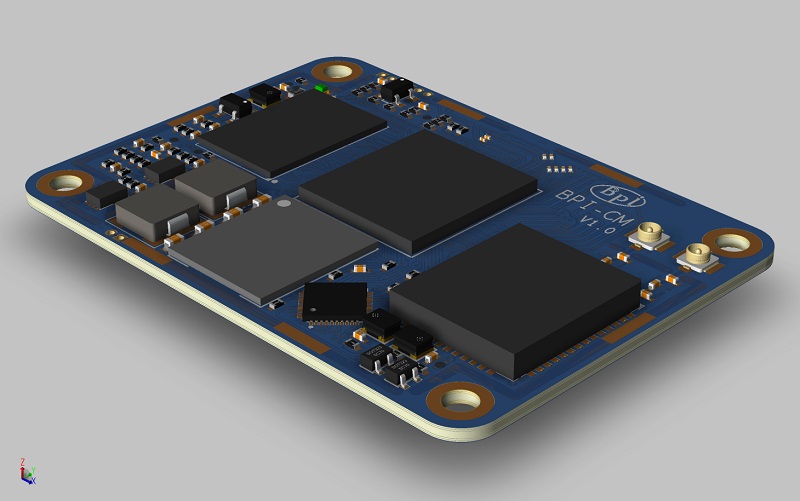

Banana Pi BPI-CM4: у Raspberry Pi Compute Module 4 появился достойный конкурент

Года полтора назад Raspberry Pi Foundation представила новую плату — Compute Module 4. Этот модуль называли шагом вперед по сравнению с предыдущими версиями системы. Он более быстрый, у него больше возможностей, включая сетевые функции. Например, есть опция Wi-Fi 802.11b/g/n/ac, Bluetooth 5.0....

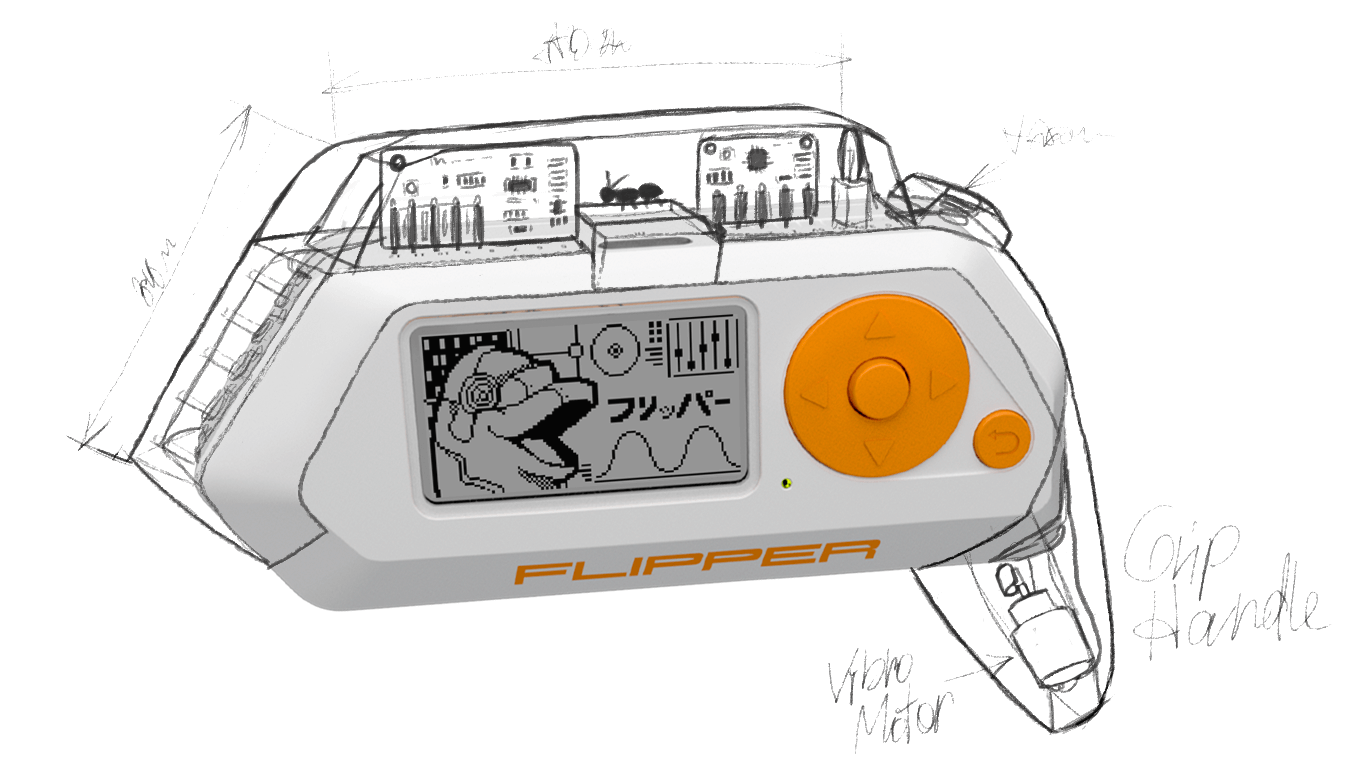

Псс, парень, не хочешь сделать модуль для Flipper Zero?

У Flipper Zero на боку есть отверстия GPIO под стандартную гребенку 2.54 мм, к которым выведены ноги микроконтроллера. Там есть аппаратный SPI, I2C, UART и много другой периферии, доступной в нашем чипе STM32. Эти контакты можно использовать для подключения к сторонним устройствам по промышленным...