Решение cryptopals. Часть 3

Завершаем решение cryptopals. В этой части рассмотрим блоки заданий 5 и 6, которые посвящены криптографии с открытым ключом. Читать далее...

Синергия продуктов Anti-DDoS и WAF

Группа компаний «Гарда» – производитель семейства продуктов для защиты данных и сетевой безопасности. В нашем портфеле более 15 различных систем, которые помогают зрелым заказчикам решать задачи кибербезопасности. Под тегом #продуктыгарда мы будем размещать посты, из которых вы узнаете лучшие...

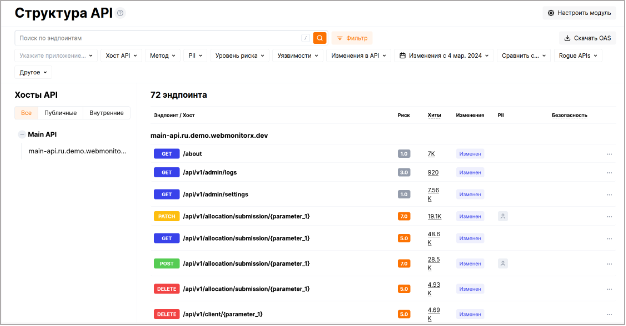

Обзор продукта «Структура API» и новой функциональности сравнения Open API спецификаций

Всем привет! Сегодня мы хотим вам рассказать о нашем продукте «Структура API» и последних изменениях в нём. Данный продукт позволяет решить одну из важнейших задач в управлении API – это получение актуальной и полной структуры API на основании реального трафика. Результат представляется в привычном...

Красавица и HTML Injection. Почему HTMLi не только про дефейс

Привет, Хабр. Сегодня мы посмотрим на достаточно тривиальную тему с совсем нетривиальной стороны. Пожалуй, для каждого вебера HTML-инъекции являются темой, которой зачастую уделяют не очень много внимания. Взять даже собеседования: когда в последний раз вас спрашивали не об XSS'ках, а об...

Мини-обзор E Ink-ридера PocketBook 700 Era: 7 дюймов, защита от воды и… ощущение клёвой вещи

За последние лет десять жизнь периодически сводила меня с «Покетбуками» – и сам когда-то владел парой устройств, и у знакомых видел, и даже один раз дарил. Ну и обзоры с новостями читал. Интересовался темой, так сказать. Не только ридерами этой породы, но устройствами с E Ink в целом. При этом...

От HTTP к RCE. Как оставить бекдор в IIS

Всем добрый день! Меня зовут Михаил Жмайло, я пентестер в команде CICADA8 Центра инноваций МТС. На проектах часто встречаются инстансы Internet Information Services (IIS). Это очень удобный инструмент, используемый в качестве сервера приложений. Но знаете ли вы, что даже простое развёртывание IIS...

Новая техника скрытого извлечения данных из реестра: анализ и рекомендации по защите

Недавно в сети появился инструмент, который позволяет получить учетные данные из реестра Windows без взаимодействия с файловой системой — непосредственно из памяти. Детектировать такие атаки средствами штатного аудита очень непросто. В статье сравниваем механизм работы новой утилиты со старыми...

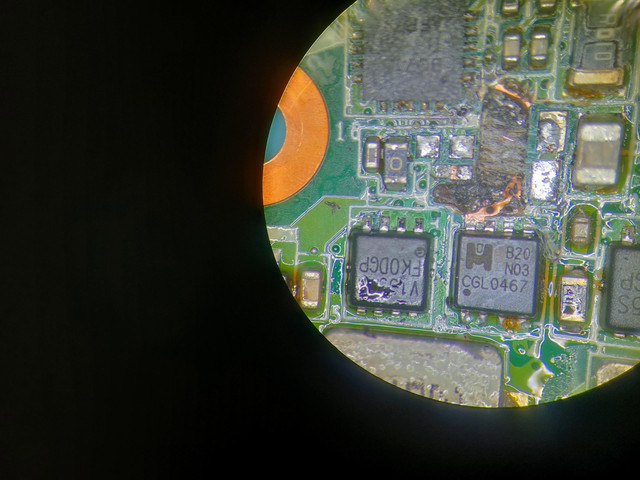

Самые неприятные поломки ноутбуков в моей практике. Чинить или не чинить — тот еще вопрос

Привет, Хабр! Давно я уже не писал про ремонты. Сегодня настал этот день и час, я решился. В статье расскажу о наиболее неприятных поломках ноутбуков, которые встречал в своей практике. Это уже вторая часть, первую можно почитать вот здесь. Что же, приступим! Читать дальше →...

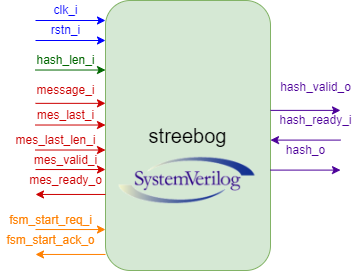

Хеш-функция Стрибог. Особенности аппаратной реализации на System Verilog

На просторах интернета есть несколько статей об алгоритме получения хеш-функции Стрибог (ГОСТ 34.11-2012), в том числе и на Хабре. Однако везде в качестве примера приводится реализация на языках программирования C, C#, Python и других. То есть идет последовательное выполнение операций алгоритма. В...

1 апреля — о серьёзном: факапы бэкапов

Первое апреля — день, когда все смеются, а разработчики и админы могут плакать, потому что 31 марта, во всемирный день бэкапа, происходит лютый шабаш хакеров, мошенников, интернет-хулиганов и всех тех, кто не против попробовать на прочность IT-мир. Мы попросили пользователей Хабра рассказать о...

Apple Pro Weekly News (25.03 – 31.03.24)

Анонсирована конференция разработчиков Apple WWDC24, но уже сейчас есть новости для разработчиков. О какой фишке iOS 17.4 умолчала Apple и почему стоит установить iOS 17.4.1, а ещё ждём 17.5 на этой неделе. За что Apple уволила и засудила своего бывшего сотрудника и зачем в магазинах поставят...

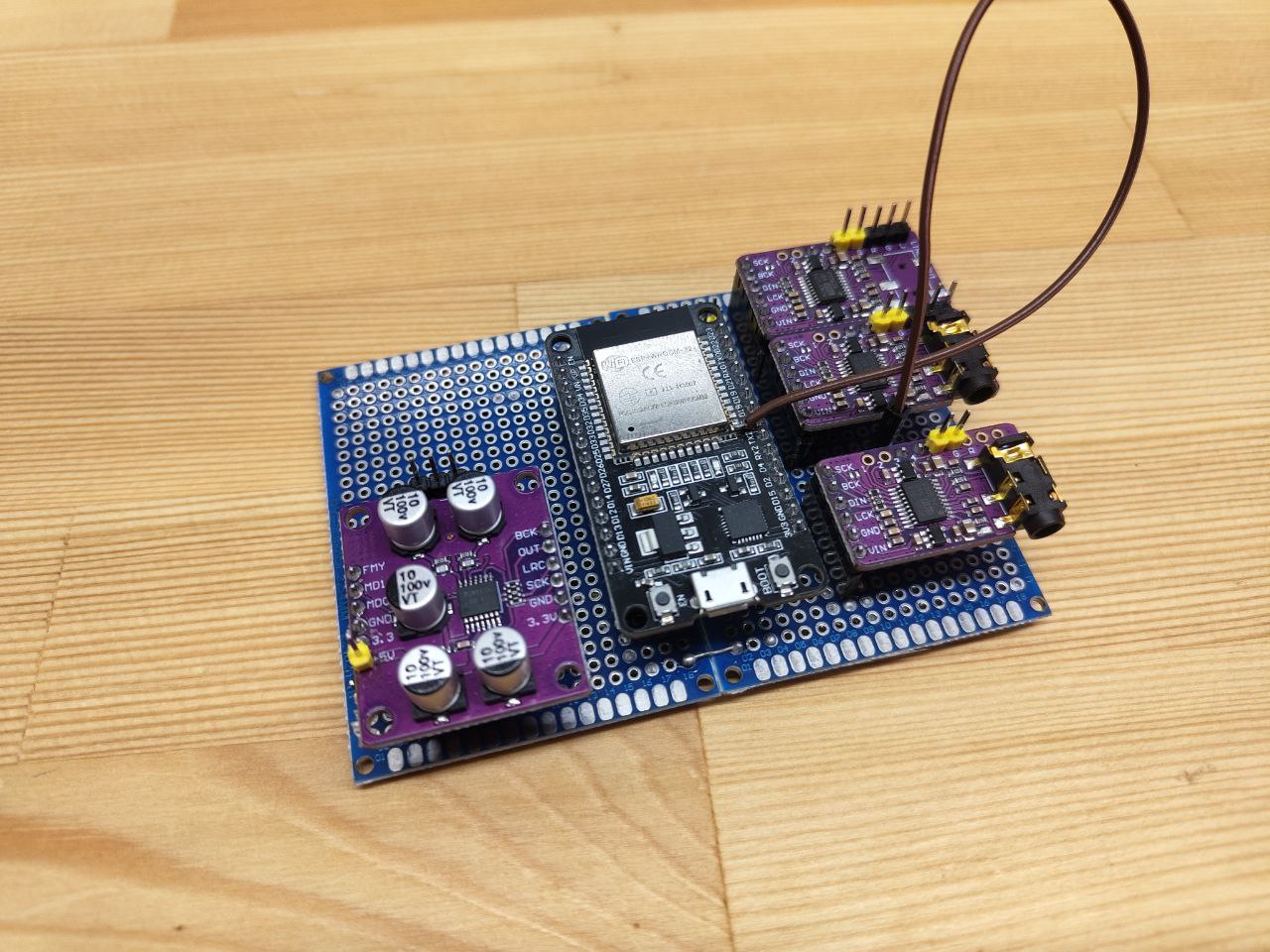

Разработка аудио процессора

Хабр, привет! Меня зовут Даниил, и я представляю команду студентов, которая занимается pet-проектом по созданию аудио процессора. Наша цель - разработать устройство, которое сможет решить ряд проблем в аудио сфере. Мы уверены, что наше устройство будет полезным и интересным для большого числа...

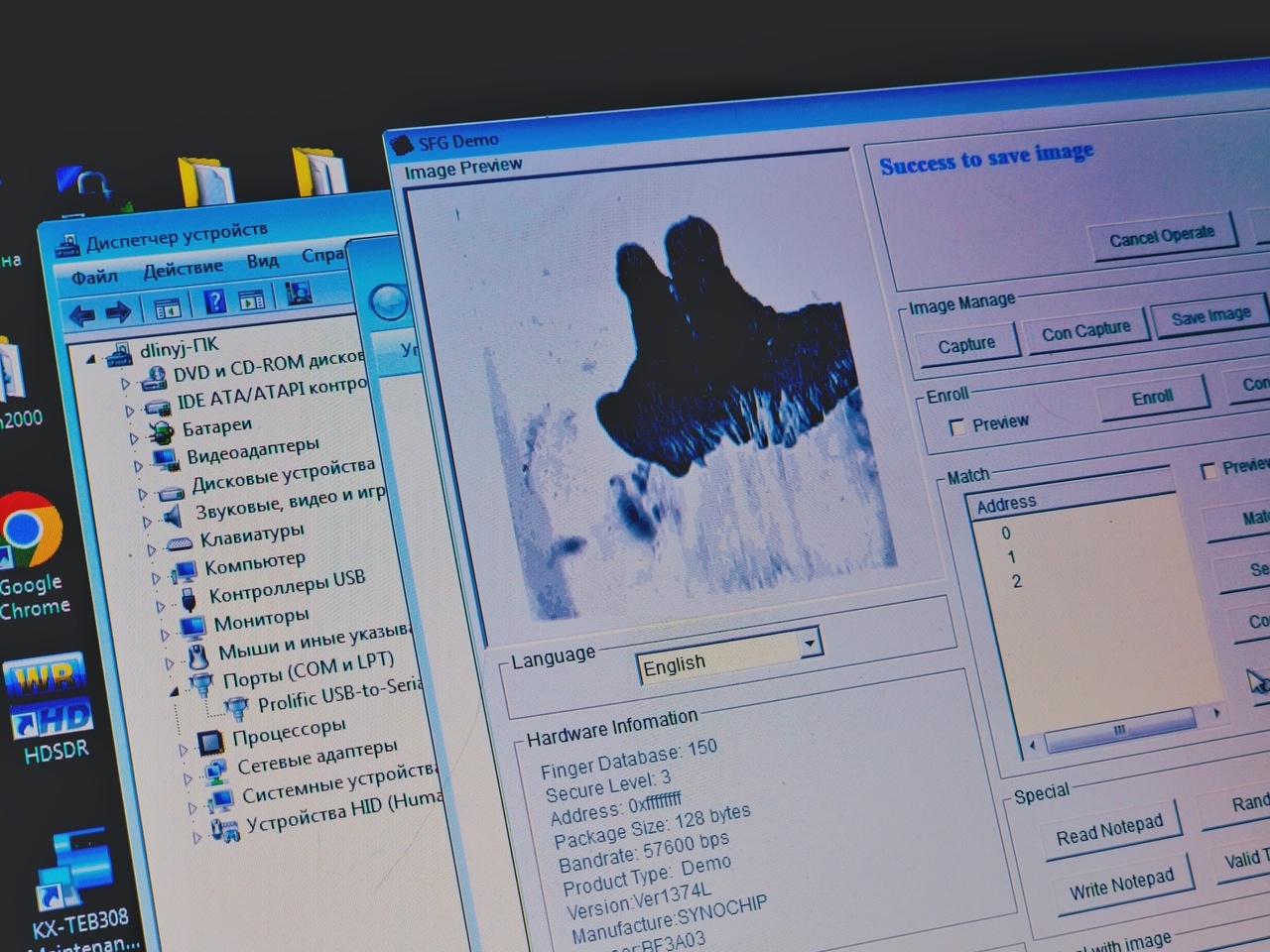

Сканер отпечатков кошачьих носиков

Расширение сферы применения биометрической системы контроля доступа на других существ, открывает поистине потрясающие возможности. Так сложилось, что на территории мануфактуры, где я располагаюсь, живёт достаточно большое семейство иссиня-чёрных котов, все братья от одной матери, но из разных...

Киберпранк с тараканами, или Хакеры тоже шутят

Далеко не всегда за хакерскими приколами стоит демонстрация силы или желание привлечь внимание общественности. Некоторые шутят просто от скуки, другие — чтобы опробовать новую утилиту или размять мозг, а кто-то ради желания потешить эго. Описать все причины мы вряд ли сможем. А вот вспомнить...

Воскресная барахолка: поддерживаем отечественного производителя

Привет, Хабр! В эти выходные я заглянул на барахолку, и хочу поделиться некоторыми интересными увиденными там вещами. Стоит заметить, что на Хабре привыкли в основном к испанским барахолкам, но в связи с санкциями и отсутствием прямых рейсов, я думаю, эти статьи не очень актуальны для многих из...

Деструктивный пакет everything напомнил об уязвимостях реестра npm

Пакетный менеджер npm попал в неприятную историю, которая снова возродила споры о принципах работы реестра с микрозависимостями для JavaScript (и Node.js). Критики утверждают, что уровень зависимостей в npm слишком большой. Многие помнят историю 2016 года с микромодулем left-pad из нескольких...

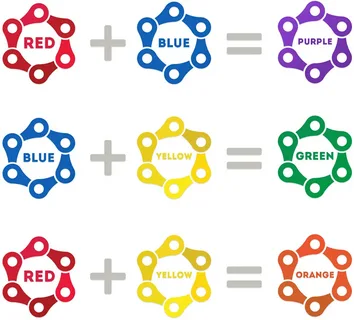

Reb, Blue, Yellow Team. Противостояние или партнёрство в киберпространстве

Как говорится, добрый день! Сегодня хочу поговорить с вами на тему ,так называемых, команд в сфере информационной безопасности. В основном эта статья предназначена для тех, что только начинает свой путь в этом направлении или просто до сих пор не определился к какой из "команд" он хочет примкнуть....

[Перевод] Bulletproof hosting vs Reverse proxy

Bulletproof, offshore, and just normal hosting Every country has its laws, just like the internet. Plus, there are a lot of gray areas of activity. We are not talking about unimaginable crimes, and even less about criminality, but about activities more likely to run the risk of drowning in a flood...