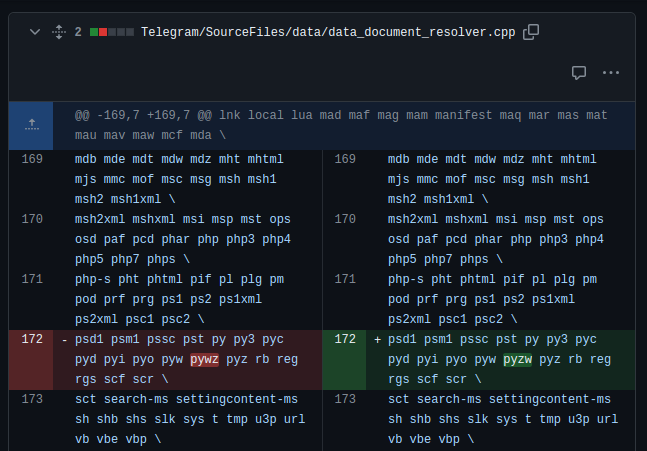

Client-side RCE в Telegram Desktop. Разбор с POC

Недавно некоторые СМИ писали о "новой уязвимости" в приложении Telegram Desktop для Windows, которая позволяет злоумышленнику исполнять произвольный код при открытии чата с ним, если у вас включена автозагрузка файлов (она включена по умолчанию). Разбор уязвимости, реальный proof of concept и пару...

Blockchain-интеграция: возможности API и веб-сервисов для безопасных биткоин транзакций

В современном мире цифровых технологий тема блокчейна приобретает все большее значение. Блокчейн-технологии обещают революцию в различных сферах экономики и информационных систем, предоставляя надежные и прозрачные способы ведения записей. Одним из ключевых аспектов внедрения и использования...

Китайский процессор Loongson 3A6000 уже работает в мини-ПК. Возможности и характеристики модели Morefine M700S

Китайцы за последние несколько лет сильно продвинулись в разработке чипов, включая современные процессоры. Один из них — Loongson 3A6000, по производительности он примерно равен Intel Core i3-10100F. Но речь сегодня не столько о чипе, сколько об устройстве, в котором он работает — мини-ПК Morefine...

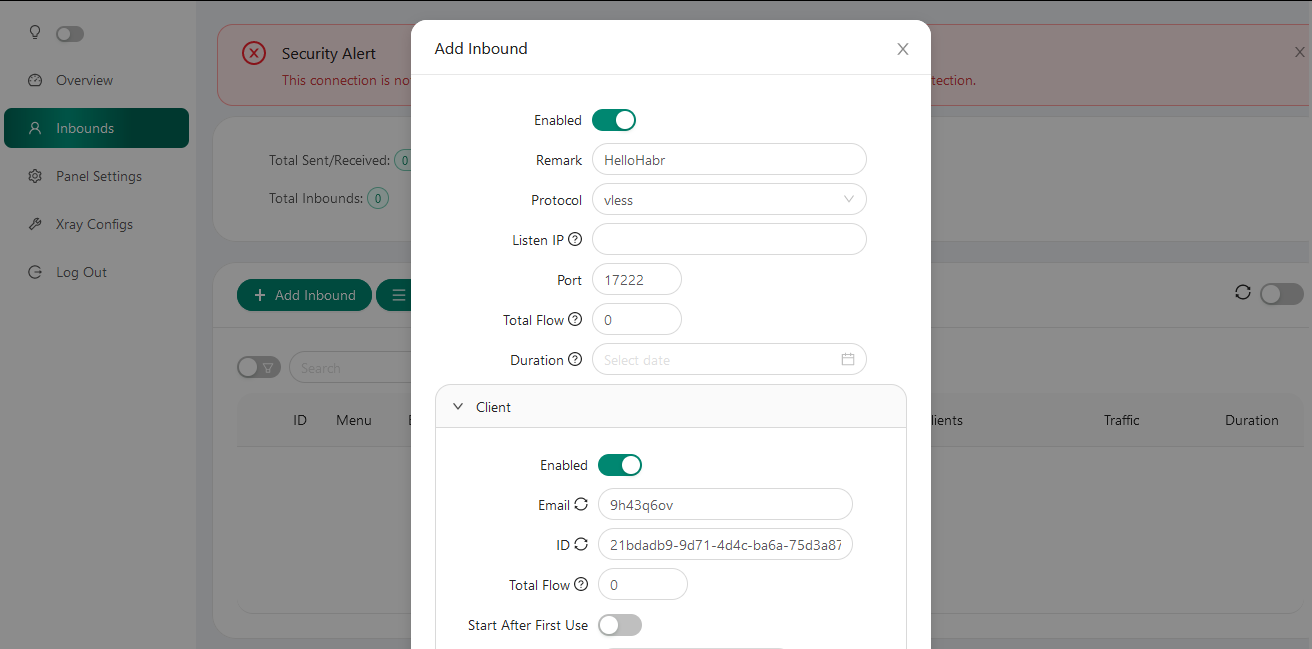

Настройка протокола mKCP в 3X-UI и X-UI для маскировки трафика прокси-сервера под BitTorrent, FaceTime и WebRTC

Сегодня мы поговорим о настройке подключения к прокси-серверу по протоколу mKCP в известных web-панелях X-UI и 3X-UI. Про mKCP, как и про многие другие актуальные на сегодняшний день прокси- и VPN-протоколы я недавно рассказывал в статье "Надежный обход блокировок в 2024: протоколы, клиенты и...

Кибератаки уровня «космос»: зачем хакеры взламывают спутники и к чему это приводит

Есть ли в космосе место для хакеров? Увы, где человек что-то сотворил, найдутся и те, кто захочет созданное разрушить или обратить себе на пользу. Единственного в истории подозреваемого в хакерстве на орбите — астронавта Энн Маклейн — суд оправдал. Зато соседи по планете неоднократно наносили...

Безопасная разработка: обзор основных инструментов

Привет! Меня зовут Иван, я инженер по кибербезопасности в достаточно крупной компании и автор курса «Специалист по информационной безопасности: веб-пентест». В этой сфере я уже около шести лет. Сейчас занимаюсь тестированием безопасности приложений, архитектурой и внедрением решений безопасности,...

Как создать изолированную среду для Nextcloud: полная инструкция

Привет, Хабр! Меня зовут Максим Анисимов, я главный инженер отдела технической поддержки в хостинг-провайдере SpaceWeb. В статье расскажу, как создать изолированный от внешней сети инстанс Nextcloud, который будет доступен только из-под VPN по IP-адресу. И объясню, чем именно и для кого такое...

Мошеннические схемы, так ли их много?

Вас также раздражает, когда в СМИ или в Telegram-каналах появляются новости о “новых” мошеннических схемах? Я не в восторге от таких новостей, потому что они редко содержат что-то действительно новое. Обычно в них говорится о том, что мошенники начали использовать другой способ маскировки,...

Обзор Practical Network Penetration Tester (PNPT)

В данной статье рассмотрим популярную в США сертификацию для пентестров под названием "Practical Network Penetration Tester" (PNPT) от Heath Adams, aka The Cyber Mentor (TCM). Читать далее...

Евгений DockerAuthPlugin’ович Онегин

Интересное начало, не так ли? Меня зовут Роман, и я младший инженер информационной безопасности Ozon. В этой статье я расскажу о проблеме отсутствия авторизации доступа к Docker daemon / Docker Engine API / командам Docker при работе с контейнерами в экосистеме Docker и как это можно решить при...

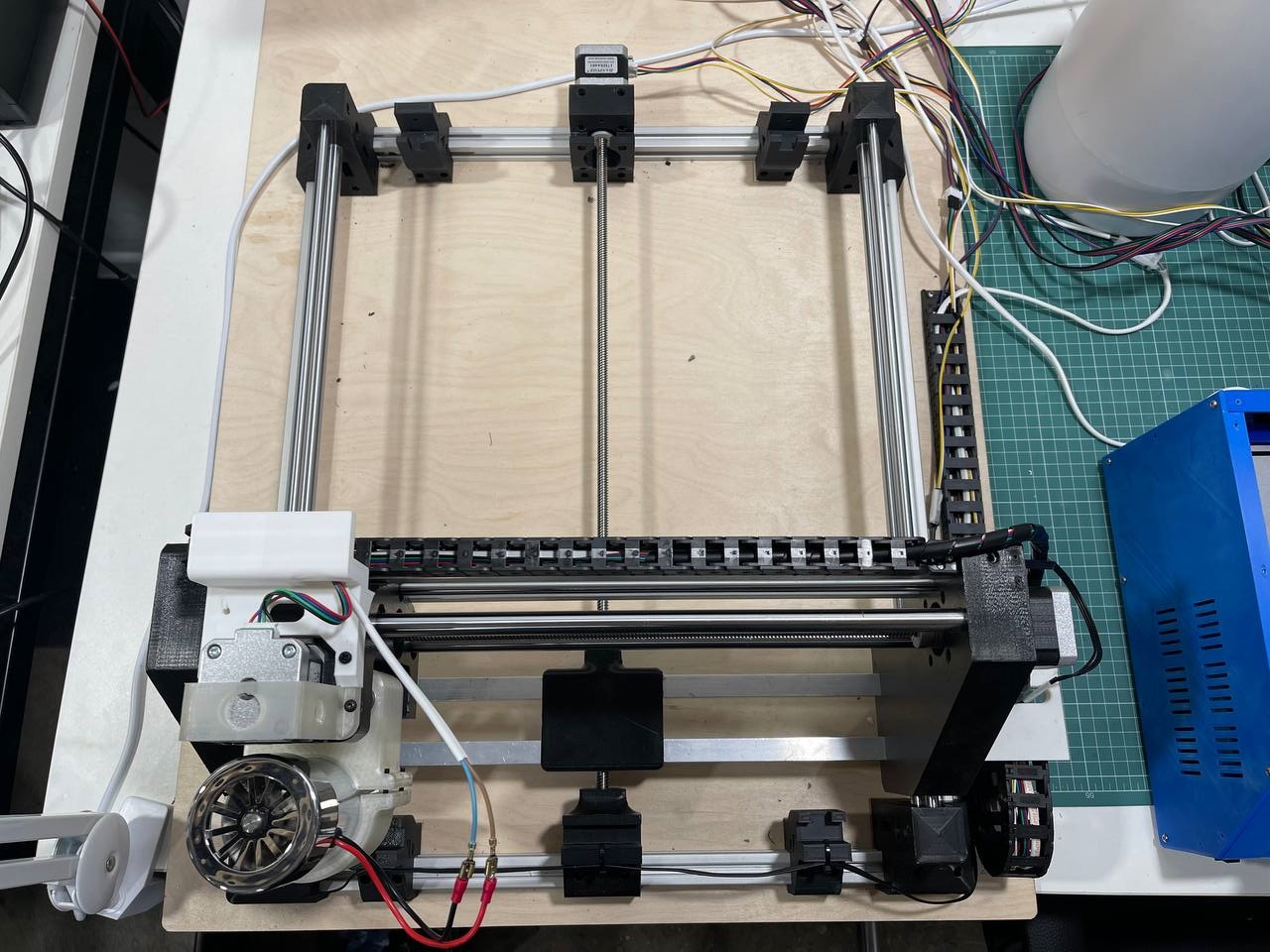

Как я победил ЧПУ (CNC) станок

Всем привет! Расскажу Вам, как мне посчастливилось победить в битве с самодельным ЧПУ станком. Надеюсь данная статься будет Вам полезна и интересна. Будет интересно, кто также, как и я, начинает путь в ЧПУ станках. Что было дальше?...

Как меняются методы расследования на Standoff: кейс аналитика PT Expert Security Center

Всем привет! Меня зовут Юлия Фомина, в Positive Technologies я занимаюсь проактивным поиском и обнаружением угроз, что в профессиональной среде называется threat hunting. И все эти знания наша команда превращает в экспертизу продуктов Positive Technologies. И конечно же, мы не только обогащаем наши...

Технологический винтаж: вспоминаем субналадонник Xircom REX 6000. Он умел многое

К хорошему быстро привыкаешь. На момент написания этой статьи сложно представить современного человека без смартфона. В нём практически вся наша жизнь: телефоны, заметки, календарь, аудио- и видеозвонки, музыка, игры, платёжные системы, нейросетевые помощники, социальные сети и многое другое. Если...

Как я мышку Microsoft Sculpt Ergonomic Mouse за $100 восстанавливал: пайка кнопки, обмен материнками и кое-что еще

Три мыши. Посередине мой верный помощник, а по бокам — его «собратья», приобретенные на eBay. Один донор и второй — рабочая мышь с проблемной кнопкой Привет, Хабр! Наверное, многие, прочитав заголовок, подумали: «Ну блин, уже до ремонтов мышей докатились!» Частично с этим согласен, но не до конца!...

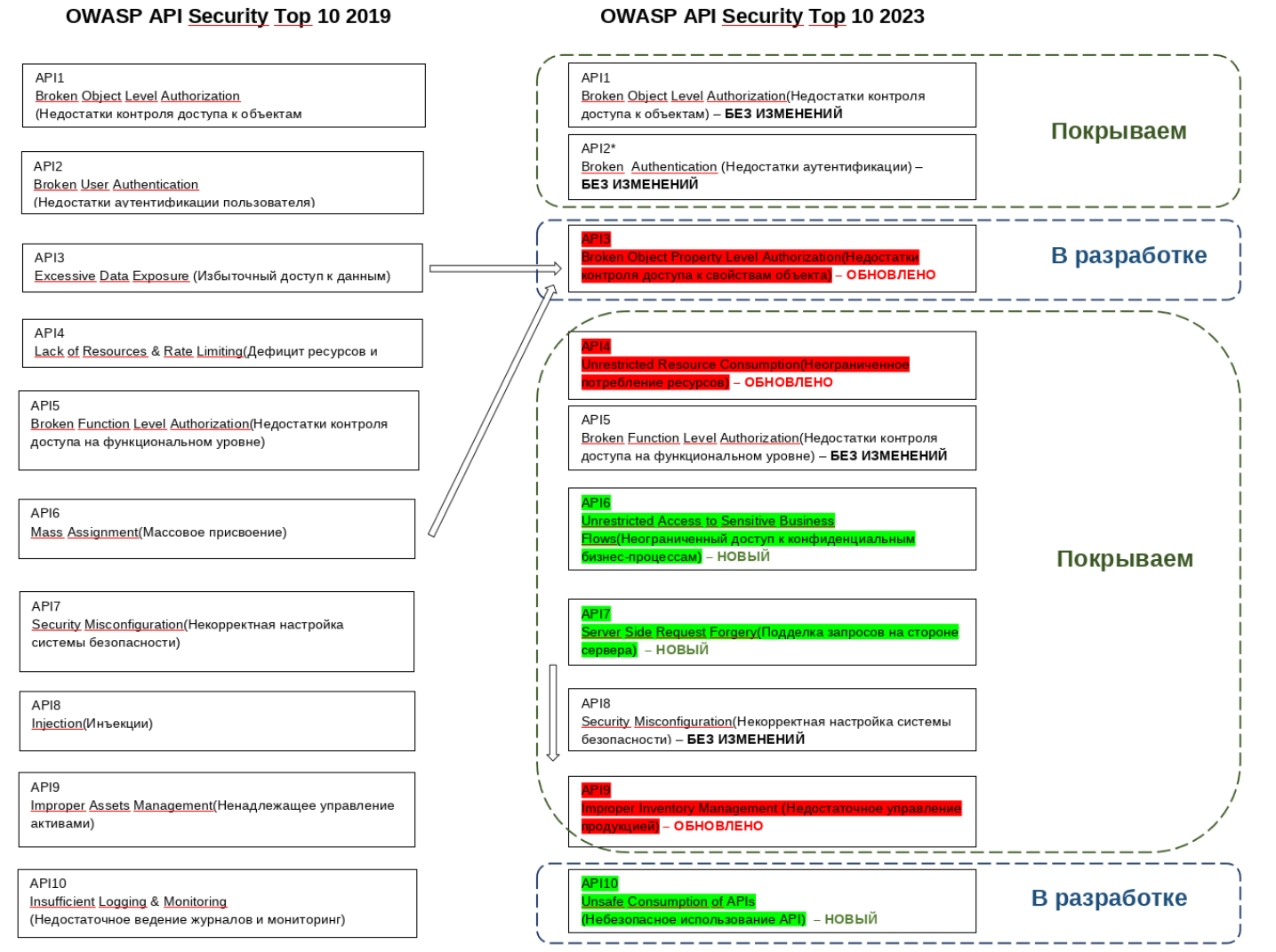

Новые угрозы в OWASP API Security Top 10

Всем привет! Сегодня мы будем говорить о новых рисках в OWASP API Security Top 10, что плохого они нам обещают и что со всем этим можно сделать. В 2023 году некоммерческая организация OWSAP обновила свой отчёт и выпустила новую версию 2023. По сравнению с 2023 годом, перечень рисков претерпел...

[Перевод] Настройка аутентификации в приложении через Active Directory с использованием OpenAM

Почти каждая организация использует Active Directory для управления учетными записями сотрудников. И использование существующих учетных записей для доступа к корпоративным приложениям является хорошей практикой. В данной статье мы настроим аутентификацию в демонстрационном Spring Boot приложении...

Аутентификация go с использованием токенов PASETO

В этой статье мы напишем небольшой сервис аутентификации на go с использованием токенов PASETO. Этот токен можно использовать вместо JWT для процесса аутентификации. Если хотите узнать о PASETO подробнее, то можете почитать статьи на Хабре или гитхабе. Читать далее...

Жизнь после отвала eMMC. Часть 2: даём новую жизнь устройствам с полностью мёртвой памятью. Загружаем Android с MicroSD

Отвал флэш-памяти типа eMMC — весьма частая болячка смартфонов и планшетов, которая массово преследует современные девайсы на протяжении вот уже более 10 лет. Симптомы проблемы знакомы многим читателям: смартфон виснет на заставке, системные приложения регулярно вылетают, или настройки системы...