Бэкдор в архиваторе XZ 5.6.0 и 5.6.1 (CVE-2024-3094)

Спустя месяц после выпуска новой версии архиватора XZ 5.6.0 исследователи из Red Hat обнаружили в нём бэкдор (тайный вход). Читать далее...

Препарируем Wazuh. Часть 1: Базовая установка

Тема SIEM решений с открытым исходным кодом постоянно проявляется на просторах сети. Одних интересуют SIEM системы как таковые, и хочется разобраться в решениях данного класса, но при этом не хочется связываться с тяжелыми и запредельно дорогими коммерческими SIEM. Другие не уверены, что им вообще...

Мини-ПК GEEKOM A7: что это за девайс и на что он способен?

Производители электроники каждую неделю выпускают интересные девайсы, включая миниатюрные компьютеры. Об одном из них сегодня и расскажем. Дело в том, что это устройство, способное стать «рабочей лошадкой» как для решения чисто офисных задач, так и для разработки. Базируется оно на процессоре AMD...

Как выжить на первом испытательном сроке в IT и не только

Всем привет! Меня зовут Артём Харченков, и я руководитель подразделения разработки программных продуктов в компании Crosstech Solutions Group. Сегодня я расскажу, как успешно пройти свой первый испытательный срок, что нужно делать обязательно и чего лучше не делать. Для начала – кратко обо мне,...

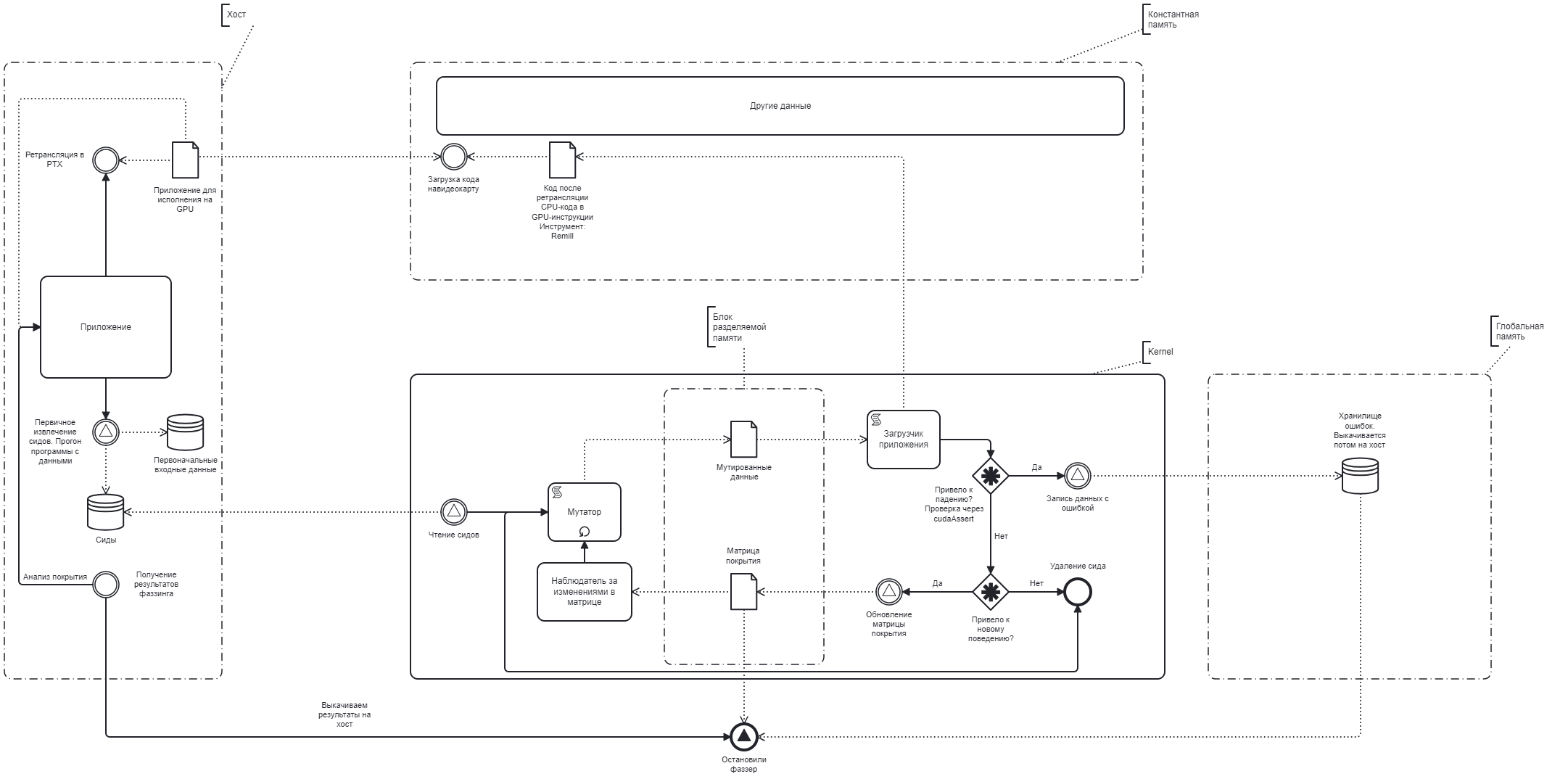

Часть 1. GPU-Based Fuzzing. Что за зверь такой?

Всем привет! При изучении темы фаззинг-тестирования всегда возникает вопрос, насколько сильно можно увеличить количество выполнений приложения в секунду. Иначе говоря - как ускорить фаззинг? В последнее время одно из популярных направлений - искусственный интеллект, его создание и обучение. Лично я...

Развертывание защищенного dev кластера bitnami/kafka в k8s с помощью helm

Всем привет. На этот раз хотел бы поделиться материалом, связанным непосредственно с devops работой. Недавно возникла потребность раскатить kafka кластер в kubernetes. В ходе развертывания возникло очень много сложностей, встречено множество подводных камней, и, естественно, в большинстве случаев...

Я научился управлять компьютером силой мысли: обзор нейроинтерфейса NextMind Dev Kit

Совсем недавно мне в руки попала невероятная вещь — нейроинтерфейс NextMind Dev Kit. С виду небольшое устройство, простая пластиковая «шкатулка» с несколькими платами и девятью электродами, которая может согласовать мозг с компьютером. На выходных у меня нашлось немного времени, чтобы...

[Перевод] 3 разрешения в Google Cloud, которые можно эскалировать, чтобы делать что угодно

Думаете, в Google Cloud можно делиться только теми правами, которые есть у вас самих? Это не так. Здесь я рассказываю про три разрешения, с которыми можно делать что угодно. Читать далее...

Android 15 выйдет только летом, но «потрогать» ОС можно уже сейчас. Что интересного в тестовой версии?

Корпорация Google несколько дней назад выпустила вторую тестовую версию ОС Android 15. Естественно, в ней много интересного, и для апробации новинки компания предлагает специальную программу. Правда, далеко не все устройства поддерживаются сейчас, речь идёт только о гаджетах от Google, а именно...

Сказ о том, как пентестеры трафик скрывают

Наша команда проводит много red-team-проектов и, как следствие, постоянно имеет дело с различными системами мониторинга сетевого трафика. Вопрос «Как не спалиться?» в такой работе почти так же важен, как проникновение в инфраструктуру. Поэтому сегодня я хочу поговорить о маскировке сетевого трафика...

Построение полносвязной сети с применением ГОСТового шифрования. Или как скрестить Cisco и Континент

Случилось импортозамещение. Контролирующие организации потребовали организовать шифрование каналов передачи данных с использованием отечественной криптографии. Нам хочется внедрить ГОСТовое шифрование с минимальными потерями отказоустойчивости и управляемости действующей DMVPN сети и с минимальным...

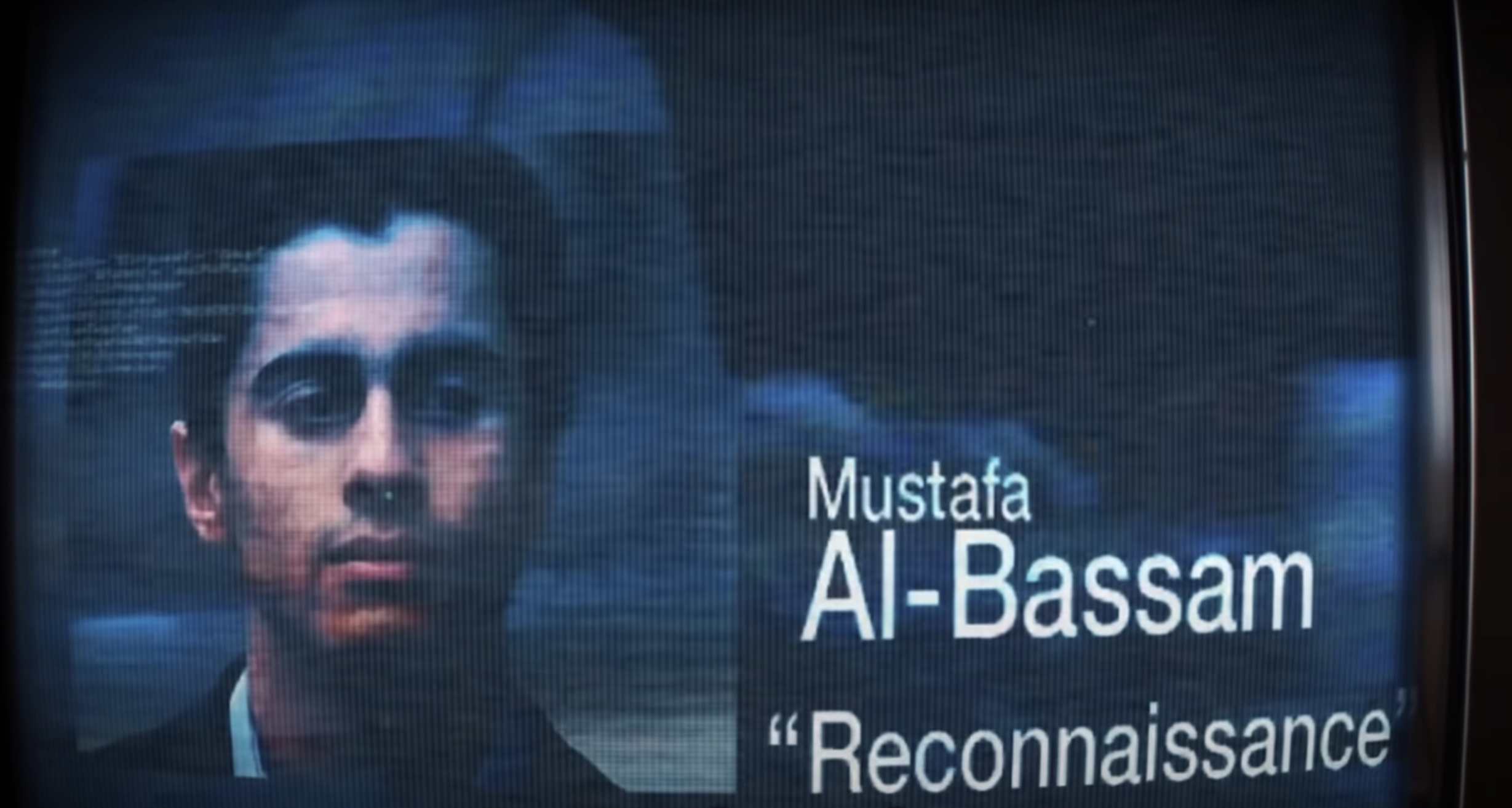

История 16-летнего подростка взломавшего ЦРУ

Подросток перехитривший правительство США. Эта история может показаться началом сюжета вымышленной истории о супергерое. Итак, как же у 16-летнего подростка получилось взломть ЦРУ. Новая звезда в мире хакерства Пока большинство детей его возраста играли в футбол, Мустафа аль-Бассам задавал начало...

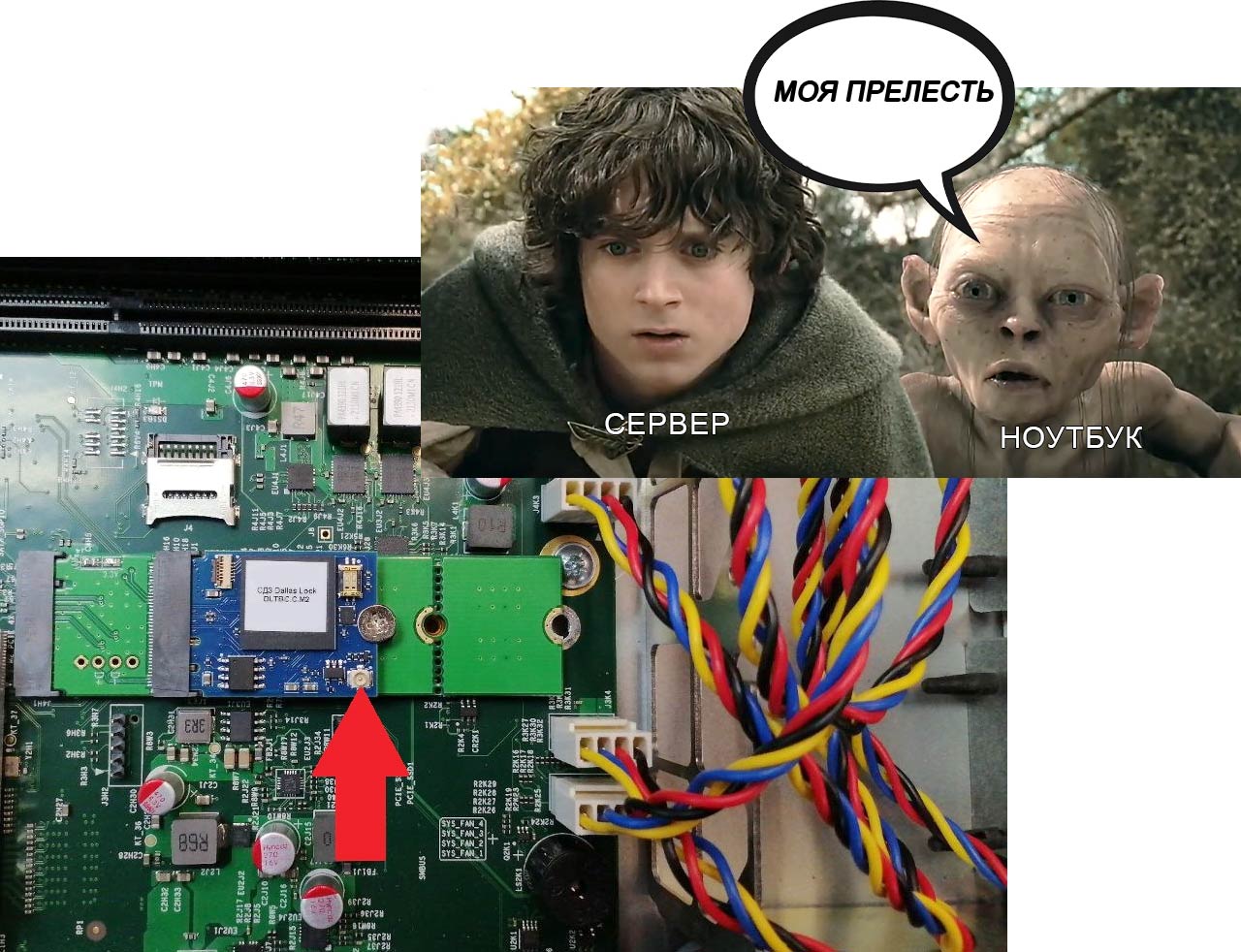

Тесты «Тринити»: совместимость со средствами доверенной загрузки

Как часто процесс внедрения какого-нибудь ПАК в сервер затягивается из-за того, что «выключили — внедрили — включили — всё лежит». Причём, лежит не 5 минут, а, например, 5 дней, пока вокруг бегают инженеры, пытаясь понять, почему не заводится. Порой попытки внедрить так, чтобы соответствовать...

Избирательный стилер: SapphireStealer маскировался под листовку ЦИК о выборах президента

Специалисты Threat Intelligence компании F.A.C.C.T. обнаружили pdf-файл с политинформацией о прошедших президентских выборах с модифицированным стилером SapphireStealer. Эту вредоносную программу, способную перехватывать учетные данные из браузеров и из мессенджера Telegram, злоумышленники...

Хостинг-провайдеров России обязали подключиться к СОРМ до июня 2024 года

СОРМ-2 — это система мониторинга и записи всего интернет‑трафика в Росии. Провайдеры обязаны за свой счёт устанавливать специальное оборудование, которое ведёт логи всего проходящего через них трафика для потенциальных нужд органов и спецслужб. По приказу Минцифры, применяемые с 1 марта 2024...

Анализ Приказа ФСТЭК России №118 «Об утверждении требований по безопасности информации к средствам контейнеризации»

Рассмотрим требования к безопасности информации в средствах контейнеризации, указанные в Выписке из Приказа ФСТЭК России № 118 «Требования по безопасности информации к средствам контейнеризации», приведем разъяснения к каждому требованию. Также в статье проанализируем техническую реализацию...

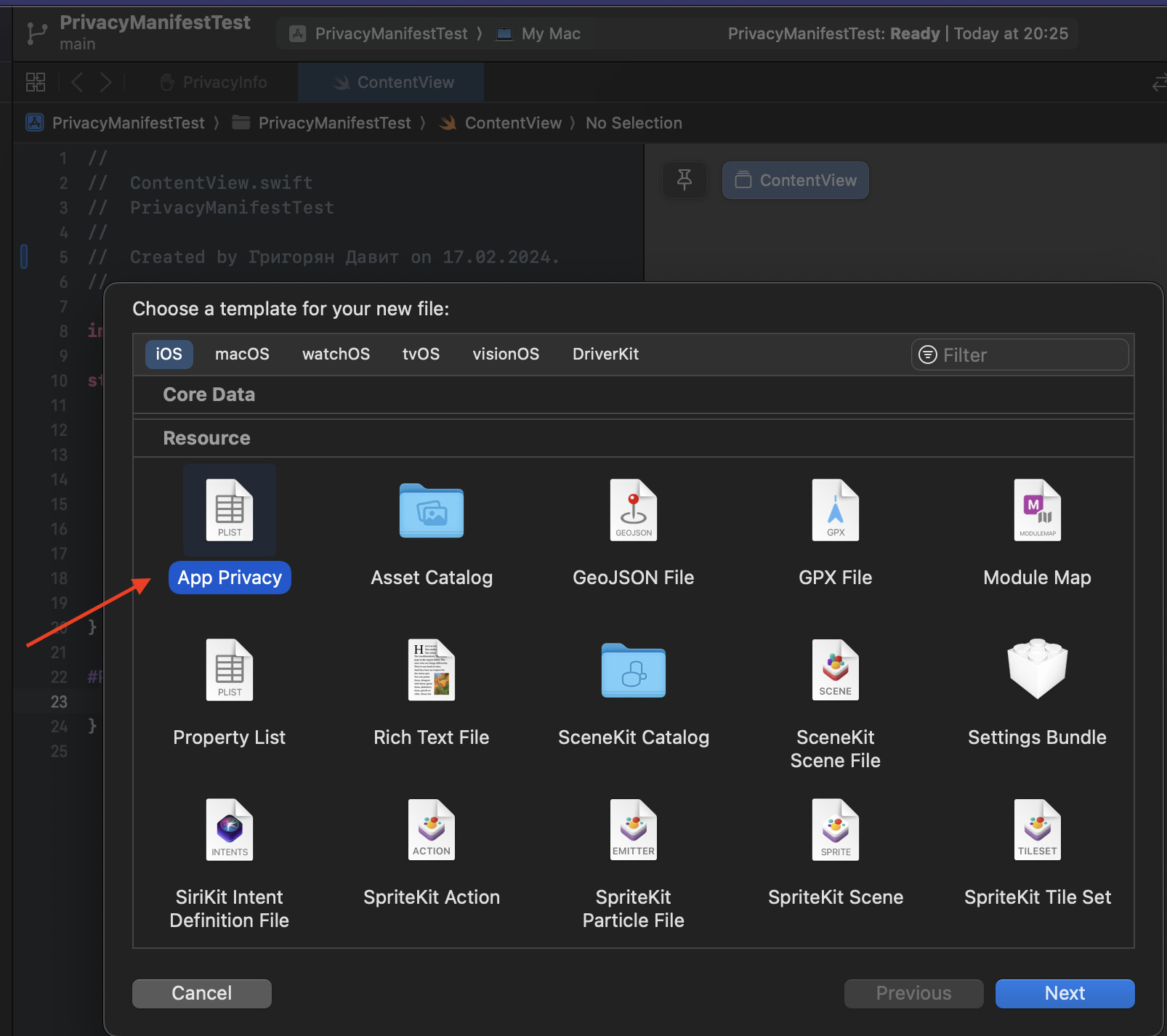

Privacy Manifest: что нужно о нём знать для внедрения в проект

На работе я столкнулся с задачей внедрения Privacy Manifest в проект. Изучение вопроса началось с прочтения документации Apple, а продолжилось просмотром WWDC-сессии на тему конфиденциальности. После внедрения оказалось, что для корректной работы над задачей нужно изучить больше информации. Поэтому...

Обзор портативной Bluetooth колонки Vifa Oslo

Я искал достойную Bluetooth колонку, чтобы подключить к виниловому проигрывателю. И нашел такую колонку. Это Vifa Oslo — портативная колонка мощностью 40 Вт в металлическом шасси с ручкой и с четырьмя динамиками внутри. Читать дальше →...