Single Sign-On (SSO) для системных аналитиков: от основ до деталей OIDC, SAML и Kerberos

Системным аналитикам часто приходится проектировать процессы авторизации, выбирать протоколы и описывать требования к аутентификации. Но когда дело доходит до SSO (Single Sign‑On) — архитектурных решений становится неожиданно много: OIDC, SAML, Kerberos… Что из этого выбрать и почему? В статье —...

[Перевод] Single Sign-On c OpenAM и OpenIG: практические примеры реализации

Single Sign-On или SSO — технология, которая позволяет пользователям получать доступ к различным приложениям, используя единый сервис аутентификации и одни учетные данные. Такой подход повышает не только удобство пользователей, но и безопасность, так как управление учетными данными, политиками...

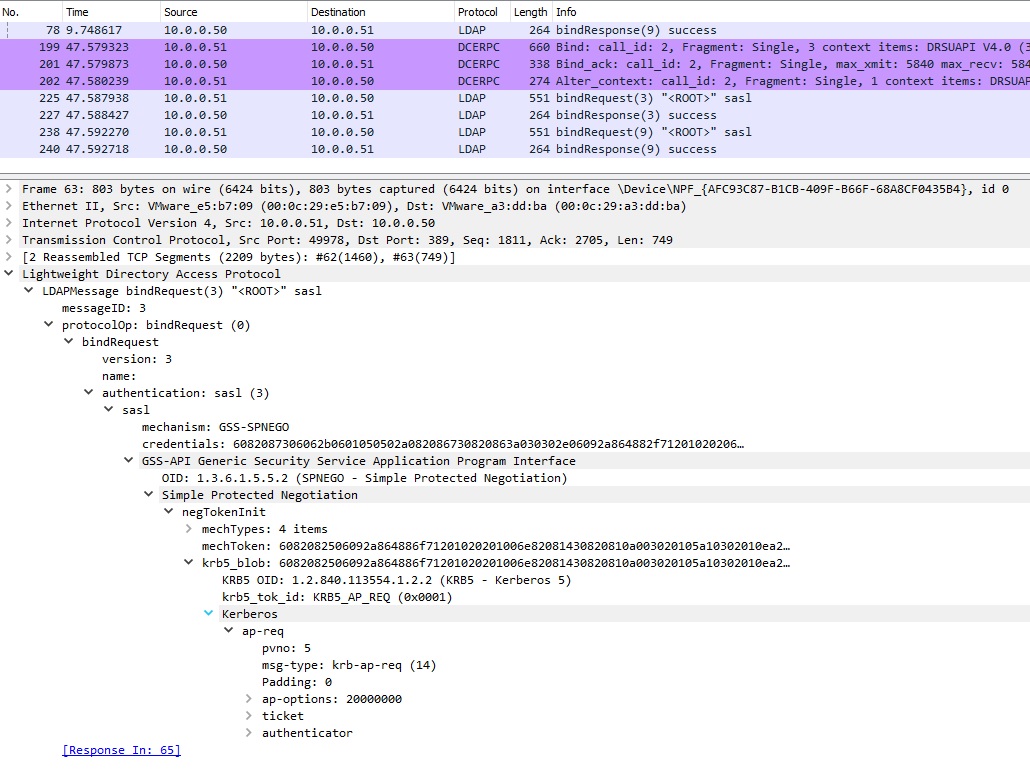

Обнаружение атаки Kerberoasting с использованием машинного обучения: от теории к практике

В эпоху стремительного роста угроз информационной безопасности защита корпоративных сетей становится критически важной. Одной из серьезных и довольно распространенных угроз является атака Kerberoasting, которая позволяет злоумышленнику, имеющему лишь базовые привилегии, извлечь хэш пароля сервисной...

Почту на прокачку: повышаем защиту MS Exchange

Привет! Меня зовут Павел Маслов, я архитектор дирекции инфраструктурных проектов Positive Technologies. Не так давно мой коллега Артем Мелехин уже рассказывал на Хабре о сути нашего подхода к харденингу ИТ-инфраструктуры. Сегодня же мы поговорим об укреплении киберустойчивости программных средств...

Ретрансляция Kerberos. Как работает RemoteKrbRelay

В Windows Active Directory существует протокол Kerberos, который считается безопасным и неуязвимым к Relay-атакам. Или всё-таки...? В статье автор погрузился в глубины аутентификации Windows, DCOM и рассказал об инструменте RemoteKrbRelay. Изучить...

Уязвимости Laravel, технология Cookieless и Kerberos-лапша, или Рассказ о том, как мы IDS Bypass 5 решали

Вот и прошли два месяца с окончания Positive Hack Days Fest 2. Несмотря на то что он уже второй год как городской киберфестиваль, все привычные активности остались. Один из конкурсов — IDS Bypass — мы провели в юбилейный, пятый раз. Подводим его итоги и делимся райтапом. Немного статистики: В этом...

Немножко про As-Rep Roasting и его артефакты

🔥 Атака As-rep Roasting позволяет злоумышленнику воспользоваться отключенной преаутентификацией Kerberos для пользователя с целью компрометации УЗ. Но как она устроена и какие есть артефакты для её детекта? Читать далее...

[Перевод] Настройка Kerberos аутентификации в OpenAM

В корпоративном среде пользователи используют, как правило несколько приложений. И в каждом приложении в корпоративной среде необходимо аутентифицироваться. Конечно, можно создавать для каждого приложения свою учетную запись. Но такой подход неудобен и для администраторов системы и для...

Атака Kerberoasting без пароля пользователя — миф, или новая реальность?

Всем привет! Меня зовут Алексей, я работаю в компании «Визум», и занимаюсь тестированием на проникновение, направления классические – инфраструктура и веб. Данную статью меня сподвиг написать мой друг и коллега – Михаил Л., совместно с которым мы и провели данный небольшой ресерч. Все, кто, так или...

Kerberos простыми словами

Несмотря на то, что уже существует множество различных статей про Kerberos, я всё-таки решил написать ещё одну. Прежде всего эта статья написана для меня лично: я захотел обобщить знания, полученные в ходе изучения других статей, документации, а также в ходе практического использования Kerberos....

Эксперименты с Golden Ticket

Пожалуй, одной из самых опасных и крайне нежелательных сущностей, которые могут завестись в скомпрометированной Windows-инфраструктуре, является Golden Ticket. Это абсолютно легитимный Kerberos-билет, содержащий специально созданные данные, позволяющие злоумышленнику обойти нормальные механизмы...

[Перевод] PassTheCert. Обходим отсутствие механизма PKINIT в Active Directory

Исследование SpecterOps "Certified Pre-Owned", посвященное злоупотреблению службами сертификатов Active Directory (AD CS), еще больше облегчило белым хакерам получение привилегий администратора домена во время проведения внутренних пентестов. Читать далее...

Kerberos Bronze Bit Attack – Theory (CVE-2020-17049)

Эта статья будет посвящена уязвимости в расширениях для Kerberos S4U2Self и S4U2Proxy. Для полного понимания того, как работает уязвимость нужно знать, как происходит аутентификация в Kerberos, а также понимать такие процессы как делегирование. Дисклеймер: Все данные, предоставленные в данной...

DGA-вредонос, лазейки в Kerberos и SMB-команды, о которых вы не слышали. Рассказ о том, как мы конкурс IDS Bypass решали

Дано: 6 уязвимых хостов Telegram-бот для доступа к заданиям OpenVPN для доступа к игровой сети IPS-система, которая всем мешает играть Решение: Обойти сигнатуры IPS …...

Cамое простое решение для Kerberos сервера на замену Microsoft AD?

Всем привет! Вот такой вопрос прозвучал в комментариях к этой статье, спасибо автору, а еще, нам на предприятие пришло вот такое распоряжение: Читать далее...

Kerberoasting для Red Team

Тестирование на проникновение Active Directory – зрелище не для слабонервных. Стоит только взглянуть на дорожную карту Пентеста Active Directory: “Active Directory Penetration Mind Map” как сразу становится ясным то, что это вовсе не «легкая прогулка». Тем не менее, к настоящему времени...

Полная предаутентификация для Exchange с помощью Netscaler

Однажды в службе информационной безопасности решили, что не только лишь все должны иметь доступ к электронной почте снаружи периметра. Начали искать способы и поняли, что нам нужен продукт класса ADC. Решили попробовать реализовать с помощью имеющего у нас Citrix Netscaler, который берёт на себя...

Golden Ticket: разбираем атаку и методы ее детекта

Привет, Хабр! Сегодня мы хотим поговорить об атаке с применением известной техники Golden Ticket (Золотой билет). О том, что лежит в основе Golden Ticket атак и какие механизмы их реализации существуют, написано уже много. Поэтому в этой статье мы сфокусируемся на способах детектирования. Те, кто...

Назад