Квадратичные арифметические программы: из грязи в князи (перевод)

Продолжая серию статей про технологию zk-SNARKs изучаем очень интересную статью Виталика Бутерина "Quadratic Arithmetic Programs: from Zero to Hero" Предыдущая статья: Введение в zk-SNARKs с примерами (перевод) В последнее время интерес к технологии zk-SNARKs очень вырос, и люди все чаще пытаются...

Криптографические токены PKCS#11: управление и доступ к объектам токена (Продолжение )

Криптографические токены/смарткарты сегодня стали довольно обыденным делом. Все больше людей идут на Удостоверяющие Центры (УЦ) и просят выдать ключик и электронную подпись для доступа к различным сайтам для получения тех или иных услуг. Попытка объяснить, что им выдадут сертификат по аналогии с...

Протоколы распространения ключей на симметричных шифрах

Данный текст будет являться одной из переписанных глав для учебного пособия по защите информации кафедры радиотехники и систем управления МФТИ (ГУ). Полностью учебник доступен на github (см. также draft releases). На хабре я же планирую выкладывать новые «большие» куски, во-первых, чтобы собрать...

SensioLabs закрыла множественные уязвимости во всех поддерживаемых версиях Symfony

В частности, сообщается, что уязвимы следующие версии: 2.7.0 — 2.7.37, 2.8.0 — 2.8.30, 3.2.0 -3.2.13, и 3.3.0 — 3.3.12. Интересный факт: в остальных версиях эти уязвимости также могут присутствовать, но исправлений для них нет (по причине того что исправления есть только в поддерживаемых версиях)....

Заборы из стеклянных кирпичей, заговор онлайн-переводчиков, удаленный взлом «Боинга»

Уязвимость в API угрожает сливом конфиденциальных данных Twilio и Amazon S3 Новость на русском, Отчет appthority Сложно объяснить, почему разработчики Twilio решили сделать так, чтобы в код приложений, использующих их Rest API и SDK, было необходимо жестко «зашить» учетные данные для доступа к БД....

WeChat. Сериализуем объект — получаем СМС

Предыдущая статья. В продолжение темы WeChat. В данной статье мы покажем как сериализуются и десериализуются объекты, а так же зашифруем сообщение и получим СМС с кодом подтверждения. Кроме того мы приведем весь необходимый код на PHP, чтобы вы могли попробовать и убедиться что все работает Читать...

Virtuozzo 7 Update 5 – что нового?

Пользователи продуктов семейства Virtuozzo часто спрашивают нас о том, чем отличается каждая очередная версия, и стоит ли обновлять свои системы до последнего билда. Поэтому мы решили подробно рассказывать тут, на хабре, о возможностях каждой версии, и сегодня первый пост из цикла, посвященный...

[recovery mode] 5 факторов успеха эффективного внедрения сервисов верификации учетных записей

Мошеннические действия с использованием личных данных (ID fraud) представляют собой серьезную проблему для операторов мобильных сетей (Mobile Network Operators, MNO), учитывая что в мире уже насчитывается примерно 200 видов таких мошенничеств, а 35% всего фрода на мобильных устройствах связано с...

[Перевод] Эксплуатация Heap Overflow с использованием JavaScript

От переводчика В данном исследовании авторы раскрывают интересную технику эксплуатации переполнения памяти кучи. Разумеется, данная уязвимость давно исправлена, но сама представленная техника очень интересна, а процесс переполнения довольно детально расписан. Если вам интересна информационная...

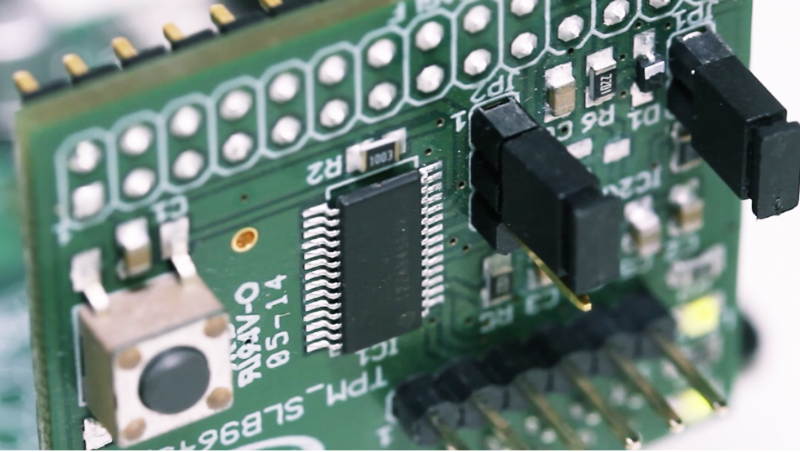

Эксплуатация криптоуязвимости ROCA может быть проще, чем предполагалось

В нашем блоге на Хабре мы уже писали о том, что международная группа ИБ-исследователей обнаружила критическую уязвимость ROCA (Return of Coppersmith’s Attack) в популярной библиотеке шифрования RSA Library v1.02.013 от Infineon. Ошибка CVE-2017-15361 в алгоритме для генерации простых чисел RSA,...

Собери свой Security Operation Center из 5 элементов

Привет, Хабр! Мы тут часто пишем о том, что работа центра мониторинга и противодействия кибератакам невозможна без определенных процессов (мониторинг, реагирование, расследование инцидентов и т.д.) и, конечно, без систем защиты (AV, WAF, IPS и т.д.). То же самое мы объясняем заказчикам, но они,...

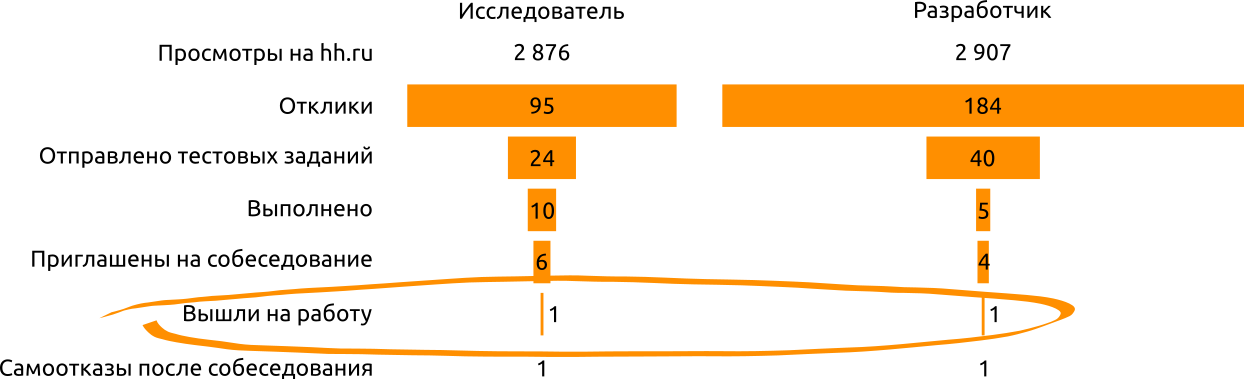

Стажеры

В последнее время на Хабре наметился мощный тренд, начало которому дал пост «необразованная молодежь» — обсуждаем молодых специалистов, как с позиции работодателя, то есть бизнеса, так и с позиции самих спецов, вчерашних или настоящих студентов. Посмотреть можно здесь и здесь. Мы бы хотели...

Майкл Лазар: «Я расскажу об угрозах безопасности, о которых говорят очень редко»

25 ноября в Санкт-Петербурге пройдет конференция IT NonStop, посвященная новым технологиям цифровых коммуникаций. Эксперты из России и США расскажут о виртуализации бизнеса и скрытых угрозах безопасности, 5G и квантовых коммуникациях, рассмотрят удачные IoT-кейсы и лучшие проекты европейского...

[Перевод] Обнаружена новая Alina – вредоносная программа для POS-терминалов

Наличие записанных данных о тысячах банковских карт делает POS-терминалы критической системой, а потому не удивительно, что они становятся все более востребованной мишенью со стороны кибер-преступников. Атака на такие устройства анонимно из Интернета осуществляется относительно просто, а продажа...

Hackquest 2017. Results & Writeups

Семь дней и семь интересных заданий — это наиболее ёмкое описание ежегодного хакквеста перед Zeronights. В этом году темы заданий оказались более разнообразными, что позволило сделалать квест интересным для большего числа участников. Прочитав данную статью, вы сможете ознакомиться с решением всех...

[Из песочницы] Ошибки в смарт-контрактах или новый Security Alert от Parity

7 8 Ноября Parity объявила о критической ошибке в коде, отвечающим за работу их multi-sig кошелька в основе которого лежит общедоступный смарт-котракт. Это уже второй подобный случай, первый произошел 19/07/2017, когда из-за найденной уязвимости смарт-контракта были выведены 150000 ETH (Подробнее...

Играем с Nextgen-антивирусом от Palo Alto Networks: он инжектирует свои dll в исполняемые процессы типа *.exe

Естественно, мы взялись его тестировать, потому что такого зверя ещё не видели. Жила-была компания «Пало Альто», которая делала довольно неплохие межсетевые экраны уровня enterprise. Далее, в соответствии с технологическим трендом, в состав линейки решений вендора вошла песочница, как облачная, так...

[Из песочницы] Введение в zk-SNARK с примерами (перевод)

Привет, Хабр! Представляю вашем вниманию перевод статьи Introduction to zk-SNARKs with examples автора Christian Lundkvist. В этой статье мы постараемся дать обзор zk-SNARK с практической точки зрения. Мы будем рассматривать используемую математику как черный ящик, но попытаемся проявить немного...