Подделка письма электронной почты почти от любого человека менее чем за 5 минут и способы защиты

Что такое аутентификация электронной почты? На протяжении большей части последних 40 лет пользователям приходилось совершать прыжок веры каждый раз, когда они открывали электронную почту. Считаете ли вы, что письмо действительно приходит от того, кто указан в графе отправителя? Большинство легко...

Искусственный интеллект Nemesida WAF

Есть мнение, что искусственный интеллект — это не больше, чем маркетинговый ход. В статье мы покажем, как искусственный интеллект Nemesida WAF позволяет выявлять и блокировать атаки на веб-приложения с поразительной точностью в 99,96%. Читать дальше →...

[Перевод] Threat Hunting: обнаружена новая безфайловая атака для криптомайнинга

Fileless Monero WannaMine Майнинг криптовалют (например, Bitcoin, Ethereum или Monero) уже не является какой-то диковинкой. Более того, за последние годы мы видели многочисленные атаки, чьей основной целью являлось установка ПО для майнинга. Например, не стоит забывать, что до появления WannaCry мы...

Препарируем OpenVPN. Часть 1. Статические ключи

Однажды столкнулся с непонятной ошибкой в установлении OpenVPN соединения и ощутил нехватку понимания того, как он устроен внутри. Под катом рассказ о том, как устроена криптографическая часть протокола, как это всё выглядит в реальности (т.е. в Wireshark) и как заглянуть внутрь VPN, т.е....

A minute of Black Magic

В этой статье расскажем, как научиться отлаживать и полюбить маленькую черную плату Black Magic Probe V2.1. Но для начала немного о том, что это такое и зачем она нужна. Плата Black Magic Probe Mini V2.1 (BMPM2) разработана 1BitSquared в сотрудничестве с Black Sphere Technologies, является...

Bad Rabbit показал: программы-вымогатели шифруют данные резервных копий

Во вторник, 24 октября 2017 г., программа-вымогатель Bad Rabbit нанесла удар по России, Украине, Турции, Германии, Болгарии, США и Японии. Сильнее всего при этом пострадали Россия и Украина, поскольку ее распространение началось на взломанных хакерами российских новостных сайтах. Первыми жертвами...

Что не так с уязвимостями в C# проектах?

Эта небольшая заметка является промежуточным итогом на тему поиска уже известных уязвимостей в open source C# проектах. Я хотел посмотреть на примеры кода, который бы являлся уязвим и был причиной появления очередной CVE, но оказалось, что не всё так просто… Читать дальше →...

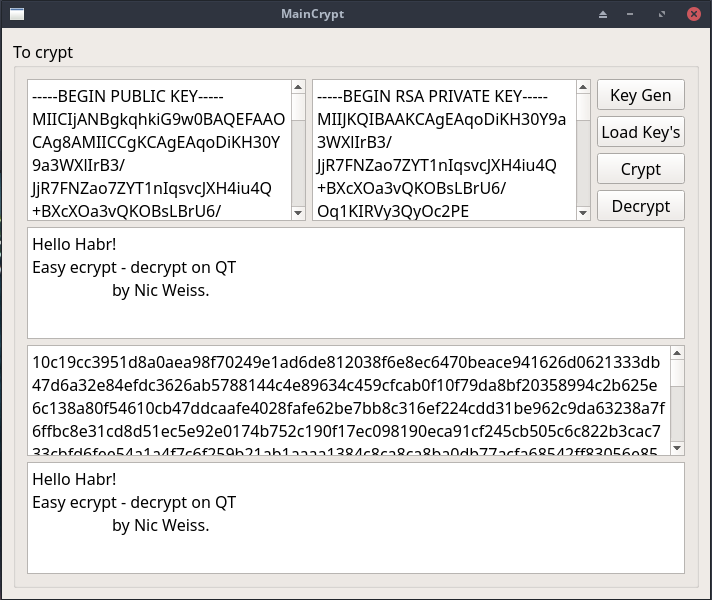

[Из песочницы] Простое асинхронное шифрование в Qt

В рамках одного из своих проектов я решил сделать сделать асинхронное шифрование. Вся работа была разбита не несколько этапов: Генерация ключей Чтение и загрузка ключей Шифрование одной строки Расшифровывания одной строки Шифрование текста произвольной длинны Расшифровывание данных произвольной...

Внедрение IdM. Часть 2. Как определить, что стоит задуматься о внедрении IdM?

В первой части нашего цикла статей про IdM мы обсудили, что такое IdM. Сегодня будет минимум теории: я расскажу о том, как понять, нужно ли вообще вашей компании IdM-решение — с точки зрения задач бизнеса, ИТ, ИБ, аудита и т.д. Под катом — несколько чек-листов, составленных на основании моего опыта...

[Перевод] Взлом Bitcoin по телевизору: обфускуй, не обфускуй, все равно получим QR

История про то, как секретный ключ для Bitcoin’a в виде QR-кода восстановили из размазанной картинки Мы могли бы просто назвать этот пост «Насколько хорош QR-код и как мы его восстановили практически из ничего». Но гораздо интереснее, когда QR-код является ключом к кошельку на сумму $1000 в битках....

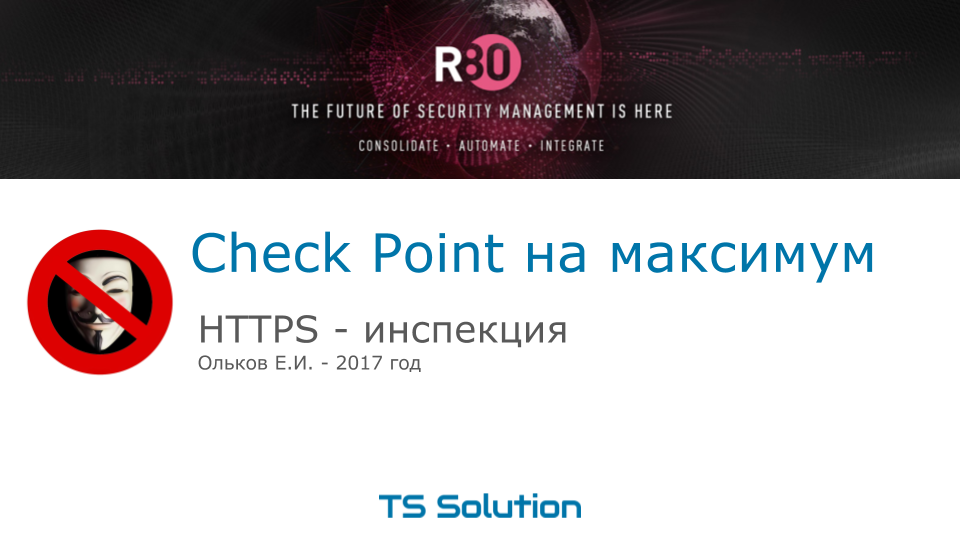

2.Check Point на максимум. HTTPS-инспекция

В предыдущем уроке мы затронули проблему человеческого фактора в Информационной безопасности. В итоге мы сделали вывод, что не важно на сколько качественное и дорогое оборудование вы используете, т.к. все “упрется” в настройку, которая должна быть выполнена грамотно. В этом уроке мы рассмотрим...

Вашим пользователям не нужны пароли

Зачастую, одно из первых архитектурных решений, принятых в начале разработки вашего сайта — будет использование email + password для авторизации пользователя. Эта связка прочно засела в наши головы, и мы уже на задумываемся, зачем мы заставляем людей придумывать пароль. Мы привыкли так делать. Но...

Security Week 43: Грядет великая IoT-жатва, как хакеры киберконфу НАТО пиарили, из Bad Rabbit торчат уши ExPetr

Покайтесь, ибо грядет! Улицы наводнили безумные проповедники с апокалиптическими плакатами, по ночам из-за горизонта поднимается необычно огромная Луна кровавого цвета, а ученые, в свое время не получившие нобелевку из-за слишком радикальных идей, безуспешно пытаются достучаться до властей со...

«В активном поиске»: как мы выбирали поисковый механизм для DLP-системы

В ходе работы DLP-система ежедневно перехватывает огромные массивы информации – это и письма сотрудников, и информация о действиях пользователей на рабочих станциях, и сведения о хранящихся в сети организации файловых ресурсах, и оповещения о несанкционированном выводе данных за пределы...

Троянец-вымогатель Bad Rabbit: плохой, плохой кролик

24 октября на нас посыпались уведомления о массовых атаках с помощью троянца-вымогателя Bad Rabbit. Основная цель — российские организации и потребители, но есть сообщения и о пострадавших из Украины. Вот как выглядит требование выкупа у незадачливых жертв: Читать дальше →...

Новый вирус Reaper заразил 2 миллиона IoT-устройств

Компания Check Point Research, занимающаяся предоставлением услуг киберразведки, обнаружила вирус Reaper, который атакует девайсы, подключенные к интернету вещей. Компания сообщает, что вирус распространяется гораздо быстрее, чем Mirai, «нашумевший» в 2016 году. По некоторым оценкам, он уже заразил...

Windows Defender удаляет bootloader от DiskCryptor

Если ваш системный диск зашифрован с помощью DiskCryptor система может перестать загружаться после обновления баз Windows Defender до версии 118.1.0.0 от 24.10.2017. Defender определяет загрузчик как Win32/Tibbar.A и перезаписывает MBR. Сам DiskCryptor определяется как Trojan:Win32/Rundas.B. Читать...

TrustZone: аппаратная реализация в ARMv7A

Сегодня начинаем исследовать внутреннее устройство TrustZone (это торговая марка компании ARM). Само название — коммерческое, его придумали маркетологи, чтобы сообщить всему миру о ключевом свойстве этой технологии. По их задумке, мы должны представить какое-то доверенное, защищенное, очень...