Физически неклонируемые функции: защита электроники от нелегального копирования

За последние 10 лет количество товаров-подделок в мире увеличилось в 2 раза. Это данные отчета министерства внутренней безопасности США. Большая часть контрафакта приходится на Китай (56 %), Гонконг (36%) и Сингапур (2%). Производители оригинальных товаров несут серьезные убытки, часть из которых...

OWASP Top 10 2017

Состоялся финальный релиз Топ-10 уязвимостей от OWASP — наиболее критичных рисков безопасности веб-приложений. Обновление происходит примерно раз в 3-4 года, этот релиз затрагивает текущие и будущие проблемы безопасности веб приложений. Читать дальше →...

[Перевод] Как ты реализуешь аутентификацию, приятель?

Все знают о стандартной аутентификации пользователя в приложении. Это олдскульная процедура регистрации — пользователь вводит адрес почты, пароль и т. д., — а затем при входе мы сравниваем почту и/или пароль с сохранёнными данными. Если совпадает, даём доступ. Но времена изменились, и сегодня...

[Перевод] Объяснение SNARKs. Гомоморфное скрытие и слепое вычисление полиномов (перевод)

Привет, Хабр! Представляю вашему вниманию перевод статей блога ZCash, в которых рассказывается о механизме работы системы доказательств с нулевым разглашением SNARKs, применяемых в криптовалюте ZCash (и не только). Предыдущие мои переводы из этой области. Советую сначала ознакомиться с ними, чтобы...

Security Week 47: синезубые игрушки, зеленоглазое такси с утечкой и трюмный тетрис

Новость на русском, подробности на английском Когда мы не смотрим, игрушки оживают и начинают делать гадости — студия Pixar бы такой мультик не сняла, а вот реальность оказалась менее разборчивой. Британская организация по защите потребителей Which? проверила несколько интерактивных игрушек...

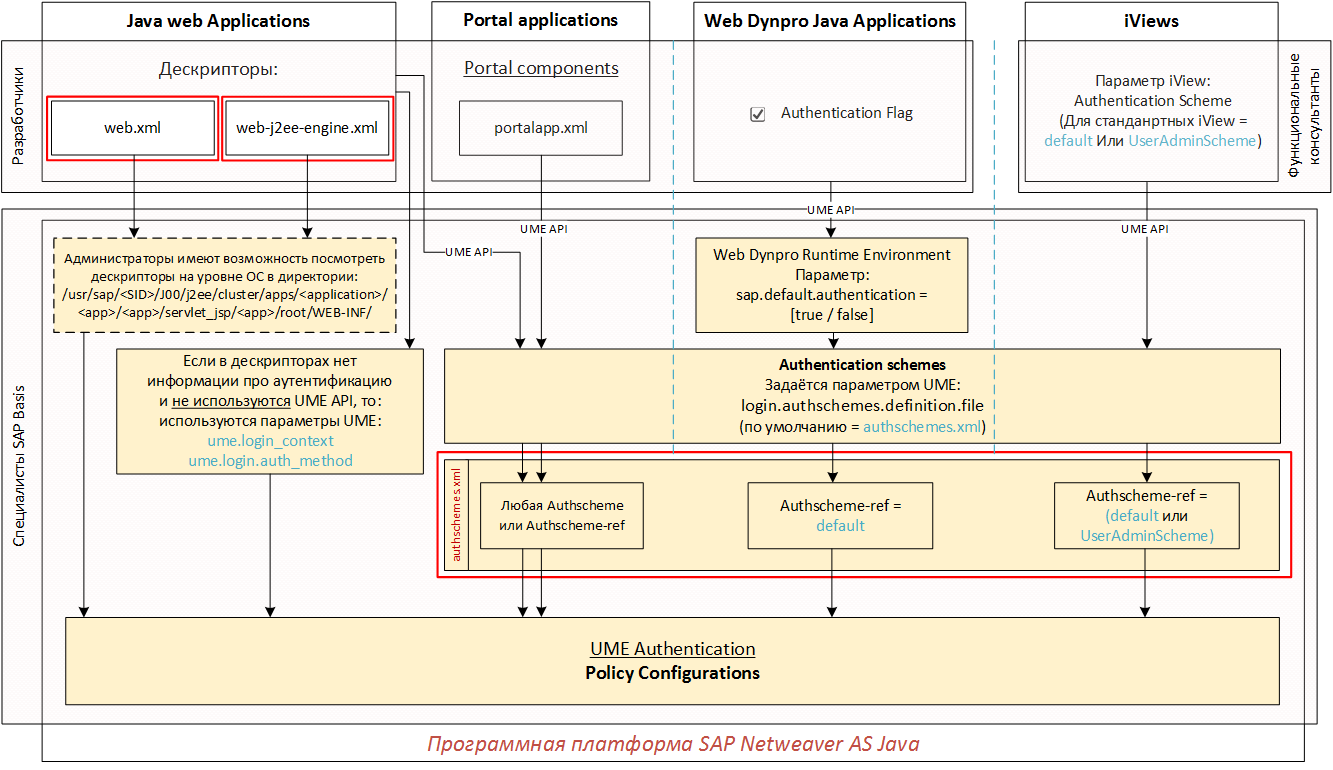

Настройка аутентификации в SAP Netweaver AS Java (Часть 2 из 3)

Вступление Первая часть серии статей «Настройка аутентификации в SAP Netweaver AS Java» рассказывала о различных подходах к настройке аутентификации в приложениях, запускаемых на программной платформе SAP NW AS Java. Также в ней были обозначены области ответственности различных проектных групп...

Мир блокчейна и криптовалют глазами космополита

Всем привет! Это частично серьезная, частично юмористическая статья про блокчейн и криптовалюты. В ней описаны политические и логические проблемы криптовалют. У тех, кто далек от этой темы, отвиснет челюсть после прочтения, ведь до глубокого погружения в этот мир он кажется совсем другим. Читать...

[Перевод] [Опрос] Ваш самый нелегальный/неэтичный проект

История первая Не я, но мой бывший советник тогда в Индии рассказывал нам эту поучительную историю на тему «зачем нужно проверять код» (Примечание: это было лет 30 назад) Чувак в адрес компании: если уволите меня, ваша система прекратит работать. Компания планировала сокращения, а глава этого...

Основы информационной безопасности. Часть 1: Виды угроз

Безопасность виртуального сервера может быть рассмотрена только непосредственно как «информационная безопасность». Многие слышали это словосочетание, но не все понимают, что же это такое? «Информационная безопасность» — это процесс обеспечения доступности, целостности и конфиденциальности...

[Перевод] Лучшие VPN-решения для пользователей Linux

Если вы выходите в интернет со своего Linux-ноутбука, вам стоит знать об особенностях виртуальных частных сетей (Virtual Private Network, VPN). Эта технология особенно актуальна для тех, кто подключается к Сети через точки доступа, расположенные в общественных местах, однако, во многих ситуациях...

Курс Fortinet Getting Started

Относительно недавно мы публиковали статью “Какой firewall лучше всех? Лидеры среди UTM и Enterprise Firewalls (Gartner 2017)”. Там мы обозначили, что Fortinet находится среди лидеров как в NGFW сегменте, так и в UTM категории. Также мы публиковали две статьи (часть 1 и часть 2) о том, каким...

[Из песочницы] «Угнать за 60 секунд» на примере одного каршеринга

«Без разочарований не ощутишь вкус победы» © Мемфис Реймс История началась банально. В каком то ролике на YouTube рассказывали про каршеринг. С демонстрацией функции «приветствия», когда вам не удается найти автомобиль на большой парковке. У меня тут же возникла мысль проверить — а не смогу ли я...

Когда хакеры быстрее антивирусов

FinCERT, структурное подразделение ЦБ по информбезопасности, в своем свежем отчете назвал группу Cobalt главной угрозой для банков, а ее атаки — основным трендом. Cobalt, действительно, сейчас одна из самых активных и агрессивных преступных групп. За год — подсчитали эксперты — она совершила не...

Intel устранила найденную экспертами Positive Technologies уязвимость в подсистеме Management Engine

Компания Intel опубликовала бюллетень безопасности, в котором сообщила о выпуске патча для устранения уязвимости в подсистеме Intel ME, которая была обнаружена экспертами Positive Technologies Марком Ермоловым и Максимом Горячим. Также компания Intel опубликовала специальный инструмент, который...

Как IaaS-провайдер работает с ИБ: угрозы и защита

По статистике Apiumhub, у 70% компаний как минимум одно приложение работает в облаке. Миграция в облачную среду влечёт за собой ряд преимуществ, но многие предприятия обеспокоены вопросами безопасности данных. Однако мнение о том, что облачная инфраструктура слабо защищена — миф, поскольку...

[Перевод] Десять лучших антивирусов для Linux

Операционные системы — это очень сложные конструкции, в которых находится место для ошибок, проблем и других нежелательных явлений. Особые опасения вызывают искусственно созданные «явления», которые мы называем вирусами, троянскими конями, сетевыми червями и шпионскими программами. Операционные...

Программирование под ARM TrustZone. Часть 1: Secure Monitor

Продолжаем наш цикл статей, посвященный столетию Великой Октябрьской… ARM TrustZone. Сегодня мы разберемся, что такое Secure World, Normal World, как на программном уровне взаимодействуют две ОС – доверенная (TEE) и гостевая. Узнаем, для чего нужен и как работает Secure Monitor, как обрабатываются...

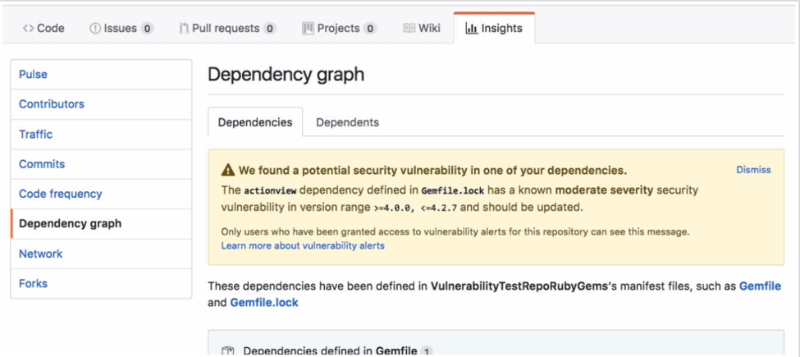

GitHub предупредит разработчиков об уязвимостях в их проектах

Платформа для разработчиков запустила функцию под названием Dependency Graph, которая оповещает разработчиков в том случае, если их код содержит известные уязвимости. Система анализирует зависимости и модули, использующиеся в проекте, и выводит информацию о содержащихся в них ошибках безопасности....