Основы информационной безопасности. Цена ошибки

Пока подготавливается материал для следующих частей и ожидаем Ваши пожелания, по теме третьей части «основ информационной безопасности» оставленных в комментариях ко второй части «Основы информационной безопасности. Часть 2: Информация и средства ее защиты». Решили сделать небольшое, но тем не...

Как пользователи воспринимают разные методы аутентификации

Наиболее распространенным методом онлайн-аутентификации на данный момент является пароль. Есть другие, не менее популярные методы онлайн-аутентификации, такие как: двухфакторная аутентификация (или 2FA), логины социальных сетей. Современные пользователи имеют около 25 различных учетных записей...

[Перевод] Аутентификация и авторизация в Ember, часть 1: библиотека ember simple auth

Подсистемы регистрации, аутентификации и авторизации пользователей нужны практически любому веб-проекту. К созданию таких подсистем можно подойти с разных сторон. Например — воспользоваться специализированными библиотеками. Сегодня мы хотим поделиться с вами переводом статьи Элвина Креспо,...

[Из песочницы] Найдена уязвимость во всех версиях Windows, которую не закрывает ни один антивирус

Портал The Hacker News сообщает об обнаружении уязвимости в загрузчике Windows, которая позволяет запускать исполняемый код так, что он не определяется антивирусными программами, при этом эксплоит не оставляет следов в файловой системе. Читать дальше →...

Местоопределение Wi-FI источников в AR и котелок

Мы уже подсвечивали пеленги Wi-Fi точек в дополненной реальности, сегодня поговорим об их местоопределении. Кому интересны технические подробности и при чём тут котелок, добро пожаловать под кат. Также вашему вниманию предлагается фото- и видеоотчет о том, что получилось. Читать дальше →...

[recovery mode] Ростелеком: чужие счета — это не спам

Уже с год длится такая история: на телефон раз в месяц, а то и чаще, стали приходить СМС от Ростелекома. Не подделка. Но про деньги. Увы. На первый раз я удивился, на второй изумился, на третий — позвонил в техподдержку (да-да, ту, где надо голосом сказать роботу, по поводу чего ты звонишь; слова...

Улучшаем работу искусственного интеллекта в Nemesida WAF

В предыдущей статье мы рассказали, как искусственный интеллект Nemesida WAF помогает с абсолютной точностью выявлять атаки на веб-приложения при минимальном количестве ложных срабатываний. В этой статье будет рассмотрен новый механизм работы Nemesida AI, позволяющий увеличить точность выявления...

Как мы помогаем быстро аттестоваться по требованиям ИБ тем, кто переезжает в облако

На сайте Роскомнадзора вывешивают в декабре плановые проверки на следующий год. Начинали с иностранных соцсетей, сейчас в очереди банки и ряд компаний на Дальнем Востоке. Не у всех всё гладко, а проверки подбираются близко. В результате это породило некоторую заинтересованность к переездам в...

[recovery mode] [Перевод статьи] 7 базовых правил защиты от фишинга

О том, что такое фишинг известно давно. Первые фишинговые атаки были зафиксированы вскоре после появления всемирной паутины. Но несмотря на то, что специалисты по ИБ создают все более совершенные способы защиты от фишинга, новые фишинговые сайты продолжают появляться ежедневно. Согласно данным...

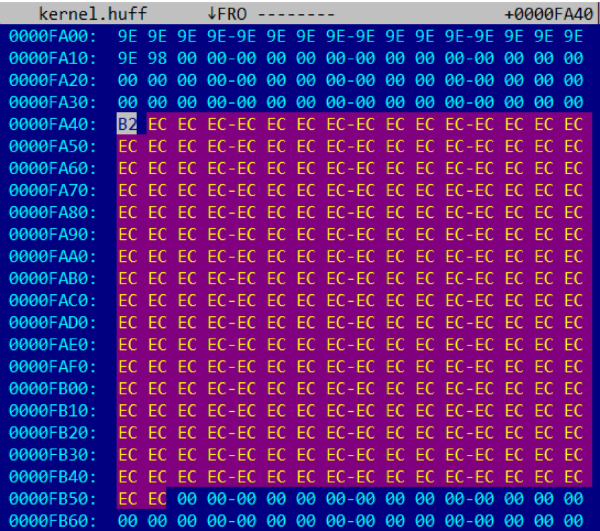

Восстановление таблиц Хаффмана в Intel ME 11.x

Сегодня эксперт Positive Technologies Дмитрий Скляров на конференции Black Hat в Лондоне расскажет о том, как устроена файловая система на которой располагается часть Intel CSME / ME версий 11.x и некоторые файлы для этой системы. Мы представляем вашему вниманию его статью о восстановлении таблиц...

[Перевод] Двенадцать советов по повышению безопасности Linux

Мы живём в опасное время: едва ли не каждый день обнаруживаются новые уязвимости, на их основе создают эксплойты, под ударом может оказаться и обычный домашний компьютер на Linux, и сервер, от которого зависит огромная организация. Возможно, вы уделяете внимание безопасности и периодически...

[Из песочницы] МЕТРО ИБ

Сегодня невозможно представить большой город без метрополитена с его линиями, правилами и станциями, достопримечательностями и своей историей, иногда даже известными во всем мире и привлекающими к себе особое внимание. Метро функционирует как отдельный организм, но вместе с тем является...

Как при помощи токена сделать удаленный доступ более безопасным?

В 2016 году компания Avast решила провести эксперимент над участниками выставки Mobile World Congress. Сотрудники компании создали три открытые Wi-Fi точки в аэропорту возле стенда для регистрации посетителей выставки и назвали их стандартными именами «Starbucks», «MWC Free WiFi» и...

DNS-туннель, PsExec, кейлоггер: разбираем схему и технические инструменты атаки

Статью «Один квартал из жизни SOC. Три инцидента без купюр» весьма активно плюсовали, так что мы решили рассказать о еще одной интересной атаке, расследованием которой мы недавно занимались. Существует мнение, что международные корпорации и крупные компании, идущие в ногу со временем в оказании...

[Перевод] Объяснение SNARKs. Знание о принятом коэффициенте и достоверное слепое вычисление полиномов (перевод)

Привет, Хабр! Представляю вашему вниманию перевод статей блога ZCash, в которых рассказывается о механизме работы системы доказательств с нулевым разглашением SNARKs, применяемых в криптовалюте ZCash (и не только). Предыдущая статья: Объяснение SNARKs. Гомоморфное скрытие и слепое вычисление...

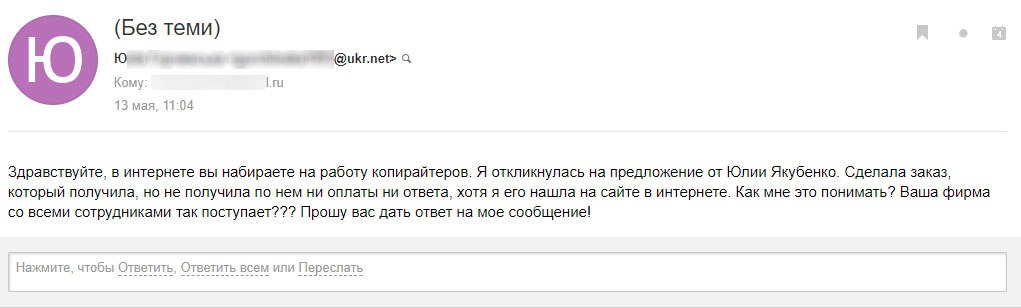

Где моя оплата? Как мошенники зарабатывают на фрилансерах

Где оплата за работу? Работаю я в компании которая занимается разработкой сайтов и их сопровождением, ну и прочими сопутствующими услугами. Работу свою мы ведем на территории РФ. За бугор не лезем потому как, тут тоже хватает работенки. В один прекрасный день, нам на корпоративную почту приходит...

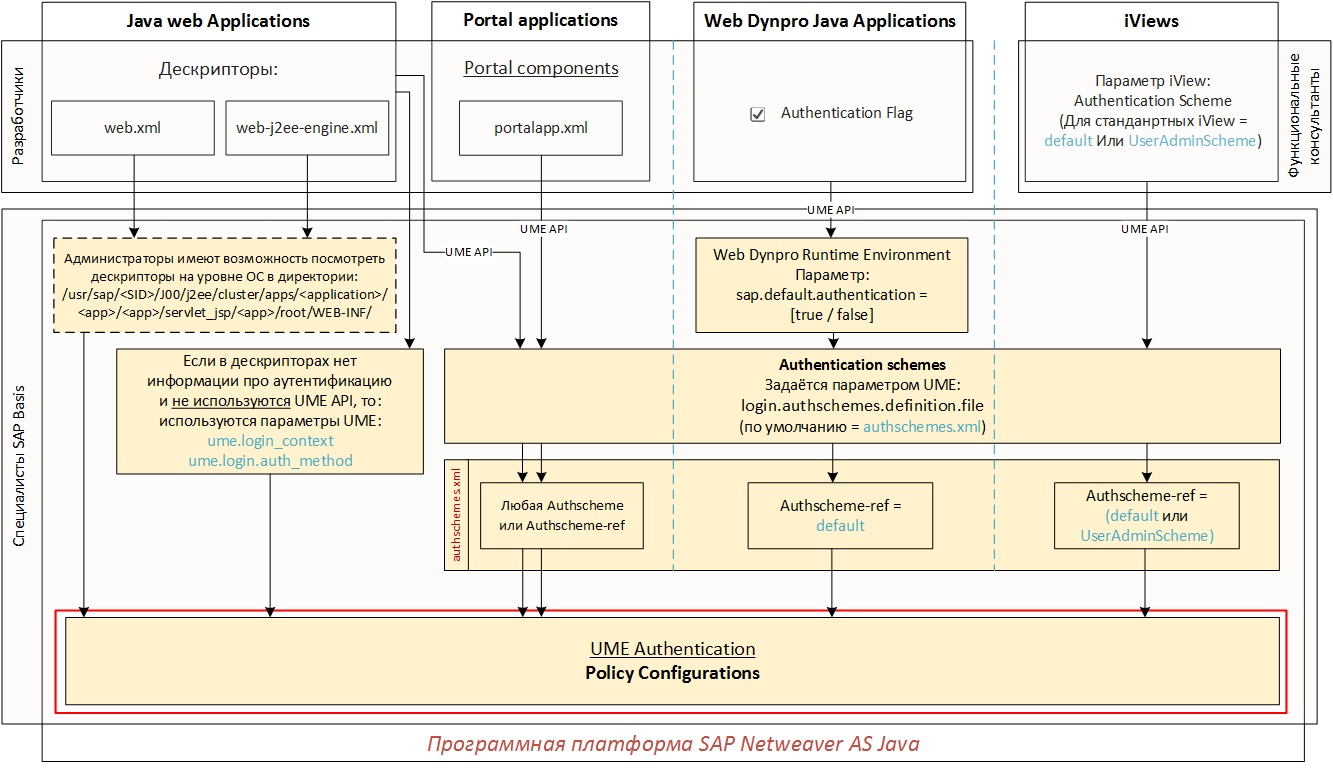

Настройка аутентификации в SAP Netweaver AS Java (Часть 3 из 3)

Вступление Первая часть серии статей «Настройка аутентификации в SAP Netweaver AS Java» рассказывала о различных подходах к настройке аутентификации в приложениях, запускаемых на программной платформе SAP NW AS Java. Также в ней были обозначены области ответственности различных проектных групп...

[Из песочницы] Виртуальная пентест лаборатория

Постановка проблемы Некоторое время назад я решил актуализировать свои знания в пентесте (pentest). Составил план, который включал, как теоретический аспект, так и практический: применение полученных знаний на практике и закрепление их. С теоретической частью было все понятно: книги, курсы и т.д.,...