Эксплуатация криптоуязвимости ROCA может быть проще, чем предполагалось

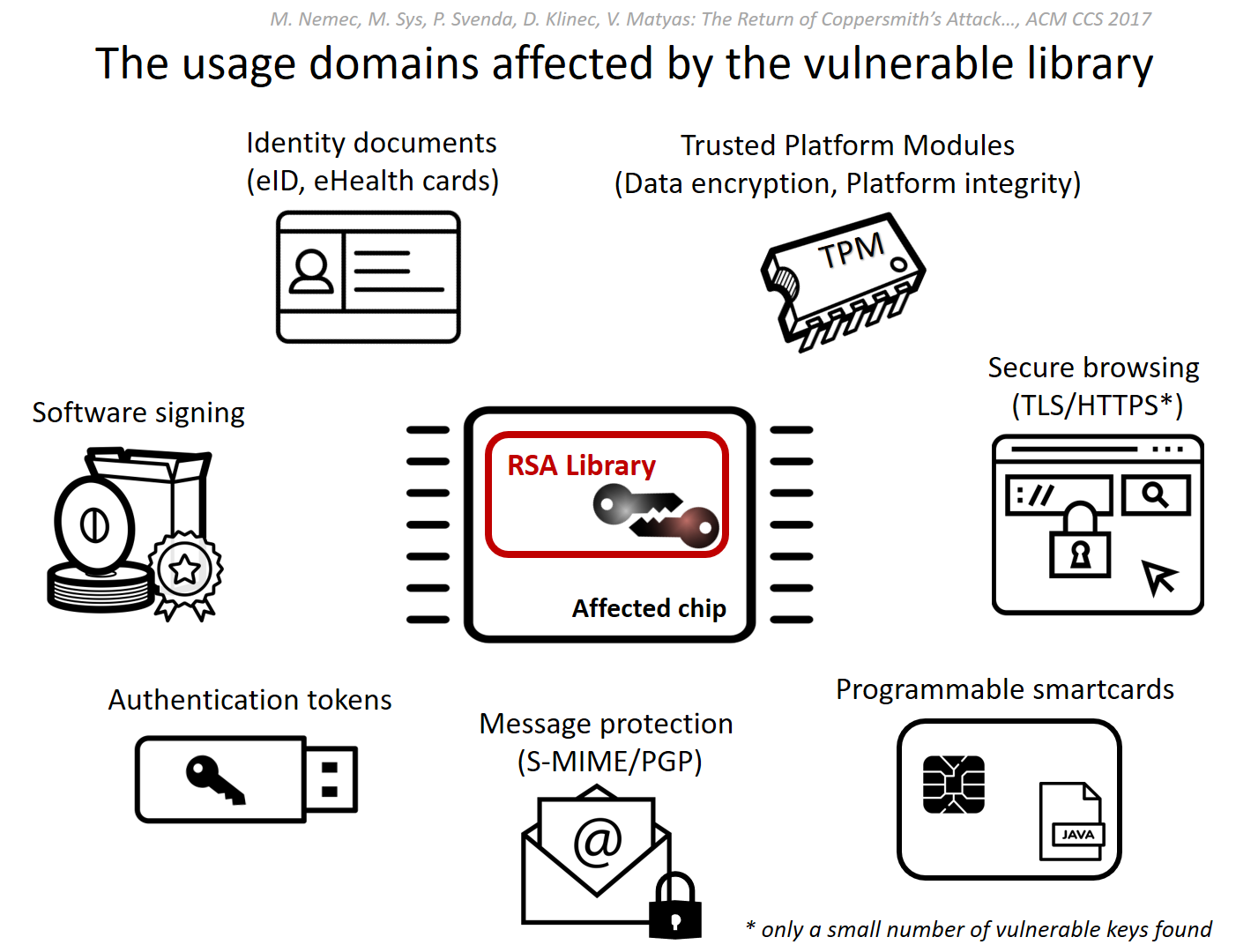

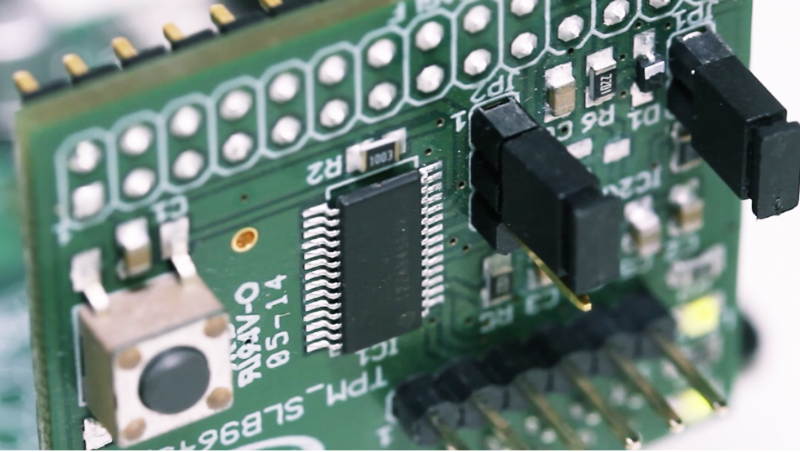

В нашем блоге на Хабре мы уже писали о том, что международная группа ИБ-исследователей обнаружила критическую уязвимость ROCA (Return of Coppersmith’s Attack) в популярной библиотеке шифрования RSA Library v1.02.013 от Infineon. Ошибка CVE-2017-15361 в алгоритме для генерации простых чисел RSA, делает сгенерированные с помощью библиотеки Infineon ключи шифрования подверженными факторизации — это позволяет злоумышленникам раскрывать секретную часть ключа.

И если вскоре после анонса уязвимости исследователи утверждали, что ее использование для массовых атак будет невыгодно злоумышленникам с экономической точки зрения, то теперь другие независимые эксперты Дэниэл Бернштейн (Daniel J. Bernstein) и Таня Лэнж (Tanja Lange) опубликовали детальное исследование, согласно которому, эксплуатация ROCA на практике может оказаться дешевле и проще, чем предполагалось изначально. Читать дальше →

Источник: Хабрахабр

💬 Комментарии

В связи с новыми требованиями законодательства РФ (ФЗ-152, ФЗ «О рекламе») и ужесточением контроля со стороны РКН, мы отключили систему комментариев на сайте.

🔒 Важно Теперь мы не собираем и не храним ваши персональные данные — даже если очень захотим.

💡 Хотите обсудить материал?

Присоединяйтесь к нашему Telegram-каналу:

https://t.me/blogssmartzНажмите кнопку ниже — и вы сразу попадёте в чат с комментариями