Алгоритмы безопасности блокчейн

С ростом популярности внедрения блокчейн, возрастают проблемы, связанные с безопасностью данной технологии. Таким образом, у людей увеличивается интерес к пониманию алгоритмов безопасности блокчейн. В случае если вы хотите узнать о том, какие алгоритмы используются в блокчейн для обеспечения...

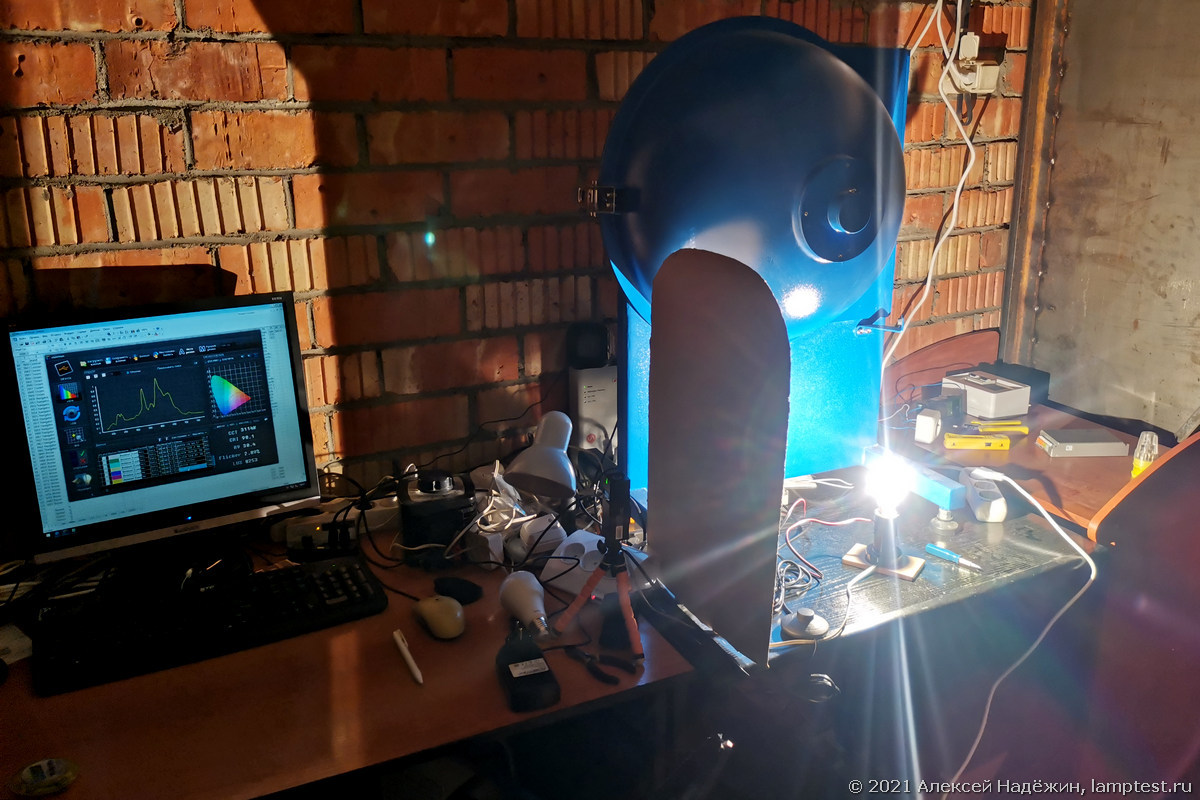

Металлогалогенные лампы: маленькое домашнее солнце

Сегодня ко мне в лабораторию Lamptest приезжал читатель Грант Маргарян и привозил три металлогалогенные лампы со световым потоком 7800, 13000 и 17500 лм. Это приблизительно как 20-45 обычных лампочек, стоящих у меня в домашней люстре. Читать дальше →...

[Перевод - recovery mode ] Обход многофакторной аутентификации Box с одноразовым паролем с ограниченным временем действия

Обзор исполнительной среды Исследовательская группа Varonis обнаружила способ обхода многофакторной аутентификации для учетных записей Box, которые используют такие аутентификационные приложения, как Google Authenticator. Используя описанный ниже метод, злоумышленник может применить украденные...

Помощь в борьбе с Log4Shell: сделали сканер для Log4j

Log4Shell — это критическая уязвимость в библиотеке логирования Log4j, которую используют многие веб-приложения на Java. Чтобы защититься от атак с использованием Log4Shell, надо знать, какие приложения уязвимы — а это трудно выяснить. Мы упростили задачу: разработали и выложили на GitHub...

[Перевод] Заканчивается поддержка Python 3.6

Приблизительно через 3 недели истекает срок поддержки Python 3.6. Больше никаких исправлений багов и безопасности. При этом сегодня 15% пакетов, загруженных с PyPI, предназначены для Python 3.6. Подробности под катом. Читать далее...

Blue (Голубой) Midnight Wish — еще один алгоритм хэширования (для ценителей)

Привет всем хабровчанам и просто заглянувшим! Поддавшись осенне-зимнему тренду на Хабре на (около)криптографические статьи, я решил поддержать оный, потому что чем больше годной информации на русском, тем лучше-ж, да..? Итак, сегодня я хочу рассказать вам о Blue Midnight Wish (BMW, да-да, может...

[Перевод] Blacksmith

Мы продемонстрировали, что сегодня в современных готовых системах несмотря на развернутые меры по снижению рисков, можно без особых усилий осуществить атаку Rowhammer с искажением битов на всех устройствах DRAM. Эта ситуация оказывает значительное влияние на безопасность системы, поскольку...

[В закладки] Карта законодательства РФ по защите информации и как ей пользоваться

Мы подготовили путеводитель по законам и подзаконным актам в области ИБ, карту для базовой навигации и поиска решений распространенных проблем. Она сбережет время и поможет найти документы, в которых прописаны те или иные требования по защите информации, инструкции по работе с различными видами...

[Перевод] Безопасность в транспортных средствах с IoT

В данной статье будет представлена методика повышения безопасности путем применения определенных правил приоритизации, использования цифровых сертификатов и применения политик доверия и репутации для обнаружения угнанных транспортных средств. Читать далее...

Security Week 50: драма вокруг log4j

На прошлой неделе, 9 декабря, были обнародованы детали уязвимости в Apache log4j, библиотеке для сбора и обработки логов. Уязвимость CVE-2021-44228 приводит к выполнению произвольного кода и эксплуатируется тривиально, о чем свидетельствует самый высокий рейтинг по шкале CVSS — 10 баллов. Это...

Небольшой обзор на Шифр Хилла (Краткое пособие)

В современном мире, полном информационных технологий, мы доверяем свои данные интернет – сервисам. Разумно предположить, что доступ к этим данным должен иметь только определенный круг лиц. Как раз для этого и существует шифрование. Шифрование – это кодирование информации, процесс использующийся для...

Неслучайная случайность — о роли ГПСЧ в нашей жизни

На сегодняшний день случайность повсеместно используется в нашей жизни. Она есть в научных работах и исследовательских моделях, защитных алгоритмах и криптосистемах, в лотереях и азартных играх, системах автоматизации и математике. Сейчас я немного расскажу про ГСЧ и какие плюсы и минусы можно от...

Кому подойдет DJI Mini 2?

DJI Mini 2 является логическим продолжением любительской сетки самых портативных дронов от компании. Главные особенности беспилотника включают в себя малый вес в 249 грамм, камеру, записывающую видео в 4К, дальность полета до 10 километров и полностью обновленный пульт управления. Кому подойдет...

Физически неклонируемые функции, основанные на частотах

Современные криптографические устройства требуют надежной системы генерации и хранения ключей. В этой статье мы рассмотрим одну из наиболее перспективных и рассматриваемых сейчас решений: физически неклонируемые функции, основанные на частотах. Читать далее...

Не оставляй шанса киберпреступникам, регистрируйся! На Positive Launch Day представим решение для борьбы с киберугрозами

14 декабря приглашаем всех, кто интересуется кибербезопасностью, на Positive Launch Day, где мы представим новое решение для обнаружения киберугроз и реагирования на них — PT XDR. Возможно, вы уже знаете, что такое XDR-решения, а может, впервые слышите о системах расширенного обнаружения сетевых...

Криптосистема, построенная с использованием ДНК-криптографии и автомата Мили

Криптография — одна из старейших наук, занимающихся изучением методов защиты данных от несанкционированных действий с ними. Одним из перспективных направлений в современной криптографии является ДНК-криптография. Обычно под ДНК-криптографией подразумевают либо непосредственное использование цепочек...

Решение нашего задания для YauzaCTF, или рассказ о том, что делать с орочьими нулями и единицами

С 27 по 29 августа 2021 года в онлайн-формате проходило соревнование YauzaCTF. Соревнование проводилось в формате Task-Based, принять участие могла любая команда, желающая попробовать свои силы. Участникам предстояло в течение 48 часов решить задания следующих категорий: web, reverse, PWN,...

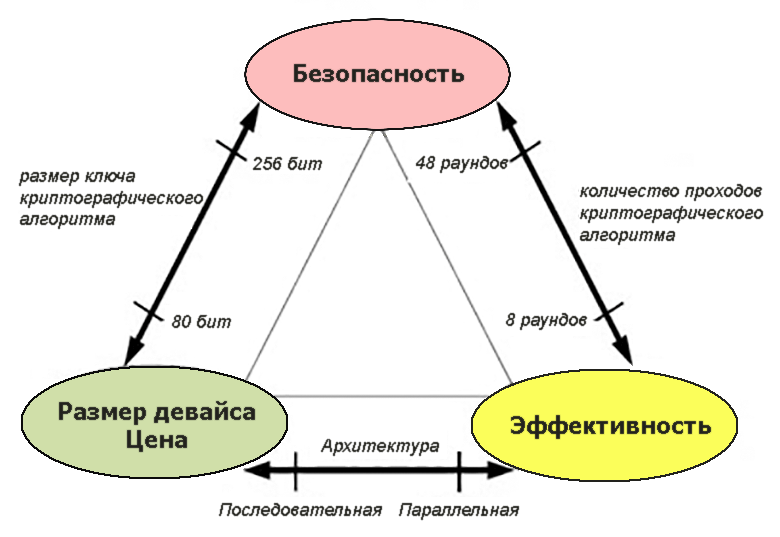

Легковесная криптография: близится финал, осталось 10 кандидатов. Шифры АНБ вне конкурса

Легковесная криптография — искусство компромисса. Как в анекдоте, где из трёх вариантов нужно выбрать любые два Вся бытовая техника в последнее время становится «умной», оснащается сенсорами, обменивается данными с окружающими устройствами, а иногда и выходит в интернет. Чтобы обеспечить...