Security Week 49: критическая уязвимость в Zoho ManageEngine

3 декабря компания Zoho, разработчик ПО и сервисов для совместной работы, раскрыла данные о критической уязвимости в программе Zoho ManageEngine Desktop Central. Это приложение для централизованного управления парком устройств в организации. Уязвимость CVE-2021-44515 позволяет обойти систему...

К вопросу об архивации данных

Если, например, в каком-то аэропорту теряет ноутбук/накопитель рядовой пользователь, он может купить новый и дело с концом. А если свой ноутбук, вместе с хранящимися на винчестере документами с коммерческой тайной, потерял там какой-нибудь владелец крупной фирмы, последствия могут быть губительны...

Для секьюрной разработки: ролик о защите сред контейнерной оркестрации

Заходите под кат смотреть видео о защите сред контейнерной оркестрации. Спецы по DevSecOps упаковали в пятиминутный ролик выжимку из NIST SP 800-190, официальной документации Kubernetes, десятки страниц материалов производителей средств защиты и свой опыт на проектах. Будет полезно и тем, кто пишет...

[скользящий анализ] Россия вышла на первое место по количеству пользователей услугами TOR через мосты

В начале декабря в Рунете прошла волна освещения общественно значимого события: блокировка Роскомнадзором на территории РФ сети Tor. Проект Tor в настоящее время является наиболее широко используемой системой защиты анонимности и от цензуры по всему миру (в тоже время: и далеко небогатой, а иногда...

Информационная безопасность в облаке: как сервис-провайдер защищает данные клиентов — на примере SberCloud

Облачный рынок несколько лет подряд демонстрирует высокие темпы роста. Организации мигрируют в виртуальную среду все больше пользовательских и корпоративных сервисов. В связи с этим важно в подробностях понимать, как облачные провайдеры обеспечивают информационную безопасность инфраструктуры....

[Перевод] Как я расширил Time-Based SQL Injection до RCE

Тема информационной безопасности и защиты данных крайне актуальна для любого бизнеса, независимо от его размеров и географии. В рамках нашего блога мы решили публиковать заметки зарубежных коллег, основанные на их реальном опыте по теме. Надеемся, что приведенный материал будет вам полезен. Читать...

Генераторы случайных чисел в разных ОС

"Генерация случайных чисел слишком важна, чтобы оставлять ее на волю случая" - Роберт Р. Кавью Как-то поздним летним вечером мне пришлось разобраться, как устроены генераторы случайных чисел в Windows и Linux. Собственно, в этой статье я попробую привести саккумулированную информацию, и преподнести...

Основы HTTPS, TLS, SSL. Создание собственных x509 сертификатов. Пример настройки TLSv1.2 в Spring Boot

Привет, Хабр! В современном мире абсолютное большинство сайтов используют HTTPS (Google даже снижает рейтинг сайтов работающих по HTTP в поисковой выдаче), а подключение к различным системам происходит по протоколу TLS/SSL. Поэтому любой разработчик рано или поздно сталкивается с этими технологиями...

Реализации машины в qemu

В процессе обратной разработки прошивок возникает задача по эмуляции прошивки, например для фаззинг тестирования или детального изучения поведения в динамике. На практике обычно для этого хватает фреймворков avatar2, unicorn, qling и подобных. Однако они поддерживают далеко не все платформы и имеют...

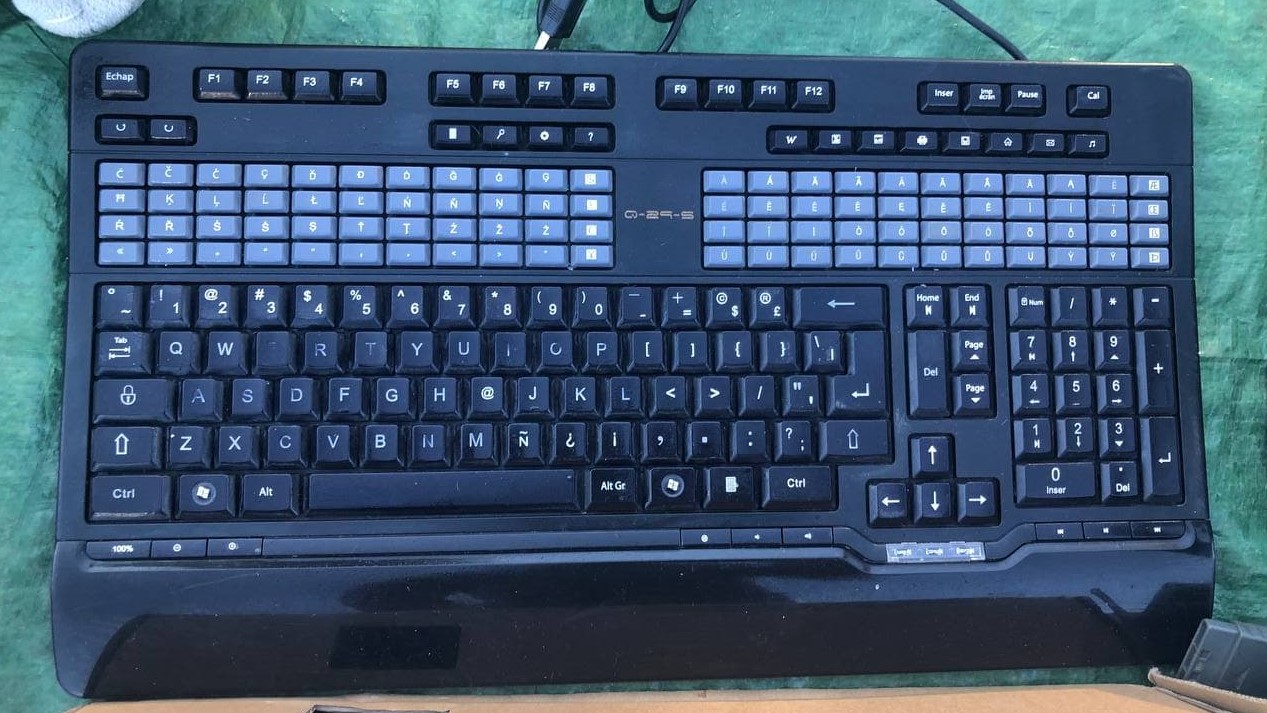

Декабрьская барахолка в Испании: шикарная клавиатура, Nokia n-series, ноутбуки и все остальное

Привет, Хабр! В эту субботу погода отменная, хоть и чуть прохладно, так что все продавцы вышли на барахолку — ну и пропустить этот день, конечно, не хотелось. Продавца с попугаями, о котором писал в прошлый раз, к сожалению, не было, видимо, он решил не выносить мерзнуть своих питомцев — сейчас у...

Теплая ламповая безопасность

Недавно один весьма прогрессивный молодой человек назвал меня ретроградом, за то что я предложил по его мнению слишком ламповый способ хранения данных. Поэтому полагаю что все очень прогрессивные молодые люди будут огорчены моей статьей - ведь в ней нет ни ссылок на гитхаб, ни облаков, ни даже...

Отслеживание устройств по рекламным пакетам Bluetooth Low Energy с рандомизированными адресами

Большинство современных людей постоянно имеет при себе хотя бы одно Bluetooth-устройство, будь то смартфон, ноутбук или фитнес-браслет. Однако все эти устройства, поддерживающие стандарт Bluetooth Low Energy, непрерывно рассылают так называемые рекламные сообщения для взаимодействия между собой....

Как обуз DMCA делает большинство авторов контента беззащитными

Манипуляция с датой публикации позволяет убрать из поиска Google почти что угодно. Во всем виновата лазейка в авторском праве и это большая проблема для всего интернета. Неприятно, когда в интернете о тебе пишут вранье. Еще хуже, когда ложь уходит в народ и начинает отнимать клиентов, потенциальные...

Мамкин хакер тоже может быть угрозой

Недавно мой коллега спросил у меня, а занимался ли я когда-нибудь Red Team’ингом? Я ответил, что «Да», но ничего не сказал конкретного. Вначале написания этой статьи я бы хотел упомянуть, что всё, что вы увидите далее – не имеет призыва к действию и носит только ознакомительный характер. Любая...

Перенос офиса в облако

В этом посте я расскажу о нашем первом опыте полного переноса офиса в облако в 2017 году. Основная задача: обеспечить доступ всех сотрудников в единую систему. Вводные данные: 1. Небольшая, по количеству сотрудников, компания, разнесенная географически: центральный офис, производство и 2 склада; 2....

Топ 5 самых громких событий инфосека за ноябрь 2021

Подведем итоги месяца и вспомним, что творилось в ноябре информационно-безопасностного. А творилось ой как много чего: поговорим и о новых полетах одного известного зловредного пегаса, и взломе ФБР, и о боте на Госуслугах, который внезапно стал сторонником криптозаговоров. Читать далее...

(не) Безопасный дайджест: клининг-шпионаж, спам-рассылка ФБР и криптовзлом ради ника

Пришло время обсудить ИБ-инциденты, которые случились в ноябре. Традиционно в дайджесте собрали всё самое впечатляющее – тут и преступники, которые берут в заложники Instagram-пользователей, и ФБР, ставшее разменной монетой в войне хакеров с киберэкспертом, и крупнейшая кража криптовалюты в...

Атакуем квантовый информационный канал

Квантовое распределение ключей — вещь не новая. Поэтому и атаковать такую систему можно с помощью уже существующих механизмов. Как это сделать, как защититься от таких атак и причём тут клонирование людей? Узнать как...