Применение функционального шифрования для решения Cross Domain Problem

Проблема безопасной отправки данных между доменами с разным уровнем доступа возникает в различных сценариях передачи информации по сети. Большинство методов решения данной задачи использует политики безопасности и доверенные стороны, при этом создание системы, работающей в произвольной сети,...

[Перевод] Протокол безопасности транспортного уровня (TLS), версия 1.2 (RFC 5246) (Часть 3.1)

В статье приводится продолжение перевода на русский язык стандарта IETF - RFC 5246, описывающего работу протокола безопасности транспортного уровня TLS версии 1.2. Данная часть перевода охватывает первую половину описания работы протокола рукопожатия TLS 1.2. Читать далее...

Почему так легко захватить вашу сеть изнутри?

Внутреннее тестирование на проникновение, одна из самых сложных и при этом впечатляющих услуг на рынке. Впечатляющих в первую очередь для руководства, ведь за несколько дней, а иногда и часов, пентестер выкладывает перед ним на стол пароли к учетным записям в базах данных 1с, SAP, CRM, Jira, пароль...

Собираем конструктор или архитектура сетевой безопасности. Случай 1 – Небольшой офис

Сетевая безопасность? Да у нас на периметре роутер стоит и все нормально! Благодаря многолетней работе в интеграторе я периодически сталкиваюсь с таким мнением, поэтому надеюсь, что популяризация данной темы поможет избежать проблем в виде каких-нибудь шифровальщиков хотя бы в паре компаний. Читать...

Обзор форума GIS DAYS 2021 День 1 «Информационная безопасность. Импортозамещение и технологическая независимость»

По традиции после проведения форума GIS DAYS мы публикуем обзоры сессий для читателей Хабра. Наш материал кратко раскроет темы выступлений гостей бизнес-конференции «Коммерсантъ СПБ», открывшей деловую программу форума. Конференция длилась более полутора часов, специально для читателей Хабра мы...

Сравнение DJI Air 2S и DJI Mavic 3

DJI представили новый Mavic 3, который удивил пользователей своими множественными обновлениями, а также ценой. Это не тот беспилотник, который доступен всем. Но если учесть его особенности, возможно, окажется, он именно тот, который нужен вам. Ранее весной была представлена любительская модель...

[Перевод] Обзор аутентификации на основе токенов

В прошлом для аутентификации в большинстве приложений и веб-сервисов пользователи должны были запоминать и при каждом логине вводить свои пароли. Кроме неудобства, это создавало ещё и угрозы безопасности, поскольку пользователи часто выбирали слабые пароли и использовали их в нескольких сервисах....

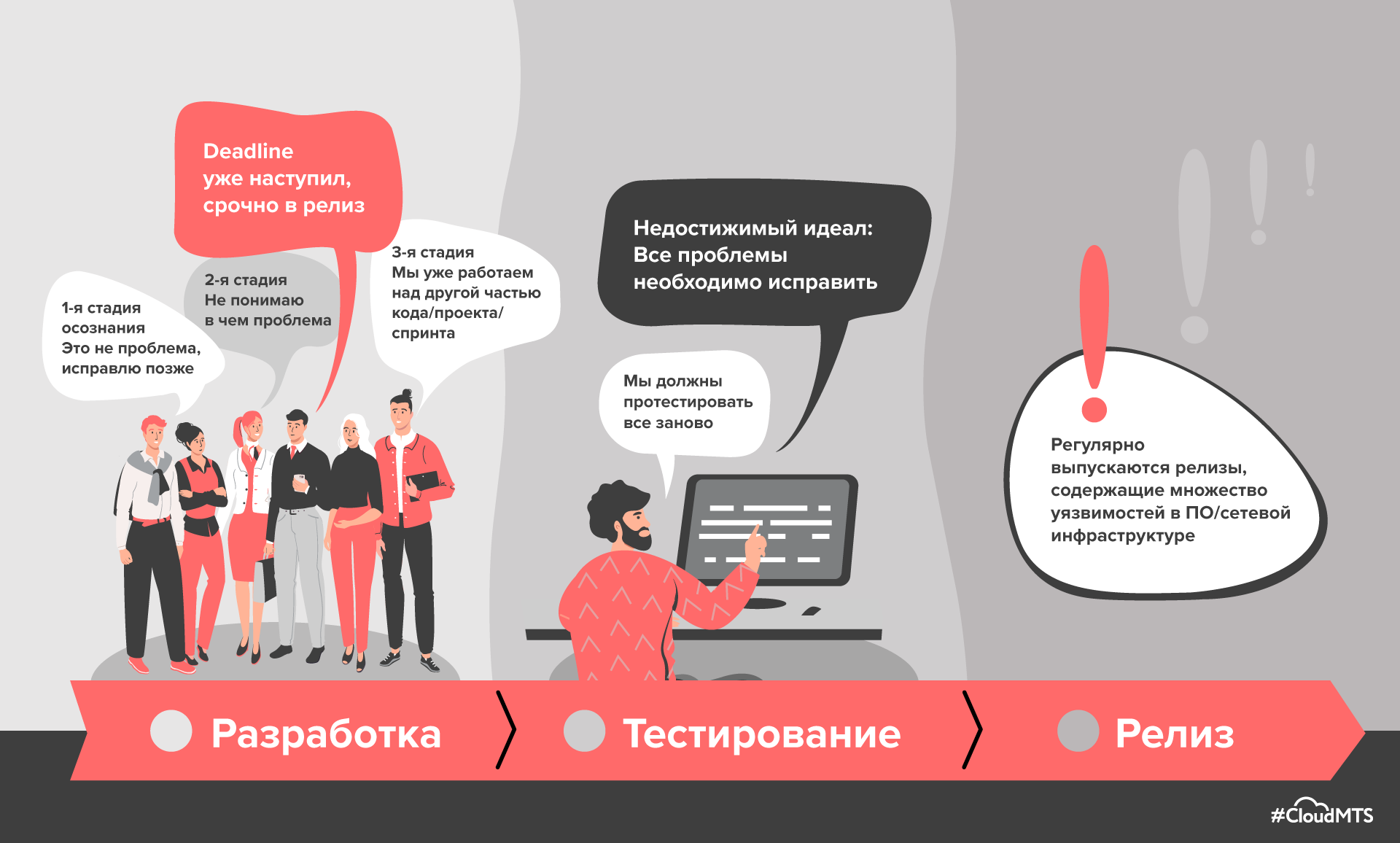

Особенности защиты веб-приложений с помощью WAF

Бизнесу важно любой ценой сократить time to market цифровых продуктов. Нет времени объяснять защищать — выпускаем новый релиз. Так зачастую бывает с веб-приложениями. При их разработке или развитии вопросы безопасности отодвигаются на второй план. Это приводит к уязвимостям в коде, слабым...

Техники безопасной парольной авторизации в Web

Приветствую, друзья! В прошлой статье я предлагал на обсуждение какой-то бред, за который теперь стыдно черновик нового протокола аутентификации на сайтах. И хотя сейчас я значительно его переработал (с учетом ваших замечаний) и готовлю новую версию, я решил что стоит предварительно опубликовать...

PlayStation-игры на GameBoy, новогодняя звезда и голосовой ассистент: новые проекты на RaspberryPI

Праздники уже на носу, всего несколько недель и можно будет немного отдохнуть от суеты, рутины и переживаний 2021 года. Ну а чтобы встретить праздники полноценно, можно запастись арсеналом игровых систем и развлечений, основанных на RaspberryPi. В сегодняшней подборке несколько чисто...

От 1FA к Zero-Trust через рынок ИБ

В настоящее время в контексте систематического увеличения как в размерах, так и в инфраструктурной сложности существующих систем кибербезопасности, а также логического завершения устоявшейся парадигмы локализации средств защиты организаций внутри их периметра, возникает необходимость создания и...

[Перевод] Четыре новых атаки на схему безопасного обмена ключами KLJN

В этой статье мы рассмотрим четыре новых статистических атаки на схему безопасного обмена ключами KLJN (Кирхгофа-Лоу-Джонсона). В атаках используются генераторы случайных чисел. Мы рассмотрим несколько вариантов знакомства “хакера” с информацией о двух устройствах приема-передачи. Читать далее...

Обновление CrowdSec 1.2.1: общая оптимизация и поддержка cscli explain для упрощения работы с парсерами и сценариями

Привет, Хабр! В посте о прошлом обновлении платформы мы говорили о плагинах, новых баунсерах и обновлённом механизме консенсуса, которые появились в CrowdSec в версии 1.2. Но время не стоит на месте, и мы продолжаем развивать и улучшать своё детище. В версии 1.2.1 исправлено несколько ошибок и...

По следам кибернаёмников: группировка Void Balaur

Информация, за которой охотятся киберзлоумышленники, может быть самой разной: данные пользователей, коммерческие секреты компаний или откровенные фото с телефона супермодели. Важно, что находится достаточное количество сторон, готовых заплатить за доступ к этой информации. Спрос рождает предложение...

Дайджест киберинцидентов Acronis №17

Привет, Хабр! Сегодня в нашем дайджесте вы узнаете о новых угрозах для Linux и FreeBSD, а также о растущей активности сразу нескольких ботнетов. Мы расскажем, чем был важен Patch Tuesday от Microsoft в прошлом месяце, а также об атаке на крупного провайдера медицинских систем в Германии. Кроме...

Безопасность постковидной эпохи: мнения участников конференции «Умные решения – умная страна: вызовы и перемены»

Масштабным эпидемиям в истории часто сопутствовали другие потрясения: войны, природные катаклизмы, кровавые восстания и международные конфликты. Пандемия чумы совпала с многочисленными войнами в Европе, Первая мировая окончилась вспышкой «испанки». Пандемия COVID-19 не стала исключением. Но в духе...

Дайджест киберинцидентов Acronis #16

Привет, Хабр! В сегодняшнем дайджесте мы расскажем о проблемах с безопасностью в популярных браузерах Mozilla Firefox и Google Chrome, а также поговорим о том, как мошеннику удалось заработать миллионы на подарочных карточках. Вы узнаете, почему пользователям macOS стоит дополнительно...

Новый ботнет с большим количеством камер и даже некоторыми роутерами

DDoS-атаки посылают волны в океане Интернета, создаваемые творениями разных размеров - ботнетами. Некоторые из них питаются ближе к поверхности, но существует категория огромных глубоководных чудовищ, которые достаточно редки и одновременно настолько опасны, что их можно увидеть только один раз за...