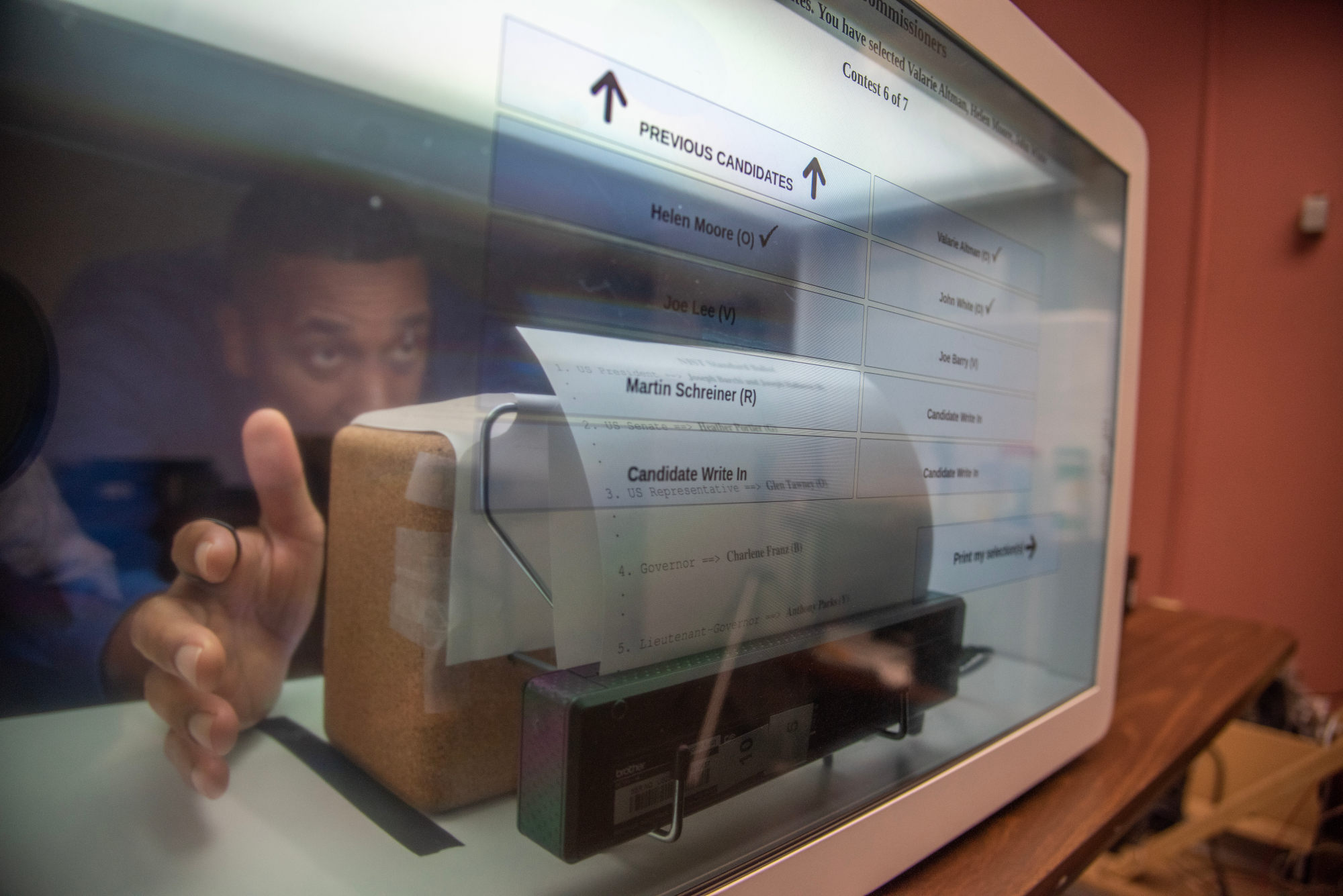

Prime III — самая безопасная невзламываемая машина электронного голосования

В США Федеральный закон требует, чтобы на избирательных участках была хотя бы одна электронная машина для голосования. На президентских выборах 2020 года 30 % голосов было отдано с помощью такой машины. Сторонники говорят, что электронные системы голосования могут быть относительно безопасными,...

Где искать баги фаззингом и откуда вообще появился этот метод

Подход фаззинг-тестирования родился еще в 80-х годах прошлого века. В некоторых языках он используется давно и плодотворно — соответственно, уже успел занять свою нишу. Сторонние фаззеры для Go были доступны и ранее, но в Go 1.18 появился стандартный. Мы в «Лаборатории Касперского» уже успели его...

Face ID в смартфонах и биометрические системы распознавания лиц: ключевые отличия

Системы распознавания лиц сегодня окружают каждого из нас: с их помощью находят преступников, бесконтактно оплачивают покупки в супермаркетах и проходят через турникеты в метро. И речь не только о глобальном видеонаблюдении, но и о хорошо знакомом Face ID в смартфоне. Однако, несмотря на схожесть...

Что нам стоит SOC построить: нужен ли для этого сервис-провайдер и как его выбрать

Идея о создании собственного Security Operations Center (SOC) кажется многим организациям все более привлекательной. Вся инфраструктура под чутким контролем ИБ-мониторинга – враг не пройдет. Но когда дело доходит до реализации, возникает вопрос: «А кто, собственно, этот SOC будет строить и как?»...

Необычная схема мошенничества, теперь удалённое управление телефоном

Сегодня попалась свежая схема, по крайней мере раньше не слышал про такой способ. Спешу всех предупредить. (Обновление: судя по комментариям к статье, схема не новая, но про нее почему-то очень мало информации). Присказка была стандартная: что-то про попытку входа из другого региона в мой личный...

[Перевод] Как автоматизировать выдачу сертификатов для развертываний Kubernetes с помощью Autocert

При публичном веб-браузинге TLS-аутентификация происходит лишь в одном направлении — свои сертификаты показывает только сервер. Передача публичных веб-страниц без аутентификации клиента вполне логична, но не в случае Kubernetes. Если другие субъекты будут получать доступ к уязвимой информации в...

Проблема LotL-атак: старый и надежный метод нелегитимного использования легитимного ПО

В последние годы предприятия и корпорации находятся под атакой продвинутых злоумышленников, которые используют все более творческие подходы к компрометации систем безопасности. Одним из наиболее распространенных методов являются LotL-атаки (Living off the Land). Данный вид атак не является новым....

Топ самых интересных CVE за октябрь 2022 года

ДИСКЛЕЙМЕР! Внимание! Вся представленная информация предназначена для ознакомительного изучения. Автор не несет никакой ответственности за причиненный вред с использованием изложенной информации. Заканчивается октябрь 2022 года, а это значит пора вернуться к нашей традиционной рубрике, посвященной...

«Вас взломает первый освободившийся оператор»: программы-вымогатели и их жертвы

Первые хакеры были просто любопытными ребятами, которые хотели посмотреть, как выйти за пределы документированных возможностей технологии. Но с популяризацией и развитием персональных компьютеров «любопытство» хакеров становилось всё менее безобидным и преследовало уже личную выгоду. В 80-х годах...

Компьютерная биологическая обратная связь при занятиях оздоровительным бегом

В предыдущих моих статьях (кардио по лестнице и аэробика в тренажерном зале) на основе анализа тренировочных данных с сайта Strava и своих тренировок выявлен относительно универсальный параметр оценки состояния сердечнососудистой системы - пульсовая стоимость преодоления 1 км (ПС). ПС устойчива к...

YouTube и кибербезопасность: как мы запустили и развиваем инфобез-канал с тысячами подписчиков

Привет, %username%! Меня зовут Герман Холмов, я работал в Positive Technologies в должности Digital Marketing Director. Думаю, что на VC многие слышали об этой компании, а кто-то, возможно, даже читал статьи, новости, аналитику от Positive Technologies по вопросам, связанным с кибербезопасностью....

Приручение черного дракона. Этичный хакинг с Kali Linux. Часть 5. Способы получения доступа к системе с Metasploit

Приветствую тебя, дорогой читатель, в пятой части серии статей «Приручение черного дракона. Этичный хакинг с Kali Linux». В прошлый раз мы поговорили о приемах активного футпринтинга, а именно, о методах сканирования целевых ресурсов, и познакомились с таким замечательным инструментом, как сетевой...

«Хакер»: Самые важные события в мире инфосека за октябрь

На Xakep.ru ежедневно публикуются самые актуальные новости из мира информационной безопасности, а в конце каждого месяца мы подводим итоги. В качестве эксперимента мы решили предложить этот материал и пользователям «Хабрахабра». В этом месяце: Илон Маск все-таки купил Twitter за 44 миллиарда,...

Байки из облака: три обыкновенных истории из жизни Cloudflare

Привет, Хабр. Обычно пост — это о чём-то из ряда вон выходящем. О каких-то нестандартных кейсах, неочевидных особенностях, марианских глубинах. Автор удивляется и спешит поделиться удивлением с читателем. Однако опыт у всех разный: что одному рутина, другому приключение. В этом посте мы собрали три...

Бэкап CommuniGate Pro: как мы сделали резервную копию коммуникационной платформы надежной

Привет, Хабр! Сегодня я хочу рассказать о том, как работает резервное копирование сервера CommuniGate Pro, если делать его с помощью Кибер Бэкап 15. Под катом — схема взаимодействия наших решений, а также подробности о том, как работает бэкап-агент в наиболее сложных для него ситуациях. Читать далее...

Как и чем отвечать на атаки: мнение лида группы реагирования

«Если не можете расшифровать наши данные, то зачем вы здесь?», — примерно так порой реагируют на приезд нашей команды. Сейчас все объясню, а заодно: распишу, на какие стадии делится реагирование на инциденты, и как они выглядят на практике; перечислю основные ошибки, которые играют на руку хакерам;...

Дайджест недели от Apple Pro Weekly News (24.10 – 30.10.22)

Вышли в релиз новые системы, обновления софта и облачных продуктов от Apple, сколько заработала компания и почему поднимают цены на сервисы, будет ли USB-C в новых iPhone, когда свежие мощные MacBook Pro и другие слухи. Прошедшая неделя вышла очень богатой на события из яблочного мира, приступим к...

[recovery mode] Изучаем инструменты для работы с ARP протоколом

Статья расскажет об очень простом протоколе, который может быть использован для атак на сети. Рассмотрим из чего состоит протокол и какие инструменты есть для работы с ним. Читать далее...