Дайджест недели от Apple Pro Weekly News (31.10 – 06.11.22)

Грядёт дефицит iPhone 14, в магазинах Apple стартовал праздничный сезон, Евросоюз заставит допустить на iOS сторонние магазины приложений, ряд моделей компьютеров Mac устарели и как получить подписку на киносервис от Apple бесплатно. Это новый выпуск дайджеста Apple Pro Weekly News, погнали к...

Сертификаты Apple. Понимание. Что это и зачем вообще нужны?

Сертификаты, ключи, доступы, безопасность - всё очень запутанно. Многие из нас просто знают, как решать большинство ошибок, связанных с этим, либо могут это быстро нагуглить. Сегодня хотелось бы постараться углубиться в данную тему в рамках Apple и понять, почему все так работает. Меня зовут Макс...

Security Week 2245: утечка кода из Dropbox

На прошлой неделе мы рассказывали про результаты расследования инцидента в компании Twilio. Аналогичный отчет недавно опубликовала компания Dropbox. Эта атака примечательна тем, что она была нацелена непосредственно на разработчиков внутри организации. Соответственно, результатом атаки стала...

Kerberoasting для Red Team

Тестирование на проникновение Active Directory – зрелище не для слабонервных. Стоит только взглянуть на дорожную карту Пентеста Active Directory: “Active Directory Penetration Mind Map” как сразу становится ясным то, что это вовсе не «легкая прогулка». Тем не менее, к настоящему времени...

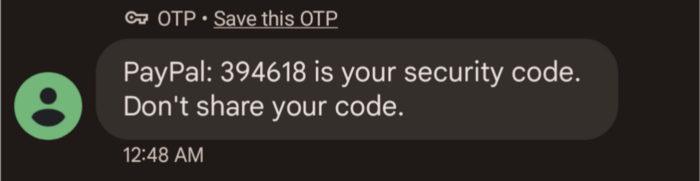

[Перевод] PayPal позволяет обходить 2FA нажатием одной кнопки — и утверждает: «Это сделано для вашей защиты»

Сегодня утром меня разбудили неожиданные SMS Кажется, я поделился своим кодом. Странно. Не припоминаю, чтобы я пользовался PayPal во сне. Однако такое происходит. Кто-то периодически вводит ваш email на сайте и нажимает «Forgot password». Подробности — к старту нашего курса «Белый хакер». Читать...

Топ самых громких событий инфосека за октябрь 2022

Всем привет! В преддверии наступающих холодов в эфире наш традиционный дайджест самых горячих новостей инфобеза за октябрь. Сегодня у нас в программе утечка данных от Microsoft, ядерный хактивизм из Ирана, инновационные эксплойты от мира киберпреступности и пара громких арестов звёзд хакерской...

Приручение черного дракона. Этичный хакинг с Kali Linux. Часть 6. Постэксплуатация. Способы повышения привилегий

Приветствую тебя, дорогой читатель, в шестой части серии статей «Приручение черного дракона. Этичный хакинг с Kali Linux». В прошлой статье мы рассмотрели основные методы эксплуатации уязвимостей в Linux и Windows системах при помощи модулей фреймворка Metasploit. Поговорили о таких вещах как типы...

Технологии в большом спорте и их влияние на его развитие

Технологии для тренировок, отслеживания состояния здоровья, различные гаджеты, в том числе пульсометры и другие датчики, пользуются спросом и среди любителей утренних пробежек, и среди профессиональные спортсменов. И это касается не только бега и плавания, но и игровых видов спорта. Даже...

Современные средства обеспечения анонимности при работе в ИТКС

Сегодня интернет представляет из себя инструмент шпионажа, частью которого является анализ персональных данных пользователей. Американское креативное агентство We Are Social заявило, что на момент начала 2022 года почти 62,5% мирового населения используют интернет — число пользователей за 2021 год...

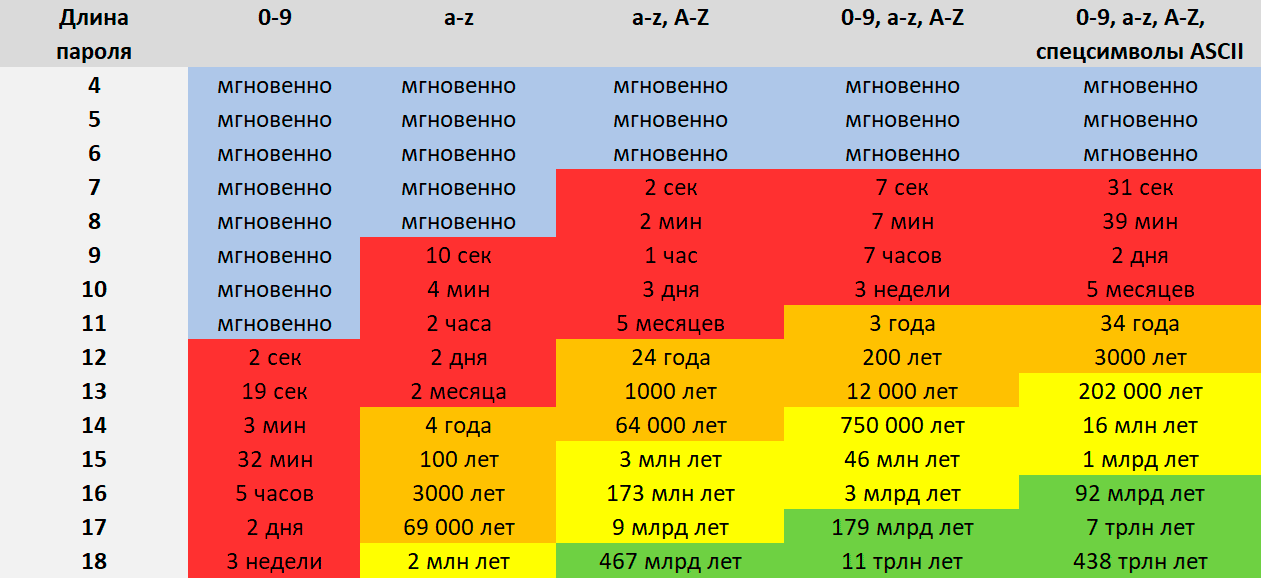

Зачем менять надёжный пароль? Брутфорс и энтропия

Что такое надёжный пароль? По мере развития технологий за последние десятилетия несколько раз менялись политика, что считать таковым. Мощности для брутфорса становятся всё доступнее, в том числе в облаках, поэтому и требования к энтропии паролей повышаются — в 2022 году рекомендуется использовать...

Nintendo Switch, винтажные камеры и медиасистемы: воскресенье на испанской барахолке

Всем привет! Сегодня — воскресенье, а значит — барахолка в городке рядом со мной снова ждет посетителей. И да, с утра я стал одним из них, о чем нисколько не пожалел. Видел очень много всего, купил тоже немало, в итоге доволен и полон впечатлениями. Ну и для того, чтобы ими поделиться, как всегда,...

«Darknet» как сборник противоречий

Кто-то сказал Darknet? Читать далее >>>...

Привет Emotet! Исследуем вредоносный документ Excel

Исследуем вредоносный документ с вновь набирающим популярность трояном Emotet. Основная цель моих статей: предоставить практически полезные способы обнаружения вредоносной активности в файлах, дампах и.т.д, а также поделиться знаниями, на поиск которых, у меня ушло достаточно много времени. Статья...

[recovery mode] Port Knocking для Windows

Мне довольно часто приходится настраивать "одинокие" терминальные сервера(и не только терминальные) в "Облаках", с "легким, быстрым" доступом к нему по RDP. Все объяснения для пользователейзаказчиков, что такие сервера должны быть доступны только с доверенных IP или через VPN воспринимаются "в...

Структурный анализ сетевой анонимности

Рассуждения о сути анонимности. Читать далее...

Аспекты безопасности протокола Siemens S7comm

Автоматизированные системы управления технологическими процессами (АСУ ТП) контролируют работу критических информационных инфраструктур на таких значимых для страны объектах как крупные транспортные корпорации, компании из сферы здравоохранения и связи, предприятия топливно-энергетического...

Что такое катастрофический возврат и как регулярное выражение может стать причиной ReDoS-уязвимости?

Регулярные выражения – очень полезный и удобный инструмент для поиска и замены текста. Однако в некоторых случаях они могут привести к зависанию системы или даже стать причиной уязвимости к ReDoS-атакам. Читать далее...

USB 4: что это такое и почему «четвёрка» лучше всех предыдущих стандартов

Недавно на Хабре публиковалась новость о том, что USB-IF объявила о спецификации USB4 2.0. Основное достоинство нового стандарта заключается в повышении лимита скорости передачи данных до 80 Гбит/с. Повышение стало возможным благодаря новой аппаратной архитектуре с PAM3 в качестве основы. Ну и ещё...