WireGuard Server на Windows

Подозреваю, что я не один такой, кто держит дома в режиме 24/7 маленький и тихий системный блок с Windows в качестве сервера, на который можно зайти по RDP (с того же смартфона) и несколько переживает в связи с количеством «неслучайных» попыток к нему подключиться. Кому интересно рассмотреть еще...

Ирония бэкапа: успешный бизнес-план для катастрофы

«С нами это никогда не случится...» 1. Бэкап имеет значение: не игнорируйте это Почему резервное копирование и восстановление данных в наше время так важны? Не будем утомлять вас длинными рассуждениями о том, что данные в наше время стали новым золотом. Лучше сразу перейдем к конкретному примеру....

Интеллектуальная защита от DDoS-атак Layer 7

С распределенными атаками типа «отказ в обслуживании» (DDoS) в последние годы сталкивались компании практически из всех отраслей экономики. Они используются хакерами довольно давно, и чрезвычайно эффективно могут остановить работу публичных ресурсов компании. В результате — финансовый ущерб и...

SoftEther VPN — быстрая настройка

В свете периодических блокировок в РБ и РФ, блокирующих как “недозволенные речи неугодных” так и работу специалистов разных мастей, организации и просто технари перебирают возможности различных VPN решений. SoftEther VPN в моем списке выглядит как бесплатное “чудо-решение”, которое позволяет иметь...

Настройка Двухфакторной аутентификации Zextras для Zimbra OSE

Одним из наиболее значимых нововведений в Zextras Suite стало появление функции двухфакторной аутентификации, позволяющей защитить учетные записи пользователей от несанкционированного доступа в случае, если их логин и пароль окажутся скомпрометированы. Благодаря этому Zimbra OSE при использовании...

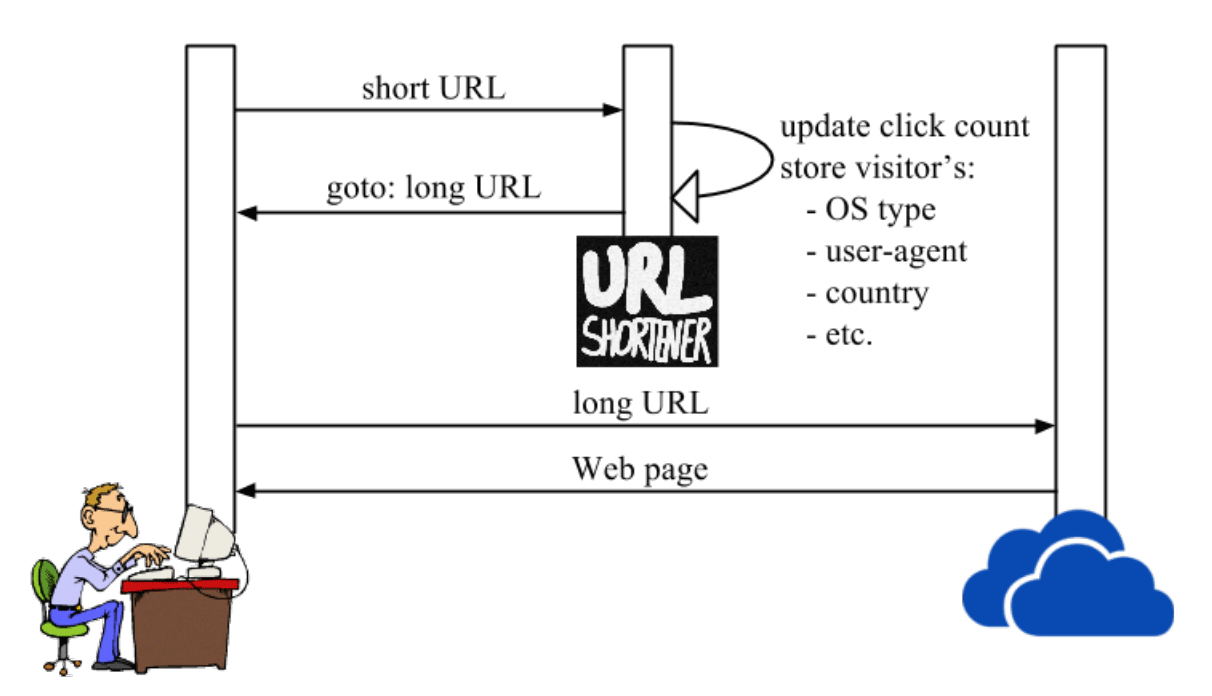

Чужие сокращатели URL — абсолютное зло. Свой лучше

Что такое сокращатель URL? Это по сути шифратор ссылок, который скрывает от получателя истинный адрес ресурса. Кому нужно маскировать свои ссылки и прятать истинный адрес? Ясно кому: мошенникам, злоумышленникам и компаниям, у которых URL не помещается на визитку. В последнее время многие облачные...

USB over IP: удалённое администрирование

Большую часть своей жизни я жил и работал в Москве. Занимался тем, что менял здоровье на деньги. Правда, на очень хорошие, поэтому под занавес пятого десятка купил домик в тихом приморском городке, далеко от столичной суеты и ежедневной нервотрёпки. Особой необходимости в работе у меня не было....

Интеграция SAML в Zimbra OSE

Технология единого входа обладает массой преимуществ по сравнению с классическими методами аутентификации, главное из которых заключается в том, что именно SSO обеспечивает наилучший баланс между удобством пользователя и информационной безопасностью предприятия. Ранее мы уже рассказывали о том, как...

4 часа и ни минутой больше: тактика и стратегия Uptime

Привет, я Владислав Алмазов, директор по сопровождению информационных технологий (IT Operations) в Lamoda. Одно из направлений, за которое я отвечаю — uptime. Это количественный показатель непрерывной работы нашей платформы. Дать возможность клиенту найти товар в каталоге, положить его в корзину,...

[Перевод] Отравление ARP: что это такое и как предотвратить ARP-спуфинг

«Отравление» ARP (ARP Poisoning) — это тип кибератаки, которая использует слабые места широко распространенного протокола разрешения адресов (Address Resolution Protocol, ARP) для нарушения или перенаправления сетевого трафика или слежения за ним. В этой статье мы вкратце рассмотрим, зачем нужен...

Построение карты сети

Построение карты сети — это длительный процесс. Исследование происходит за счет отслеживания откликов операционных систем на испорченные данные в заголовках сетевых протоколов. Этот подход обычно дает ~ 80% точности. И довольно сложно найти информацию о том, как точно каждая ОС отзывается на...

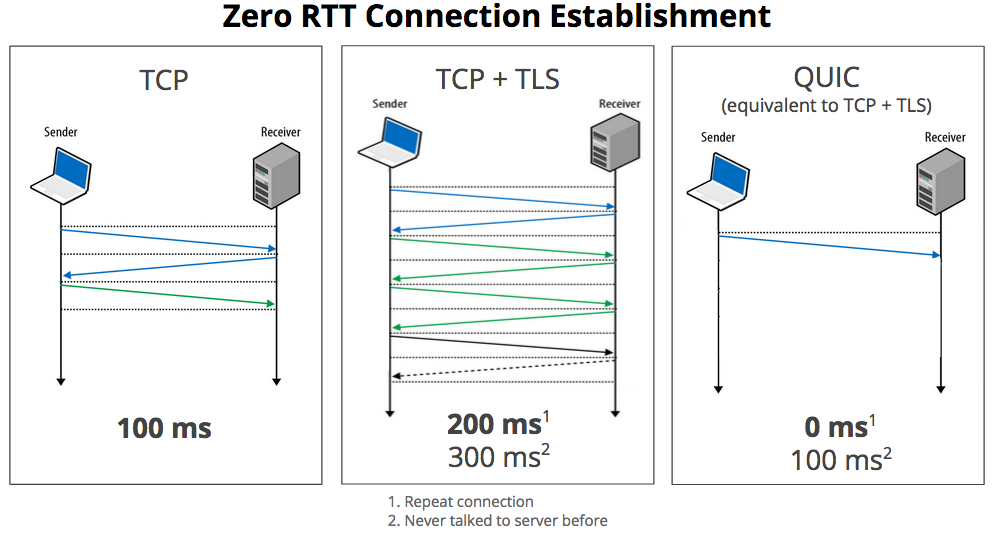

Транспортный протокол QUIC приняли в качестве стандарта RFC 9000

QUIC — новый транспортный протокол связи, который отличается уменьшенным временем задержки, большей надёжностью и безопасностью, чем широко используемый сегодня TCP (RFC 793). Уже много рассказывалось о преимуществах транспорта QUIC, который взят за основу будущего стандарта HTTP/3. В HTTP...

L2TP & «IPsec with pre shared key» vs MITM

В статье рассмотрены основные vpn протоколы, которые на текущий момент применимы в бизнес процессах, а также углубленно освещен вопрос использования L2TP в связке с IPsec в режиме pre shared key. На практике разобраны подходы к организации виртуальных сетей на оборудовании MikroTik и выполнен...

[recovery mode] Как компьютерные террористы могут взять в заложники города и страны

В США 7 мая хакеры парализовали нефтяной трубопровод Colonial Pipeline, остановив транзит 45% топлива, потребляемого восточной частью Соединенных Штатов Америки. Эксперты уверены, что мир входит в эпоху кибертерроризма, способного погружать в локдаун целые города и регионы. Благодатной почвой для...

Использование и настройка локального API CrowdSec

Если вы впервые видите наши посты, то скажем пару слов о проекте. CrowdSec — это инструмент с открытым исходным кодом, который используется для обнаружения и блокировки вредоносных IP-адресов на основе локальных шаблонов поведения. Также возможно подключение бан-листов, причем как локальных,...

5. Континент 4 Getting Started. Обнаружение и предотвращение вторжений (IDS/IPS)

Приветствую читателей в пятой статье цикла Континент Getting Started. Сегодня речь пойдет о таком механизме как обнаружение и предотвращение вторжений (IDS/IPS). Важно! Все следующие статьи будут опубликованы на нашем учебном портале и в Telegram канале. В Континент 4.1 есть возможность проверять...

4. Континент 4 Getting Started. Веб-защита

Приветствую всех в четвертой статье, посвященной Континент 4. В данной статье рассмотрим защиту от вредоносных веб-сайтов. Разберем работу SSL-инспекции, создадим профиль для работы с веб-фильтрами и настроим портал аутентификации. В Континент 4.1 предусмотрен механизм усиленной фильтрации, который...

3. Континент 4 Getting Started. Контроль доступа

Приветствую читателей в третьей статье цикла Континент Getting Started, где рассказывается о UTM решении от компании Код Безопасности. В прошлой статье был описан процесс установки узла безопасности и произведена его первоначальная настройка. В этой статье мы более подробно рассмотрим компонент...