Не сканированием единым, или как построить процесс управления уязвимостями за 9 шагов

4 июля мы проводили большой семинар по управлению уязвимостями. Сегодня мы публикуем расшифровку выступления Андрея Новикова из Qualys. Он расскажет, какие этапы нужно пройти, чтобы выстроить рабочий процесс управления уязвимостями. Спойлер: до сканирования мы доберемся только к середине пути....

[Перевод] Аналитик информационной безопасности – кто он такой? Погружение в профессию

Сегодня мы сделаем для вас обзор ежедневных обязанностей аналитика информационной безопасности. Его работа – это, по сути, постоянный анализ необработанных данных из разнородных источников событий (информационной и сетевой) безопасности для поддержания (и желательно) повышения уровня безопасности...

[Перевод] Аналитик информационной безопасности – кто он такой? Погружение в профессию

Сегодня мы сделаем для вас обзор ежедневных обязанностей аналитика информационной безопасности. Его работа – это, по сути, постоянный анализ необработанных данных из разнородных источников событий (информационной и сетевой) безопасности для поддержания (и желательно) повышения уровня безопасности...

Flow-протоколы как инструмент мониторинга безопасности внутренней сети

Когда речь заходит о мониторинге безопасности внутренней корпоративной или ведомственной сети, то у многих возникает ассоциация с контролем утечек информации и внедрением DLP-решений. А если попробовать уточнить вопрос и спросить, как вы обнаруживаете атаки во внутренней сети, то ответом будет, как...

Flow-протоколы как инструмент мониторинга безопасности внутренней сети

Когда речь заходит о мониторинге безопасности внутренней корпоративной или ведомственной сети, то у многих возникает ассоциация с контролем утечек информации и внедрением DLP-решений. А если попробовать уточнить вопрос и спросить, как вы обнаруживаете атаки во внутренней сети, то ответом будет, как...

Легкий способ заработать на Bug Bounty

Наверняка вы уже не раз слышали выражение «багхантинг», и я уверен, что вы бы не отказались заработать пару-тройку сотен (а то и тысяч) долларов, найдя в чужой программе потенциальную уязвимость. В этой статье я расскажу о трюке, который поможет исследовать проекты с открытым исходным кодом на...

Легкий способ заработать на Bug Bounty

Наверняка вы уже не раз слышали выражение «багхантинг», и я уверен, что вы бы не отказались заработать пару-тройку сотен (а то и тысяч) долларов, найдя в чужой программе потенциальную уязвимость. В этой статье я расскажу о трюке, который поможет исследовать проекты с открытым исходным кодом на...

[Из песочницы] Подбор пароля Wi-Fi утилитой aircrack-ng

Данная статья написана исключительно в ознакомительных и исследовательских целях. Призываем вас соблюдать правила работы с сетями и закон, а также всегда помнить об информационной безопасности. Введение В начале 1990-х годов, когда Wi-Fi только появился, был создан алгоритм Wired Equivalent...

[Из песочницы] Подбор пароля Wi-Fi утилитой aircrack-ng

Данная статья написана исключительно в ознакомительных и исследовательских целях. Призываем вас соблюдать правила работы с сетями и закон, а также всегда помнить об информационной безопасности. Введение В начале 1990-х годов, когда Wi-Fi только появился, был создан алгоритм Wired Equivalent...

Фаззинг — важный этап безопасной разработки

Многие компании ещё до конца не осознают плюсы использования фаззинга при разработке своих программных продуктов. А ведь безопасность продуктов должна идти рядом с разработкой. Потому что исправлять то, что уже сделано, трудозатратнее и гораздо дороже, чем сразу сделать хорошо. И это при том, что в...

Фаззинг — важный этап безопасной разработки

Многие компании ещё до конца не осознают плюсы использования фаззинга при разработке своих программных продуктов. А ведь безопасность продуктов должна идти рядом с разработкой. Потому что исправлять то, что уже сделано, трудозатратнее и гораздо дороже, чем сразу сделать хорошо. И это при том, что в...

Natas Web. Прохождение CTF площадки, направленной на эксплуатацию Web-уязвимостей. Часть 2

В данной статье мы разберемся с эксплуатацией некоторых WEB-узвимостей на примере прохождения варгейма Natas. Каждый уровень имеет доступ к паролю следующего уровня. Все пароли также хранятся в файлах /etc/natas_webpass/. Например, пароль для natas5 хранится в файле /etc/natas_webpass/natas5 и...

Natas Web. Прохождение CTF площадки, направленной на эксплуатацию Web-уязвимостей. Часть 2

В данной статье мы разберемся с эксплуатацией некоторых WEB-узвимостей на примере прохождения варгейма Natas. Каждый уровень имеет доступ к паролю следующего уровня. Все пароли также хранятся в файлах /etc/natas_webpass/. Например, пароль для natas5 хранится в файле /etc/natas_webpass/natas5 и...

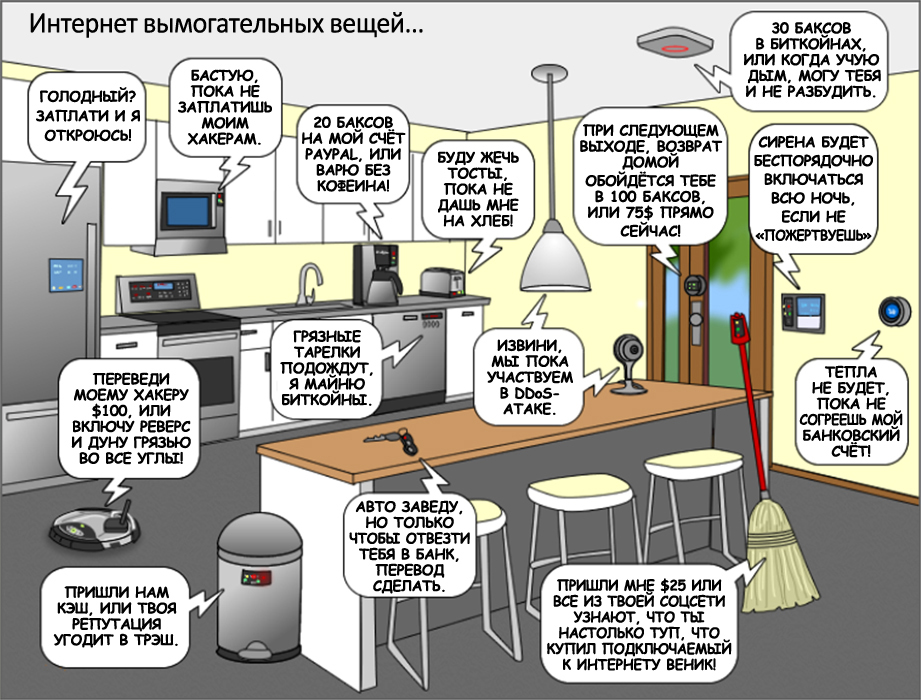

10 интересных докладов с хакерских конференций

Я тут подумал, что было бы здорово освещать события с международных конференций. Причем не просто в общем обзоре, а рассказывать о самых интересных докладах. Предлагаю вашему вниманию первую горячую десятку. – В ожидании дружного тандема IoT-атак и ранзомвари – «Открой рот, скажи 0x41414141»: Атака...

10 интересных докладов с хакерских конференций

Я тут подумал, что было бы здорово освещать события с международных конференций. Причем не просто в общем обзоре, а рассказывать о самых интересных докладах. Предлагаю вашему вниманию первую горячую десятку. – В ожидании дружного тандема IoT-атак и ранзомвари – «Открой рот, скажи 0x41414141»: Атака...

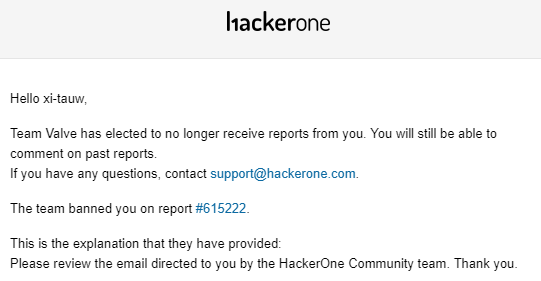

И ещё один Steam Windows Client Local Privilege Escalation 0day

В предыдущей серии Не так давно я опубликовал описание уязвимости для Steam. Я получил много отзывов от читателей. Valve не проронили ни слова, а HackerOne прислал огромное слезливое письмо и, в основном, молчал. В итоге меня забанили Valve на H1 — я не могу участвовать в их программе по отклонению...

И ещё один Steam Windows Client Local Privilege Escalation 0day

В предыдущей серии Не так давно я опубликовал описание уязвимости для Steam. Я получил много отзывов от читателей. Valve не проронили ни слова, а HackerOne прислал огромное слезливое письмо и, в основном, молчал. В итоге меня забанили Valve на H1 — я не могу участвовать в их программе по отклонению...

Security Week 34: неординарные уязвимости в Windows

13 августа компания Microsoft выпустила очередной апдейт безопасности (обзорная новость) для операционных систем Windows и офисных программ, и на этот раз патч оказался по-настоящему гигантским: кому-то явно не удалось сходить этим летом в отпуск. Всего было закрыто 93 уязвимости, из которых 23...