Подмена А запией и блокировка https сайтов из запрещенного реестра

Сегодня ночью в техподдержке стали разрываться телефонные аппараты с гневными клиентами, которые не могут попасть на свою любимую почту mail.ru. В замен электронного ящика, пользователи получили сообщение о том, что mail.ru внесён в список запрещённых сайтов. После проверки некоторых моментов,...

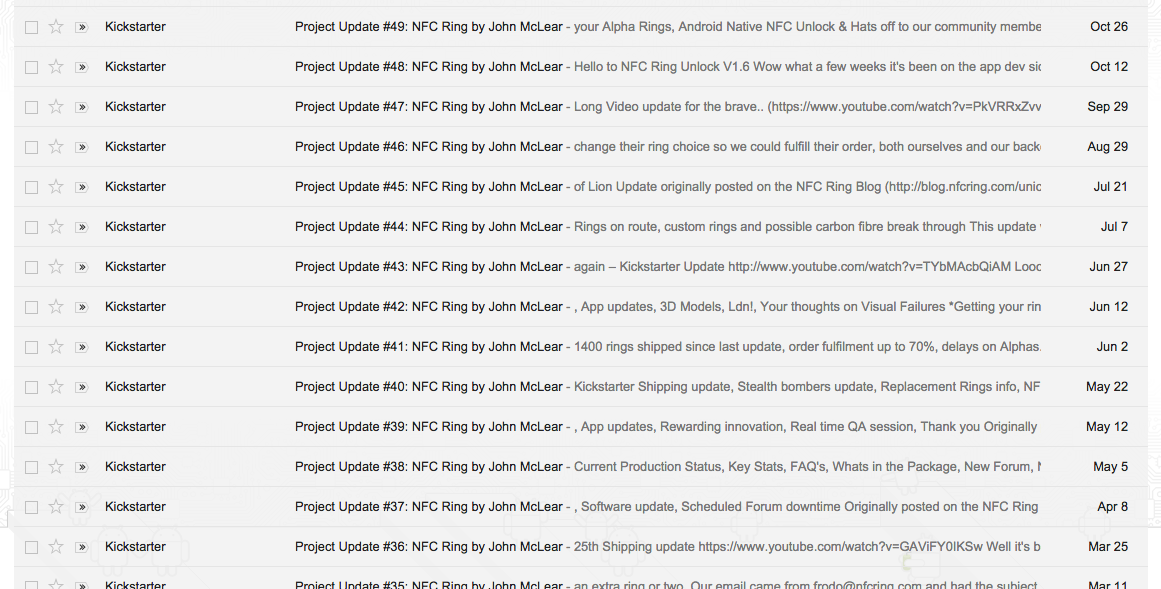

Так может ли NFC Кольцо Всевластья разблокировать Android-телефон?

Короткий ответ — да. Летом прошлого года на кикстартере начался сбор средств на NFC-кольца (пост на хабре гиктаймс). Создатели не обещали ничего супер-инновационного, но скомпоновать известные, но не популярные штуки во что-то удобное и привычное — тоже хорошая идея. Неудивительно, что сбор, хотя и...

Почта РФ кишит уязвимостями

Случайно наткнулся на пост в ЖЖ, который судя по всему, висит без реакции уже третью неделю. По сообщению исследователей некой организации Sokol-Security, используя уязвимости, им удалось добраться до файлов корневого сертификата и его ключа (не сообщается, запаролен он или нет), которым...

Security Meetup в офисе Mail.Ru Group — как это было

Всем привет! Меня зовут Ира, я выпускающий редактор в журнале Хакер. В начале декабря я побывала на Security Meetup в офисе Mail.Ru Group и хочу поделиться впечатлениями. Митап был посвящен программам bug bounty. Первый доклад сделала по видеосвязи представительница авторитетного международного...

Простое решение для использования ЭЦП

Несколько лет назад мы начали проект «Открытые голосования», призванный создать систему для удобного проведения надежных и проверяемых голосований. К сожалению, дело ограничилось только теоретическими разработками, а в плане конкретных реализаций мы так и не продвинулись вперед. Не так давно я...

Уязвимости публичных терминалов: как взломать велопрокат и поликлинику

В этом году Москву охватила настоящая велосипедная лихорадка. Количество станций велопроката было увеличено с 79 до 150, а услугами аренды воспользовались 90 тыс. человек. Пока двухколесные друзья отдыхают на зимних каникулах, расскажем об уязвимостях терминалов для оплаты аренды велосипедов,...

Мой персональный Sony Hack

Взлом Sony Pictures Entertainment надолго запомнится не столько сложностью атаки, сколько объемом утекших данных. «Все унесли, даже обои отклеили». Как это часто бывает с громкими атаками, всех подробностей мы никогда не узнаем, но уже сейчас понятно, что украсть и копии фильмов, и пароли, и данные...

[Из песочницы] Немного о том, как не надо защищать учетные записи в Active Directory

Написать этот текст меня побудило периодическое появление на Хабре статей администраторов Windows, авторы которых, на мой взгляд, не очень хорошо понимают, что делают. Последний из таких постов — о защите служебных учетных записей. Прежде всего хочется сказать следующее — уважаемые коллеги, защита...

[Перевод] Руководство по виртуализации PCI DSS. Часть 2

Стандарт: Стандарт безопасности данных PCI (PCI DSS) Версия: 2.0 Дата: Июнь 2011 Автор: Специальная группа по Виртуализации Совет Стандартов Безопасности PCI Дополнительная информация: Руководство по виртуализации PCI DSS Руководство по виртуализации PCI DSS. Часть 1 3 Риски виртуализированных сред...

[Перевод] Руководство по виртуализации PCI DSS. Часть 2

Стандарт: Стандарт безопасности данных PCI (PCI DSS) Версия: 2.0 Дата: Июнь 2011 Автор: Специальная группа по Виртуализации Совет Стандартов Безопасности PCI Дополнительная информация: Руководство по виртуализации PCI DSS Руководство по виртуализации PCI DSS. Часть 1 3 Риски виртуализированных сред...

Уязвимость в Git: выполнение произвольных команд

Обнаружена новая критическая уязвимость CVE-2014-9390 в Git, позволяющая выполнить произвольные команды на клиенте. Суть уязвимости заключается в возможности совершить коммит в .Git/config, что равносильно служебному пути .git/config на регистронезависимых файловых системах. Это дает возможность...

[Из песочницы] Внедрение через URL: www.site.ru/?jn=xxxxxxxx

Буквально на днях столкнулся с новым (*?) вариантом спам-вируса для веб-сайтов. Гугл определяет его как «Внедрение через URL». Описание На вашем сайте появляются ссылки которых не было и быть не могло — вы, например, четко знаете структуру сайта и оригинальный вид URL, который отличается от «левых»...

[Из песочницы] Внедрение через URL: www.site.ru/?jn=xxxxxxxx

Буквально на днях столкнулся с новым (*?) вариантом спам-вируса для веб-сайтов. Гугл определяет его как «Внедрение через URL». Описание На вашем сайте появляются ссылки которых не было и быть не могло — вы, например, четко знаете структуру сайта и оригинальный вид URL, который отличается от «левых»...

[Из песочницы] Steam Stealer или троян, крадущий вещи в Steam. История появления и схема работы

Написать статью побудила публикация «Троян, ворующий предметы из инвентаря Steam». Моя статья содержит: 1) Историю появления и распространения в рунете; 2) Историю борьбы «Стима» с данным зловредом; 3) За счёт чего мошенники получают прибыль? 4) Что делают в стиме в связи с этими мошенничествами? В...

[Из песочницы] Steam Stealer или троян, крадущий вещи в Steam. История появления и схема работы

Написать статью побудила публикация «Троян, ворующий предметы из инвентаря Steam». Моя статья содержит: 1) Историю появления и распространения в рунете; 2) Историю борьбы «Стима» с данным зловредом; 3) За счёт чего мошенники получают прибыль? 4) Что делают в стиме в связи с этими мошенничествами? В...

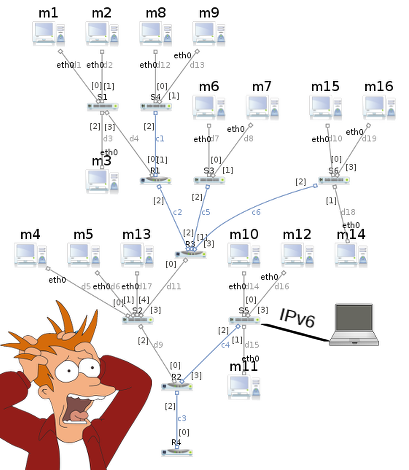

IPv6 SLAAC Attack

Прочитал недавно статью «IPv6 под прицелом» и решил написать более подробно об атаке SLAAC (SLAAC Attack), т.к. эту атаку я уже давно в голове держу, развернутого материала на русском не нашел, да и самому интересно ее было повторить. Суть атаки В чем суть атаки? Во-первых, она очень простая и...

Сканеры безопасности: автоматическая валидация уязвимостей с помощью нечетких множеств и нейронных сетей

Сейчас в мире существует большое количество сканеров информационной безопасности разных компаний (в том числе — MaxPatrol, XSpider и анализатор кода Application Inspector производства Positive Technologies). Подобные инструменты различаются ценой, качеством сканирования, типами определяемых...

JSOC: как готовить инциденты

Коллеги, добрый день. Мы чуть затянули с выпуском нашей очередной статьи. Но тем не менее она готова и я хочу представить статью нашего нового аналитика и автора — Алексея Павлова — avpavlov. В этой статье мы рассмотрим наиболее важный аспект «жизнедеятельности» любого Security Operation Center –...