One ring to rule them all или аутентификация через TeddyID

Недавно меня попросили высказать свое мнение по поводу нового сервиса, который обещает решить все проблемы пользователей-склеротиков, увеличить шелковистость волос и значительно снизить риски связанные с кражей пароля. Основная концепция системы заключается в избавлении пользователя от...

evalidate: безопасная обработка пользовательских выражений

Зачем нужно Различная фильтрация есть везде. Например, файрволл netfilter (iptables) имеет свой синтаксис для описания пакетов. В файле .htaccess апача свой язык, как определять, кому давать доступ к каталогу, кому нет. В СУБД свой очень мощный язык (SQL WHERE ...) для фильтрации записей. В...

Не все антивирусы одинаково полезны: вебинар Сергея Гордейчика и Владимира Кропотова

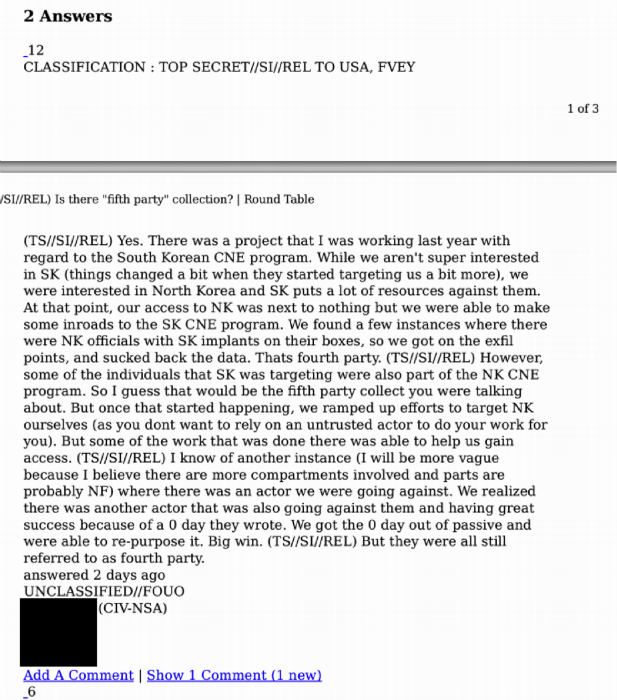

На днях в «Нью-Йорк таймс» опубликовали статью о том, как были получены доказательства причастности Серверной Кореи к массированной атаке на корпорацию Sony. Специалисты Агентства национальной безопасности США еще в 2010 году взломали компьютерные сети КНДР и тайно наблюдали за активностью...

[Перевод] Руководство по виртуализации PCI DSS. Часть 3

Стандарт: Стандарт безопасности данных PCI (PCI DSS) Версия: 2.0 Дата: Июнь 2011 Автор: Специальная группа по Виртуализации Совет Стандартов Безопасности PCI Дополнительная информация: Руководство по виртуализации PCI DSS Руководство по виртуализации PCI DSS. Часть 1 Руководство по виртуализации...

[Перевод] Руководство по виртуализации PCI DSS. Часть 3

Стандарт: Стандарт безопасности данных PCI (PCI DSS) Версия: 2.0 Дата: Июнь 2011 Автор: Специальная группа по Виртуализации Совет Стандартов Безопасности PCI Дополнительная информация: Руководство по виртуализации PCI DSS Руководство по виртуализации PCI DSS. Часть 1 Руководство по виртуализации...

Встраиваем бэкдор в публичный ключ RSA

Привет, %username%! Когда я увидел, как это работает, сказать, что я был в шоке — ничего не сказать. Это довольно простой трюк но после прочтения этой статьи вы больше никогда не будете смотреть на RSA по-прежнему. Это не взлом RSA, это нечто, что заставит вашу паранойю очень сильно разбухнуть....

Электронная подпись по Российским нормативам: практическое использование на предприятиях

Государственные и коммерческие предприятия В первой части статьи речь шла об использовании электронной подписи в коммерческих предприятиях. В государственных предприятиях и банках все немного иначе. Здесь нужно использовать сертифицированный криптопровайдер, а сами ключи должны храниться на...

Критическая уязвимость в PolarSSL

В популярной на мобильных устройствах библиотеке шифрования PolarSSL была обнаружена уязвимость, позволяющая удаленно выполнить произвольный код через специальным образом подготовленный сертификат. Уязвимость заключается в ошибке при обработке полей ASN.1 сертификата: в функции...

[Из песочницы] Бесплатный https сертификат + интеграция в Apache–TomCat

Доброго времени суток, дорогие друзья. У меня возникла необходимость настроить https на сервере, который используется в онлайн-игре. Для этого мне понадобится бесплатная регистрация на StartSSL и немного времени. Инструкции на самом сайте StartSSL довольно туманные. Эта публикация призвана пролить...

Расследование Яндекса: full disclosure о вирусе на Facebook

В середине декабря в российском сегменте Facebook можно было наблюдать массовое заражение пользователей вирусом, который распространялся посредством спам-рассылок личных сообщений и публикаций со ссылками на якобы приватное видео. По информации СМИ, Facebook справился с угрозой и заблокировал...

Информационная безопасность Cisco в 2014-м году: краткие итоги

Недавно закончившийся 2014-й год был для компании Cisco с точки зрения информационной безопасности очень удачным. Нам удалось укрепить свои позиции на рынке и подтвердить правильность выбранной ранее стратегии развития направления сетевой безопасности, основными драйверами которого, на наш взгляд,...

PHDays V: обнаружение ботнетов, трюки с NFC и соревнования «социальных инженеров»

Пятый международный форум по практической безопасности Positive Hack Days состоится 26 и 27 мая 2015 года в московском Центре международной торговли. На конференции, организованной компанией Positive Technologies, соберутся ведущие специалисты по киберзащите и элита хакерского мира, представители...

[Из песочницы] Уязвимость MS14-063 в драйвере FastFat в ОС Windows. Разбор полетов

В данном исследовании проведем анализ уязвимости MS14-063, связанной с некорректной работой драйвера fastfat.sys и приводящей (по крайней мере, по словам Microsoft) к несанкционированному повышению привилегий. Данной уязвимости до недавнего времени были подвержены Win Server 2003/2008 и Win Vista...

Curve25519, EdDSA и Poly1305: Три обделенных вниманием криптопримитива

Есть такой очень хороший товарищ по имени Daniel Julius Bernstein. Математик, программист и спец по компьютерной безопасности. Его хэш CubeHash чуть не дотянул до третьего раунда SHA-3, а потоковый шифр Salsa20 попал в шорт лист проекта eStream. А еще он автор культовой в узких кругах...

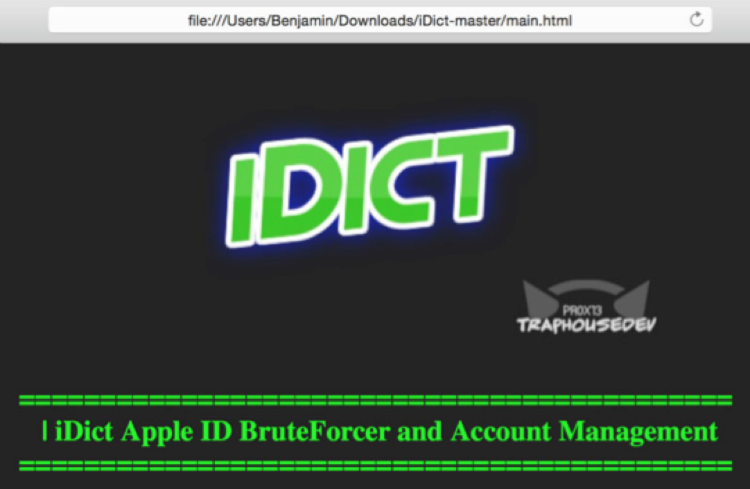

Блокировка iOS: не поддавайтесь на шантаж!

К шумным скандалам с утечками интимных фотографий звездных пользователей Apple похоже вскоре прибавится еще один. В последние дни многие владельцы телефонов и планшетов Apple столкнулись с блокировкой учетных данных iCloud. Аккаунты блокирует сама компания Apple, реагируя на массовые попытки...

[Из песочницы] Автоматизация построения системы защиты информации в соответствии с приказом ФСТЭК №21

Здравствуйте, уважаемые пользователи Хабра! Хотелось бы поделиться с вами проектом автоматизированного построения системы защиты информации (СЗИ) в соответствии с Приказом ФСТЭК № 21. Как все помнят, почти два года назад вступили в силу Приказы ФСТЭК № 17 и 21, описывающие меры по обеспечению...

[Из песочницы] Автоматизация построения системы защиты информации в соответствии с приказом ФСТЭК №21

Здравствуйте, уважаемые пользователи Хабра! Хотелось бы поделиться с вами проектом автоматизированного построения системы защиты информации (СЗИ) в соответствии с Приказом ФСТЭК № 21. Как все помнят, почти два года назад вступили в силу Приказы ФСТЭК № 17 и 21, описывающие меры по обеспечению...

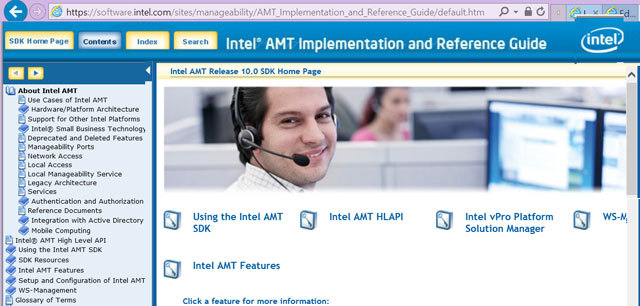

[Перевод] Знакомство с Intel® Active Management Technology 10

Технология Intel® Active Management Technology1 (Intel® AMT) — один из компонентов технологии Intel® vPro™2. Платформы, оснащенные Intel AMT, поддерживают удаленное управление, даже если операционная система недоступна или компьютер выключен. Независимые поставщики ПО получили возможность создавать...