Apple выпустила iOS 8.1.3

Компания Apple выпустила новое обновление для iOS — iOS 8.1.3 (APPLE-SA-2015-01-27-2). В этой версии мобильной ОС исправлен ряд багов, а также security-уязвимостей, в том числе и тех, которые потенциально могут использоваться злоумышленниками для установки вредоносных программ. Мобильная ОС iOS 8...

YouTube отказался от Flash в пользу HTML5 по умолчанию

Команда разработчиков YouTube объявила о том, что теперь HTML5 будет стандартом по умолчанию для проигрывания роликов, вместо Flash. HTML5 будет использоваться для проигрывания содержимого сервиса на веб-браузерах Google Chrome, MS IE11, Apple Safari 8 и бета-версий Mozilla Firefox. Еще несколько...

GHOST — уязвимость gethostbyname() в glibc

Специалисты Qualys сообщили о наличии уязвимости в gethostbyname() и gethostbyname2() в GNU C Library (glibc), которая, как минимум в одном случае, способна привести к удаленному выполнению кода. Уязвимость позволяет перезаписать до 4 байт на 32-битных системах и до 8 байт на 64-битных системах в...

Новые уязвимости Flash Player эксплуатируются in-the-wild

Компания Adobe выпустила очередное обновление APSB15-03 для своего проигрывателя Flash Player, которое исправляет в нем критическую 0day уязвимость. Уязвимость с идентификатором CVE-2015-0311 использовалась атакующими для проведения атак drive-by download, т. е. скрытной установки вредоносного ПО....

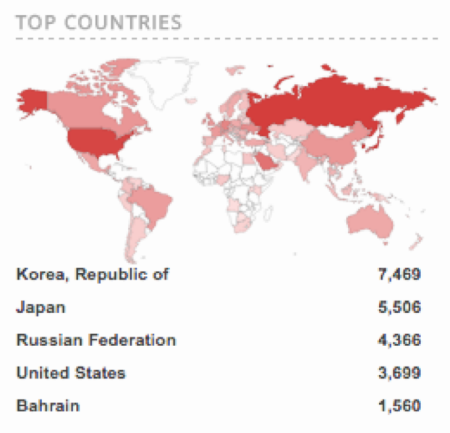

[Из песочницы] Linux DDoS-троян скрывается за встроенным руткитом

Предлагаю вниманию читателей «Хабрахабра» перевод статьи «Linux DDoS Trojan hiding itself with an embedded rootkit» из блога антивирусной компании Avast. По сообщениям группы «MalwareMustDie!», в конце сентября 2014 года появилась новая угроза для ОС Linux. Её назвали XOR.DDOS, как видно из...

[Из песочницы] Linux DDoS-троян скрывается за встроенным руткитом

Предлагаю вниманию читателей «Хабрахабра» перевод статьи «Linux DDoS Trojan hiding itself with an embedded rootkit» из блога антивирусной компании Avast. По сообщениям группы «MalwareMustDie!», в конце сентября 2014 года появилась новая угроза для ОС Linux. Её назвали XOR.DDOS, как видно из...

Взлом биткоин биржи на Rails

В последнее время появилась масса биткоин сервисов. И то что раньше было проектом «for fun» неожиданно стало хранить десятки и даже сотни тысяч долларов. Цена биткоина выросла, но уровень безопасности биткоин сервисов остался таким же низким. Ради портфолио мы провели бесплатный аудит биткоин биржи...

Интервью: CISSP, CISA, SecurityPlus и другие слова, понятные только спецам по ИТ-безопасности

Предлагаем вашему вниманию много полезной информации от эксперта по информационной безопасности – Кузьмы Пашкова Собственно, интервью: В частности, Кузьма рассказывает о сдаче такого непростого экзамена для аудиторов по ИТ-безопасности, как CSSP. Курсы, о которых рассказывает автор; Видеострим...

Как зашифровать и скрыть раздел жесткого диска с помощью программы CyberSafe

С помощью программы CyberSafe можно шифровать не только отдельные файлы. Программа позволяет зашифровать целый раздел жесткого диска или весь внешний диск (например, USB-диск или флешку). В этой статье будет показано, как зашифровать и скрыть от посторонних глаз зашифрованный раздел жесткого диска....

Абсолютно безопасный вебсайт это не миф

В первую очередь поясню что эта технология находится на ранней стадии разработки, и я бы хотел подискутировать в этом топике о её рентабельности и полезности. Поэтому прототипа еще нет. Большинство уязвимостей в веб сайтах являются результатом изменения HTTP запроса, подмены URL или заголовков, и...

Must-read книги за 2014 год по ИБ и программированию

Пока вся страна готовится к новому экономическому кризису, судорожно скупая всевозможные товары, продукты и недвижимость, мы предлагаем всем заняться саморазвитием, вложиться в себя. Ведь гречка с макаронами скоро будут съедены, но зато на новые харчи можно будет заработать, вложив время в...

[Из песочницы] Был получен несанкционированный доступ к более чем 20 000 камерам видео-наблюдения Москвы (теперь вы тоже)

Привет, Хабрахабр! Наверняка многие из вас помнят легендарный пост «Были получены исходники 3300 глобальных интернет-проектов», который долгое время был первым в рейтинге всех публикаций на сайте. Несмотря на схожий заголовок у моего поста, не претендую на первое место, но считаю, что вам стоит...

[Из песочницы] Был получен несанкционированный доступ к более чем 20 000 камерам видео-наблюдения Москвы (теперь вы тоже)

Привет, Хабрахабр! Наверняка многие из вас помнят легендарный пост «Были получены исходники 3300 глобальных интернет-проектов», который долгое время был первым в рейтинге всех публикаций на сайте. Несмотря на схожий заголовок у моего поста, не претендую на первое место, но считаю, что вам стоит...

Горный ЦОД

В наше время сооружение дата-центров стало весьма обыденным событием. К этому естественно привело то впечатляющее и все возрастающее на протяжении последнего десятилетия количество, такого рода, новых сооружений. Типовые проекты производственных зданий, совершенно безликих, как внутри так и...

[Перевод] Пытливый взгляд АНБ: что такое война за Интернет-безопасность (Часть 2)

Предположения о том, что разведывательные агентства опередили нас настолько, что защищаться от них шифрованием бессмысленно, неверны. Как показывает один документ из архива Сноудена, АНБ не преуспело в расшифровке ряда коммуникационных протоколов, как минимум в 2012 году. В презентации для...

Подходы к контролю доступа: RBAC vs. ABAC

В этой теме хотелось бы познакомить читателей с относительно новым подходом к контролю доступа под названием Attribute-based access control. Знакомство будет происходить на примере сравнения с популярным нынче Role-based access control. Читать дальше →...

Взлом времени: более 30 000 серверов NTP еще уязвимы

В конце декабря специалисты по безопасности из Google Security Team обнаружили ряд критических уязвимостей в реализации протокола NTP, который используется во многих промышленных системах управления для синхронизации времени на серверах. Уязвимости, которым подвержены все NTP-сервера до версии...

Мониторинг серверов теперь стал проще с WinLogViewer.com

Привет Хабр! Несколько лет назад мы столкнулись с проблемой знакомой пожалуй большинству компаний ведущих бизнес в интернете — как эффективно мониторить сервера и максимально исключить неожиданные выходы их из строя? Сервера под управлением Windows Server имеют очень эффективный источник информации...