[Перевод] Как забытый парсер ссылок привел к XSS на Reddit: Уязвимость на $5000, которая скрывалась в редакторе постов Reddit

В этой статье разбирем XSS уязвимость, обнаруженную в парсере Reddit, который при определенном условии (запланированных постах) не очищал гиперссылки. Уязвимость была не в живом контенте — она скрывалась в редакторе. Эта находка принесла $5000 вознаграждения. Уязвимость за 60 секунд Цель:...

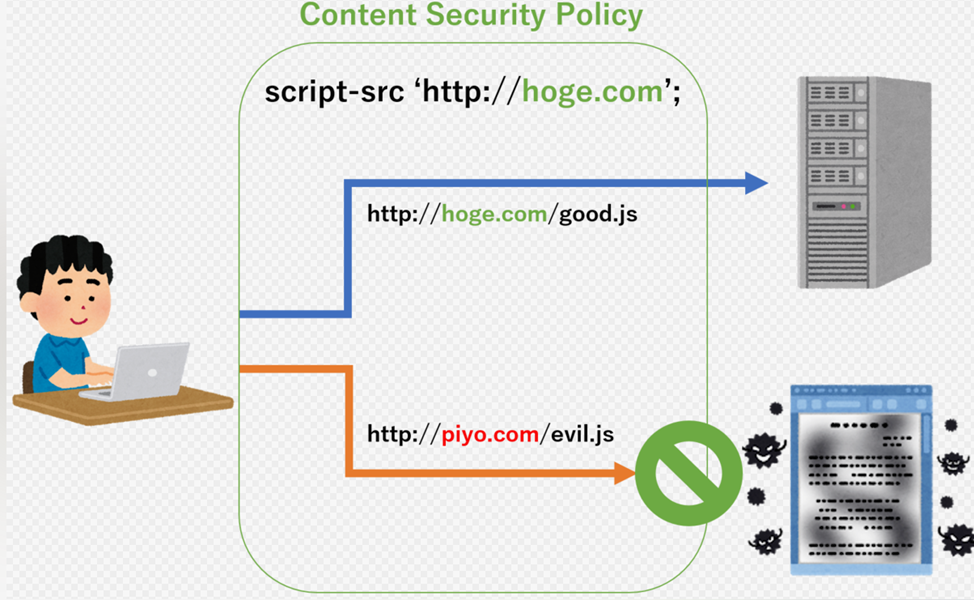

[Перевод] Обходим CSP nonce через дисковый кеш браузера

Эта статья описывает изощренную технику обхода Content Security Policy (CSP) на основе nonce-значений через эксплуатацию механизмов кеширования браузера. Автор демонстрирует, как комбинация CSS-инъекций, CSRF-атак и особенностей работы bfcache и дискового кеша может привести к выполнению...

От подбора пароля к WiFi до пентеста серверов Apple: разговор с топовыми багхантерами из Synack и HackerOne

Привет! На связи команда Standoff Bug Bounty. Недавно мы провели откровенный разговор с топовыми багхантерами — теми, кто превратил поиск уязвимостей в профессию. Они рассказали, как начинали свой путь, поделились личными историями и профессиональными секретами. В этой статье вас ждет рассказ...

[Перевод] Угон сессий с помощью IDOR и XSS

Представьте себе платформу, предназначенную для обработки конфиденциальной информации — например, страховых заявлений или идентификации личности. Такие места часто превращаются в золотую жилу для атакующих. Именно на это я и наткнулся, исследуя функцию загрузки файлов на портале, связанном со...

[Перевод] DeepSeek AI: От инъекции промпта до захвата аккаунта

Около двух недель назад китайская лаборатория DeepSeek представила свою новую AI модель DeepSeek-R1-Lite, которая специализируется на логических рассуждениях. Конечно, у всего AI-сообщества быстро загорелся огонь в глазах от заявленных возможностей модели. И я один из них. Как обычно: раз новая...

[Перевод] Охота за уязвимостями File Upload. Особенности

В этом блоге я расскажу о некоторых уязвимостях при загрузке файлов. Введение: Во многих приложениях существует функция загрузки файлов. Однако её реализация отличается в зависимости от специфики использования. Некоторые приложения позволяют загружать только изображения, поддерживая лишь форматы,...

Как региональные госсайты оказались защищены лучше федеральных

Привет Хабр! Мы опубликовали очередной выпуск ежегодного доклада о защищенности сайтов региональных органов власти. Из доклада вы узнаете, какие власти каких субъектов какой федерации не имеют официального сайта, а какие – вообще никакого сайта. С какими госсайтами соединение защищено на твердую...

[Перевод] Как я получил $5000 за Out-of-Scope XSS

Несколько месяцев назад я получил приглашение участвовать в частной программе bug bounty на платформе HackerOne. Сначала я провел свои обычные тесты и обнаружил различные уязвимости, такие как недостаток управления доступом (BAC), утечка авторизационных токенов других пользователей и т.д. После...

[Перевод] XSS + Ошибки конфигурации OAuth = Кража токенов и захват аккаунта

В этой статье я расскажу о том, как мне удалось найти уязвимость для захвата аккаунта (Account Takeover, ATO) через ошибки конфигурации OAuth и украсть токены авторизации. Читать далее...

Content Security Policy (CSP) защитит от js-снифферов и утечек?

Довольно часто встречаю утверждение о том, что настроенная Content Security Policy (CSP) – достаточное и надежное средство защиты frontend-приложений от большинства существующих угроз. Поговорим о задачах CSP и на практике проверим, защитит ли CSP от кражи данных с web-страницы js-сниффером. Читать...

Client-Side DoS, или, ещё одна уязвимость, за которую вам не заплатят

"В современном мире уже придумали так много всего, что мы можем использовать защитные механизмы против того, кто их внедрил" Привет Хабр! В этой небольшой статье хочу поделиться кейсом, с которым я столкнулся на одном из проектов во время работы, а также моими мыслями на этот счёт. С чего все...

WAF-экспресс, или Как закрыть RCE за два дня

Облачный WAF (web application firewall) — быстрый и эффективный способ защиты веб-приложений от кибератак. Доказано на практике: за два дня можно надежно прикрыть уязвимости простого сервиса. Для более сложных приложений за это время реально настроить WAF, запустить базовую фильтрацию и начать...

[Перевод] Атрибут charset и важность его использования

Какие предположения можно сделать относительно следующего HTTP ответа сервера? Глядя на этот небольшой фрагмент HTTP ответа, можно предположить, что веб-приложение, вероятно, содержит уязвимость XSS. Почему это возможно? Что обращает на себя внимание в этом ответе сервера? Вы будете правы, если...

BSCP — разгадываем тайны сертификации от академии PortSwigger

Привет, Хабр! Меня зовут Никита, я пентестер, специализируюсь на веб-тестировании. Наверняка многие из вас задумывались о подтверждении своей экспертизы с помощью некоторых сертификаций. Сегодня хочу поговорить о популярной сертификации от академии PortSwigger — BSCP, посвященной тестированию...

Красавица и HTML Injection. Почему HTMLi не только про дефейс

Привет, Хабр. Сегодня мы посмотрим на достаточно тривиальную тему с совсем нетривиальной стороны. Пожалуй, для каждого вебера HTML-инъекции являются темой, которой зачастую уделяют не очень много внимания. Взять даже собеседования: когда в последний раз вас спрашивали не об XSS'ках, а об...

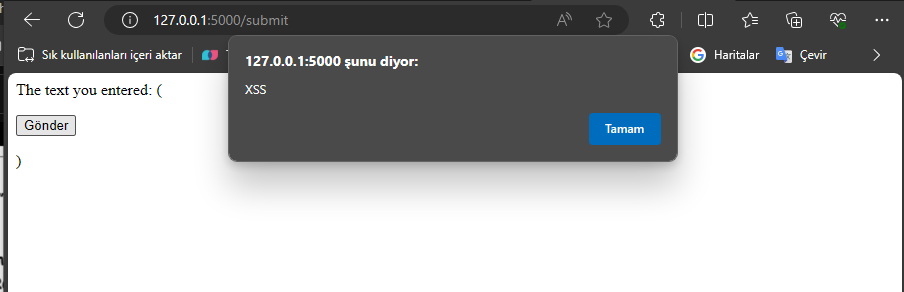

[Перевод] Обнаружение XSS-уязвимостей (межсайтовый скриптинг) с помощью Python

Эта статья посвящена тому, как обнаружить уязвимости межсайтового скриптинга (XSS) в веб-приложениях с помощью Python. XSS - это серьезный недостаток безопасности, который позволяет злоумышленникам внедрять вредоносные скрипты в веб-страницу. Такие атаки могут скомпрометировать конфиденциальные...

CSS и безопасность данных

Различные компоненты фронтенда традиционно являются вотчиной веб разработчиков и дизайнеров и они не всегда задумываются о безопасности контента. В этой статье я предлагаю поговорить о безопасности CSS. Для начала вспомним, что такое кросссайтскриптинг (CSS). XSS это тип атаки на веб-ресурсы,...

[Перевод] Ладья на XSS: как я хакнул chess.com детским эксплойтом

Шахматы – это одно из многих моих хобби, за которыми я провожу свободное время, когда не ковыряюсь с какой-нибудь электроникой. При этом играю я так себе, и когда мне изрядно надоело проигрывать, я решил заняться тем, что у меня получается гораздо лучше… хакнуть систему! В этой статье я расскажу о...

Назад