[Перевод] Новый способ угона автомобилей без ключа: инъецирование через CAN

Это детективная история о краже автомобиля и о том, как мы выявили эпидемию высокотехнологичных угонов автомобилей. Она начинается с твита. В апреле 2022 года мой друг Иэн Тэбор написал твит о том, что его машину взломали вандалы, вытащили фару и отсоединили провода. «В наше дурацкое время нет...

[Перевод] Передовой алгоритм стеганографии для более безопасного обмена информацией

Общий обзор новейшего алгоритма стеганографии, позволяющего бесследно скрывать информацию внутри некоего контента. В статье мы разберём, на чём он основывается, для решения каких задач предназначен, какие уязвимости имеет и под какой лицензией будет распространяться. Читать дальше →...

[Перевод] Как и зачем отключать TLS 1.0 и TLS 1.1 в Windows Server

Ввиду недостаточного уровня безопасности, обеспечиваемого устаревшими протоколами TLS 1.0 и TLS 1.1, их рекомендуется отключать и использовать более новые версии TLS 1.2 и TLS 1.3. В статье мы кратко проговорим отличия старых и новых реализаций этого протокола, а также разберём три способа...

[Перевод] Всё про USB-C: ответ через протокол PD

В последней статье мы настроили FUSB302 на получение сообщений USB PD и успешно получили «оповещение о возможностях» от БП с USB-C. В этой же статье мы обратимся к спецификации PD, спарсим сообщение, после чего создадим ответ, который заставит БП подать максимально возможное напряжение. Читать...

[Перевод] Всё про USB-C: грехи производителей

Работая с USB-C, люди то и дело сталкиваются с различными проблемами. Я поспрашивала пользователей на Twitter и Mastodon об их отрицательном опыте работы с USB-C и получила широкий отклик. Помимо этого, в различных сообществах вроде r/UsbCHardware собрано немало информации о явлениях, которые...

[Перевод] Всё про USB-C: паяльник Pinecil

Как многие правильно заметили, в случае с USB-C важен не просто сам стандарт, а то, как он реализован. В конце концов, мы имеем дело с реализациями, и именно на этой почве обычно возникает большинство проблем. Отчасти, конечно, вина лежит и на стандарте, например, в плане отсутствия маркировки...

[Перевод] Эволюция облачной системы авторизации

Краткий обзор истории развития принципов авторизации — начиная с локального использования идентификаторов и паролей, заканчивая современными предложениями облачных сервисов. В статье разбираются основные переходные этапы на этом пути, а также приводятся примеры передовых решений, реализованных...

[Перевод] Всё про USB-C: ноутбук Framework

Если говорить о высококачественных реализациях USB-C, то на рынке существует продукт, обладающий целым рядом привлекательных сторон, основанных на этом стандарте. Его также можно привести в качестве блестящего примера правильной реализации USB-C. Речь идёт о ноутбуке Framework, в котором...

[Перевод] Что такое браузерный сэндбоксинг?

В стремительно меняющихся условиях современного цикла веб-разработки одним из самых серьёзных вопросов для разработчиков и тестеров становится безопасность. Сложность создания и развёртывания современных веб-приложений приводит к увеличению количества уязвимостей. Согласно отчёту Cost of Data...

[Перевод] Всё про USB-C: высокоскоростные интерфейсы

Одной из прекрасных возможностей USB-C является его высокоскоростной потенциал. Распиновка в этом стандарте предоставляет вам четыре высокоскоростные дифференциальные пары и ещё несколько низкоскоростных, что позволяет передавать огромные объёмы данных через разъём размером с центовую монету. Не...

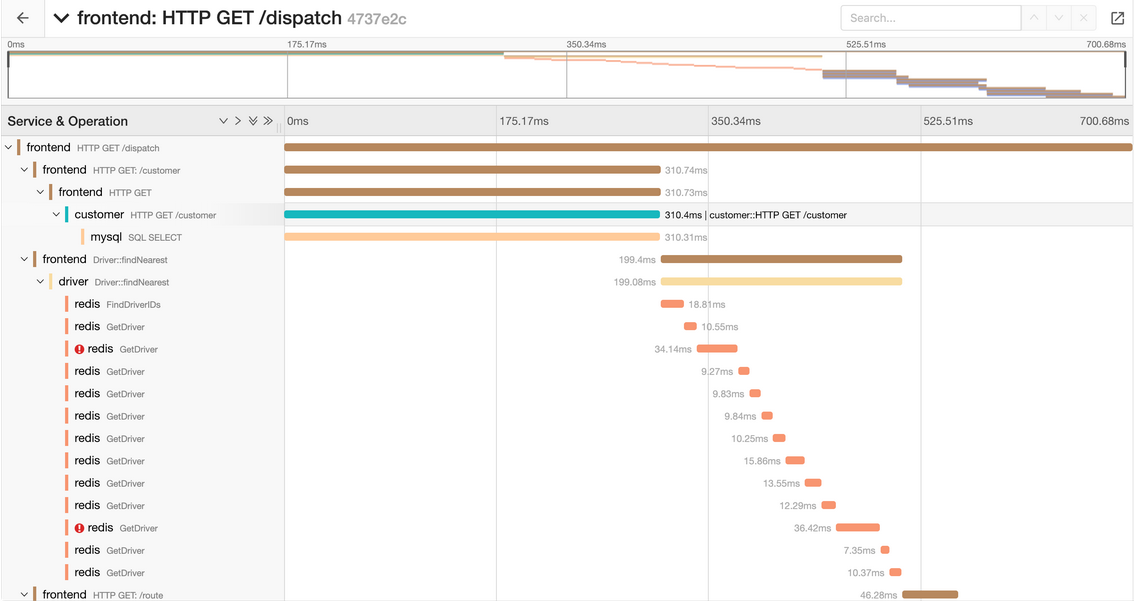

[Перевод] Повышаем производительность и безопасность мониторингом логов и метрик

В предыдущей статье серии мы обсудили важность сбора данных. В этой статье мы изучим роль мониторинга в наблюдаемости, особенно его связь с безопасностью, производительностью и надёжностью. Мониторинг необходим для выявления происходящих в продакшене проблем и выбросов, он позволяет командам...

[Перевод] Как собирать данные в DevSecOps

Для успеха компании уже недостаточно, чтобы выпущенный продукт был «достаточно хорошим». Сегодня бизнесы должны предоставлять высококачественные цифровые сервисы, которые обладают не только высокой производительностью и степенью доступности, но и являются конфиденциальными и безопасными. Но как...

[Перевод] Что такое Black Box Testing?

Тестирование — фундаментальная часть жизненного цикла разработки любого ПО, будь то веб-приложение или программа для мобильных. Тестирование не только подтверждает качество программного продукта, но и позволяет разработчику совершенствовать его. Почти каждое программное приложение требует хотя бы...

[Перевод] Как автоматизировать выдачу сертификатов для развертываний Kubernetes с помощью Autocert

При публичном веб-браузинге TLS-аутентификация происходит лишь в одном направлении — свои сертификаты показывает только сервер. Передача публичных веб-страниц без аутентификации клиента вполне логична, но не в случае Kubernetes. Если другие субъекты будут получать доступ к уязвимой информации в...

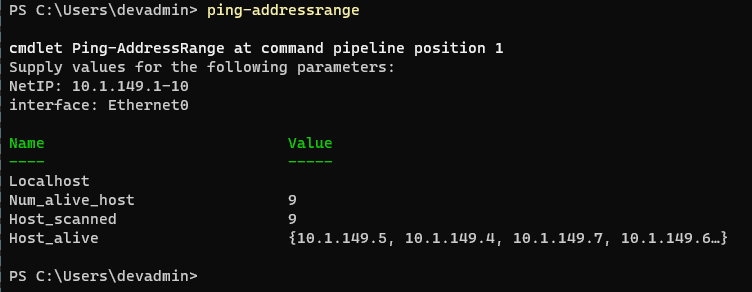

[Перевод] Бесплатные сетевые IP-сканеры

В локальной сети (LAN) обычно есть множество обменивающихся данными хостов. Сканирование сетей при помощи IP-сканера позволяет отделам ИТ, сетевым администраторам и службам безопасности следить, какие IP обмениваются данными и какие типы устройств занимают IP-адреса. Также это помогает выявлять...

[Перевод] Разработка флешки с функцией самоуничтожения

Ведь всем нам известно, что лучший способ сохранить данные в безопасности – это их уничтожить, не так ли? Что ж, для большинства из нас более актуальным ответом стало бы шифрование. Но задумайтесь о случаях, в которых устройство может попасть в руки тех, кого шифрование не остановит… Мой замысел –...

[Перевод] Браузерные менеджеры паролей — изначально ошибочная защита

В этой статье рассказывается об очень серьёзной и распространённой угрозе бизнес-данным, так что давайте сразу же перейдём к ней: Стандартные функции управления паролями браузеров Chrome, Firefox и Edge обеспечивают лишь видимость защищённого хранения паролей. На самом деле, они не дают абсолютно...

[Перевод] Известные баги ядра Linux и борьба с ними

Поскольку с каждым днём в современном цифровом пространстве появляются все новые кибер-угрозы, важность безопасности IT-систем переоценить сложно. При этом уязвимыми являются не только онлайн-сети, но и операционные системы. И хотя Linux отличается более высоким уровнем безопасности в сравнении с...