[Перевод] Перевод статьи «Injecting Java in-memory payloads for post-exploitation»

В марте Synacktiv описали способы эксплуатации небезопасной десериализации в приложениях, написанных на Java. Позже, команда красных автора столкнулась с Java-приложениями, в которых были обнаружены другие уязвимости, приводящие к исполнению кода. А уже в этой статье автор представил несколько...

Студенческий опыт Standoff — на шаг ближе к вершинам

Привет, Хабр! На связи лаборатория кибербезопасности AP Security и сегодня наши стажёры делятся своим важным профессиональным опытом. Каждый, кто хотя бы немного знаком со сферой ИБ или краем уха слышал про Positive Hack Days, припоминает большие насыщенные киберучения под названием Standoff, на...

Полезности для пентестера

Типичная история, когда вы проводите аудит безопасности, и хотите проэксплуатировать найденную уязвимость, либо просто разворачиваете учебный стенд и вам нужно срочно найти к примеру, рабочий скрипт загрузчика файлов через HTTP на Python, или PHP. Либо вам нужно выполнить какое-то простое действие,...

Как веб-специалисту начать пентест API мобильного приложения и не сломать макбук

Я активный участник программ Bug Bounty и достаточно часто смотрю не только веб‑приложения, но и мобильные приложения, чтобы определить все конечные точки API сервиса и попробовать найти баг в функционале до которого не всегда просто добраться. А почему непросто? Потому что в мобильных приложениях...

Заражение по фэншую или разбор атаки через уязвимости Windows

Хабр, уже по сложившейся традиции сегодня мы разберем одну из интересных APT-атак на пользователей, в которой используется не стандартный способ доставки, маскировки, а также заражения системы с обходом EPP и EDR! Данный материал будет полезен сотрудникам SOC, TI-экспертам, Pentest и Threat Hunting...

ML-алгоритмы против хакеров: как поведенческая аналитика меняет правила игры в кибербезопасности

Здравствуйте, друзья! Меня зовут Алексей Потапов, и я представляю экспертный центр безопасности Positive Technologies. Ранее мы уже знакомили вас с ключевыми элементами нашего подхода к обнаружению атак на примере технологий в SIEM: механизме построения цепочек запускаемых процессов на основе...

Польза от Pentest для постинцидента

Как помочь растормошить команду SOCа и заставить их бороться против настоящего, а не вымышленного злоумышленника? С чем чаще всего связана некоторая халатность в отношении процесса постинцидента и как это влияет на процесс расследования в целом? От чего в наибольшей степени будeт зависеть этап...

Обзор курса Certified Penetration Testing Specialist (CPTS) от HTB Academy

Приветствую, в этой статье я расскажу о курсе и итоговом экзамене HTB CPTS. Надеюсь, что это даст понимание всем, кто собирается проходить курс и сдавать экзамен в будущем. Читать далее...

Создаем простые OSINT и пентест инструменты на Python

Кобра: создаем OSINT инструмент на Python, часть 1 Итак, каждый программист желает все автоматизировать — и не только программист. В этой статье мы рассмотрим создание OSINT-инструмента на Python. Я хочу предупредить, что все показано в целях ознакомления, данные человека не подлежат хранению или...

Охота за кредами

Существуют различные способы аутентификации в системах Windows, каждый из этих способов сохраняет или кэширует переданные учетные данные. В этом модуле мы рассмотрим основные типы аутентификации и места кэширования переданных данных, а также разберем, как можно получить к ним доступ. Читать далее...

BSCP — разгадываем тайны сертификации от академии PortSwigger

Привет, Хабр! Меня зовут Никита, я пентестер, специализируюсь на веб-тестировании. Наверняка многие из вас задумывались о подтверждении своей экспертизы с помощью некоторых сертификаций. Сегодня хочу поговорить о популярной сертификации от академии PortSwigger — BSCP, посвященной тестированию...

Увеличиваем Attack Surface на пентесте периметра

Привет, Хабр! Типичная проблема: компании часто сами не подозревают, какие ресурсы у них могут «торчать наружу». А раз их может нарыть потенциальный злоумышленник — это проблема. На пентестах внешнего периметра не всегда сразу доступен полный скоуп IP-адресов, доменов и поддоменов. В таких случаях...

Красавица и HTML Injection. Почему HTMLi не только про дефейс

Привет, Хабр. Сегодня мы посмотрим на достаточно тривиальную тему с совсем нетривиальной стороны. Пожалуй, для каждого вебера HTML-инъекции являются темой, которой зачастую уделяют не очень много внимания. Взять даже собеседования: когда в последний раз вас спрашивали не об XSS'ках, а об...

[Перевод] Noted на Hack The Box: Искусство цифрового детектива

Саймон, разработчик, работающий в компании Forela, сообщил команде CERT о записке, появившейся на его рабочем столе. В записке утверждалось, что его система была взломана и что с рабочей станции Саймона были собраны конфиденциальные данные. Злоумышленники вымогали данные с его рабочей станции и...

SQL инъекции для продолжающих: ломаем настоящий сайт

Про SQL-инъекции написано огромное количество статей. Все знаю про пресловутые ‘ OR 1 = 1 и аналогичные конструкции, но далеко не все реализовывали их на практике. В этой статье мы разберем на практике некоторые способы реализации SQL-инъекций на примере уязвимого сайта. Статья предназначена для...

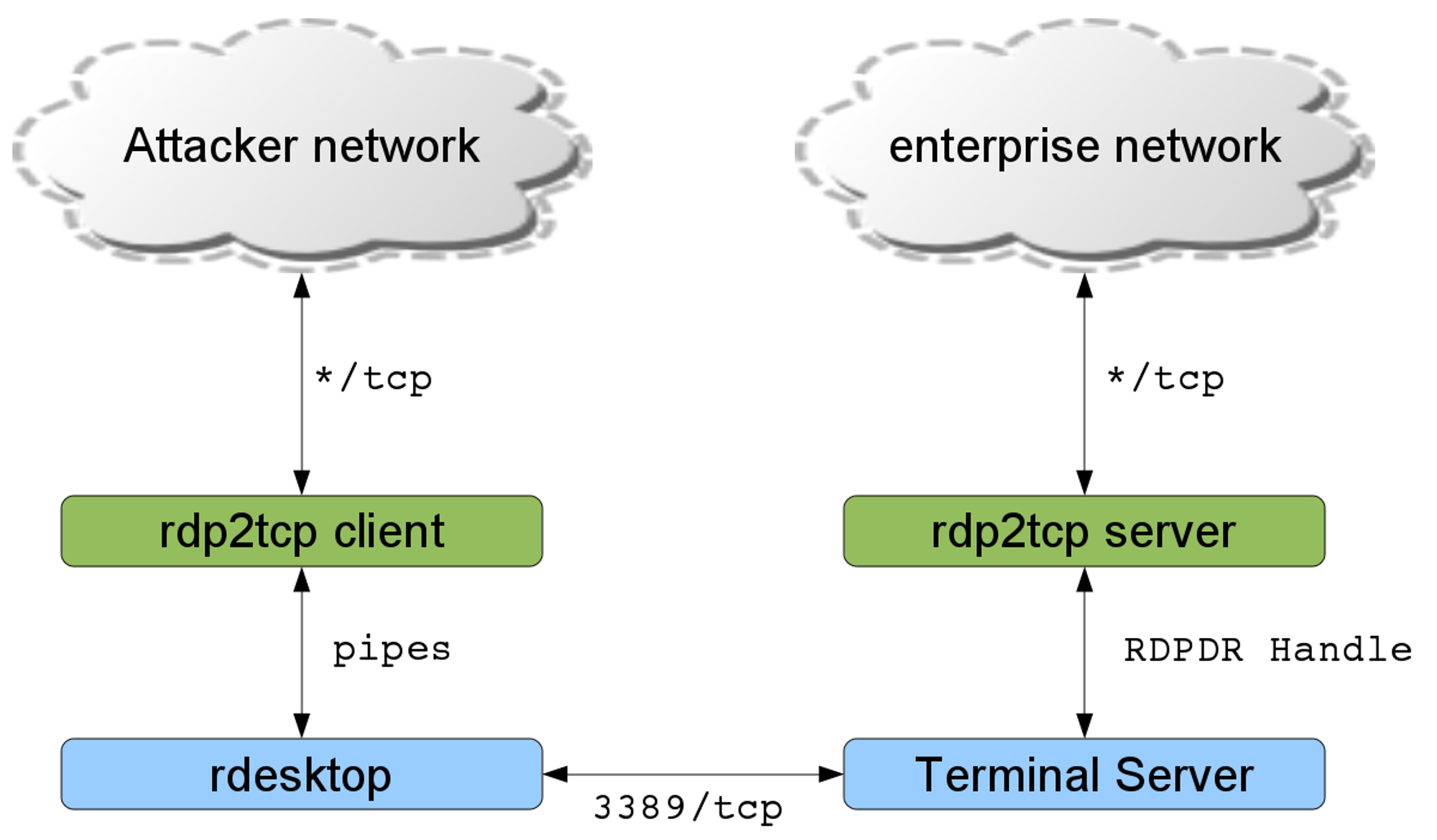

Туннелирование трафика через RDP-соединение

Всем привет, в этой статье пойдет речь о способе туннелирования трафика через RDP-соединение. Такой способ может подойти для тех случаев, когда мы нашли машину с доступом в новые сегменты сети, к которой есть возможность подключиться по RDP, но мы не можем подключиться к серверу chisel или...

Обзор курса Certified Bug Bounty Hunter (CBBH) от HTB Academy

Приветствую, в этой статье я расскажу о курсе и итоговом экзамене HTB CBBH. Надеюсь, что это даст понимание всем, кто собирается проходить курс и сдавать экзамен в будущем. Читать далее...

Standoff 365. Самое красивое недопустимое событие в деталях

Привет, Хабр. Меня зовут Виктор, я работаю в компании «Инфосистемы Джет» пентестером и активно играю на киберполигоне Standoff 365 под ником VeeZy. Сегодня я хочу поделиться с тобой, на мой взгляд, самым красивым критическим событием, которое есть на платформе! Инцидент, который мы реализуем,...