PKI для IOT, архитектура защищенной сети ESP32 + Mosquitto SSL и Flash Encryption для хранения сертификатов

Цель статьи - показать вариант построения защищенной Iot-инфраструктуры для сети устройств на базе ESP32 и обменяться опытом. Общую идею и весь проект разделил на темы: • развертывание mosquitto SSL/TLS из docker-контейнера • создание сертификатов для брокера Mosquitto SSL и клиентов ESP32 •...

Осторожно, IoT: как бытовая техника становится проблемой для компаний

Февраль 2024-го оказался щедрым на новости о проблемах с безопасностью IoT-устройств. Пока мы следили за санта-барбарой с DDoS-атакой 3 млн зубных щеток, фоном прошло немало других интересных событий... Читать далее...

Подключение NeboAir к Home Assistant через MQTT

Интеграция не самая приятная тема для пользователя, который начала путь с Home Assistant (это я). В нашем датчике мы сделали возможность подключения через MQTT и я решил пошагово пройти этот путь сам. Читать далее...

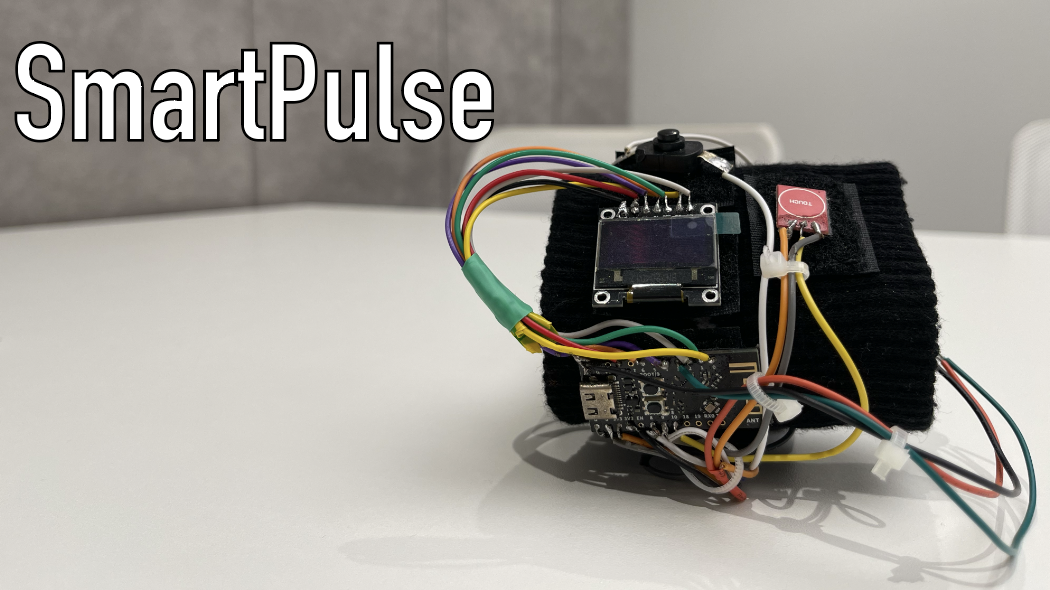

Диплом специалиста ИБ. Часть №3 — Портативное устройство SmartPulse

Привет, Хабр! Вам знакомо такое чувство, когда сидишь, пишешь дипломную работу и думаешь "А не сделать ли умный пульсометр на ESP32-C3 с интегрированными механизмами защиты, динамическим пин-кодом и управлением через BLE с помощью собственного мобильного приложения для IoT-устройств"? В этой статье...

Диплом специалиста ИБ. Часть №1 — Методика обеспечения безопасности устройств Интернета вещей

Привет, Хабр! Так вышло, что я заканчиваю университет в феврале 2024 года (направление 10.05.01 «Компьютерная безопасность» является специалитетом, поэтому студенты выпускаются традиционно зимой после 5,5 лет обучения). Соответственно, уже в прошедшем 2023 году передо мной, как и перед моими...

[Перевод] О троице, которая хакнула настоящий поезд. Даже целых 30 поездов

Поезд, сделанный польской компанией, внезапно сломался во время тех-обслуживания. Специалисты были беспомощны — поезд был в порядке, только никак не хотел ехать. Доведённые до отчаяния, они вызвали на помощь команду Dragon Sector, члены которой нашли такие чудеса, о которых машинисты даже и не...

Как мы кибериммуннизировали IoT-контроллер

Использование технологий интернета вещей (IoT) в городской среде позволяет оптимизировать и автоматизировать городские процессы, таким образом, делая город более эффективным, безопасным и удобным для жизни. Современные IoT-контроллеры позволяют собирать информацию с отдельных датчиков, подключенных...

Security Week 2326: небезопасные умные кормушки для домашних животных

На прошлой неделе эксперты «Лаборатории Касперского» опубликовали исследование одной из «умных кормушек» компании Dogness. Это достаточно необычные IoT-устройства, имеющие, впрочем, общую функциональность с умными дверными звонками и видеокамерами: возможность удаленного управления через...

Security Week 2321: уязвимость в умной розетке Belkin

На прошлой неделе исследователи из компании Sternum опубликовали любопытную историю о том, как им удалось обнаружить уязвимость в умных розетках Belkin Wemo. При соблюдении ряда условий уязвимость позволяет выполнить произвольный код на устройстве и получить над ним контроль. В том числе есть...

Можно ли привить кибериммунитет роботу? Практическое исследование на примере DIY робота официанта

Иногда, устроившись на мягком пуфике с книжкой, так и хочется скосплеить Громозеку из мультфильма Тайна третьей планеты, и сказать “Официант, 400 капель яблочного сока и печеньку”. Статья описывает результаты работ по разработке DIY робота-официанта на базе Alpahabot, а также эксперимента по...

Информационная безопасность в IoT

Данная статья была задумана и реализована, как обзорный материал, посвященный теме обеспечения информационной безопасности в многообразном мире Интернета вещей. Упомянутая многообразность среди прочего привела и к тому, что текст получился весьма объемным, но, смеем надеяться, полезным в части...

Защитить IoT-устройства — что предлагают регуляторы

Число ботнетов на базе умных гаджетов постоянно растет. На ситуацию начали обращать внимание регуляторы. Мы решили обсудить обстановку в разных странах и можно ли наконец поставить букву S (stands for security) в аббревиатуру IoT. Читать далее...

Атакуем синезубого короля

Английское слово Bluetooth -- буквальный перевод прозвища короля викингов Харальда I Синезубого. Он правил на территории современных Дании и части Норвегии в X веке и вошел в историю как правитель, который объединил враждовавшие датские племена в единое королевство. Подразумевается, что Bluetooth...

IEC 61499 и решения с открытым исходным кодом для разработки систем управления

Традиционно мир разработки для встраиваемых решений делится на программирование ПЛК, где используются среды стандарта IEC 61131 и разработку на С/С++ для микроконтроллеров и embedded Linux. Стандарт IEC 61499 является наследником стандарта IEC 61131 и предназначенн для разработки распределенных...

Будущее бытовой техники: есть ли замена стиральной машинке?

Бывает у вас такое, что, взглянув на привычный предмет домашнего обихода или бытовой техники, вы подумали, что не сильно-то они поменялись со времён наших родителей, а то и момента своего изобретения — холодильники, пылесосы, стиральные машины, и так далее? Скажем, современные пылесосы: на первый...

Управление освещением через BLE Mesh

Обзор возможностей BLE модуля JDY-10 на базе TLSR8266 с прошивкой поддерживающий mesh сети. Читать далее...

Проверка дальности LoRa в долине

Результаты проверки дальности LoRa link(a) на TBeamV1.1 Читать далее...

[Перевод] Безопасность в транспортных средствах с IoT

В данной статье будет представлена методика повышения безопасности путем применения определенных правил приоритизации, использования цифровых сертификатов и применения политик доверия и репутации для обнаружения угнанных транспортных средств. Читать далее...