Опасность устарела: несколько важных нюансов в новых стандартах C++

Undefined behavior (UB) — боль, знакомая каждому разработчику со стажем; эдакий «код Шредингера», когда не знаешь, правильно тот работает или нет. К счастью, стандарты языка С++20/23/26 привнесли относительно неопределенного поведения кое-что новое. И довольно важное, если вы — архитектор ПО, а...

Flipper Zero — мнение пентестера после двух лет «полевой» эксплуатации

«Дельфин-тамагочи» от Flipper Devices Inc. не нуждается в представлении, но хайп вокруг этого хакерского мультитула уже поутих. Теперь пользователи разделились на два лагеря: одни считают Flipper Zero крутым инструментом, другие не понимают, зачем его купили. Один из наших пентестеров и социальных...

Топ самых интересных CVE за май 2024 года

Всем привет! Это наша традиционная подборка самых интересных CVE мая. В последний весенний месяц десяточкой по CVSS отметилась уязвимость на полный доступ к системе в GitHub Enterprise Server. Доступ к учётным записям также предоставят баги в веб-интерфейсе VBEM. А в прокси-сервере Tinyproxy нашли...

Что, если не Слизерин? Или как можно стать мракоборцем в мире маглов?

Все мы в своё время ждали письмо из Хогвартса, но прошли годы, а сова так и не прилетела. Однако, что, если я скажу, что профессию мракоборца можно освоить в мире виртуальном? Защита от тёмных искусств, охрана правопорядка, необходимость знать противника изнутри… Да это же всё напрямую относится к...

Создаем простые OSINT и пентест инструменты на Python

Кобра: создаем OSINT инструмент на Python, часть 1 Итак, каждый программист желает все автоматизировать — и не только программист. В этой статье мы рассмотрим создание OSINT-инструмента на Python. Я хочу предупредить, что все показано в целях ознакомления, данные человека не подлежат хранению или...

Пентест gRPC

В последнее время в современных веб-приложениях с микросервисной архитектурой всё чаще в качестве API используется фреймворк удалённого вызова процедур gRPC. Данный фреймворк чаще всего использует protocol buffers(protobuf) в качестве языка определения интерфейсов и в качестве основного формата...

Что используют в работе «белые хакеры»: инструменты для кибербезопасности и проведения пентестов

В арсенале специалистов по информационной безопасности и пентесту есть много инструментов и методов для защиты безопасности информационных систем и сетей. Рассказываем о популярных. Читать далее...

Профессия «белый хакер»: как превратить хобби в работу

На связи Positive Education, и мы продолжаем цикл публикаций о профессиях в сфере кибербезопасности. Потребность в таких экспертах растет с головокружительной скоростью, и сейчас это уже не одна профессия «специалист по информационной безопасности». Внутри отрасли сформировались более узкие...

Топ самых интересных CVE за апрель 2024 года

Всем привет! Это наша традиционная подборка самых интересных CVE прошлого месяца. В апреле десяточками по CVSS отметились уязвимости на внедрение команд в ПО для анализа сетевого трафика Flowmon и PAN-OS. Как обычно, всплыли несколько критических уязвимостей в плагинах для Wordpress. Внимания...

Популярные инструменты в kali linux(2 часть)

Меня так долго не было, что даже не удобно. Буду исправляться. Статья будет познавательна тем, кто начинает изучать инструменты по пентесту. Читать далее...

Взгляд изнутри. Информационные системы российских компаний глазами пентестера: аналитический обзор итогов 2023 года

— У нас дыра в безопасности. — Слава богу, хоть что‑то у нас в безопасности... Информационные технологии развиваются семимильными шагами, но одно остается стабильным – наличие «дыр в безопасности». Мы проанализировали результаты более 100 прошлогодних проектов и пришли к выводу, что многие компании...

Безопасная разработка: обзор основных инструментов

Привет! Меня зовут Иван, я инженер по кибербезопасности в достаточно крупной компании и автор курса «Специалист по информационной безопасности: веб-пентест». В этой сфере я уже около шести лет. Сейчас занимаюсь тестированием безопасности приложений, архитектурой и внедрением решений безопасности,...

Обзор Practical Network Penetration Tester (PNPT)

В данной статье рассмотрим популярную в США сертификацию для пентестров под названием "Practical Network Penetration Tester" (PNPT) от Heath Adams, aka The Cyber Mentor (TCM). Читать далее...

Топ самых интересных CVE за март 2024 года

Всем привет! Подводим итоги марта топом самых интересных CVE. Гвоздём программы ушедшего месяца, конечно же, стал бэкдор в XZ Utils, наделавший шуму в Linux-сообществе. Десятку по CVSS также выбила уязвимость в Atlassian Bamboo Data Center и Server на внедрение SQL-кода. Оригинальной уязвимостью...

BSCP — разгадываем тайны сертификации от академии PortSwigger

Привет, Хабр! Меня зовут Никита, я пентестер, специализируюсь на веб-тестировании. Наверняка многие из вас задумывались о подтверждении своей экспертизы с помощью некоторых сертификаций. Сегодня хочу поговорить о популярной сертификации от академии PortSwigger — BSCP, посвященной тестированию...

Увеличиваем Attack Surface на пентесте периметра

Привет, Хабр! Типичная проблема: компании часто сами не подозревают, какие ресурсы у них могут «торчать наружу». А раз их может нарыть потенциальный злоумышленник — это проблема. На пентестах внешнего периметра не всегда сразу доступен полный скоуп IP-адресов, доменов и поддоменов. В таких случаях...

Сказ о том, как пентестеры трафик скрывают

Наша команда проводит много red-team-проектов и, как следствие, постоянно имеет дело с различными системами мониторинга сетевого трафика. Вопрос «Как не спалиться?» в такой работе почти так же важен, как проникновение в инфраструктуру. Поэтому сегодня я хочу поговорить о маскировке сетевого трафика...

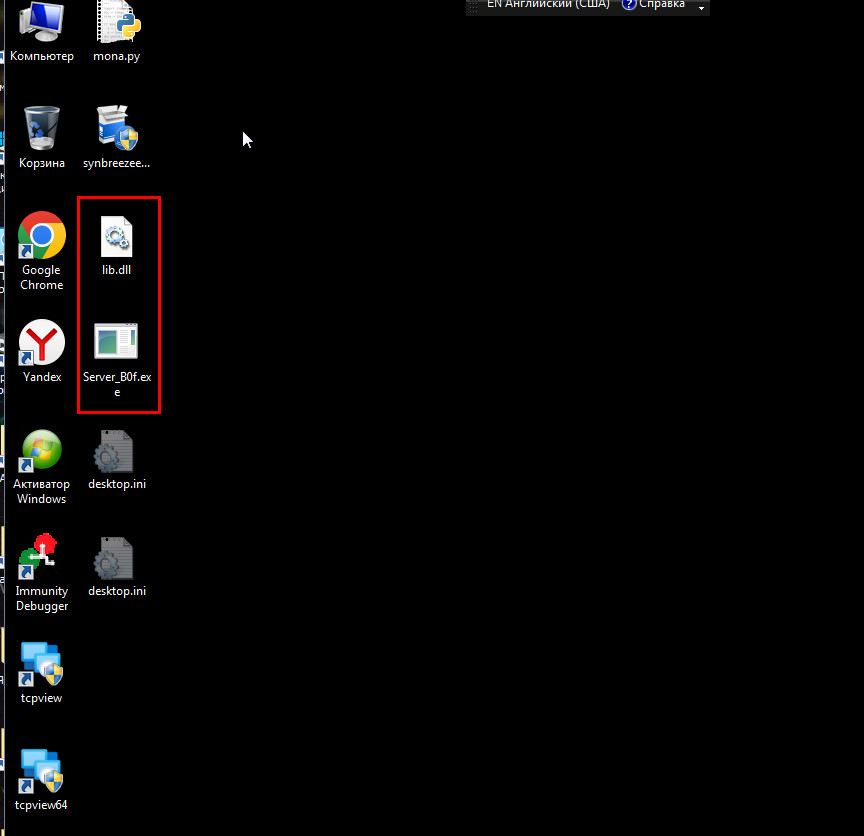

Эксплуатируем переполнение буфера в простом TCP-сервере

Привет всем бинарщикам и людям, которые хотят попрактиковаться с эксплуатацией уязвимости переполнения буфера. Мы для своего киберполигона придумываем различные сценарии атак и насыщаем его различными мисконфигурациями и многочисленным уязвимым ПО для тренировок «синих» и «красных». И...