DPC (Device Policy Controller): админим блокировку экрана в Android

Если вы занимаетесь защитой от несанкционированного доступа к устройству, то наверняка ваш самый первый и самый простой шаг — это защита разблокировки экрана. Графический пароль, цифровой PIN-код, доступ по биометрии (например, скан отпечатка пальцев, распознавание лица) и так далее — эти механизмы...

Как совмещать учебу и работу — и не сгореть?

Начался октябрь, а это значит, что первый учебный семестр в самом разгаре. А ведь впереди еще и сессии… Тут и полностью вовлеченному в учебу студенту может быть тяжело — а ведь немало и тех, кто активно совмещает вуз со стажировками и работой! К этому надо подходить более чем серьезно: пожертвуешь...

Наводим порядок в инженерных сетях

Промышленные объекты часто становятся целью кибератак. По оценке аналитиков, доля компьютеров АСУ в России, на которых в I квартале 2024 года были заблокированы вредоносные объекты превышает 23%. Как навести порядок в инженерных сетях и что находится «под капотом» у KICS for Networks рассказываем в...

Можно ли стать Blue Team тимлидом за пять лет, или Работа в SOC: мифы и реальность

Нет повести печальнее на свете, чем повесть о слухах про работу в мониторинге ИБ-инцидентов. Публичные спикеры и авторы книг часто поддерживают разные заблуждения о SOC: что он скучный, лишен по-настоящему интересных задач и не предполагает карьерного роста. Однако я уверен, что это не так! Меня...

«Я стал тимлидом и боюсь». Что почитать и зачем

Стресс, связанный с переходом на менеджерскую роль, способен пошатнуть любые, даже самые крепкие нервы. А если ваше решение стать руководителем желанное и осознанное, то вы легко можете загнать себя в ловушку из двух стен: тревожности и перфекционизма. Меня зовут Александр Шиндин, я — технический...

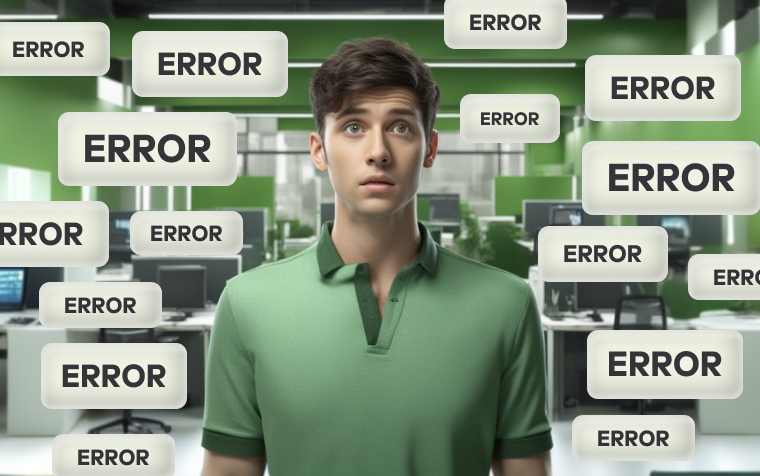

Чего боятся стажеры? {Спойлер: всех отвлекать, все поломать, чего-то не знать, на код-ревью завалиться…}

Мы все чего-то боимся. И это нормально: страх достался нам от наших предков как защитная реакция на какой-либо раздражитель, чтобы настроить организм на дальнейшие действия. И хотя времена мамонтов и саблезубых тигров давно прошли, наша биохимия никуда не делась. Главное – как тогда, так и сейчас –...

Респонс по да Винчи: как мы перевернули систему работы security-аналитика и что из этого вышло

Как обычно происходит стандартное реагирование в SOC? Получил аналитик оповещение об инциденте от какой-то системы безопасности, посмотрел логи SIEM, чтобы собрать дополнительные данные, уведомил заказчика и составил для него короткий отчет о произошедшем. А что дальше? А дальше — переключился на...

Может рухнуть при первой атаке. Почему компаниям важно прокачивать киберграмотность

Утечка конфиденциальных данных или нарушение работы информационных систем может привести к серьёзным последствиям: финансовым потерям, утрате доверия клиентов, репутационным рискам. Во многих компаниях это понимают. Или нет? И все ли достаточно осведомлены о способах защиты от киберугроз? Методы...

Трагические микрозаймы, украденные креды: какие Android-зловреды мы обнаружили в официальных маркетах

Один из основных принципов защиты мобильного устройства от киберугроз — загружать приложения только из официальных маркетов, таких как Google Play или Apple App Store. Однако несмотря на то, что софт проходит множество проверок перед публикаций, это не гарантирует, что пользователь не столкнется с...

ИБ и ИТ, давайте жить дружно. Вот как это возможно

Безопасность во многих компаниях стоит особняком. Вместо того чтобы беспокоиться о качестве вашего продукта, безопасники твердят о ГОСТах и ISO, о разных сертификациях и авторизационных протоколах — вещах важных, но вне фокуса основного архитектора. При этом их деятельность «подрывает»...

Действительно ли C++ — лучший язык, чтобы выстрелить себе в ногу?

В 2023 году одной из главных IT-новостей стала публикация гайда от Агентства национальной безопасности (NSA) США, в котором языки С/C+ признавались «опасными» и требующими перехода на «безопасные» C#, Go, Java, Ruby и Swift. В этой статье я с позиции Security Champion в KasperskyOS, собственной...

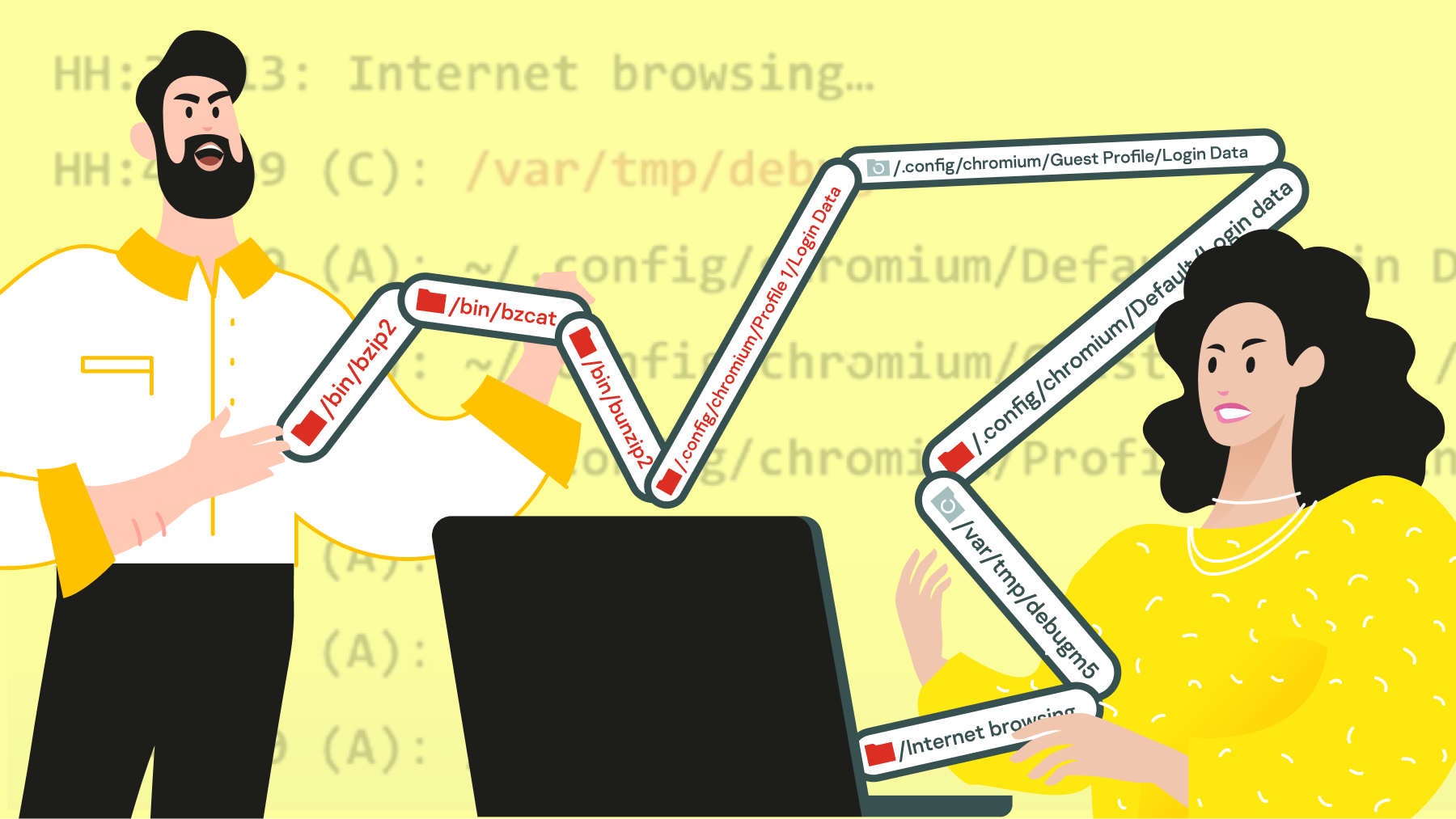

Скачать фильмы за креды без СМС и регистрации: история одного supply chain под Linux

В ходе расследования одного инцидента был обнаружен целый кластер вредоносной активности, нацеленный на операционную систему Linux, который оставался незамеченным как минимум с 2020 года. Дальнейший анализ показал, что вредоносное программное обеспечение выдавало себя за очень популярный...

«Пофиксил две своих проблемы, а вылезло еще шесть». Честные кейсы наших IT-стажеров

«На стажировке не дают реальных задач», «Тебя и близко к реальному проекту не подпустят!», «Лидам некогда с тобой нянчиться: ошибешься — и на выход!», «Даже если возьмут в штат, все равно будешь „принеси-подай”». Так многие думают про стажировки в IТ-компаниях. Чтобы развеять стереотипы, мы...

Kiosk (Lock task mode) для Android: польза, кейсы применения и кастомизация

Привет, Хабр! Меня зовут Светлана Палицына, я — Android-разработчик в мобильной команде «Лаборатории Касперского», где мы создаем решения для защиты мобильных устройств. Мои коллеги из Kaspersky уже рассказывали о наборе решений и технологий для управления поведением устройств, известном как Mobile...

[recovery mode] Аналоги ИТ-сервисов, которые ушли из России ч.2

В нашей предыдущей статье мы ознакомились с некоторыми сервисами и программами, которые помогут пользователям и организациям избежать некоторых рисков при использовании ПО иностранного производства. Мы продолжаем анализ рынка ИТ-услуг, и в этом обзоре уделим пристальное внимание корпоративным...

За гранью App Store, или Что нового открывает MDM и Supervised для B2B в iOS

Привет! Меня зовут Денис Кудинов, я iOS-Development team lead в «Лаборатории Касперского». В этой статье расскажу об Mobile Device Management, а также о supervised- и BYOD-режимах — как работает технология и что с ее помощью можно сделать такого, что недоступно обычным приложениям из App Store....

Вебкаст Хабр ПРО #6. Мир ИБ: паранойя vs здравый смысл

В сфере безопасности легко либо недосмотреть, либо, наоборот, потратить слишком много сил в никуда. Сегодня мы пригласим в наш вебкаст топ-автора из хаба «Информационная безопасность» Луку Сафонова (LukaSafonov) и Джабраила Матиева (djabrail) — руководителя направления защиты конечных устройств в...