«Норникель» и «Газинформсервис» завершили 1 этап построения защиты корпоративной ERP-системы

ГК «Норникель» с 2014 г. автоматизирует ключевые бизнес-процессы на базе системы SAP ERP во всех своих подразделениях. В январе 2019 г. завершено тиражирование единой системы управления предприятием, что обеспечило охват всей производственной цепочки компании в единой операционной модели на базе...

Как защитить 5G от взлома: изучаем архитектуру безопасности

Медиа и компании бодро рапортуют о том, что «эпоха 5G наступила или вот-вот наступит» и обещают невероятные изменения в нашей с вами жизни в связи с этим. Изменения придут в виде интернета вещей, «умных» городов, Индустрии 4.0, связанной с массовым внедрением киберфизических систем и новых...

Elasticsearch сделала бесплатными проблемные security-функции, ранее выведенные в open source

На днях в блоге Elastic появилась запись, в которой сообщается о том, что основные security-функции Elasticsearch, выведенные в open source-пространство более года назад, теперь являются бесплатными для пользователей. В официальной блогозаписи содержатся «правильные» слова о том, что open source...

[Из песочницы] Помощь и просьба о ней. Статья про информационную безопасность для рядовых пользователей

Я предлагаю вам некоторые шаги по повышению безопасности и приватности в интернет сети (и не только) для рядовых пользователей. Обоснование почему это необходимо – в начале статьи. Для тех кто всё знает и недоумевает почему этот текст находится здесь — просьба прочитать пункт «Для тех кто уже всё...

Вебинар «Сотрудник — backdoor: современные приемы социальной инженерии»

30 мая на вебинаре Digital Security «Сотрудник — backdoor: современные приемы социальной инженерии» расскажем, почему информационная безопасность компании завязана не только на устойчивую инфраструктуру и программное обеспечение, но и на абсолютно каждого сотрудника. Читать дальше →...

Сколько стоит «суверенный» Рунет?

Трудно посчитать, сколько копий было сломано в спорах об одном из самых грандиозных сетевых проектов российских властей: суверенном интернете. Свои «за» и «против» высказывали популярные спортсмены, политики, руководители интернет-компаний. Как бы то ни было, закон подписан и реализация проекта...

Thrangrycat: критическая уязвимость в прошивке устройств Cisco позволяет хакерам устанавливать на них бэкдоры

Исследователи информационной безопасности обнаружили опасную уязвимость в прошивке, которая используется на устройствах Cisco разных типов. Ошибка CVE-2019-1649 или Thrangrycat позволяет злоумышленникам устанавливать на маршрутизаторы, коммутаторы и межсетевые экраны бэкдоры. Читать дальше →...

Глубины SIEM: экспертиза. Чьи правила корреляции лучше

Многие из тех, кто сталкивался с SIEM, знакомы с разработкой правил корреляции. Производители SIEM-решений, коммерческие SOC, интеграторы — все предлагают свои правила и утверждают, что они лучше других. Так ли это на самом деле? Как выбрать поставщика правил? Что такое экспертиза в SIEM?...

Операция TaskMasters: как мы разоблачили кибергруппировку, атакующую организации России и СНГ

Изображение: Unsplash Осенью 2018 года эксперты PT Expert Security Center выявили активность преступной группировки, деятельность которой была направлена на хищение конфиденциальных документов и шпионаж. Сегодня мы расскажем о ходе расследования, а также опишем основные методы и инструменты,...

Изучаем Adversarial Tactics, Techniques & Common Knowledge (ATT@CK). Enterprise Tactics. Часть 11

Командование и управление (Command and Control) Ссылки на все части: Часть 1. Получение первоначального доступа (Initial Access) Часть 2. Выполнение (Execution) Часть 3. Закрепление (Persistence) Часть 4. Повышение привилегий (Privilege Escalation) Часть 5. Обход защиты (Defense Evasion) Часть 6....

Когда стены недостаточно. Как защитить конечные точки

Думаете, самое важное в компании — обеспечить безопасность корпоративного сетевого периметра и серверной инфраструктуры? Это правда лишь отчасти: создать защищенный периметр сейчас в принципе невозможно, только если в компании не применяются строжайшие правила ИБ, «белый список» сайтов,...

Summ3r 0f h4ck: стажировка Digital Security 2019

Digital Security, одна из крупнейших консалтинговых компаний в области ИБ, приглашает на программу летней стажировки «Summ3r 0f h4ck» в Санкт-Петербурге. Summ3r 0f h4ck пройдёт с 15 июля по 15 августа 2019 года. Приём заявок продлится до 30 мая (включительно). Количество мест ограничено. Читать...

Комментарии к изменениям в ФЗ №149-ФЗ «Об информации, информационных технологиях и о защите информации»

Добрый день, коллеги! Сегодня хочу высказаться о новом законопроекте порожденном Минкомсвязи России. Заранее прошу прощения за огромные объемы законодательного текста, поскольку приведу интересные отрывки в виде цитат. Чтобы уважаемые читатели не затрудняли себя поиском законопроекта в...

Создание системы формальной верификации смарт-контрактов. Часть 1: символьная виртуальная машина на php и python

Формальная верификация подобна атомной бомбе в мире информационной безопасности: это средство, которое позволяет найти в программе все баги либо же доказать, что их нет. Разумеется, со своими преимуществами, недостатками и ограничениями. Раньше я описывал основы формальной верификации на примере...

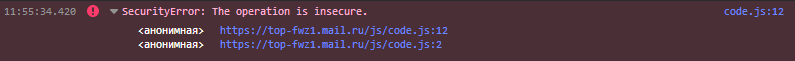

Виджет vk.com без спроса устанавливает на сайт счетчик от mail.ru

Сегодня на одном из наших сайтов в консоли разработчика была обнаружена неожиданная ошибка: Это счетчик от mail.ru пытается отправить статистику. Читать дальше →...

Как менялась информационная безопасность за последние 20 лет

Изображение: Unsplash Руководитель отдела анализа приложений Positive Technologies Дмитрий Скляров делится своим взглядом на историю развития отрасли информационной безопасности на протяжении последних 20 лет. Если взглянуть на программу любой современной конференции по информационной безопасности,...

По следам RTM. Криминалистическое исследование компьютера, зараженного банковским трояном

Об атаках банковского трояна RTM на бухгалтеров и финансовых директоров писали довольно много, в том числе и эксперты Group-IB, но в публичном поле пока еще не было ни одного предметного исследования устройств, зараженных RTM. Чтобы исправить эту несправедливость, один из ведущих специалистов...

Ботнеты в 2019 году: актуальные опасности и вред, наносимый малому и среднему бизнесу

О ботнетах на Хабре писали много раз, чем не приходится удивляться — это действительно значительная угроза, которая никуда не исчезла. В нашей сегодняшней статье мы поговорим о том, какие ботнеты актуальны в 2019 году и какой вред они могут нанести бизнесу — не крупным корпорациям, а небольшим и...