Что мы узнали из нового отчета ФинЦЕРТа

23 марта ФинЦЕРТ выложил отчет "Основные типы компьютерных атак в кредитно-финансовой сфере в 2019-2020 годах". Есть любопытные моменты. Но главное, что обращает на себя внимание, – это небольшой график, который легитимизировал тот постулат, который мы повторяем год за годом: больше персданных –...

[Перевод] Как я нашел баг, который раскрывал ваш пароль от PayPal

В охоте на проблемы безопасности погоня за неизведанными активами и скрытыми конечными точками часто заканчивается тем, что вы отвлекаетесь от очевидной, но по-прежнему важной функциональности. Если вы подходите к цели, как будто вы — первый человек, который оценивает безопасность, то я считаю, вы...

Открыт набор атакующих и защитников для участия в кибербитве The Standoff на Positive Hack Days

18 мая начинаются киберучения на полигоне The Standoff, который в этом году станет полноправным партнером форума Positive Hack Days 10 (пройдет 20 и 21 мая). Все меньше времени остается до обоих событий, и мы рады сообщить, что открыли набор команд атакующих и защитников, которые будут бороться...

[Перевод] Серьёзная безопасность: всплывшие спустя 15 лет баги в ядре Linux

Исследователи кибербезопасности GRIMM 12 марта опубликовали три интересных бага в ядре Linux. В коде, который игнорировали около 15 лет. К счастью, кажется, всё это время никто не присматривался к коду; по крайней мере, не так усердно, чтобы заметить ошибки. Соответствующие CVE уже исправлены. Что...

Palo Alto Networks. Учимся думать, как firewall. Сессии и состояния

Настоящей статьей начинаем цикл статей, посвященных траблшутингу (решению проблем) и анализу работы межсетевых экранов производства Palo Alto Networks – одного из мировых лидеров в сфере разработки оборудования для обеспечения информационной безопасности. Давайте разберемся, – что такое сессия, и...

«Подозреваешь — докладывай»: от западного ИТ-бизнеса могут потребовать отчеты о действиях клиентов

Технологические компании ожидают развития ситуации вокруг очередных мер западных регуляторов и лоббистов спецслужб. На этот раз обсуждается законопроект, который может поспособствовать массовым утечкам персональных данных пользователей ИТ-сервисов. Читать далее...

50 000 $ в месяц — не проблема, или Сколько на самом деле зарабатывают пентестеры

Пентестер — одна из самых неоднозначных профессий в IT сфере. Вроде как специалист по кибербезопасности, который тестирует системы на уязвимости, но в то же время многие воспринимают его как хакера. Многие люди ошибочно считают, что раз пентестер — это почти хакер, то и зарабатывать он должен...

[recovery mode] Фишинг и с чем его едят

Почти каждый из нас слышал это страшное слово, но далеко не каждый понимает, что же это такое❓? Давайте разберемся вместе с Вами с этим вопросом и найдем ответы о том, как не попасть в лапы коварных киберпреступников. ? Читать далее...

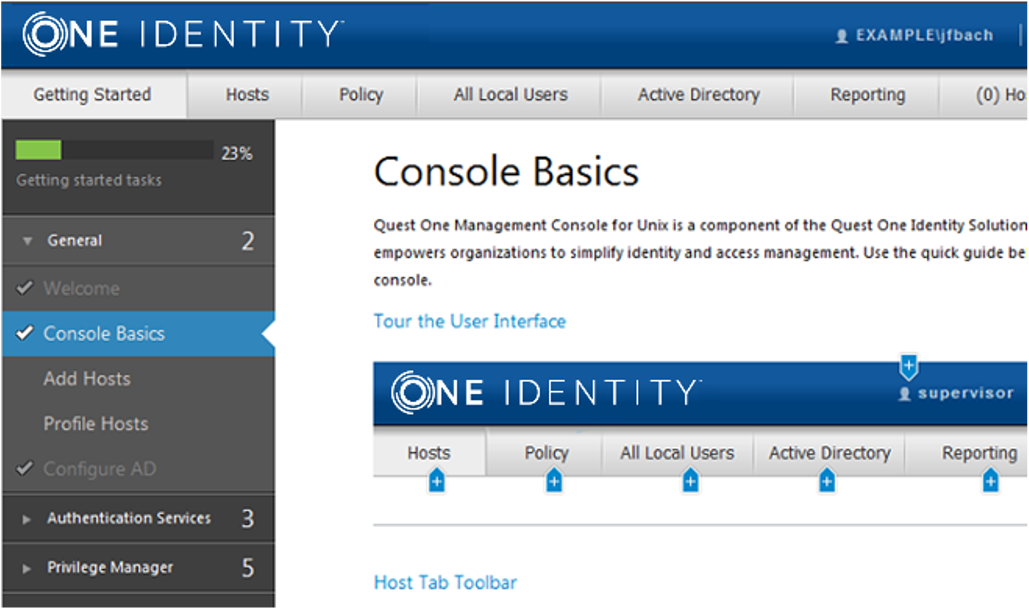

Централизованная аутентификация и управление файлами в решениях от One Identity — анонс вебинара

Приглашаем Вас принять участие в вебинаре посвящённому решению One Identity для интеграции UNIX, Linux и Mac OS X в Active Directory — One Identity Safeguard Authentication Services и Safeguard for Sudo. Вебинар состоится 17 марта в 12 часов по московскому времени. → Регистрация Вы узнаете, как с...

Пишем расширение для Burp Suite с помощью Python

Привет, Хабр! Думаю многие знают о таком инструменте, как Burp Suite от PortSwigger. Burp Suite – популярная платформа для проведения аудита безопасности веб-приложений. Помимо того, что Burp и так содержит тонну полезных функций, он еще и дает возможность пользователям создавать свои расширения,...

Безопасность iOS-приложений: гайд для новичков

Привет! Меня зовут Гриша, я работаю application security инженером в компании Wrike и отвечаю за безопасность наших мобильных приложений. В этой статье я расскажу про основы безопасности iOS-приложений. Текст будет полезен, если вы только начинаете интересоваться безопасностью мобильных приложений...

(не)Безопасный дайджест: потерянные миллионы и телефонные мошенники

Обычно в конце месяца мы предлагаем вам дайджест самых интересных ИБ-инцидентов. Но в феврале нам встретилось столько совершенно потрясающих историй на вечную тему «вам звонят из банка», что мы решили собрать их в отдельный пост. И хоть в телефонном мошенничестве нет ничего нового, мы не устаем...

И полгода не прошло: вышел релиз OpenSSH 8.5. Подробности о новинке

Спустя пять месяцев разработки выложен релиз OpenSSH 8.5, открытая реализация клиента и сервера для работы по протоколам SSH 2.0 и SFTP. Разработчики заявили о переводе в будущем алгоритмов, которые используют хеши SHA-1, в разряд устаревших. Проблема в том, что эффективность коллизионных атак с...

Удобный вид для проверки результатов сканирования Nmap

Введение Всем привет! Я работаю в сфере информационной безопасности и занимаюсь анализом защищенности веб приложений. В свободное время я стараюсь повысить свои технические скилы и поэтому практикую bughanting на платформе hackerone или решаю лабы на hackthebox. Вообще любой анализ web-приложения...

Угрозы информационной безопасности в эпоху цифровой трансформации

Введение Цифровая трансформация (ЦТ) — это прежде всего инновационный процесс, требующий внесения коренных изменений в промышленные технологии, социум и культуру, финансовые транзакции и принципы создания новых продуктов и услуг. Фактически, это не просто набор подлежащих развертыванию ИТ-продуктов...

Парсинг общедоступных данных запрещен с 1 марта

С 01 марта 2021 года вступают в силу новые правила обработки персональных данных, сделанных доступными неопределенному кругу третьих лиц «общедоступных персональных данных». Поправки введены законом N 519-ФЗ от 30.12.2020 и существенным образом меняют порядок использования персональных данных,...

HackTheBox. Прохождение Academy. RCE в Laravel и LPE через composer

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где имеются важные для вас...

Как атаковали промышленную инфраструктуру на The Standoff: анализ трафика с помощью PT ISIM

На прошедшем The Standoff эксперты PT Expert Security Center, в данном случае представляющие команду глобального SOC киберполигона, мониторили действия команд атакующих и защитников цифровой копии мегаполиса FF, противостояние проходило в режиме реального времени и длилось 123 часа. Ранее мы писали...