Безопасность веб-приложений

Порой мы халатно относимся к безопасности, не выделяем для неё достаточно времени, потому что "да что может случиться". На примере Васи, нашего веб-разработчика, мы покажем, что лучше ей не пренебрегать. Хотя бы базовыми её принципами. Читать далее...

[Перевод] Что такое PKI? Главное об инфраструктуре открытых ключей

Представьте, что вы системный администратор в Home Depot. Уже собираясь домой, вы замечаете, что ваша сеть только что одобрила подключение нового кондиционера. Ничего особенного, верно? На следующее утро вы просыпаетесь и обнаруживаете, что терабайты данных, включая логины, пароли и информацию о...

Подборка материалов по облачной безопасности: статьи, руководства, вебинары

Мы собрали для вас полезные материалы, посвященные вопросам сетевой и облачной безопасности, а также защите от DDoS-атак. За годы на Хабре и других ресурсах наши эксперты подготовили много статей по защите данных. Теперь самое главное представлено в одной публикации по темам ИБ и IaaS. Читать далее...

JSON Web Token и Secure Sockets Layer

Для начала разберем небольшую задачу. Она поможет читателю получить представление об основах шифрования. Представим, что у нас есть сундук с важными документами. Мы хотим отправить его из пункта А в пункт Б, но так, чтобы никто не мог открыть его содержимое по пути следования. На сундук можно...

Как настроить резервированную схему сети с двумя файерволами FortiGate

В этом тексте расскажем, как настроить резервированную схему сети с использованием двух файерволов (FortiGate) в разных локациях. Статья будет полезна всем, кто хочет построить отказоустойчивую инфраструктуру на уровне сети. Подробно описанные шаги — под катом. Читать дальше →...

Как я Хабр взломал

Всегда хотел взломать Хабр. Мечта такая, но как-то руки не доходили. И вот, вдохновившись статьей о праведной борьбе с Безумным Максом, я, как и автор поста, решил исследовать функционал Хабра на предмет уязвимостей. Читать далее...

Бот-трафик и парсинг цен – взгляд со стороны владельца e-commerce и методы защиты от парсинга

В данной статье я хочу рассказать про то, как технически устроены бот-атаки типа парсинг цен на e-commerce сайтах, какие механизмы используют атакующие, как противостоять бот-атакам самостоятельно и с помощью прикладных решений. Я поделюсь практическим опытом нашей компании в защите e-commerce...

[Перевод] Чек-лист по безопасности контейнеров

Fortress of the Arch by JeremyPaillotin Команда разработки Kubernetes aaS VK Cloud Solutions перевела чек-лист по безопасности контейнеров, составленный на основе выступления Лиз Райс на конференции GOTOpia Europe 2020. Чек-лист проясняет специфику некоторых наиболее вероятных уязвимостей и...

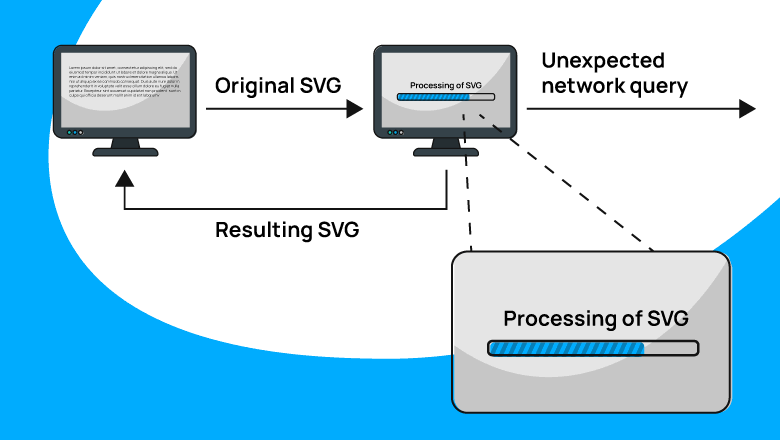

Почему моё приложение при открытии SVG-файла отправляет сетевые запросы?

Вы решили сделать приложение, работающее с SVG. Набрали библиотек, запаслись энтузиазмом, и в итоге всё удалось. Но вот незадача! Внезапно вы обнаруживаете, что приложение отправляет странные сетевые запросы. Кроме того, с хост-машины утекают данные. Как же так? Читать дальше →...

Сканирование на уязвимости: обзор продуктов, которые есть на рынке

Aloha всем хабравчанам! Я Влад, системный администратор Cloud4Y. В этой статье расскажу, как мы выбирали продукт сканирования на уязвимости, почему важно контролировать, какие сервисы доступны извне и зачем необходимо проводить постоянный аудит состояния сети. Чай, кофе, па-а-а-аехали! Читать далее...

Бабушки, аудиты и брутфорс — истории о безопасности Wi-Fi-сетей

Привет, Хабр! Мы в CTI 20 лет строим и тестируем беспроводные сети. Время от времени сталкиваемся с забавными ситуациями, которые показывают серьёзную уязвимость в клиентском Wi-Fi. Причём о некоторых вещах мы узнали только в процессе работы. Всё это совершенно неочевидные мелочи, которые влияют на...

Компания SUSE открыла код NeuVector

Компания SUSE объявила о выпуске NeuVector - платформы, обеспечивающей комплексную безопасность контейнеров. Это решение предназначено для выполнения контейнеризированных приложений в среде нулевого доверия (zero trust). База кода NeuVector уже доступна сообществу на GitHub. Разработки NeuVector...

Исследование: сервис-провайдеры ищут новые пути к безопасности пользователей

Привет, Хабр! Сегодня мы хотим поделиться результатами интересного исследования Acronis, посвященного вопросам безопасности облачных сервисов. В этот раз на вопросы аналитиков отвечали представители сервис-провайдеров, и взгляд со стороны поставщиков услуг позволил оценить глубину проблем с...

Основы WebAuthn/FIDO2 сервера — проверяем ответы

В этой статье мы узнаем как происходит проверка аттестационного и авторизационного ответов на стороне сервера. Как работает сам WebAuthn API мы обсудим в другой статье. Читать далее...

[Перевод] Лучшие практики использования SSL и TLS. Часть 1

SSL/TLS — обманчиво простая технология. Его легко развернуть и он просто работает, за исключением случаев, когда это не так. Основная проблема заключается в том, что правильно развернуть шифрование непросто. Чтобы гарантировать работоспособность TLS и обеспечение необходимой безопасности, системным...

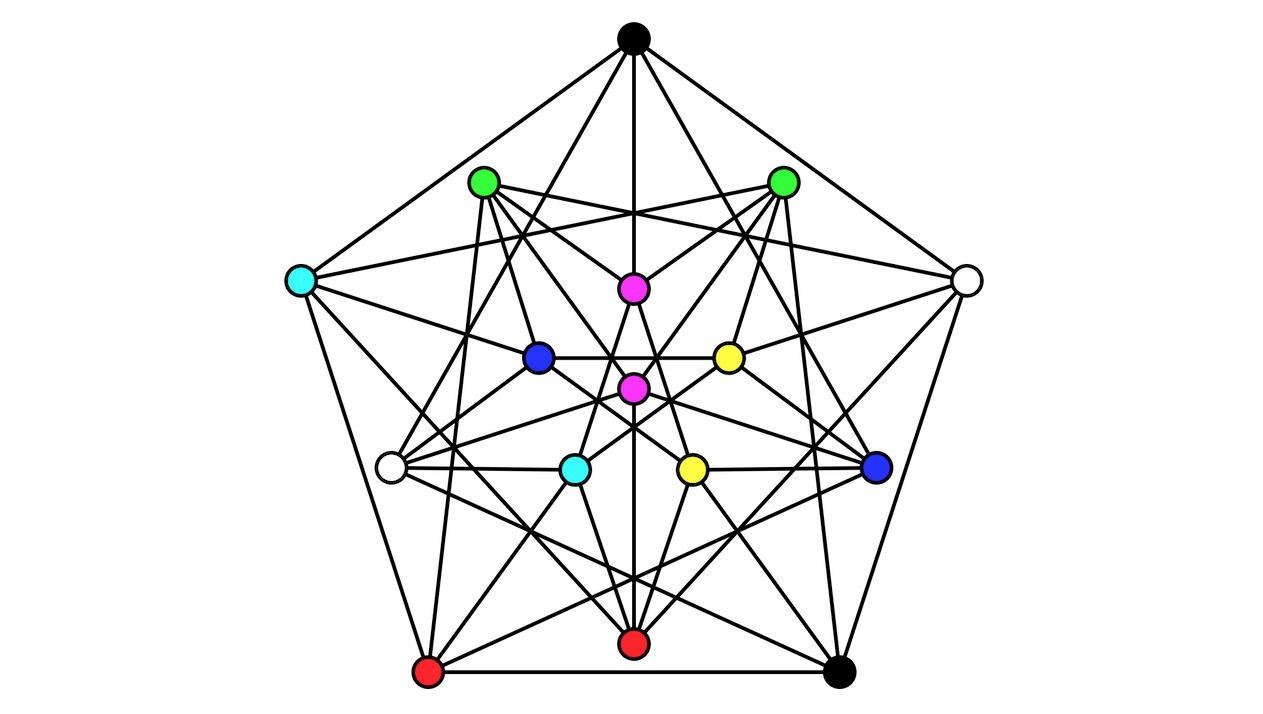

Безопасная раскраска: специальная теория относительности, доказательство с нулевым разглашением и цветные графы

Когда-то письма были самым распространенным методом передачи данных. Но на смену аналоговому миру пришел цифровой. Практически у каждого в кармане имеется устройство, позволяющее передавать и короткое сообщение, и снимок, и видео/аудио, и даже полное собрание произведений Дарьи Донцовой (а это...

[Перевод] Рекомендации по проектированию безопасности API для внутренних и облачных систем

Эта статья является переводом моей английской статьи которую можно прочитать здесь. Заранее извиняюсь за возможные неточности в компьютерной терминологии на русском языке. Интерфейсы прикладного программирования или API отвечают за большую часть системной интеграции и функциональных компонентов...

МВД отжало у меня телеграмм, или о дыре в защите

Хабр не жалобная книга, однако мой опыт может быть полезен другим. Съездил в РБ, отсидел, потерял аккаунт в телеге. Читать далее...