Первое знакомство с требованиями информационной безопасности при разработке ГИС системы

Первый и самый логичный вопрос, который возникает, когда видишь этот документ в списке требований от Заказчика. Изначально пойдем простым путем и поищем определение на просторах интернета. Как итог – определение Роскомнадзора используется практически везде. Звучит оно так: Модель угроз и нарушителя...

Борьба с автомобильными кибератаками — шведская лаборатория RISE Cyber Test Lab

По мере того, как транспортные средства становятся все более подключенными, технологии кибербезопасности должны развиваться вместе с ними. Государственный научно-исследовательский институт Швеции (Research Institutes of Sweden - RISE) запустил лабораторию RISE Cyber Test Lab for Automotive, где...

Технооптимизм. Разбираемся, как киберпреступники могут использовать машинное обучение

Как правило, первое, с чем ассоциируется словосочетание «машинное обучение» (machine learning) — это цифровизация, наращивание темпов производства всего на свете, распознавание речи, умные помощники и прочее. Однако, как и у всех продвинутых технологий, у ML есть две стороны медали. С одной...

Дополнительные инструменты SOC: что заимствовать у ИТ-подразделений для информационной безопасности

Security Operations Center (SOC) — это центр мониторинга информационной безопасности. Функции этого структурного подразделения — оперативный мониторинг безопасности ИТ-среды, обнаружение потенциальных угроз и предотвращение кибератак. В этой статье мы расскажем об использовании низкоуровневых...

[Перевод] Встречайте новый двухфакторный аутентификатор: Commodore 64

Чего только не делают из Commodore 64. Вряд ли кто-то сможет переплюнуть коммодордеон, но огромный древний аутентификатор — это тоже круто. Этот огромный кусок железа вы точно не потеряете, а незадачливый вор скорее заработает грыжу, чем схватит его и убежит. Читать далее...

Байки по кибербезопасности: играем в «Правда или ложь»

Привет, Хабр! Правила игры простые: я рассказываю историю про аудит безопасности, а вы оцениваете, правда это или нет. Под спойлером — ответ. 1. «Суперпроводимость» Проводим экспертный аудит в крупном производственном комплексе. Последнее время заказчики часто выбирают дистанционный формат сбора...

TDE в Platform V DataGrid: учим систему шифрования менять ключи на лету

Привет, Хабр! Это Никита Амельчев и Павел Переслегин. Мы создаём Platform V DataGrid — распределённую базу данных, которая используется в сервисах Сбера и внешних клиентов. В статье расскажем, как мы усилили базовые функции шифрования TDE в нашем продукте и как решали вопрос совмещения полного...

Как команда отразила крупную DDoS-атаку на инфраструктуру клиента

Привет, Хабр! В сентябре команда #CloudMTS отразила масштабную DDoS-атаку на клиентов одного из наших коммерческих дата-центров в Москве. На пике мы зафиксировали 30 млн flows per second, что для данной площадки в 300 раз превышало привычные значения. Атака длилась несколько дней подряд, в ходе...

5 шагов до крупного заказчика: что сделать SaaS-приложению, чтобы начать работать с enterprise

Привет, Хабр! Меня зовут Андрей, в Selectel я руковожу отделом продуктов клиентской безопасности. Мы предоставляем и развиваем защищенную IT-инфраструктуру, помогаем клиентам хранить данные в соответствии с лучшими практиками и стандартами. Мы видим, что число компаний, разрабатывающих...

PAM: Когда нужно запустить безопасную работу с чем-то действительно очень важным

Привет, Хабр! Сегодня мне хотелось бы поговорить о том, как можно контролировать облачного провайдера или внешних подрядчиков, если речь идет о работе с действительно важными и даже критически важными ИТ-системами. В этом посте речь пойдет про решение категории PAM, а также о сценариях его...

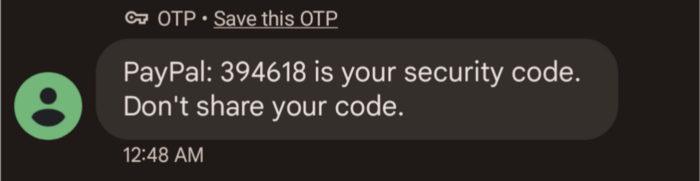

[Перевод] PayPal позволяет обходить 2FA нажатием одной кнопки — и утверждает: «Это сделано для вашей защиты»

Сегодня утром меня разбудили неожиданные SMS Кажется, я поделился своим кодом. Странно. Не припоминаю, чтобы я пользовался PayPal во сне. Однако такое происходит. Кто-то периодически вводит ваш email на сайте и нажимает «Forgot password». Подробности — к старту нашего курса «Белый хакер». Читать...

Face ID в смартфонах и биометрические системы распознавания лиц: ключевые отличия

Системы распознавания лиц сегодня окружают каждого из нас: с их помощью находят преступников, бесконтактно оплачивают покупки в супермаркетах и проходят через турникеты в метро. И речь не только о глобальном видеонаблюдении, но и о хорошо знакомом Face ID в смартфоне. Однако, несмотря на схожесть...

Байки из облака: три обыкновенных истории из жизни Cloudflare

Привет, Хабр. Обычно пост — это о чём-то из ряда вон выходящем. О каких-то нестандартных кейсах, неочевидных особенностях, марианских глубинах. Автор удивляется и спешит поделиться удивлением с читателем. Однако опыт у всех разный: что одному рутина, другому приключение. В этом посте мы собрали три...

ITить-КОЛОТИТЬ, серии 20-21

Привет! Выкладываем заключительные выпуски нашего сериала про айтишников. Как он появился и как снимался второй сезон нашего мини-сериала, рассказывали ранее. Читать далее...

[Перевод] Информационная безопасность и глупость: необычные примеры

А давайте поговорим на тему глупости в сфере информационной безопасности? Я сталкивался с историями, от которых волосы шевелились абсолютно во всех местах. Наиболее яркими поделюсь с вами, а в комментариях надеюсь увидеть забавные примеры из вашей жизни ;). Читать далее...

[Перевод] Строим приманки для взломщиков с помощью vcluster и Falco. Эпизод I

Прим. переводчика: автор статьи предлагает реализацию honeypot'а («приманки») на основе виртуального кластера Kubernetes, чтобы обнаруживать попытки взлома K8s-инфраструктуры. Также в статье рассматриваются отличия низкоинтерактивных и высокоинтерактивных приманок. Если не вдаваться в детали,...

Эффективная защита RDP «на минималках»

А вы знали что пароль из шестнадцати букв считается не взламываемым? И что дороже: сервер или информация, которая хранится на нём (или хранилась)? Поэтому я решил написать короткую, но возможно, очень полезную для многих статью, особенно если Вы только начинаете работать как системный...

ITить-КОЛОТИТЬ, серии 14-15

Привет! Мы продолжаем выкладывать новые выпуски нашего сериала про айтишников. Как он появился и как снимался второй сезон нашего мини-сериала, рассказывали ранее. Читать далее...