[Перевод] Великая война хакеров 1990 года (Great Hacker War)

Под «Великой войной хакеров» подразумевается конфликт 1990-1991 гг. между Masters of Deception (MOD) и группой, отколовшейся от группировки Legion of Doom (LOD), от старой гвардии хакеров, а также другими менее известными хакерами. Якобы обе главные группы предпринимали попытки взлома ресурсов друг...

[Из песочницы] Декомпозиция blockchain

В данной статье будет рассмотрена максимально простая модель, описывающая сущность блокчейна. Специфика хранимой в блоках информации не рассматривается, будь то транзакции, умные контракты или что-то еще. То есть блоки просто хранят записи, значения которых зависят от конкретного применения. Такой...

Любой сайт может получить информацию о том, в каких популярных сервисах вы авторизированы

Разработчик Робин Линус на своей странице на GitHub Pages (визит по следующей ссылке небезопасен и не рекомендуется выполнять с рабочего места, так как кроме видимой части сервисов страница проверяет, залогинены ли вы на сайтах для взрослых, а это останется в логах файрволла как попытка перехода...

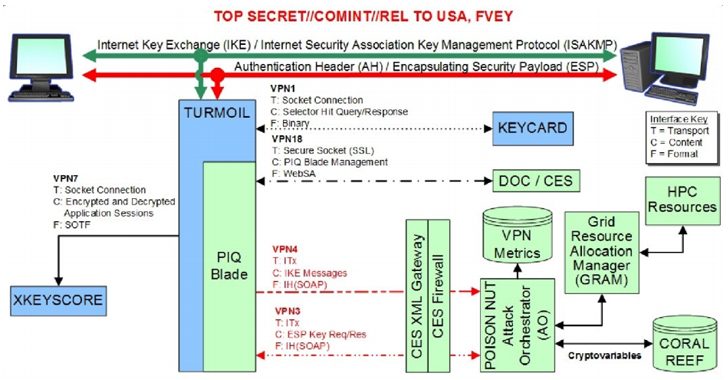

Специальные простые числа помогают пассивно прослушать протокол обмена ключами Диффи-Хеллмана

Слайд из презентации АНБ В 2013 году благодаря Эдварду Сноудену в СМИ попали документы АНБ. Среди них — замыленный слайд из презентации, который указывал на возможности АНБ по расшифровке трафика VPN. У АНБ не было причин врать в засекреченной презентации, так что специалисты восприняли эту...

Защита от вымогателей: советы наших экспертов

В нашем корпоративном блоге мы много раз писали о вымогателях, а также публиковали их анализ. Особое внимание мы уделяли шифровальщикам, так как они представляют наибольшую угрозу для пользователей, принося им максимальные неудобства. Едва ли найдутся такие пользователи, даже из категории...

[Из песочницы] Хранение пользовательских паролей в Google Chrome на Android

Привет Хабр! Я молодой разработчик, специализирующийся на Android-разработке и информационной безопасности. Не так давно я задался вопросом: каким образом Google Chrome хранит сохраненные пароли пользователей? Анализируя информацию из сети и файлы самого хрома (особенно информативной была эта...

Интернет-провайдер оштрафован на ?400 000 после хакерской атаки с утечкой данных клиентов

О взломе с последующей кражей персональных данных 150 000 клиентов британского интернет-провайдера TalkTalk стало известно осенью 2015 года. Спустя год британский регулятор в области защиты информации (Information Commissioner's Office, ICO) выписал компании рекордный штраф в размере...

Microsoft исправила уязвимости в своих продуктах

Microsoft выпустила набор обновлений для своих продуктов, которые закрывают 44 уязвимости в различных компонентах Windows, а также Office. Особенность данного выпуска обновлений в том, что в его рамках было исправлено целых пять 0day уязвимостей, которые используются атакующими в кибератаках. Одна...

Криптономикон: великий баян, привет из 90-х и лучшая книга о технарях

Эту книгу я перечитывал много раз, и в переводе, и в оригинале. Настолько много, что, рассказывая о ней, чувствую себя немного странно. Примерно как Капитан Очевидность, который вдруг осознал, что он Капитан. И тем не менее, рассказать о ней хочется, хотя бы потому, что роман Нила Стивенсона дает...

ФСТЭК: требования к файрволам — 2

В прошлый раз мы рассмотрели требования ФСТЭК РФ к персональным файрволам — межсетевым экранам уровня узла (тип «В»), устанавливаемым на рабочих станциях защищаемой сети. Продолжим разговор и рассмотрим требования к решениям для защиты веб-серверов Читать дальше →...

Квантовое хеширование. Лекция в Яндексе

Фарид Мансурович Аблаев — заведующий кафедрой теоретической кибернетики Казанского федерального университета. Приехав в московский офис Яндекса, Фарид Мансурович рассказал об алгоритмах, потенциально пригодных для запуска на квантовых компьютерах. Таких устройств пока очень мало, и они толком не...

Досье на хакера: Phiber Optik

«Основное различие между хакерами — не уровень их знаний, а уровень их психической неуравновешенности. Заберите у них модемы, дайте в руки скейтборды, и не будет даже видно особых перемен». — сказал Джон Пэрри Бэрлоу, журналист-фрилансер и автор текстов для Grateful Dead, в 1990 году. Через 13...

Yersinia — шифруем программы, тестируем антивирусы

Не судите, строго писать развернуто не умею… Пришлось мне как-то писать криптор. Ну, в общем, ничего особенного. Только вот, в силу виртуализации антивирусов, антивирусы щелкают их «на раз», просто запуская код в песочнице и уже там анализируя его. Читать дальше →...

Американские спецслужбы арестовали возможного информатора хакеров Shadow Brokers

Американские спецслужбы арестовали сотрудника одной из фирм, которая работает с АНБ (подрядчик). Сотрудника зовут Harold Martin и его уже окрестили «вторым Сноуденом» за подозрение в раскрытии конфиденциальной информации АНБ. Особенностью этого случая является тот факт, что краже подвергся исходный...

Доступность JSOC: показатели и измерение

Мы продолжаем серию материалов, посвященных Security Operations Center, и представляем вашему вниманию второй выпуск. Сегодняшняя статья посвящена «магическим девяткам» доступности и готовности сервисов. Мы расскажем, из чего складываются сервисные показатели облачного SOC с точки зрения «железа» и...

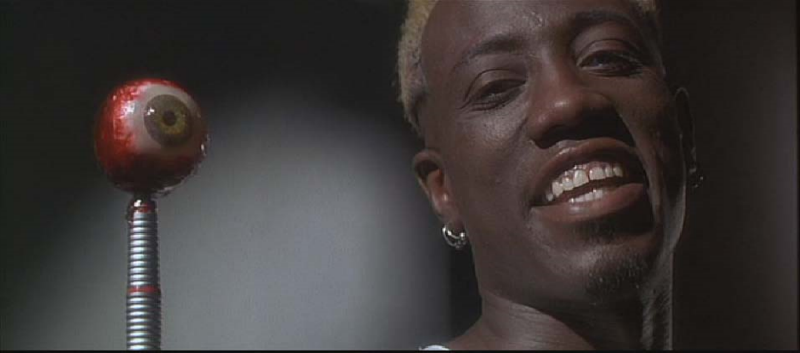

Я милого узнаю по сетчатке: современные методы идентификации по биометрическим показателям

Дактилоскопия — наиболее известный и распространенный метод установления личности по биометрическому параметру, отлично зарекомендовала себя в криминалистике XX века и помогла раскрыть ни одну сотню преступлений. Однако технологии не стоят на месте, и отпечатки пальцев перестали быть единственным...

Многоуровневый подход NoSQL к обеспечению безопасности больших данных

Если вы рассчитываете, что Большие данные станут той движущей силой, которая придаст импульс развитию вашего бизнеса, то вопрос обеспечения безопасности этих Больших данных должен стать одним из ваших основных приоритетов – и по большому счету в этом нет никакой сенсации. Но каким образом...

[Перевод] Новая программа способна восстанавливать информацию, скрытую с помощью пикселизации

Многие предприятия обмениваются документами, которые пикселизированы, чтобы защитить личную информацию: это могут быть номера банковских счетов, фотографии или любая другая персональная информация. Хотя используемая для этого пикселизация должна быть простым и эффективным способом сокрытия...