Конкурс на ZeroNights 2016 от Mail.Ru Group

Друзья, приглашаем всех интересующихся кибербезопасностью на шестую ежегодную конференцию ZeroNights 2016! В этот раз мы предлагаем гостям конференции поискать уязвимости в интернете вещей. Победители получат ценные подарки. Подробности под катом. Читать дальше →...

Microsoft исправила серьезную уязвимость в Windows

Microsoft выпустила ноябрьский набор обновлений, который исправляет множественные уязвимости в продуктах Windows и Office. Две исправленных уязвимости находятся в активной эксплуатации злоумышленниками. Первая с идентификатором CVE-2016-7255 типа Local Privilege Escalation (LPE) присутствует в...

ZeroNights: анонс воркшопов и конкурсов

Ручная работа – крутые воркшопы и конкурсы на ZeroNights! Друзья, конференция ZeroNights – территория практиков в области ИБ. При этом, у нас есть зоны, в которых можно не только ознакомиться с результатами новейших исследований, узнать о необычных хакерских находках, но и научиться чему-то «на...

Нюансы реализации защиты от DDoS-атак

Как говорится, Истина и Ложь заключаются в мелочах. Точнее Истина — в наличии оных, а Ложь — в их отсутствии. Некоторым нюансам реализации «защиты от ddos-атак» и посвящена данная статья. Теории по «ddos-атакам» и «защите от них» в Инете довольно много, поэтому на данных аспектах останавливаться не...

Обзор мобильных антифрод-систем

Согласно исследованию AppLift «Fighting Mobile Fraud in the Programmatic era», доля фейкового мобильного трафика составляет около 34% от общего объема трафика, если выражать в деньгах — это более $4,5 млрд потерь. Рекламодатели ищут способы оценить качество трафика по KPI, пытаются фильтровать IP и...

[recovery mode] Шесть вопросов в отношении обеспечения облачной безопасности, которые необходимо решить организациям

Для многих организаций беспокойство по поводу безопасности облачной инфраструктуры являются одной из основных причин, почему они не столь охотно внедряют облачные технологии. Насколько оправдано это беспокойство? Читать дальше: 6 вопросов по обеспечению безопасности в облаке...

DDoS-атака на Сбербанк, Альфа-Банк, Банк Москвы, Росбанк и другие

В среду, 9-го ноября, источник, близкий к ЦБ, сообщил, что пять крупных банков РФ со вторника подвергаются DDoS-атакам. Атаки начались во вторник, 8 ноября, около 16:00 МСК. Атакованы веб-сайты как минимум пяти организаций из ТОП-10 российского банковского рынка. Средняя продолжительность каждой...

DRAMA: Новая атака позволяет похищать данные из не подключенных к сети виртуальных машин

На проходившей с 1 по 4 ноября в Лондоне конференции Black Hat Europe австрийские исследователи представили новую атаку, использующую особенности реализации взаимодействия CPU с DRAM. Метод позволяет злоумышленникам с помощью JavaScript красть чувствительную информацию прямо из виртуальных машин....

Как технологии ABBYY помогают улучшить работу систем обнаружения утечек данных

Несмотря на прогнозы о скором наступлении светлого безбумажного будущего, объём бумажных документов всё ещё огромен. Часть из них сканируется и продолжает свою «жизнь» уже в электронном варианте – но только в виде изображений. В среднем в организациях объем сканированных копий составляет 30% от...

Российский хакер научил студентов ИТ-вуза взламывать сеть

Автор программы Intercepter-NG, называющий себя Ares, показал студентам Университета Иннополис как нужно перехватывать трафик в сети. Видео лекции под катом. Читать дальше →...

Google и Samsung исправили уязвимость Dirty COW в прошивках Android

Google выпустила обновление для Android Android Security Bulletin—November 2016, закрыв множественные уязвимости в этой мобильной ОС. Как и в случае предыдущих обновлений, это обновление было выпущено в три этапа. Особенность его в том, что в его рамках было закрыто большое количество критических...

BYOD: корпоративная мобильность может быть безопасной

Сегодня в сфере ИТ можно отметить две актуальные тенденции – использование технологий клиентской мобильности и облачные технологии. Каждая представляет собой потенциал для безграничного увеличения производительности и получения выгод в условиях экономии затрат на лицензирование и покупку...

Информационная безопасность: пять способов защиты от кибератак

До наступления нового тысячелетия наиболее частыми угрозами в сфере информационных технологий являлись вирусы, простые вредоносные коды. Для необходимой защиты против стандартных кибератак достаточно было установить антивирусную программу на основе сигнатурного метода обнаружения. Сегодняшние атаки...

Security Week 44: zero-day в Windows, уязвимость в ботнете Mirai, серьезные дыры в MySQL

У нас очередная неделя патчей с нюансами. Начнем с очередной новости про ботнет Mirai, использовавшийся для минимум двух масштабных DDoS-атак. Благодаря утечке исходников эта казалось бы одноразовая история превращается в масштабный сериал с сиквелами и приквелами. На этой неделе появился еще и...

Microsoft отказывается от поддержки EMET

Microsoft анонсировала отказ от поддержки известного бесплатного инструмента безопасности EMET. В качестве двух основных причин такого шага MS называет выход Windows 10, которая уже поддерживает ряд еще более продвинутых механизмов защиты от эксплойтов с помощью виртуализации (Device Guard,...

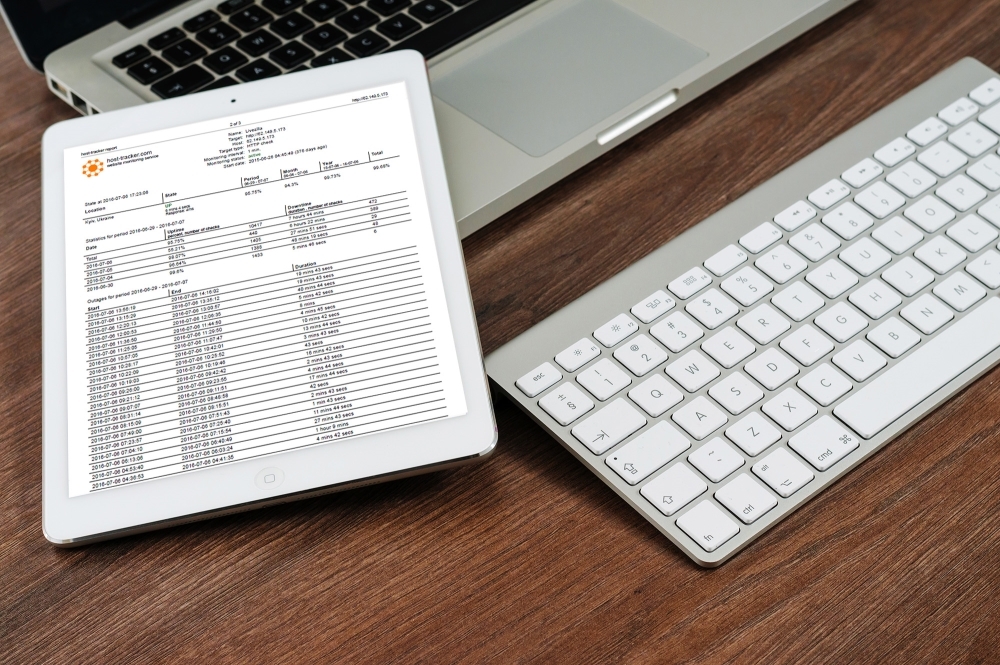

Розкомнадзор: держим ухо востро. Как вовремя заметить внесение в список

По многочисленным просьбам трудящихся, сервис мониторинга ХостТрекер реализовал функцию, позволяющую регулярно проверять списки сайтов на попадание в базу Роскомнадзора. О некоторых особенностях — ниже. Читать дальше →...

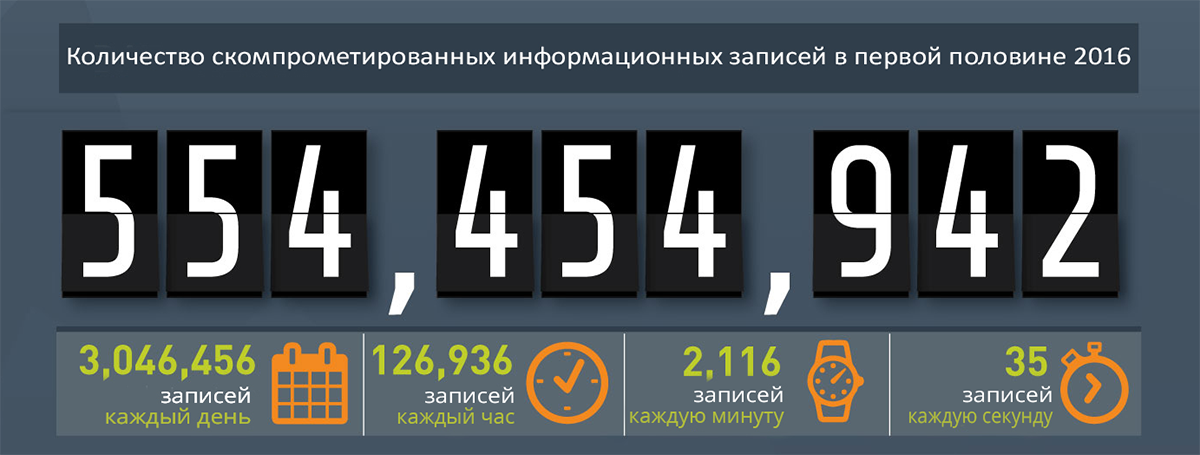

[recovery mode] Утечки данных в 2016 году – предварительные итоги года

Пока что ситуация с утечками данных, складывающаяся в 2016 году, не выглядит утешительной. Согласно недавно опубликованным результатам всемирного Индекса критичности утечек данных (Breach Level Index, BLI), в первой половине 2016 года было публично зафиксировано 974 серьезных утечки данных, в...

Корпоративные лаборатории — обновление программы

Корпоративные лаборатории Pentestit — уникальные по своему формату и содержанию курсы практической ИБ-подготовки, разработанные на основе лучших практик тестирования на проникновение и анализа защищенности, по уровню содержания сравнимые с материалами хакерских конференций. Читать дальше →...