Lenovo исправила уязвимости в прошивках своих компьютеров

Lenovo исправила две важные уязвимости в системном ПО своих компьютеров. Уязвимости исправляются обновлением LEN-9903 (Intel ME protection not set on some Lenovo Notebook and ThinkServer systems) и LEN-8327 (Microsoft Device Guard protection bypass). Первая уязвимость с идентификатором...

Security Week 46: обход OAuth 2.0, низковольтный ICMP DDoS, приватность iOS и обход локскрина

Давно у нас не было научных работ по теме безопасности, и вот, пожалуйста. На европейской конференции BlackHat EU исследователи из университета Гонконга показали примеры некорректной реализации протокола OAuth 2.0, которые, в ряде случаев, позволяют украсть учетные записи пользователей. Так как...

[Из песочницы] Обход CSP при помощи расширений Google Chrome

Не так давно настроил я на своем проекте CSP (content security policy), и решил что жизнь удалась. Ведь теперь невозможно подгрузить скрипты с запрещенных ресурсов, и даже о попытке сделать это, я буду уведомлен соответствующей ошибкой. А если кто-то и подгрузить скрипт, то все равно ничего не...

[Перевод] Безопасность в IoT: Стратегия всесторонней защиты

Чтобы обеспечить надлежащий уровень безопасности для инфраструктуры IoT, необходима стратегия всесторонней защиты. В рамках неё обеспечивается защита данных в облаке, защита целостности данных при передаче в Интернет, а также безопасное производство устройств. В статье приведена классификация...

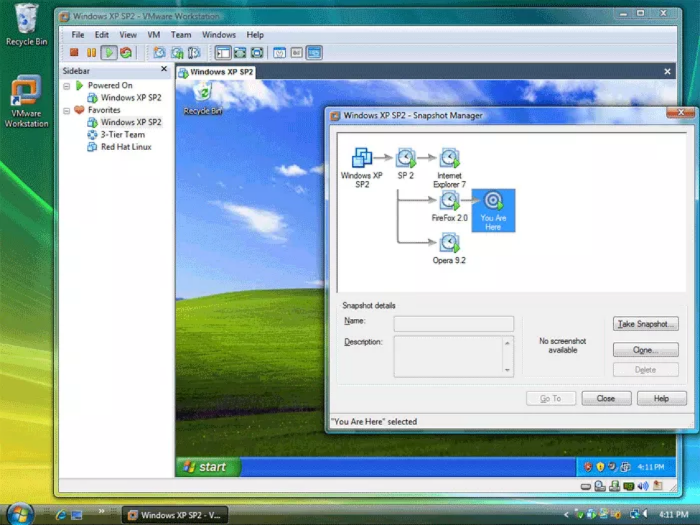

Уязвимость в продуктах VMware позволяет осуществлять выполнение кода на хост-системе виртуальной машины

Китайские специалисты по информационной безопаности обнаружили уявзимость в продуктах VMware, которая позволяет злоумышленнику получать доступ к виртуальной машине и осуществлять выполнение кода на хост-системе. Ошибка была проэксплуатирована в ходе хакерских соревнований PwnFest, которые...

Сноуден в Россию, Хэммонд за решетку

В ноябре 2016 года Джереми Хэммонд стал на 3 года ближе к тому, чтобы выйти из тюрьмы и начать пользоваться компьютером без уведомления своих инспекторов и не только «в образовательных целях». Про него сейчас уже не пишут, а если забить в гугл, то появится очень странная выдача, включая новости о...

Приглашаем на встречу с практикующими защитниками АСУ-ТП

Каждый месяц мы проводим встречи CoLaboratory, на которых технические специалисты с различными интересами могут встретиться и поговорить с экспертами «Лаборатории Касперского». Очередная встреча, которая пройдёт 21 ноября в нашем московском офисе, будет посвящена защите автоматизированных систем...

[Перевод] Досье на Хакера: Альберт Гонсалес. 20 лет тюрьмы и 170 000 000 украденных кредитных карт

Альберт Гонсалес (Albert Gonzalez, 1981 г.) — американский компьютерный хакер и компьютерный преступник, который обвиняется в комбинированной краже данных кредитных карт и последующей перепродаже более 170 миллионов карт и банковских номеров с 2005 по 2007 год — крупнейшем мошенничестве такого рода...

Атака BlackNurse: Как отключить межсетевой экран с помощью ноутбука и ICMP

Для проведения DoS-атак не всегда требуются масштабные ботнеты. Исследователи информационной безопасности описали атаку BlackNurse, в ходе которой с помощью одного ноутбука можно отключить межсетевые экраны популярных производителей. Читать дальше →...

[Из песочницы] Создание и тестирование Firewall в Linux, Часть 1.2. Простой перехват трафика с Netfilter

Содержание первой части: 1.1 — Создание виртуальной лаборатории (чтобы нам было где работать, я покажу как создать виртуальную сеть на вашем компьютере. Сеть будет состоять из 3х машин Linux ubuntu). 1.2 – Написание простого модуля в Linux. Введение в Netfilter и перехват трафика с его помощью....

Простыми словами: как работает машинное обучение

В последнее время все технологические компании твердят о машинном обучении. Мол, столько задач оно решает, которые раньше только люди и могли решить. Но как конкретно оно работает, никто не рассказывает. А кто-то даже для красного словца машинное обучение называет искусственным интеллектом. Как...

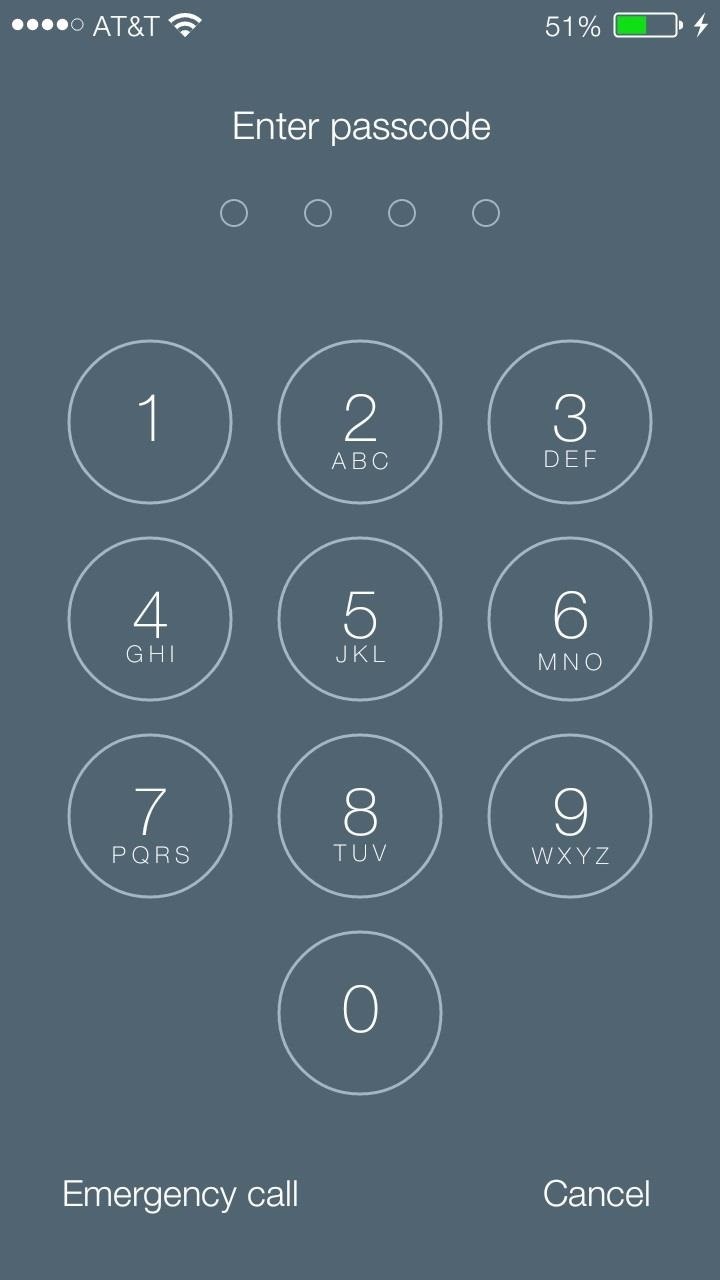

СМИ узнали о новом способе перехвата паролей и PIN-кода с мобильных телефонов

Большинство пользователей уверены, что PIN-код надежно защищает смартфоны от несанкционированного доступа. Однако новейшие разработки энтузиастов и злоумышленников могут поставить под сомнение этот факт. Технологии взлома развиваются едва ли не быстрее, чем методы обеспечения безопасности. Недавно...

DDoS на российские банки. Хронология атаки

9 ноября крупный российский банк зафиксировал атаку на свой основной публичный web-сайт. События совпали по времени с большим количеством политических медийных событий, связанных с подведением итогов выборов президента США. В этот момент специалисты нашей компании проводили внешний пентест...

Итоги контеста PwnFest

Соревнование (контест) между security-ресерчерами под названием PwnFest чем-то напоминает другой известный контест — Pwn2Own. PwnFest проходил в Южной Корее, где исследователям по безопасности предлагалось скомпрометировать различные устройства и приложения для удаленного исполнения кода, а также...

[Перевод] Объясняем бабушке: Как зашифроваться за час

«Выживают только параноики». — Энди Гроув Энди Гроув был венгерским беженцем, который избежал коммунизма, изучая инженерное дело, и в конечном итоге возглавил революцию компьютеров в качестве генерального директора Intel. Он умер в начале этого года в Силиконовой долине после долгой борьбы с...

Security Week 45: обход двухфакторной авторизации в OWA, перехват аккаунтов GMail, уязвимость в OpenSSL

Исследователь Ахмед Мехтаб нашел (новость, исследование) нетривиальный способ частичного взлома учетных записей GMail. Используя ошибку в функции объединения разных аккаунтов и пересылки почты, он показал, как можно отправлять сообщения от имени жертвы. В нормальных условиях подключить...

[Из песочницы] Немного о квантовой криптографии

Квантовые компьютеры и связанные с ними технологии в последнее время становятся все актуальнее. Исследования в этой области не прекращаются вот уже десятилетия, и ряд революционных достижений налицо. Квантовая криптография — одно из них. © Владимир Красавин «Квантовая криптография» Данная статья...

CTF от Bi.Zone на ZeroNights2016

Capture Your Chance – регистрация на CTFzone от BI.ZONE объявляется открытой. «Форензика вся? Где дескрипшн реверса на 100? Почему опять лагает регистрация?!» — в двадцатых числах октября подобные возгласы слышались с утра до вечера. Бессонные ночи, несколько чашек кофе каждое утро, стопки коробок...