Все под контролем: защищаем корпоративные разговоры. Часть 3: защищенная SIM-карта

В ходе обсуждения предыдущих двух частей описания проекта Tottoli GSM "Все под контролем: защищаем корпоративные разговоры" (Часть 1, Часть 2) стало ясно, что отдельного описания требует технология использования и реализации MULTI SIM. В этой статье мы подробно расскажем именно о технологии MULTI...

Более 25 миллионов учетных записей игровых форумов mail.ru были похищены злоумышленниками

В результате эксплуатации уязвимости SQL-injection в старых версиях vBulletin неизвестным злоумышленникам удалось похитить данные о 12.8 миллионах аккаунтов cfire.mail.ru, 8.9 миллионах аккаунтов parapa.mail.ru и 3.2 миллионах аккаунтов tanks.mail.ru. Читать дальше →...

[Перевод] Ломаем сбор мусора и десериализацию в PHP

Эй, PHP, эти переменные выглядят как мусор, согласен? Нет? Ну, посмотри-ка снова… tl;dr: Мы обнаружили две use-after-free уязвимости в алгоритме сбора мусора в PHP: Одна присутствует во всех версиях PHP 5 ≥ 5.3 (исправлена в PHP 5.6.23). Вторая — во всех версиях PHP ≥ 5.3, включая версии PHP...

[Перевод] Основные мировые события, хактивизм и #OpOlympicHacking

Каждый, кто отслеживает интернет атаки, подтвердит: активисты, взявшие на вооружение хакерские методы — хактивисты, — получающие одобрение от тех или иных групп людей, чьи интересы ущемлены, могут добиться существенного влияния на онлайн-бизнес. Поискав по тегам #OpISIS, #OpParis, #OpMonsanto,...

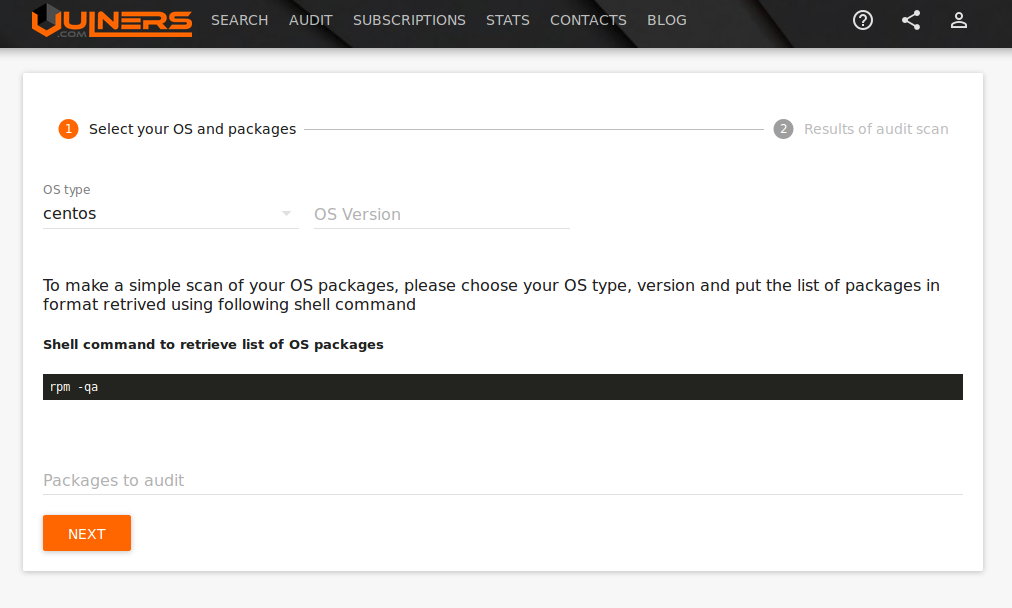

Аудит уязвимостей Linux c Vulners.com

Vulners задумывался как поисковик для Security Content-а: уязвимостей, бюллетеней безопасности, эксплоитов, плагинов детекта и прочей полезной информации. Но мы подумали: если у нас уже есть разобранные бюллетени безопасности для основных Linux-дистрибутивов, почему бы нам не сделать сервис,...

День открытых дверей в «Лаборатории Касперского»

Нас часто спрашивают: «А что вы там, вообще, делаете?» Поскольку коротко на этот вопрос не ответить, мы решили пригласить всех желающих непосредственно в офис и там все рассказать лично. И показать. То есть устроить своеобразный день открытых дверей. Мероприятие пройдет 25 августа, как обычно, в...

Мониторинг лог-журналов: Такой уязвимый лог или как подложить свинью коллегам

Мониторинг или анализ лог-журналов, касается ли это темы безопасности, анализа нагрузки, или создания статистики и аналитики для продажника или кормежки какой-либо нейронной сети, часто связан со множеством проблем. К сожалению часто связано это и с человеческим фактором, а именно с нежеланием или...

Security Week 33: отключение Secure Boot, сортировка адресатов в GMail, последствия TCP-бага в Linux

На этой неделе по ландшафту угроз бурным потоком разлилась река политики. Тема безопасности и так политизирована донельзя, но если вам вдруг кажется, что уже как-то многовато, то спешу вас расстроить. Все только начинается. 13 августа анонимы, скрывающиеся под псевдонимом ShadowBrokers, выставили...

Расшифровка базы данных KeePass: пошаговое руководство

На днях мне нужно было реализовать расшифровку базы данных KeePass. Меня поразило то, что нет ни одного документа и ни одной статьи с исчерпывающей информацией об алгоритме расшифровки файлов .kdb и .kdbx с учетом всех нюансов. Это и побудило меня написать данную статью. На данный момент существует...

[Из песочницы] Безопасное использование языка Go в веб-программировании

Статья писалась для разработчиков, которые начинают осваивать язык программирования Go с целью соблюсти в их коде безопасные требования к написанию веб-приложений. В статье приведены возможные уязвимости, которые могут оставить веб-программисты, а также способы устранения либо с помощью стандартных...

Cisco и Fortinet выпустили уведомления безопасности после утечки данных Equation Group

В прошлом посте мы более подробно остановились на содержимом утекшего в сеть архива с данными кибергруппировки Equation Group. Мы также указали, что названия эксплойтов и имплантов (компонентов) вредоносных программ соответствуют названиям из архива NSA ANT. В ряде упоминавшихся вендоров, на...

Cisco и Fortinet подтвердили наличие уязвимостей, опубликованных хакерами The Shadow Brokers

В конце прошлой недели (13 августа) в сети появилась информация о том, что кибергруппировка The Shadow Brokers выложила на продажу архив данных, украденных у другой хакерской группы Equation Group. Последнюю многие наблюдатели и эксперты по безопасности связывают с АНБ, в частности предполагается,...

Как работает Центр оперативного управления мобильной сетью МТС

Привет, уважаемые хабровчане! Наконец-то у меня дошли руки до собственного блога на Хабре. Я являюсь директором Департамента эксплуатации конвергентных сетей и сервисов МТС. Хочу поделиться своим опытом с профессиональной и интересующейся публикой. 4 года назад мы в МТС первыми в стране открыли...

В библиотеке шифрования Libgcrypt обнаружена критическая уязвимость, существовавшая 19 лет

Команда GnuPG Project опубликовала сообщение о том, что в популярной библиотеке Libgcrypt содержится критическая уязвимость. Ошибка была обнаружена экспертами Технологического института немецкого города Карлсруэ Феликс Дёрре (Felix Dörre) и Владимир Клебанов. Уязвимость содержится в генераторе...

Насколько защищены от кибератак банки и биржи: Статистика и мнения экспертов

Проблема безопасности в финансовом секторе много раз обсуждалась с разных сторон. Платежные и банковские системы уязвимы. Пока финансовые институты выстраивают системы защиты, применяя все более изощренные технологии, мошенники учатся обходить их. Но какова ситуация на самом деле? Кто сегодня...

Будущее безопасности мобильных приложений, или чему нас могут научить покемоны

С момента появления Pokemon Go, я с большим любопытством отслеживаю всё, касающееся этой игрушки. Как ни странно, она даёт безумное количество интересной информации — в первую очередь относительно разработки мобильных приложений. Казалось бы, занимаетесь вы разработкой банковских приложений — в чём...

Опубликованные данные элитной кибергруппировки Equation Group не оказались шуткой

Недавно мы писали о возможной утечке конфиденциальных данных известной кибергруппы Equation Group (Five Eyes/Tilded Team). Опубликованная информация готовилась по горячим следам, а сам инцидент с публикацией данных рассматривался как вызывающий сомнения. Однако, за прошедшие несколько дней, нам...

[Из песочницы] Рокетбанк подверг риску персональные данные клиентов и данные банковских карт

Время от времени я провожу внешние аудиты безопасности IT компаний, поддерживающих Bug Bounty. Согласно странице Рокетбанк может принять решение о вознаграждении в случаях обнаружения серьезных и публично неразглашенных уязвимостей. За текущий год я обнаружил значительное количество уязвимостей в...