Техническая программа PHDays: чего ждать от трояна HummingBad, каким бывает вредоносное ПО для macOS и атаки на Java Car

Positive Hack Days неумолимо приближается: более 4000 экспертов по практической безопасности соберутся в Москве 23 и 24 мая 2017 года, чтобы обсудить самые острые вопросы информационной безопасности. Совсем недавно мы анонсировали первую группу докладчиков, попавших в основную техническую...

МИФИ организует олимпиаду по информационной безопасности для студентов

Совсем скоро, 21-23 апреля 2017 года, состоится всероссийская студенческая олимпиада по информационной безопасности. Соревнование проходит на базе Национального исследовательского ядерного университета «МИФИ» при участии Positive Technologies. Принять участие в олимпиаде могут студенты в возрасте...

Как ЦРУ вызывало дождь: использование Rain Maker для сбора сведений с закрытых объектов

Нашумевшая новость об утечке архива ЦРУ чаще всего преподносилась в контексте того, что спецслужба США могла подслушать, подсмотреть, узнать о нас с телефонов, компьютеров и даже телевизоров. Предлагаем вашему вниманию информацию об одном из их проектов с необычным названием Rain Maker. Он...

Pentestit Security Conference: анонс

Коллеги и друзья! 15 июля 2017 в Орле состоится Pentestit Security Conference — конференция, посвященная практической информационной безопасности: тестирование на проникновение современных сетей и систем, выявление уязвимостей телекоммуникационного оборудования, обход современных защитных средств,...

Security Week 12: опасная фича в Windows, китайские хакеры сломали все вокруг, инспектировать HTTPS надо с умом

Порой плохую фичу сложно отличить от хорошего бага. В каком-то смысле она даже хуже бага – фиксить-то ее не будут. Вот и Microsoft уже шестой год знает о симпатичной возможности перехвата сессии любого пользователя локальным администратором. Погодите, это же админ, ему все можно! Однако давайте...

Недокументированные возможности Windows: скрываем изменения в реестре от программ, работающих с неактивным реестром

Можно ли создать такой ключ реестра, который будет виден в Windows в составе активного (подключенного) реестра, но не будет виден программам, работающим с неактивным (отключенным) реестром? Оказывается, если у вас есть возможность изменить лишь одну переменную ядра (например, с помощью драйвера),...

God mode ВКонтакте

В ночь с 20 на 21 марта из-за ошибки в коде все пользователи ВКонтакте на четыре минуты получили служебные права. Мы закончили оценивать потери и отвечаем на злободневные вопросы. Что случилось? Случился фатально невнимательный merge ветки, в которой переделывали один из внутренних интерфейсов. В...

Зашифрованные почтовые сервисы: что выбрать?

Константин Докучаев, автора блога All-in-One Person и телеграм-канала @themarfa, рассказал специально для «Нетологии» о двух почтовых сервисах: Tutanota и ProtonMail и объяснил, какой из них выбрать и почему. Сегодня уже не так часто услышишь о важности частной переписки, о методах её защиты и...

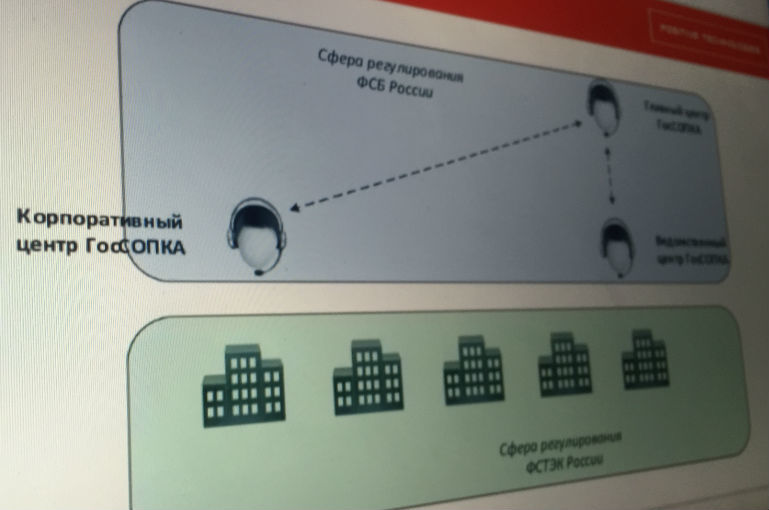

Обнаружение и ликвидация хакерских атак: как работает система ГосСОПКА

Год от года СМИ публикуют все больше сообщений о кибератаках на информационные системы государственных организаций и коммерческих компаний. Растет число атак на промышленные объекты, транспорт и связь. В России в ответ на возросшие угрозы была создана государственная система обнаружения,...

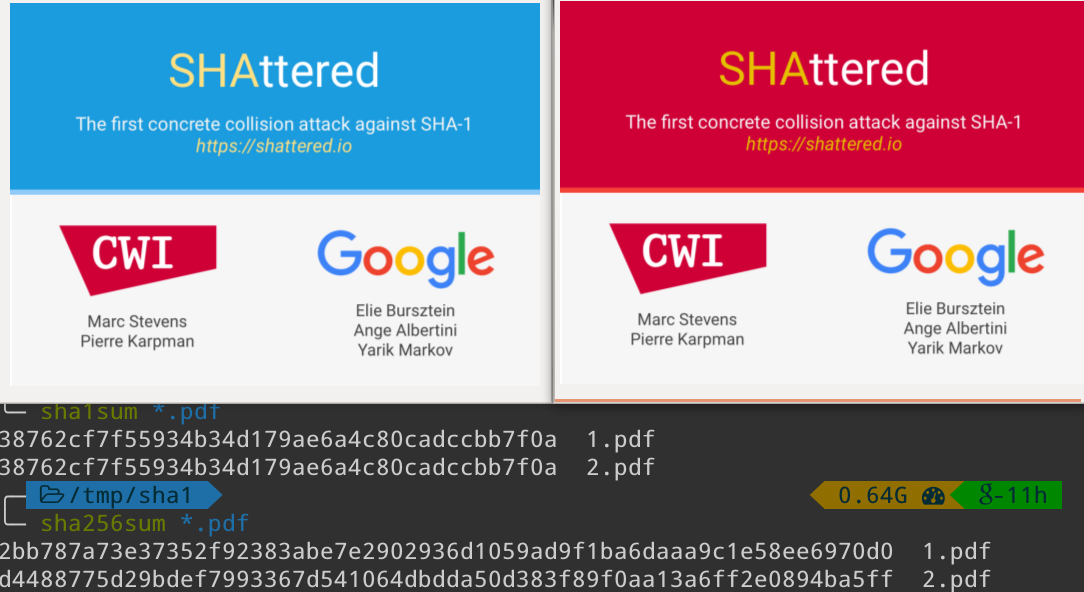

GitHub внедрил систему обнаружения коллизий SHA-1

С 20 марта 2017 года при вычислении хешей SHA-1 на GitHub определяется и отклоняется любой контент, который обладает признаками возможной атаки SHAttered на коллизию хешей SHA-1. Об этом компания написала в официальном блоге. Таким образом, никто не сможет размещать здесь файлы из пары с...

Весенние игры KIPS. Или осваиваем бюджет на ИБ в 250.000$

На днях завершились очередные кибер учения по информационной безопасности от Лаборатории Касперского. И хотя занять призовое место опять не получилось, впечатлений и эмоций получено море. Ну и не стоит забывать про хорошую встряску: «а так ли ты хорошо знаешь профессию, как думаешь?». Читать дальше...

Sparta — комплекс для проведения тестирования на проникновение

При проведении тестирования на проникновение важным этапом является начальный сбор информации об объектах аудита и их взаимодействии. Для этого необходимо составить карту инфраструктуры, используя различные инструменты и утилиты, получая разрозненный материал для дальнейшего анализа. Сегодня я...

Весеннее обострение: проектная школа в Иннополисе, методический интенсив и митап по инфобезу

Этой весной наша проектная школа в очередной раз состоится в новом месте. На это раз, мы едем в Иннополис – изучать новый город и университет, о котором пока только наслышаны. До школы мы планируем умудриться провести методический интенсив для преподавателей на основе проекта по интернету вещей и...

Криптовалюта Ethereum: пишем эксплойт под уязвимый умный контракт и получаем токены

Сколько копий уже сломано в разговорах о криптовалюте? Банки и государственные учреждения спорят о ее правовом статусе, а частные организации придумывают различные способы применения блокчейна. Мы же задумались о безопасности этой технологии и связанных с ней продуктов. На примере задания...

Немного о приватности реальных Git-репозиториев

Введение Здравствуйте, уважаемые читатели. Сегодня на повестке дня у нас небольшое тестирование — первых ≈100 тысяч по популярности сайтов в интернете (ранжирование на основе статистики посещаемости с Alexa Rank). Стоит отметить, что оное тестирование будет достаточно узконаправленным, а...

Приглашаем на Всероссийскую студенческую олимпиаду по информационной безопасности в МИФИ

С 21 по 23 апреля 2017г. в Национальном исследовательском ядерном университете «МИФИ» пройдет Пятая Всероссийская студенческая олимпиада по информационной безопасности. Олимпиада проходит при поддержке Минобрнауки России, ФСТЭК России, а также УМО вузов по информационной безопасности. Читать дальше...

Различия, достоинства, недостатки: публичные и приватные блокчейны

В 2014 году базы данных на основе блокчейнов начали набирать популярность в финансовой сфере. Банки занялись разработкой концептов и прототипов на основе этой технологии. Например, фондовая биржа NASDAQ планировала использовать протокол Open Assets Protocol, основанный на окрашенных монетах...

Придумываем название для нового гипервайзера для архитектуры MIPS с аппаратно-поддерживаемой виртуализацией

На днях в офисе Imagination Technologies в Санта-Клара, Калифорния ко мне подходит специалист по многоядерному Линуксу Леонид Егошин и говорит: Егошин: Вот, написал самый маленький гипервайзер в мире. Я: Да? А как называется? Егошин: Еще не придумал. И маркетинг названия не спустил. Придумай...