VulnHub: Новая серия — hackfest2016 Quaoar

Всем доброго времени суток. Давно я не выкладывал райтапы лаб с VulnHub. За это время там появилась небольшая подборка образов виртуальных машин, готовых для взлома. В этой статье начнём разбор образов подготовленных к недавно прошедшему Hackfest 2016 CTF, а именно рассмотрим Quaoar, скачать...

Security Week 15: Дырявый модем в Huawei, VirusTotal как канал утечки данных, Microsoft патчится от Dridex

Бывают же люди, до чужих багов жадные. Ральф-Филипп Вайнман из Comsecuris явно слегка повернут на уязвимостях беспроводных модемов – он копает эту тему как минимум с 2011 года, безжалостно бичуя поставщиков дырявых чипсетов. Почти каждый год выступает с новым докладом. В этот раз досталось Huawei,...

No Bugs, No Flaws или о надежности систем как таковых

Сегодня просматривая публикацию Егора Бугаева When Do You Stop Testing!, с удивление обнаружил, что немногие понимают и задумываются о том, что проблема тестирования и утверждения о том, что система не имеет недостатков принципиально не решаема. Это кстати еще актуально и в связи с внедрением...

Онлайн-конкурсы PHDays: да будет CTF

Отличная возможность настроиться на нужную волну перед Positive Hack Days и продемонстрировать практические навыки в области безопасности — участвовать в онлайн-конкурсах. В начале мая в рамках подготовки к форуму пройдут CTF, HackQuest от Wallarm и «Конкурентная разведка». На кону памятные призы и...

Подделываем письма от крупнейших российских банков

Однажды я просматривал электронную почту и наткнулся на спам от БинБанка. Это было особенно странно, так как мне предлагали не банковские услуги, а что-то на уровне «Доход 70000 рублей за день». Похоже, спамеры начали отправлять письма от имени разных компаний (вероятно, чтобы обходить какие-то...

Методы обхода защитных средств веб-приложений при эксплуатации SQL-инъекций

При разработке современных веб-приложений необходимо использовать защитные средства. Тем не менее, стоит понимать, как они работают, эффективно их применять и осознавать, что они не являются панацеей от хакерских атак. В статье будут рассмотрены способы обхода средств фильтрации и защиты...

Lazarus вездесущий

Взлом Sony Entertainment, ограбление центробанка Бангладеш и дерзкие атаки на систему SWIFT по всему миру, уничтожение данных южнокорейских медиа- и финансовых компаний. Казалось бы, между этим акциями нет ничего общего. И каждый раз это были одни и те же ребята из группы Lazarus. Впечатляют и...

В канадском аэропорту обнаружили устройства для слежки за смартфонами

Изображение: Jorge Díaz, Flickr Расследование репортеров Radio-Canada выявило использование в аэропорту Пьер Эллиот Трюдо в Монреале специализированных шпионских устройств (IMSI-catcher). Ранее журналисты нашли такие же устройства в непосредственной близости от канадского парламента и...

OWASP Top 10 2017 RC

Обновился список Топ-10 уязвимостей от OWASP — наиболее критичных рисков безопасности веб-приложений. На проект OWASP Топ-10 ссылается множество стандартов, инструментов и организаций, включая MITRE, PCI DSS, DISA, FTC, и множество других. OWASP Топ-10 является признанной методологией оценки...

[Перевод] Cloud-AI – искусственный интеллект в облаке, нашедший 10 уязвимостей LinkedIn

В 2015 году команда проекта CloudSek задалась целью разработки системы искусственного интеллекта, которая сможет взаимодействовать с интернетом как разумный человек. Первый прототип системы был представлен публике в марте 2016 года на конференции NullCon. С тех пор в проекте было несколько...

Продвинутое туннелирование: атакуем внутренние узлы корпоративной сети

В этой статье будет рассмотрены сценарии атаки защищенных сегментов корпоративной сети с помощью pivoting-техник, metasploit framework и proxychains. Читать дальше →...

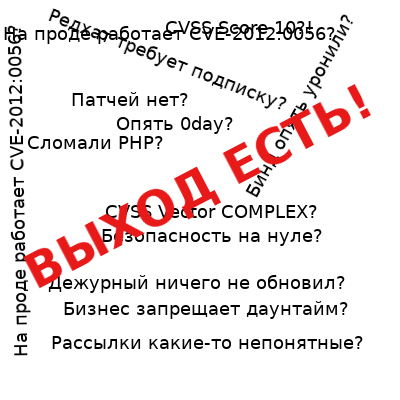

Аудит актуальных уязвимостей без регистрации и смс

Вступление Как известно каждому, кто хоть раз подписывался на рассылки по ИБ, количество найденных за день уязвимостей часто превышает возможности человека по их разбору. Особенно, если серверов — много, особенно если там зоопарк из ОС и версий. В этом топике я расскажу о том, как мы решили эту...

Техподдержка уязвимостей: CMS. Часть 1

1С-Битрикс — одна их самых популярных систем CMS. Включает в себя много интересных решений, начиная от сайта визитки, заканчивая высоконагруженными системами. Мы часто встречаем во время пентестов данный продукт и отмечаем, что большинство обнаруживаемых проблем безопасности можно увидеть в...

[Из песочницы] Интеграция ИС с ЕСИА посредством SAML

При выполнении очередного госзаказа наша команда столкнулась с проблемой интеграции сайта с ЕСИА. Инструкции по решению этой задачи в сети нет, кроме информации в официальных документах МинКомСвязи (примерно 300 страниц в трех регламентах). Также есть компании, которые оказывают платные услуги по...

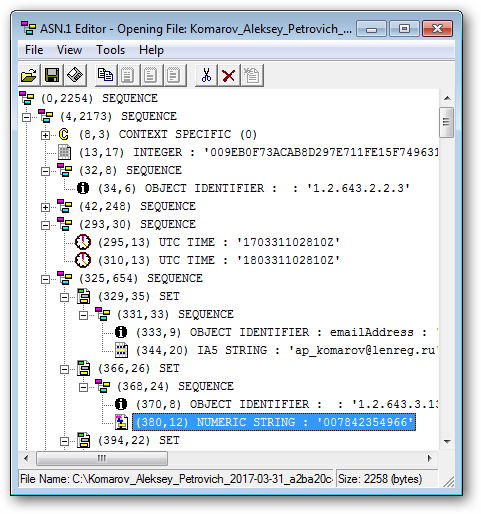

[Из песочницы] Разбираем квалифицированные сертификаты X.509 в поисках ИНН, СНИЛС и ОГРН

«Коллеги, нам необходимо вести реестр выданных квалифицированных сертификатов с возможностью поиска по ИНН, СНИЛС и ОГРН. Сколько дней нужно для создания парсера сертификатов и первого макета?» — с такого вопроса начальника началась очередная летучка. Поскольку написанием парсера было предложено...

Security Week 14: Взлом банка с бразильским размахом, банкоматы кидают деньги в bitch, 54 часа Mirai

Знаете ли вы, друзья, что антивирусные аналитики любят больше всего на свете? Рассказывать друг другу страшные истории. Так вот для нашего ежегодного съезда аналитиков Фабио Ассолини и Дмитрий Бестужев заготовили настоящую крипоту. Можете себе представить старинный уважаемый банк с капитализацией в...

Об опасностях беспроводных клавиатур и мышей

Изображение: home thods, Flickr Компьютерные мыши и клавиатуры с радиоинтерфейсом и USB-трансивером стоят немногим дороже обычных проводных моделей и пользуются популярностью. Но такие устройства не защищены от взлома: собрать набор для проведения атаки можно всего за 300 рублей, а вестись она...

Уязвимость гипервизора Xen позволяет получить доступ к памяти хост-системы из виртуальной машины

Критическая уязвимость в популярном гипервизоре Xen позволяет злоумышленникам получить доступ к памяти хост-системы, на которой запущена виртуальная машина. Подобный взлом системы безопасности гипервизора может нести угрозу, например, для дата-центров, в которых виртуальная инфраструктура разных...