Защита веб-приложения: практические кейсы

Безопасность веб-приложений находится в первой десятке трендов и угроз информационной безопасности уже свыше 10 лет. Действительно, современные бизнес-процессы и повседневная жизнь — все больше и больше зависит от использования веб-приложений, в разнообразнейших аспектах: от сложных...

Как найти 56 потенциальных уязвимостей в коде FreeBSD за один вечер

Пришло время вновь проверить проект FreeBSD и продемонстрировать, что даже в таких серьезных и качественных проектах анализатор PVS-Studio легко находит ошибки. В этот раз я решил взглянуть на поиск ошибок с точки зрения обнаружения потенциальных уязвимостей. Анализатор PVS-Studio всегда умел...

[Из песочницы] «Шо, опять?» или взлом транспортных карт «Ситикард» (Нижний Новгород)

Я обычная девушка, сравнительно недавно работающая в сфере ИТ, не имею знаний в хакинге и взломе. Но вдохновленная статьями на Хабре про взлом транспортных карт «Тройка» и «Подорожник» (которые уже не доступны, авторы Ammonia и antoo), я решила рассказать про свой собственный опыт взлома...

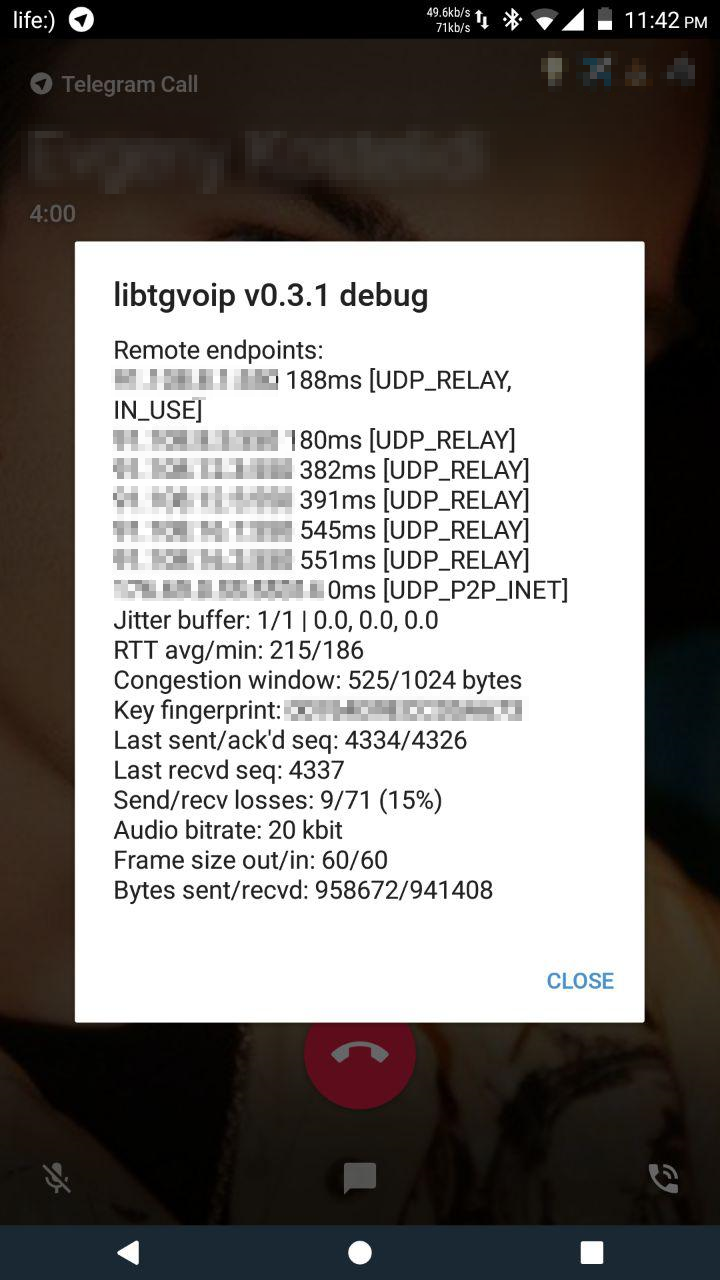

[Из песочницы] Баг в Telegram VoIP, который позволяет узнать адрес собеседника

Итак, всем Привет! После появления VoIP В Telegram (пока в мобильных клиентах), чисто случайно заметил одну неприятную вещь, это открытый дебаг… Введение В общем, дело было вечером, делал себе приложение для управления RPI из серии «лень встать и выключить свет» ) Следовательно телефон был...

Жизнь без SDL. Зима 2017

Введение, дисклеймер или зачем эта статья Данная статья представлена с целью призвать всех, кто хоть как-то связан с разработкой, обращать больше внимания на безопасность, при этом мы постарались сделать это максимально наглядным образом. Статья не претендует на самостоятельное исследование. Первая...

Настройка резервного копирования информации в облако Microsoft Azure Backup

Настоящая статья содержит инструкцию по настройке резервного копирования информации в облако Microsoft Azure Backup, зашифрованной при помощи КриптоПро EFS, и доступа к этой информации по USB-токенам и смарт-картам, например, JaCarta производства компании «Аладдин Р.Д.». Читать дальше →...

[Перевод - recovery mode ] 10 приложений для защиты устройств на Android

Недавние исследования показали, что почти 87% устройств на Android уязвимы к атакам. Это связано с тем, что не проводятся обновления системы безопасности. От интернета не защититься, пока устройство подключено к сети. Обеспечение безопасности в наше время является одной из основных задач, поэтому...

Корпоративные лаборатории — профессиональная подготовка в области практической информационной безопасности

Корпоративные лаборатории Pentestit — уникальные по своему формату и содержанию курсы практической ИБ-подготовки, разработанные на основе лучших практик тестирования на проникновение и анализа защищенности, по уровню содержания сравнимые с материалами хакерских конференций. Вне зависимости от...

[Из песочницы] UFOCTF 2017: декомпилируем Python в задании King Arthur (PPC600)

Приветствую тебя хабраюзер! Недавно, закончилась ежегодная олимпиада по информационной безопасности UFO CTF 2017. В этой статье будет райтап одного задания из раздела PPC, под названием «King Arthur», за который можно было получить максимальное количество очков — 600. Читать дальше →...

Фундаментальные законы информационной безопасности

Все мы знаем о фундаментальных законах физики, открытые Ньютоном и Галилеем. Наверное хотя бы немного со школьных парт слышали об аксиоматике Евклида. Кто решил хотя бы приблизиться к положению homo universalis, (хотя в наш XXI век это весьма непросто) наверное что-то слышал о законах Данилевского,...

Security Week 13: В ЦРУ нашлись фанаты Doctor Who, APT29 пускает бэкдор-трафик через Google, начинайте патчить SAP GUI

Главная новость недели: в ЦРУ работают настоящие олдскульные нерды, фанатеющие от «Доктора Кто». Ведь кто-то же додумался окрестить инструмент для заражения запароленных макбуков «звуковой отверткой» (Sonic Screwdriver). Спасибо дяде Ассанжу за эти бесценные сведения! Так, давайте обо всем по...

Россиянин Максим Сенах признался в причастности к киберкампании Windigo

Три года назад ESET опубликовала отчет об операции Windigo – вредоносной кампании, результатом которой стала компрометация десятков тысяч Linux и UNIX серверов. На этой неделе один из подозреваемых в кибератаках, Максим Сенах из Великого Новгорода, в американском суде признал свою вину в нарушении...

Как установить SSL-сертификат и перейти на https: пошаговая инструкция

После новости о том, что с 1.01.2017 сайты, на которых собираются данные кредитных карт или пароли, будут отмечаться в браузере Google Chrome как потенциально опасные для пользователей, мы начали переводить сайты клиентов на защищенный протокол. Небольшой алгоритм того, как выбрать SSL-сертификат,...

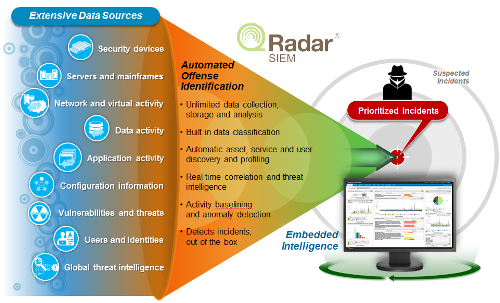

На страже безопасности: IBM QRadar SIEM

Современные киберпреступники при атаках систем защиты компаний используют все более изощренные методы. Чтобы противодействовать им, департаменты информационной безопасности вынуждены анализировать и интерпретировать огромное количество событий в день. Компания IBM для защиты от угроз сетевой...

Сертификаты от StartCom и WoSign окончательно превратились в тыкву

Эти органзиации известны тем, что они до запуска Let's Encrypt бесплатно выпускали свои сертификаты. И все было прекрасно до недавней поры: 21 октября 2016 года. Все сертификаты, выпускаемые после этой даты были заведомо невалидны. Но выпущенные до этой даты работали нормально. Это коснулось...

[Из песочницы] Обзор инструментов для вскрытия хэша: john и mdcrack

На данный момент хэш можно вскрыть пятью способами: грубый перебор (брутфорс), подбор по словарю, по словарю с правилами (гибридная атака), rainbow таблицы (радужные таблицы) и криптоатака. Сами хэши можно разделить на обычные хэши, и хэши с солью (salt, «затравка»). Эта статья посвящена программам...

Эксплуатация уязвимостей eXternal Entity XML (XXE)

В ходе работ по тестированию на проникновение мы можем столкнуться с уязвимостью, которая позволяет нам выполнять атаки XML eXternal Entity (XXE) Injection. XXE Инъекция — это тип атаки на приложение, которое анализирует ввод XML. Хотя это относительно эзотерическая уязвимость по сравнению с...

Как хакеры атакуют корпоративный WiFi: разбор атаки

Изображение: Manuel Iglesias, Flickr Беспроводные сети являются неотъемлемой частью корпоративной инфраструктуры большинства современных компаний. Использование WiFi позволяет разворачивать сети без прокладки кабеля, а также обеспечивает сотрудников мобильностью – подключение возможно из любой...