Как узнать баланс чужой банковской карты, зная её номер?

Мошенники, когда звонят доверчивым владельцам карт и представляются службой безопасности банка, заинтересованным покупателем, сотрудником госорганов или ещё кем-то важным, наверняка выбирают себе жертв, не тратя времени на тех клиентов, у кого мало средств на счету. Оказывается, узнать баланс чужой...

Избранное: ссылки по reverse engineering

Всем привет! Сегодня мы хотели бы поделиться своим списком материалов по тематике reverse engineering (RE). Перечень этот очень обширный, ведь наш исследовательский отдел в первую очередь занимается задачами RE. На наш взгляд, подборка материалов по теме хороша для старта, при этом она может быть...

DLP и Закон: как правильно оформить внедрение системы для защиты от утечек

Сегодня хотелось бы еще раз поднять такую важную тему, как легитимность внедрения систем для защиты от утечек информации. Прекрасно, когда компания задумывается о сохранности своих информационных активов и внедряет DLP-решение. Но если этому внедрению не сопутствует юридическое оформление, часть...

Немного про ашибки в программном обеспечении и помощь теории конечного автомата

Работая в сфере ИТ, волей-неволей замечаешь огромное количество ошибок в различном программном обеспечении. Будь то ошибки мировых вендоров Microsoft, или же в прикладных бизнес-решениях фирмы 1С, или же в хваленных Apple с детской фатальной ошибкой "1 января 1970". Что уж говорить про небольшие...

Security Week 32: В репозиторий npm проник шпион, Disney запретят следить за детьми, Juniper запатчил годовалый баг

JS-разработчики порой творят друг с другом страшные вещи. Нет бы мирно кодить и радоваться каждому коммиту! Но в ряды травоядных мирных программистов затесался злодей, подкинувший в репозиторий npm пачку вредоносных пакетов. npm – стандартный менеджер пакетов в Node.js, и обладает облачным...

[Из песочницы] Блокировка операций как защита от вредоносных программ

Не так давно в сети появился доклад инженера Google Даррена Билби «Защита Гибсона в эпоху Просвещения», посвящённый фейлу антивирусов и другим бесполезным методам информационной безопасности. В двух словах, речь в нем идет о том, что взломанные почтовые ящики стали ключевой темой предвыборных...

[Перевод] Аутентификация в Node.js. Учебные руководства и возможные ошибки

Однажды я отправился на поиск учебных руководств по аутентификации в Node.js/Express.js, но, к сожалению, не смог найти ни одного, которое меня бы полностью устроило. Некоторые были неполными, некоторые содержали ошибки в сфере безопасности, вполне способные навредить неопытным разработчикам. Сразу...

[Из песочницы] Протокол электронного голосования: мой вариант

Наблюдение за выборами в различных странах, осложнёнными различными скандалами вокруг подтасовок, каждый раз заставляет задуматься: почему столь важное событие, легитимность которого столь необходимо защитить, использует механизмы защиты многовековой давности? Особенно это странно, учитывая то, что...

[Перевод] Распознать и обезвредить. Поиск неортодоксальных бэкдоров

Согласно нашим подсчетам, в 72% зараженных сайтов использованы программы скрытого удаленного администрирования — бэкдоры. С их помощью мошенники получают удаленный доступ к вашему сайту, и понятное дело, чем это грозит владельцу: получение и передачи конфиденциальных данных пользователей, запуск...

WiFiBeat: Обнаруживаем подозрительный трафик в беспроводной сети

В данной статье мы поговорим о WiFiBeat, агенте, который может отправлять 802.11 фреймы в Elasticsearch, где мы можем их анализировать, строить графики и обнаруживать атаки. Вся эта система строится полностью на бесплатном ПО. Читать дальше →...

По следам Petya: находим и эксплуатируем уязвимость в программном обеспечении

Нашумевшие события последних месяцев наглядно показывают, насколько актуальной является проблема критических уязвимостей в программном обеспечении. Массовые атаки на пользователей с помощью вирусов-шифровальщиков WannaCry и Petya осуществлялись путем удалённой эксплуатации уязвимостей нулевого дня...

Microsoft Office Automation: Еще одна лазейка для макровируса

Пакет программ Microsoft Office — это не только фактический стандарт офисного ПО, но и весьма сложная и многофункциональная среда, позволяющая создавать решения, предназначенные прежде всего для применения возможностей Microsoft Office и автоматизации рутинных действий пользователя при работе с...

Двухфакторная аутентификация в Check Point Security Gateway

В этом посте мы расскажем о том, как настроить двухфакторную аутентификацию в Check Point Security Gateway с использованием электронных ключей на примере JaCarta PKI российского разработчика решений по информационной безопасности. О том, что удалённый доступ к ресурсам организации несёт пользу, но...

Для чего используется SBC на границе сетей

Постараемся в этой статье собрать и подытожить основные данные и факты, известные широкой и узкой общественности по поводу того, зачем же нужен Контроллер Пограничных Сессий (SBC) операторам и корпоративным заказчикам. Банальный запрос в поисковиках выдает не так много информации и она не всегда...

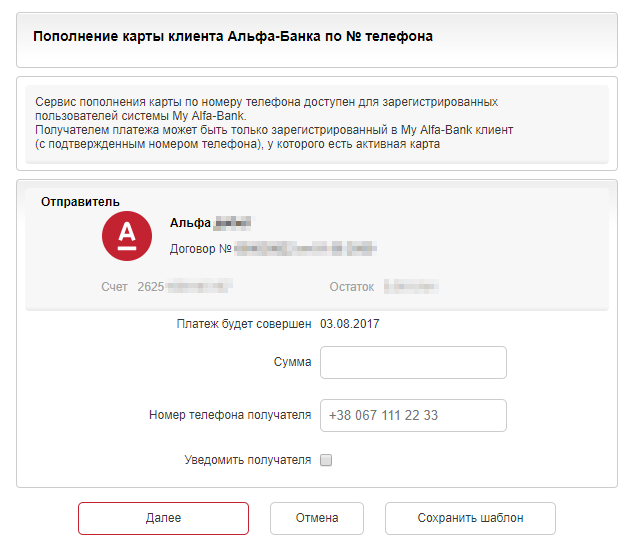

Уязвимость в Альфа-Банк Украина: получение ФИО клиента по номеру телефона

Альфа-Банк Украина входит в ТОП-5 по количеству активных карт среди всех украинских банков и имеет довольно неплохой интернет-банкинг My Alfa-Bank. У них существует функция перевода средств другому клиенту по номеру телефона: чтобы перевести деньги, достаточно указать номер телефона получателя, нет...

Асимметричная криптография и криптография с открытым ключом — это не одно и то же?

В данной заметке я хотел бы поделиться своими соображениями, касающимися криптографической терминологии. Конечно, ответ на вопрос, который вынесен в заголовок (будь он положительным или нет) никак не повлияет на работоспособность и безопасность соответствующих криптоалгоритмов, но здесь своей целью...

Сайты интернет-магазинов и промышленных компаний наиболее уязвимы для хакерских атак

Более половины современных сайтов содержат критически опасные уязвимости, которые позволяют злоумышленникам проводить различные атаки, включая отказ в обслуживании и кражу персональных данных. Такие выводы содержатся в исследовании компании Positive Technologies на основе работ по анализу...

Оптимизация и автоматизация тестирования веб-приложений

В этой статье я расскажу о том, как оптимизировать и автоматизировать процессы тестирования на проникновение с помощью специализированных утилит и их расширений. Читать дальше →...