Немного из истории криптографии СССP: M-105 под кодовым названием Агат

История криптографии корнями уходит во времена Ивана Грозного. Первые криптографы использовали простые шифры замен, позже, при Петре Первом начали появляться профессиональные службы, занимающиеся шифровальным делом. В середине 1700 появились так называемые «черные кабинеты» — тайные комнаты в...

Обмен информацией о кибер-угрозах в реальном времени: новая платформа от ServiceNow

В этом году компания ServiceNow представила облачную платформу Trusted Security Circles. Она помогает бороться с кибер-угрозами за счет обмена информацией между компаниями и специалистами в области безопасности. Читать дальше →...

Корпоративные лаборатории: выявление инцидентов информационной безопасности

«Корпоративные лаборатории» — программа профессиональной подготовки в области информационной безопасности, состоящая из теоретической (курсы-вебинары) и практической подготовки (работа в пентест-лабораториях). В данной статье будет рассмотрено содержание именно практической базы, составляющей...

Правильный выбор СрЗИ: от рекламных листовок к use case

Раздается недавно звонок: — Добрый день! Я бы хотел получить спецификацию на межсетевой экран Cisco ASA. У меня уже есть спецификации от компании и я хочу сравнить их и выбрать подходящую. Вы можете мне помочь в этом? — Да, конечно. А для чего вам нужна Cisco ASA? — Мне необходимо заблокировать...

Создание и нормализация словарей. Выбираем лучшее, убираем лишнее

Использование подходящих словарей во время проведения тестирования на проникновение во многом определяет успех подбора учетных данных. В данной публикации я расскажу, какие современные инструменты можно использовать для создания словарей, их оптимизации для конкретного случая и как не тратить время...

Отчет по пентесту: краткое руководство и шаблон

Во вчерашней статье мы подробно разобрали методологию комплексного тестирования защищенности и соответствующий инструментарий этичного хакера. Даже если мы с вами в совершенстве овладеем методикой взлома и проведем тестирование на самом высоком уровне, но не сможем грамотно представить результаты...

Настройка двухфакторной аутентификации в домене Astra Linux Directory

В этом посте мы решили рассказать о доменной аутентификации в Linux, с использованием смарт-карт и USB-токенов JaCarta PKI в качестве второго фактора аутентификации. Если о локальной аутентификации через PAM-модуль информации существует довольно много, то вопрос доменной инфраструктуры и...

Новая уязвимость веб-сервера Apache Struts позволяет удаленно исполнять код

В веб-сервере Apache Struts обнаружена ошибка безопасности, позволяющая злоумышленникам без аутентификации осуществлять выполнение произвольного кода на уязвимой системе. Apache Software Foundation присвоила уязвимости средний уровень опасности, однако Cisco сообщила в своем бюллетене безопасности,...

Расследование утечек информации из корпоративной базы данных перевозчика

К нам обратился крупный российский перевозчик, владеющий внушительным автопарком. Его клиентами являются десятки логистических компаний и предприятий. Зона его деятельности простирается далеко за пределы стран СНГ. Каждый автомобиль оснащен системой мониторинга, оправляющей в диспетчерский центр...

[Из песочницы] Имплементация OpenId Connect в ASP.NET Core при помощи IdentityServer4 и oidc-client

Недавно мне потребовалось разобраться, как делается аутентификация на OpenId Connect на ASP.NET Core. Начал с примеров, быстро стало понятно, что чтения спецификации не избежать, затем пришлось уже перейти к чтению исходников и статей разработчиков. В результате возникло желание собрать в одном...

Уязвимость BlueBorne в протоколе Bluetooth затрагивает миллиарды устройств

Исследователи из компании Armis обнаружили восемь критичных уязвимостей в реализациях Bluetooth. Уязвимости получили следующие CVE: CVE-2017-0781, CVE-2017-0782, CVE-2017-0783, CVE-2017-0785 (Android); CVE-2017-1000251, СVE-2017-1000250 (Linux); CVE-2017-8628 (Windows). Устройства на iOS пока не...

Профессиональное тестирование на проникновение: удел настоящих гиков-фанатов командной строки или уже нет?

Когда речь заходит о хакинге, неважно, об этичном или не очень, многие из нас представляют темное помещение с мониторами и очкастым профессионалом с красными от постоянного недосыпания глазами. Действительно ли систему может взломать только гик-профессионал и действительно ли для того, чтобы...

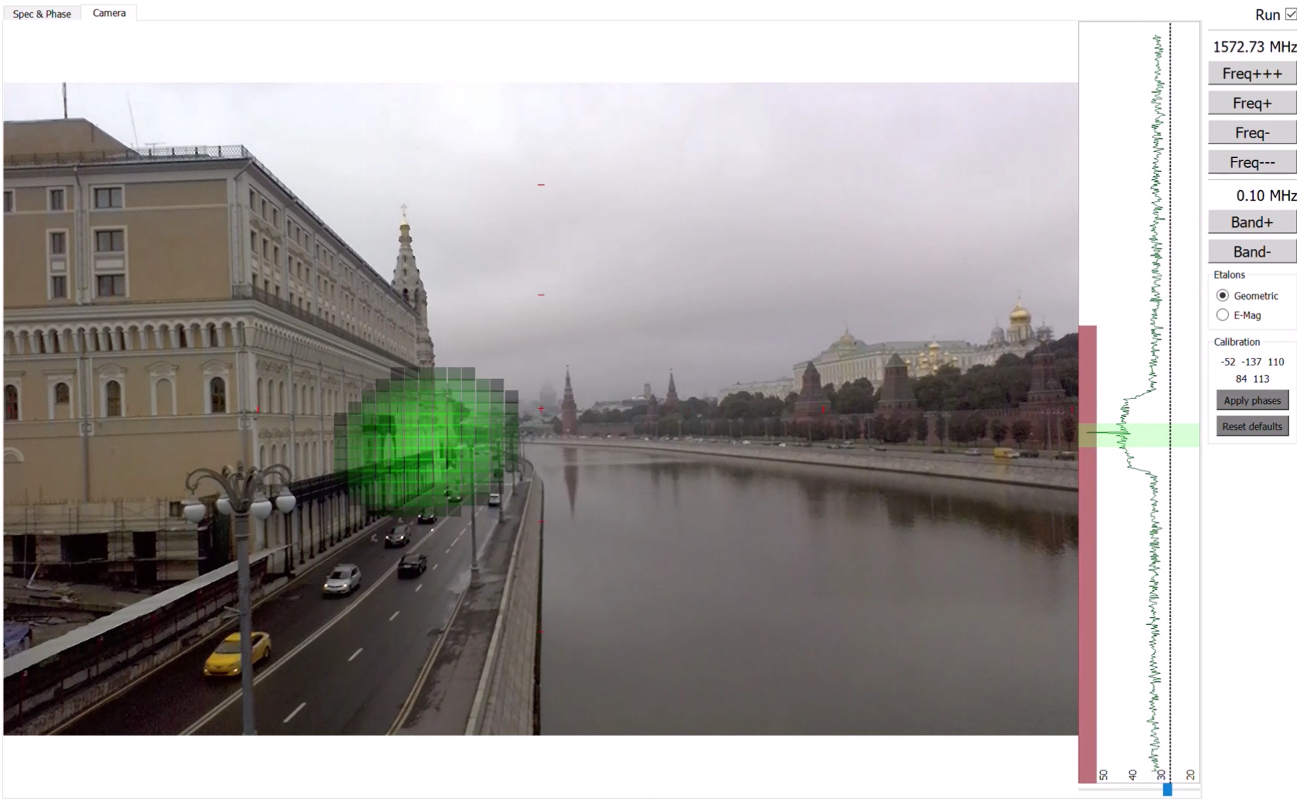

Охота на кремлевского демона

Нельзя сказать, что я не искал с этим демоном встречи. Я дождался пока он вылезет и выследил его логово. Поиграл с ним немного. Потом демон исчез, как обычно, по расписанию — в 9.00. Я успокоился и занялся своими бытовыми делами. Дело было в том, что у нас в Питере не найти в книжных магазинах...

Сигнатура Snort для уязвимости CVE-2017-9805 в Apache Struts

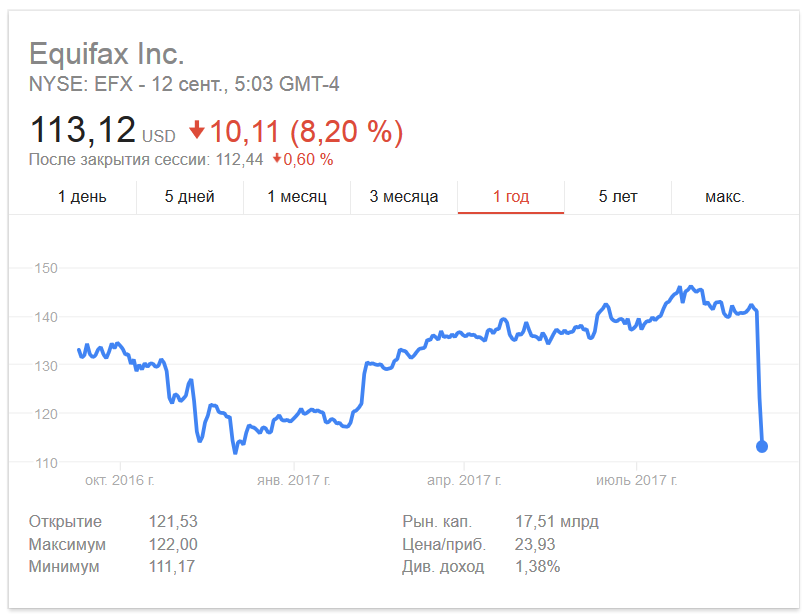

Друзья, добрый день! 7–8 сентября в СМИ и блогах стали появляться сообщения о взломе одного из крупнейших бюро кредитных историй Equifax. Представители американской компании сообщили, что «утекли» данные 143 миллионов человек: имена, адреса, номера социального страхования и в некоторых случаях...

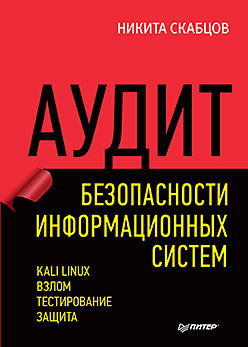

Книга «Аудит безопасности информационных систем»

В книге Никиты Скрабцова (магистр CS, опыт работы инженером по информационной безопасности – 10 лет, преподаватель «компьютерные сети, операционные системы», сертификаты: CEH, CCSA, LPIC, MCITP) рассматриваются методы обхода систем безопасности сетевых сервисов и проникновения в открытые...

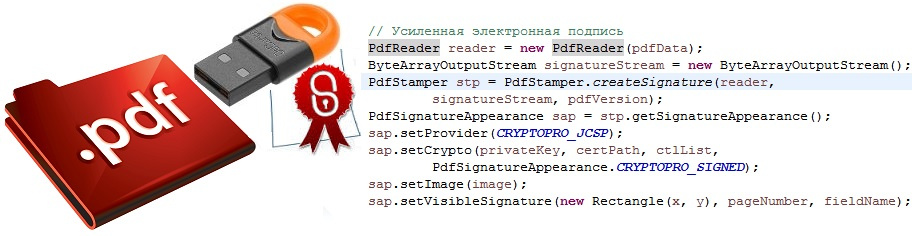

Как на Java c помощью КриптоПро подписать документ PDF

Привет! Я сотрудник Альфа-Банка и занимаюсь разработкой программного обеспечения со встроенными средствами криптографической защиты информации. В данной статье хочу рассказать о следующих вещах: преимуществах формата PDF в качестве документа с электронной подписью; платформе Java, библиотеке...

PUSH-авторизация в сервисах с помощью мобильного приложения

Мы рады представить сообществу сервис PushAuth, который позволяет Вашим клиентам авторизироваться с помощью PUSH-сообщений на мобильном устройстве! Эта идея не новая и многие компании в своих приложениях уже используют эту технологию. Всё выглядит достаточно просто, пока не рассматриваешь вопросы:...

Security Week 36: черная дыра в ядре Windows, омограф Adobe атакует, крупнейшая утечка данных в США

Исследователи из EnSilo объявили, что нашли баг в ядре Винды, да какой! Он может не позволить антивирусу узнать о загрузке исполняемого файла. Эксплуатация такой дыры напрочь исключает возможность проверки файла при запуске, то есть троянец может фактически обезвредить защитное решение. Глюк был...