Отчёт Центра мониторинга информационной безопасности за II квартал 2017 года

В отчёте мы собрали сводную статистику по зафиксированным во II квартале 2017 года нашим корпоративным Центром мониторинга событиям и инцидентам информационной безопасности. За три месяца сенсоры зафиксировали и проанализировали 254 453 172 события информационной безопасности и выявили 144...

Байки из Lab’а

Этим летом нашей компании исполняется 20 лет. Сначала мы хотели написать самопоздравительный текст в стиле «И последним шел Тамерлан. И поднимал он тяжелые камни. И говорил с ними, вспоминая их имена», но потом решили, что еще очень молоды для мемуаров. И вместо этого хотим просто рассказать...

Getsploit: поиск и загрузка эксплойтов по агрегированной базе данных

Когда я думал над дальнейшим вектором развития Vulners, я обратил внимание на наших старших братьев — базу данных Exploit-DB. Одной из основных утилит в их арсенале является searchsploit. Это консольная утилита, которая позволяет искать эксплойты по пользовательским поисковым запросам и сразу же...

Особенности национальной SMS-авторизации

SMS-пароли уже давно вошли в нашу жизнь как сравнительно удобный (особенно, если сравнивать с отправкой документов «Почтой России») способ дистанционного подтверждения личности. Способ этот, безусловно, не идеальный, поскольку успешность процесса доставки SMS зависит от корректности взаимодействия...

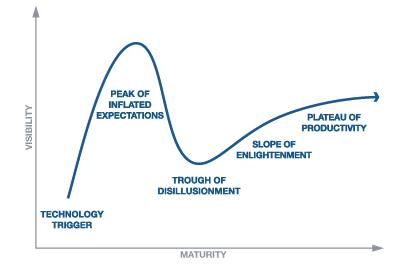

[Из песочницы] 3D Блокчейн. Доказательство на лицо (PoF)

Моя склонность — всё подвергать сомнению и блокчейн[1] не оказался исключением. Давайте взглянем на Цикл зрелости технологии (Gartner Hype Cycles). Где по Вашему находится Блокчейн? Естественно каждый для себя определит своё нахождение на том или ином цикле, которое свойственно проекту на каком-то...

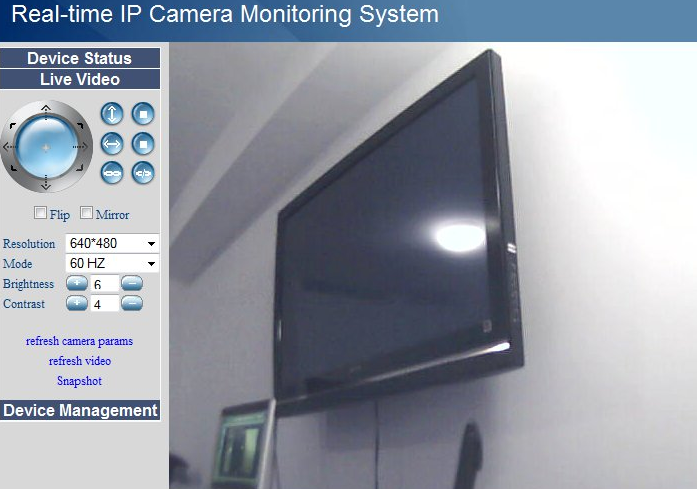

Конкурентная разведка на PHDays: шпионим через Интернет вещей

Онлайновый конкурс по конкурентной разведке проводится на конференции Positive Hack Days уже шестой год подряд — и наглядно показывает, как легко в современном мире получить различную ценную информацию о людях и компаниях. При этом обычно даже не нужно ничего взламывать: все секреты разбросаны в...

Постквантовая реинкарнация алгоритма Диффи-Хеллмана: вероятное будущее (изогении)

Сегодня мы снова поговорим про протокол Диффи-Хеллмана, но уже построенный на более необычных конструкциях — изогениях, которые признаны устойчивыми к атакам на будущем квантовом компьютере. Квантовый компьютер, который сможет удержать в связанном состоянии порядка нескольких тысяч кубит, позволит...

Как НЕ накрутить рейтинг на Хабре

В продолжение статьи. Сказ о том, как Хабр залатал еще один способ для накрутки рейтинга быстрее, чем я успел похайпиться на этом. Продолжаем исследовать сайтовый API Habrahabr и случайно находим изменения в механике начисления рейтинга. С берега хочу заявить, что статья носит развлекательный...

Постквантовая криптография и закат RSA — реальная угроза или мнимое будущее?

RSA, эллиптические кривые, квантовый компьютер, изогении… На первый взгляд, эти слова напоминают какие-то заклинания, но все куда проще сложнее, чем кажется! Необходимость перехода к криптографии, устойчивой к атаке на квантовом компьютере, уже официально анонсирована NIST и NSA, из чего вывод...

А был ли взлом «Госуслуг»? Гипотеза от ИБ Яндекса

В четверг в сети появилась информация о том, что на сайте Госуслуг найден потенциально опасный код, и сегодня мы хотим поделиться с вами результатами собственного расследования и в очередной раз напомнить о важности применения Content Security Policy. В первых сообщениях об угрозе говорилось о...

Security Week 28: а Petya сложно открывался, в Android закрыли баг чипсета Broadcomm, Copycat заразил 14 млн девайсов

Прошлогодний троянец-криптолокер Petya, конечно, многое умеет – ломает MBR и шифрует MFT, но сделаться столь же знаменитым как его эпигоны, у него не вышло. Но вся эта история с клонами – уничтожителями данных, видимо, настолько расстроила Януса, автора первенца, что тот взял и выложил закрытый...

Какой firewall лучше всех? Лидеры среди UTM и Enterprise Firewalls (Gartner 2017)

Любой, кто хоть раз задумывался над вопросом «какой firewall выбрать?», наверняка сталкивался с магическим квадратном Gartner (известное аналитическое агентство). В конце июня 2017г. вышел очередной отчет по состоянию рынка Unified Threat Management (UTM) — Magic Quadrant for Unified Threat...

Information Security Europe: тренды мирового рынка ИБ, о которых вы не прочитаете у Gartner

В начале июня мы с моим другом и коллегой Андреем Данкевичем съездили на несколько дней в Лондон на Information Security Europe. Это крупнейшая выставка в Европе и «одна из» в мире. В этом году ее посетило более 15 000 человек, и проходила она уже в 22 раз. Хотя на Information Security Europe и...

Yubikey 4 — покупка, доставка и получение

Часть 2: Покупка и доставка Yubikey 4 Итак, определившись с выбором ключа для 2FA, я начал поиски продавца для покупки Yubikey 4. Первым делом был обследован русскоязычный сегмент интернета. Оказалось, что существуют две организации, которые вроде бы занимаются реализацией продукции Yubico. Читать...

Ссылочная TCP/IP стеганография

TCP-стеганография не является чем-то принципиально новым, например Джон Торакис в 2016 году реализовывал на Питоне довольно интересные вещи, жаль не все они есть в открытом доступе. Не была она принципиально новой и на момент написания статей Торакисом. Вот пост на Хабре 2009 года, описывающий идею...

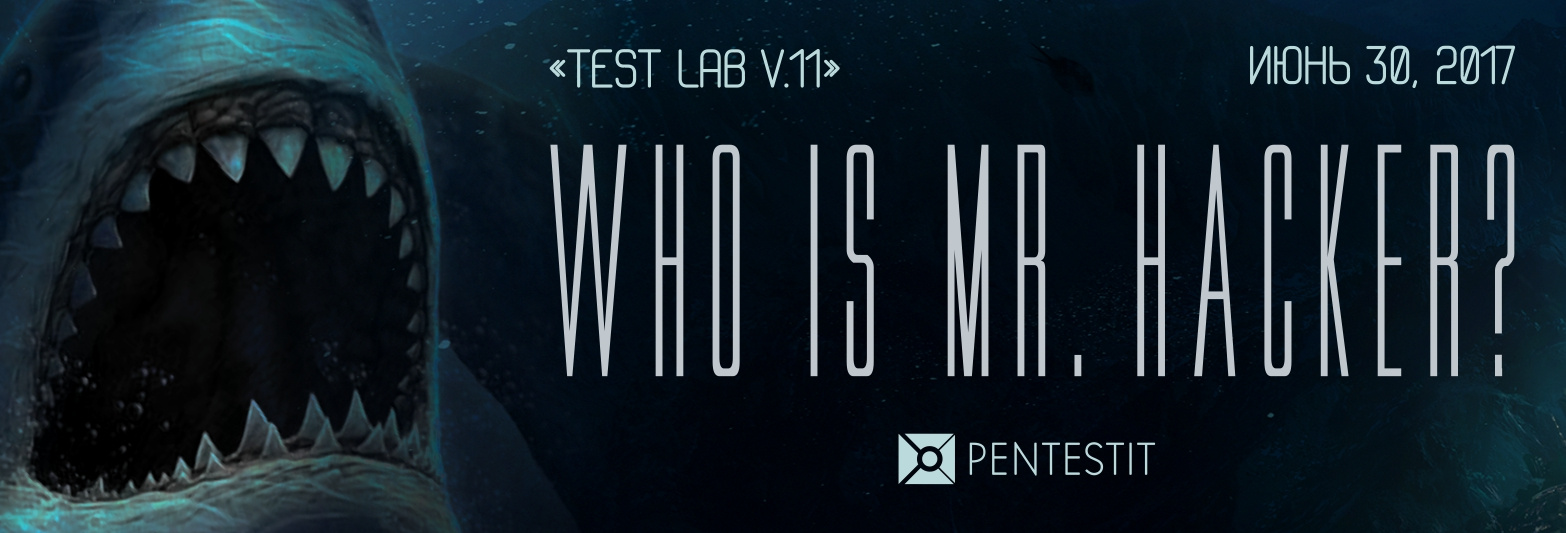

Пентест-лаборатория «Pentestit Test lab v.11» — полное прохождение

30-го июня вновь запустилась пентест лаборатория компании Pentestit. Уже много лет эти лаборатории дают возможность проверить себя в роли пентестера в виртуальной компании со своими бизнес-процессами, серверами, сотрудниками и проблемами, узнать и опробовать современные уязвимости и отточить свои...

Решение promo task от BI.ZONE CTF

31 мая компания BI.ZONE анонсировала новость о «CTFzone presidential election». И уже 1-го июня на Хабрахабр появилась публикация BI.ZONE объявляет выборы президента CTFzone, в которой, как и в прошлом году, спрятана «пасхалка». Если присмотреться к тексту публикации, можно заметить, что в...

[Из песочницы] Реализуем тач логгер под Android с помощью CVE-2016–5195

История о том, как уязвимость в ядре linux помогает мне собирать данные для диссертации Пару лет назад я решил выяснить, можно ли идентифицировать человека по жестам, которые он вводит на экране смартфона. Некий «клавиатурный почерк», но только для сенсорного экрана. Чтобы это понять, нужно...