Как обеспечить безопасность в эпоху AI и облачных платформ. Интервью с профессором Малковым

В начале XX века аптеки мира были завалены «чудодейственными» препаратами. Женщины с удовольствие посещали спа-радио-центры, дети пили радиоактивную воду. И лишь когда через несколько лет у многих выпали волосы, зубы или появились еще более серьезные «побочки», пришло понимание, что новинка не...

Как компьютерные профи раскалывают хакеров

В последнее время, на фоне всевозможных вирусов Wanna Cry и Petya, тема кибербезопасности не сходит с первых полос СМИ. В этой связи показалась примечательной заметка найденная на одном из заморских сайтов. Под катом рассказ Роджера Краймса о том, как одни профессионалы доставляют неприятности...

Хакеры и биржи: как атакуют сферу финансов

Пока финансовый сектор совершенствуется и внедряет новые технологии, киберпреступники не дремлют. Согласно данным компании FireEye за 2014 год, специализирующейся на информационной безопасности, финансовые учреждения — на втором месте по частоте хакерских атак, уступая первенство лишь...

Who is Mr. Hacker?

Коллеги и друзья! Рад сообщить о запуске новой, 11-й по счету лаборатории тестирования на проникновение: Test Lab v. 11! Лаборатория представляет собой копию реальной корпоративной сети компании, содержащую типичные уязвимости и ошибки конфигурации, а принять участие сможет каждый желающий. В...

Security Week 26: ExPetr – не вымогатель, Intel PT позволяет обойти PatchGuard, в Malware Protection Engine снова RCE

Мимикрия чрезвычайно распространена в животном мире. Чтобы было проще прятаться от хищников, или наоборот, легче подкрадываться к добыче незамеченными, звери, рептилии, птицы и насекомые приобретают окраску, схожую с окружающей местностью. Встречается мимикрия и под предметы, и, наконец, под...

Третье пришествие ГОСТ 28147-89 или «Русская рулетка»

До середины 60х годов прошлого века, в эпоху арифмометров и логарифмических линеек, криптографические системы разрабатывали инженеры. Тогда роль математиков сводилась к криптоанализу и внедрению в алгоритмы скрытых бэкдоров. С появлением ЭВМ, математики полностью оккупировали тему криптографии,...

Сказ про НеПетю, а точнее не про Петю

Я не хотел писать заметку про Petya/Nyetya/NePetya и другие названия вредоносного кода, который в начале недели в очередной раз заставил содрогнуться мир по версии многих СМИ. Мое нежелание было продиктовано двумя причинами. Во-первых, именно нас, то есть компанию Cisco и ее подразделение Talos...

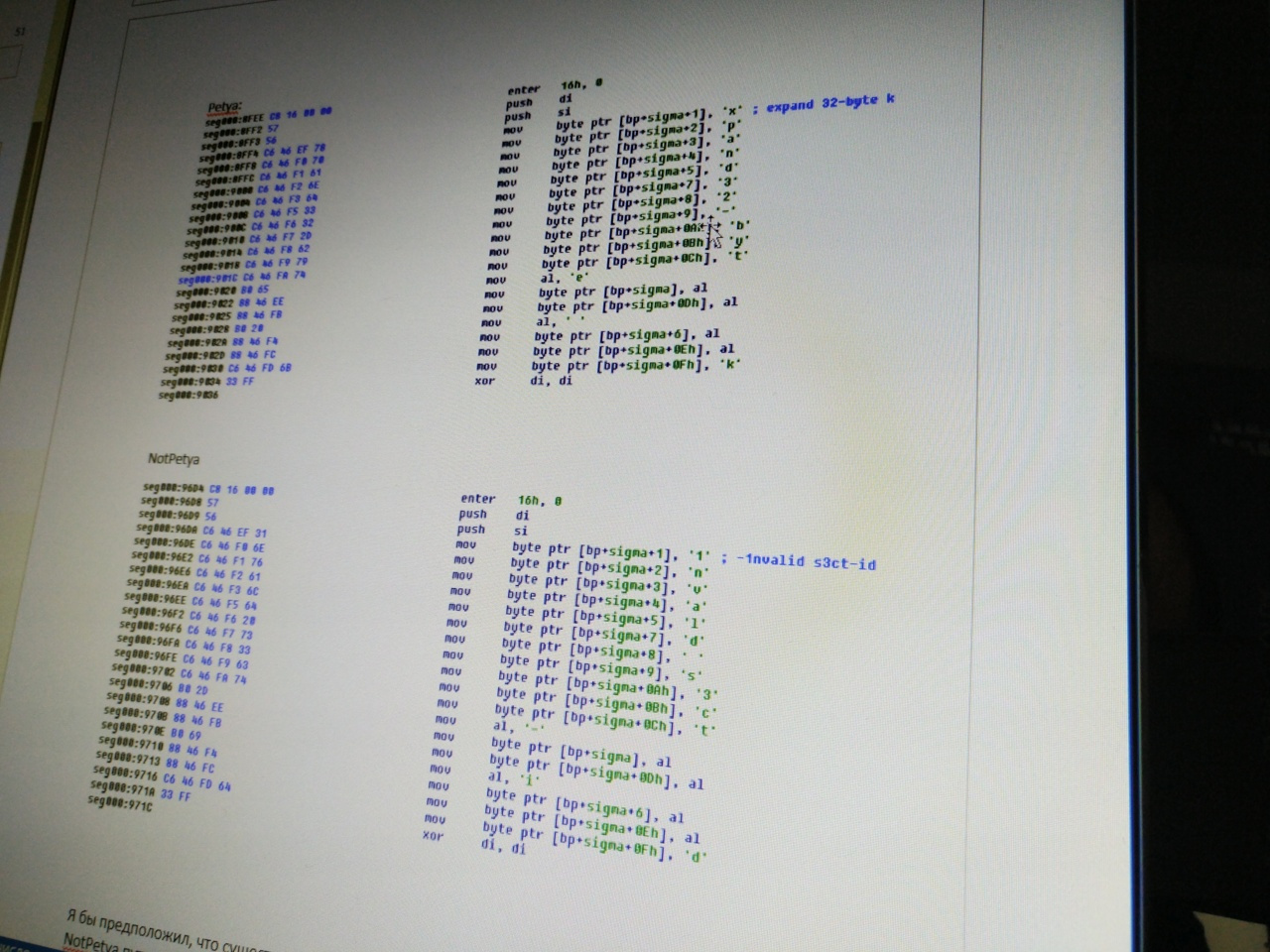

Сравниваем #NotPetya и #Petya — реально ли расшифровать свои файлы?

Эксперт Positive Technologies Дмитрий Скляров представил сравнительный анализ нашумевшего вируса-вымогателя NotPetya, атаковавшего компании в этот вторник, с образцом Petya от 2016 года, и поделился своими наблюдениями по поводу возможности восстановления зашифрованных ими данных. Читать дальше...

Безопасная флешка. Миф или реальность

Привет, Хабр! Сегодня мы расскажем вам об одном из простых способов сделать наш мир немного безопаснее. Флешка — привычный и надежный носитель информации. И несмотря на то, что в последнее время облачные хранилища все больше и больше их вытесняют, флешек все равно продается и покупается очень...

JaCarta Authentication Server и JaCarta WebPass для OTP-аутентификации в Linux SSH

В этой статье мы поговорим об основных этапах настройки аутентификации в Linux SSH для замены парольной аутентификации одноразовыми паролями — в статье описан сценарий аутентификации в сессию SSH-подключения к Linux OS посредством одноразовых паролей с использованием устройства JaCarta WebPass....

WannaCry и Petya — как действует центр мониторинга и реагирования на кибератаки в случае глобальных инцидентов

В свете последней истории с вирусом-шифровальщиком Petya мы не хотим в очередной раз рассказывать, как от него защититься, таких рекомендаций в интернете уже десятки. Мы хотели бы поделиться, как в таком случае функционирует SOC, какие шаги он должен предпринимать для предупреждения и реагирования...

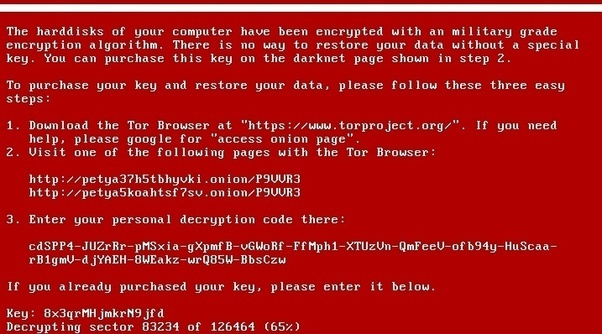

PETYA malware. Recovery is possible

27 июня в сети начали появляться сообщения о быстром распространении вредоносной программы – шифровальщика Petya, выполняющей шифрование данных на компьютере жертвы. Атаке подверглись крупные корпорации России, Украины, ЕС, США и ряда других стран. Специалисты компании BiZone провели подробный...

Как победить вирус Petya

Вслед за нашумевшей кампанией вируса-шифровальщика WannaCry, которая была зафиксирована в мае этого года, 27 июня более 80 компаний России и Украины стали жертвой новой атаки с использованием шифровальщика-вымогателя Petya. И эта кампания оказалась вовсе не связана с WannaCry. Эксперты Positive...

Украина подверглась самой крупной в истории кибератаке вирусом Petya

Сегодня утром ко мне обратились мои клиенты с паническим криком «Никита, у нас все зашифровано. Как это произошло?». Это была крупная компания 1000+ машин, с последними обновлениями лицензионного Windows, настроенным файрволом, порезанными правами для юзеров и антифишинг фильтрами для почтовиков....

Постквантовая реинкарнация алгоритма Диффи-Хеллмана: прошлое и настоящее

Как известно, последняя революция в криптографии случилась в 1976 году из-за статьи “New Directions in Cryptography” американских ученых Уитфилда Диффи (Whitfield Diffie) и Мартина Хеллмана (Martin Hellman). Читать дальше →...

[Перевод] SecureLogin? —? забудьте о паролях

В начале июня сотрудник компании Sakurity Егор Хомяков (Egor Homakov) написал пост о созданной им технологии SecureLogin, являющейся заменой парольной аутентификации. Несмотря на то что Егор наверняка прекрасно говорит и пишет по-русски, мы не смогли найти русскоязычного варианта и решили сделать...

«Противостояние»: как специалисты по информационной безопасности пытаются друг друга обхитрить

Противостояние — ежегодное мероприятие, в котором специалисты по информационной безопасности пробуют свои силы в атаке и защите, используя различные системы и программные платформы. Обычно проводится соревнование в виде реального противостояния двух команд. Первая команда атакует системы...

«База знаний»: 100 практических материалов по безопасности, экономике и инструментарию IaaS

Сегодня мы подготовили мегаподборку из материалов «Первого блога о корпоративном IaaS». Здесь собраны руководства, практические советы по ИБ, сетям и железу. Плюс мы привели наиболее интересные кейсы в сфере взаимодействия бизнеса и IaaS-провайдера. Читать дальше →...