Mesh VS WiFi: что выбрать для беспроводной связи?

Когда я еще жил в многоквартирном доме, я сталкивался с проблемой низкой скорости в дальнем от роутера помещении. Ведь у многих роутер стоит в прихожей, куда провайдер дотянул оптику или UTP, и там же был поставлен типовой девайс. Еще хорошо, когда собственник меняет маршрутизатор на свой...

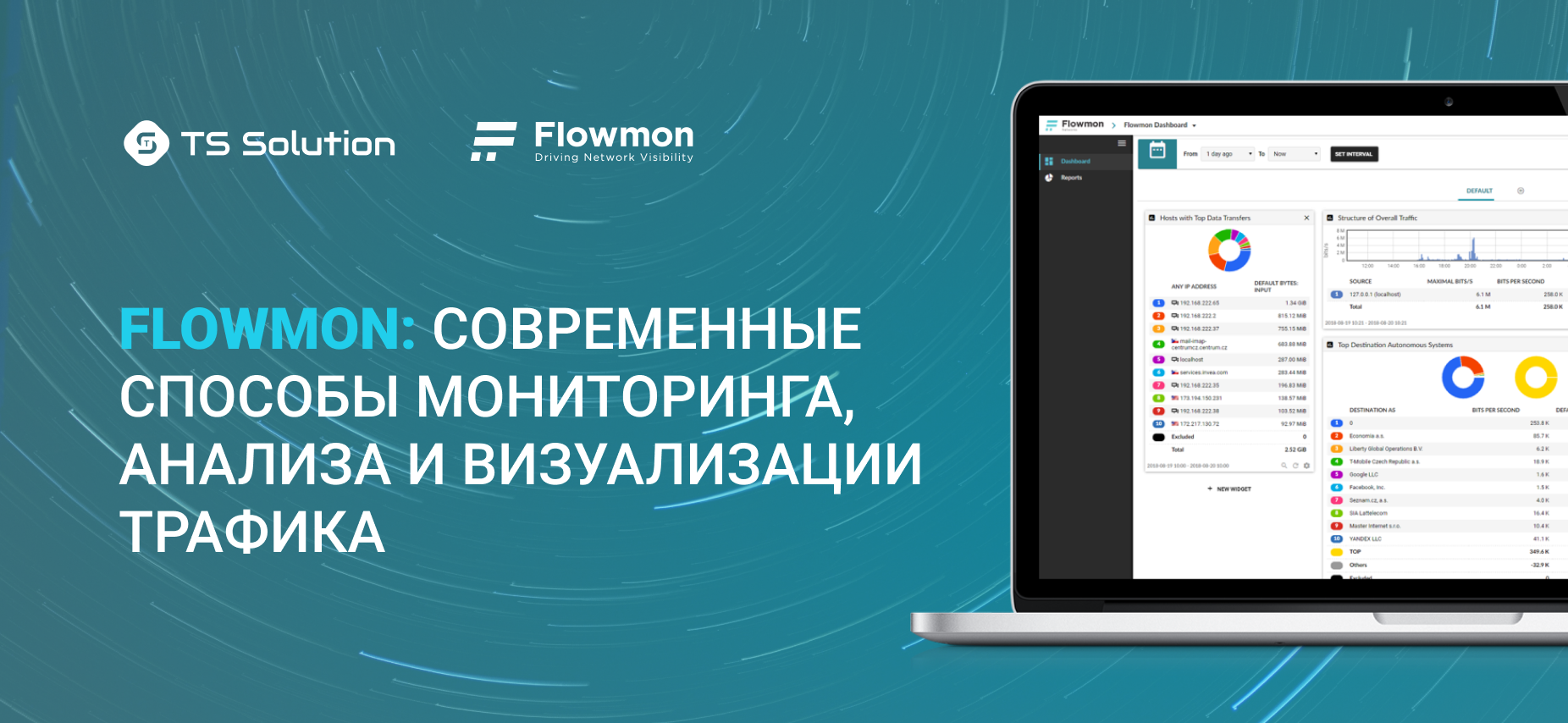

Сетевой мониторинг и выявления аномальной сетевой активности с помощью решений Flowmon Networks

В последнее время в Интернете можно найти огромное кол-во материалов по теме анализа трафика на периметре сети. При этом все почему-то совершенно забыли об анализе локального трафика, который является не менее важным. Данная статья как раз и посещена этой теме. На примере Flowmon Networks мы...

Firefox и Chrome позволяют использовать заголовок Alt-Svc для сканирования портов внутренней сети

Тришта Тивари(Trishita Tiwari) и Ари Трахтенберг(Ari Trachtenberg) из Бостонского университета опубликовали работу, показывающую новый метод атаки для сканирования портов на хостах внутренней сети пользователя или на локальном хосте(CVE-2019-11728). Атака осуществляется с помощью HTTP заголовка...

Решение задания с pwnable.kr 21 — horcuxes. Возвратно-ориентированное программирование и ROP-цепочки

В данной статье решим 21-е задание с сайта pwnable.kr, направленное на составление ROP-цепочки. Организационная информация Специально для тех, кто хочет узнавать что-то новое и развиваться в любой из сфер информационной и компьютерной безопасности, я буду писать и рассказывать о следующих...

12 лучших нововведений DJI Osmo Mobile 3

Osmo Mobile 2 стал для многих блогеров и начинающих видеографов необходимым устройством, без которого они просто не выходили из дома. Но из-за особенностей конструкции брать его с собой без сумки или специального чехла было немного проблематично. Но возможности Osmo Mobile 2 всегда перевешивали тот...

[Перевод] 7 ключевых индикаторов риска Active Directory на панели мониторинга Varonis

Все, что нужно злоумышленнику, – это время и мотивация для проникновения в вашу сеть. Но наша с вами работа состоит в том, чтобы не дать ему этого сделать или, по крайней мере, максимально усложнить эту задачу. Нужно начать с определения слабых мест в Active Directory (далее – AD), которые...

Ну Apple, BLEee

Компания Apple активно внедряет в массы идею о том, что теперь-то с приватностью данных пользователей их продукции всё в порядке. Но исследователи из Hexway выяснили, что стандартный и активно используемый механизм Bluetooth LE (BLE) позволяет узнать довольно много о твоем айфончике. Если Bluetooth...

BlueKeep-2 — теперь уязвимы все новые версии Windows

Ещё не успела отшуметь уязвимость BlueKeep (CVE-2019-0708) для старых версий ОС Windows, нацеленная на реализацию протокола RDP, как снова пора ставить патчи. Теперь в зону поражения попали всё новые версии Windows. Если оценивать потенциальную угрозу от эксплуатации уязвимостей путем прямой атаки...

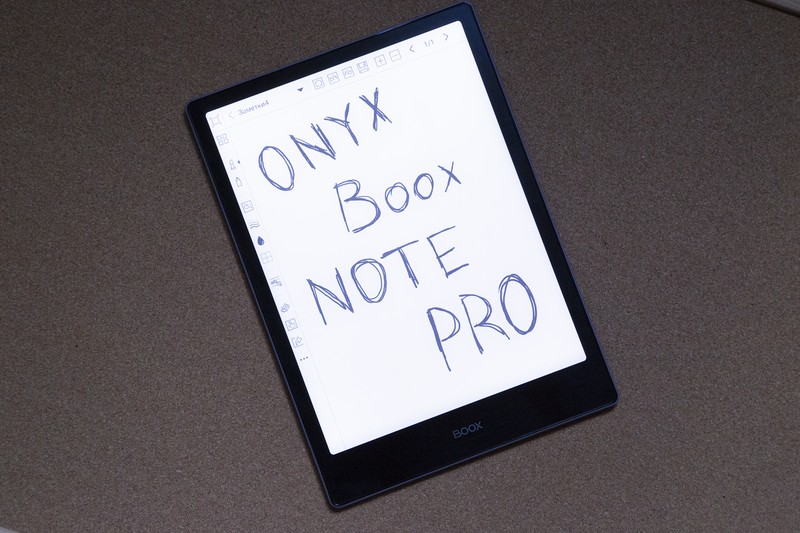

Обзор ONYX BOOX Note Pro: топовый ридер для работы с PDF

Давненько у нас не было по-настоящему больших ридеров! После ONYX BOOX MAX 2 мы в основном рассказывали об электронных книгах с диагональю экрана до 6 дюймов: для чтения литературы перед сном, конечно, ничего лучше не придумали, но если речь заходит о работе с крупноформатными документами,...

Защищаем резервные копии iPhone

Сегодня я хочу рассказать об малоизвестных особенностях iOS, связанных с защитой резервных копий, обходом этой защиты (рекурсия) и защитой от обхода защиты (двойная рекурсия). Вишенкой на торте будет короткая инструкция, позволяющая обойти защиту от обхода защиты резервных копий (так, уже рекурсия...

Гибридные телефонные системы

Гибридные АТС объединяют в себе преимущества обычных телекоммуникаций с возможностями IP-телефонии, предлагают широкий набор возможностей и позволяют гибко решать разные бизнес-потребности. Гибридные телефонные системы могут обеспечить простую и комфортную миграцию на IP-системы, что выгодно для...

Astra Linux 1.6 (Смоленск). Готова ли система к работе с простыми пользователями? Примеры костылей

Нейтрализация пользователя и процесс установки новой ОС Привет, Хабр. Сегодня хотим поделиться опытом миграции одной организации (далее – Заказчик) на отечественную ОС в рамках выполнения требований по импортозамещению. Сразу нужно обозначить, что Заказчик выбрал и закупил эту ОС самостоятельно....

Открыт набор на совместный обучающий курс Group-IB и Belkasoft по компьютерной криминалистике

С 9 по 11 сентября в Москве пройдет совместный обучающий курс Group-IB и Belkasoft «Belkasoft Digital Forensics», на котором специалисты Group-IB расскажут, как эффективно работать над криминалистическими расследованиями с помощью инструментов Belkasoft. Продукты Belkasoft более 10 лет известны на...

Security Week 33: интересное с Black Hat / DEF CON 2019

На прошлой неделе в Лас-Вегасе прошла очередная двойная конференция Black Hat / DEF CON. Если первое мероприятие плавно движется в сторону делового междусобойчика, второе по-прежнему остается лучшей конференцией для хакеров (преимущественно в хорошем смысле этого слова), для которых поиск слабых...

Всё, что вы хотели знать о децентрализованном интернет-провайдере «Medium», но боялись спросить

Добрый день, Сообщество! Меня зовут Янислав Басюк. Я являюсь координатором общественной организации «Medium». В этой статье я постарался собрать наиболее исчерпывающую информацию о том, что являет собой этот действующий на территории Российской Федерации децентрализованный интернет-провайдер. Я...

[Перевод] Технические детали взлома банка Capital One на AWS

19 июля 2019 года банк Capital One получил сообщение, которого боится каждая современная компания — произошла утечка данных. Она затронула более 106 миллионов человек. 140 000 номеров социального страхования США, один миллион номеров социального страхования Канады. 80 000 банковских счетов....

Facebook наконец-то прекратит таргетировать рекламу по телефонным номерам, которые люди вводят для 2FA

В прошлом году специалисты по информационной безопасности и журналисты выяснили, что Facebook использует для таргетированной рекламы телефонный номер, который пользователь вводит для двухфакторной аутентификации (2FA). Это очередная «обманная практика», в которой уличили крупнейшую социальную сеть....

Приложения для электронных книг на операционной системе Android (часть 1)

Многие современные электронные книги работают под операционной системой Android, что позволяет, помимо использования штатного программного обеспечения электронных книг, устанавливать и дополнительное ПО. В этом – одно из преимуществ электронных книг, работающих под ОС Android. Но воспользоваться им...