Режим ограничения доступа к аксессуарам в устройствах iOS и как его обходят

Сегодня я расскажу об одном интересном с технической точки зрения решении Apple, посредством которого компания попыталась защитить свои устройства от перебора паролей – и о том, что из этого получилось в результате. Для начала отвечу на вопрос, для чего вообще нужен режим ограничения доступа к...

Тестируем умную ключницу (водка, кефир, чужие фотографии)

У нас есть умные ключницы, которые хранят и отдают ключ тому, кто: Пройдёт идентификацию по распознаванию лица или по личной RFID-карте. Дыхнёт в отверстие и окажется трезвым. Имеет права на конкретный ключ или ключи из набора. Вокруг них уже появилось много слухов и недопонимания, поэтому спешу...

Решение задания с pwnable.kr cmd1, cmd2, asm, blukat. Обходим фильтрацию в Linux. Пишем shellcode с помощью pwntools

В данной статье посмотрим как обойти легкий фильтр, разберемся как написать shell c помощью pwntools, а также решим несколько заданий с сайта pwnable.kr. Организационная информация Специально для тех, кто хочет узнавать что-то новое и развиваться в любой из сфер информационной и компьютерной...

Увлекательная история с картинками: как сайт VPN-сервиса дважды вышел из-под незаконной блокировки

Несколько недель назад на Хабре публиковали новость о том, что VPN-сервису HideMy.name удалось в судебном порядке вывести свой сайт из-под блокировки. Это далось непросто. Ранее также публиковалось развернутое интервью с руководителем компании Maркусом Сааром, в котором он рассказывал о причинах...

[Из песочницы] Неслучайный генератор случайных одноразовых кодов Тинькофф банка

Совершая очередную транзакцию в моем любимом банке Тинькофф, получил уже привычное сообщение: Никому не говорите код: 3131! Перевод с карты ****. Сумма ***.00 RUB Если будут спрашивать — я вам его не говорил. И снова взгляд зацепился за интересное совпадение цифр в «случайном» одноразовом коде...

Грязный Гарри: как мы бежали «Гонку героев»

«Гонка героев» — на острие атаки в ЗОЖ. Грязь, вода, колючая проволока и проверка себя на прочность — забеги с испытаниями популярны среди айтишников. Попробуем посмотреть на одну из таких героических гонок глазами редактора Хабра. Подробности – под катом...

[Перевод] Windows Notification Facility: cамая недокументированная поверхность атаки

Под катом представлен перевод презентации "The Windows Notification Facility: The Most Undocumented Kernel Attack Surface Yet", представленной Alex Ionescu и Gabrielle Viala на конференции BlackHat 2018. О чем пойдет речь в публикации Что такое Windows Notification Facility (WNF) Почему появился...

Дорогая, мы убиваем Интернет

Уважаемые участники Сообщества! Интернет тяжело болен. 1 мая 2019 года действующий президент Российской Федерации подписал Федеральный закон № 90-ФЗ «О внесении изменений в Федеральный закон «О связи» и Федеральный закон «Об информации, информационных технологиях и о защите информации», также...

Массируй это

Вам когда-нибудь хотелось унять сильную боль в спине или в шее с помощью электроинструмента? Один американец не побоялся сделать именно это, а потом пришел к успеху. Рассказываем, как дрели перековывают на «массажные ружья» — перкуссионные массажеры. Читать дальше →...

17 способов проникновения во внутреннюю сеть компании

Безопасность. Слово означающие защищённость человека или организации от чего-либо/кого-либо. В эпоху кибербезопасности мы всё чаще задумываемся не столько о том, как защитить себя физически, сколько о том, как защитить себя от угроз извне (киберугроз). Сегодня мы поговорим о том, как можно...

ЭЦП – еще один вид мошенничества

Этот текст — продолжение обсуждения проблем, связанных с безопасностью использования ЭЦП. В опубликованной недавно статье с Росреестр, фактически, признает возможность мошенничества с ЭЦП физических лиц и дает советы как, потратив свое время и деньги, попытаться от подобного мошенничества...

Видеокурс «Введение в реверсинг с нуля, с использованием IDA PRO. Глава 1»

Привет, Хабравчане! Хочу сообщить Вам приятную новость. Уже доступна первая видео-глава из цикла статей — «Введение в реверсинг с нуля, с использованием IDA PRO». Сам видеоролик доступен здесь — «www.youtube.com/watch?v=GgG9r6ZFDBM». Очень красивый PDF файл здесь — «yasha.su/VVRSN01.pdf». Также...

Защита облачных сервисов Office 365: тестирование Check Point Cloud Guard SaaS

Привет, Хабр! Меня зовут Борис, и я отвечаю за информационную безопасность клиентских и внутренних сервисов в Linxdatacenter. Сегодня мы поговорим о том, как защитить от утечки и потери данных корпоративную почту в Office 365. Страшный сон ИТ-инженера — толпа коллег с паническими криками о...

Развёртывание своего MTProxy Telegram со статистикой

„Я унаследовал эту неразбериху, начиная с бессовестных Zello; LinkedIn и кончая «всеми прочими» на платформе Telegram в моём мире. А потом икнув, чиновник торопливо и громко добавил: но я наведу (здесь в IT) порядок“ (...). Дуров, справедливо полагает, что это авторитарные государства должны его,...

StealthWatch: развертывание и настройка. Часть 2

Здравствуйте, коллеги! Определившись с минимальными требованиями для развертывания StealthWatch в прошлой части, мы можем начать развертывание продукта. 1. Способы развертывания StealthWatch Существует несколько способов «потрогать» StealthWatch: dcloud – облачный сервис лабораторных работ; Cloud...

Цены российского черного рынка на пробив персональных данных (плюс ответ на ответ Тинькофф Банка)

В конце прошлого года я делал обзор цен черного рынка на российские персональные данные, и вот пришло время его обновить и дополнить. Заодно посмотрим изменение цен и предложений на этом «рынке», а также реакцию «Тинькофф Банка» на вот это вот все. Поехали... Читать дальше →...

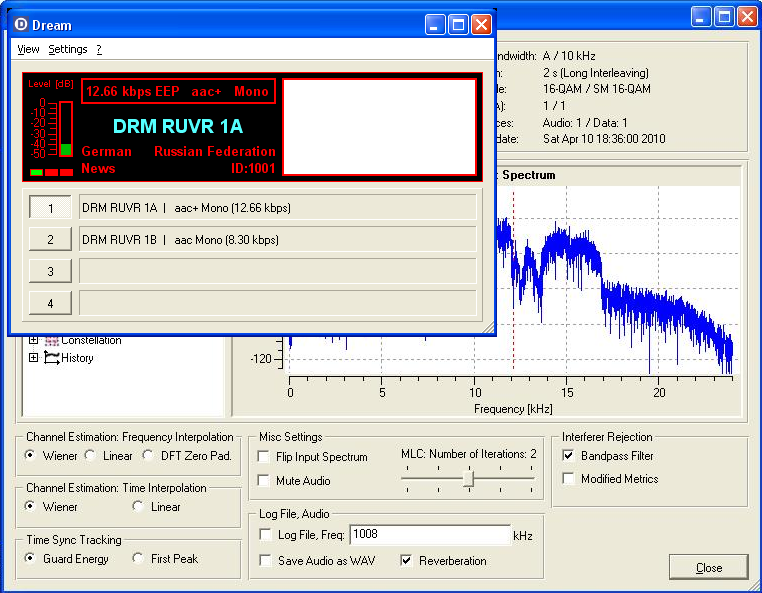

Software Defined Radio — как это работает? Часть 10

Привет, Хабр. В «юбилейной» части цикла про SDR хочется рассказать об одном из протоколов, благодаря которому многие радиолюбители «невольно» приобщились к миру цифровых широкополосных сигналов. Этот стандарт также являлся первой (и насколько известно, единственной) попыткой передачи цифрового...

Прослушка шифрованных VoIP-коммуникаций

VoIP-телефония постепенно отвоёвывает позиции у традиционных медно-проводных телефонных систем, поскольку обеспечивает более высокую пропускную способность, при меньшей стоимости развёртывания. В 2013 году число VoIP-абонентов составляло более 150 миллионов, что уже само по себе немало; а в 2017...