Уличные IP-камеры Nobelic: тесты, технологии и возможности систем видеонаблюдения Ivideon

Наверняка скептики скажут: «Подумаешь, ещё несколько IP-камер. Адаптированы для улицы, и что?» Именно для тех, кто хочет максимально точно и с фактами получить ответ на этот вопрос, мы подготовили обзор. Один из модных нынче трендов — сделать камеру со всеми возможными «фишками»: разрешение 4К,...

Ivideon Bridge: как выгодно подключить устаревшие системы видеонаблюдения к облаку

Развернув однажды систему видеонаблюдения и затем масштабируя её, пользователи часто становятся «заложниками» установленного оборудования. Переход от одного поставщика железа и сервисов к другому обходится дорого. На рынке много производителей, которые создают собственные сервисы, подселяя...

Биометрия становится ближе

Биометрия быстро вошла в нашу повседневную жизнь: миллионы людей используют отпечатки пальцев для разблокировки своих мобильных устройств, снятия наличных через банкоматы и идентификации. Массовое внедрение технологий также стимулирует растущий спрос на биометрическую идентификацию при входе в...

Как мы разработали устройство для контроля внимания водителей. Опыт Яндекс.Такси

Такси должно быть комфортным и безопасным. А это зависит не только от качества автомобиля и сервиса, но и от концентрации внимания водителя, которая падает при переутомлении. Поэтому на уровне сервиса мы ограничиваем время, которое водитель проводит за рулём. Но иногда водители выходят на линию уже...

[Из песочницы] Про котэ, жену, двух сыновей, идею… и не только. История с продолжением

Привет, Habr. Для меня эта площадка нова, и откровенно было немного страшно размещать свой опус. Но как говорится, волков бояться в лес не ходить, созрел. Попаду ли я в нужную секцию не знаю, но вроде говорят что в «Я Пиарюсь», таких как я не бьют… В публикации будет 25 фото 5 не очень тяжелых...

Как готовят пентестеров? Разбор вступительных испытаний для стажеров «Digital Security»

Summer of Hack 2019 в Digital Security уже идёт полным ходом, а значит самое время рассказать, как мы набирали людей. Под катом объемный и интересный материал о том, как мы отбираем молодых специалистов к нам на стажировку «Summer of Hack 2019», а конкретно — в департамент аудита защищенности....

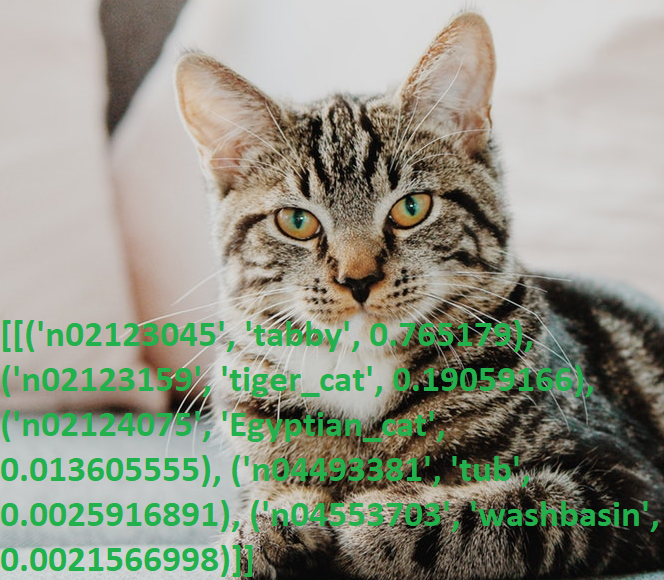

NVIDIA Jetson Nano: тесты и первые впечатления — часть 2, тесты AI

Привет, Хабр. В первой части была рассмотрена NVIDIA Jetson Nano — плата в форм-факторе Raspberry Pi, ориентированная на производительные вычисления с помощью GPU. Настала пора протестировать плату в том, для чего она создавалась — для AI-ориентированных расчетов. Рассмотрим, как идут на плате...

Светодиодные лампы Camelion

Я купил и протестировал 16 лампочек Camelion двух серий. Отличия между сериями оказались не столь очевидны, как предполагалось. Читать дальше →...

ONYX BOOX Faust — кто ищет, не вынужден блуждать

Привет! В комментариях к обзору ONYX BOOX James Cook 2, который недавно гостил в нашем блоге, некоторые удивились, что устройство в 2019 году поставляется без сенсорного экрана (Карл!). Но для кого-то это странно, а другие специально ищут ридер только с физическими кнопками: например, пожилым людям...

[Перевод] Как живется разработчикам в Иране

В этой статье я буду говорить о цензуре и санкциях. Фото с сайта zvestia.kiev.ua Цензура неизбежно появляется с первыми же зачатками государственной власти. Во многих странах мира правительство имеет обыкновение блокировать для своих граждан доступ к определенным доменам или IP-адресам в Интернете....

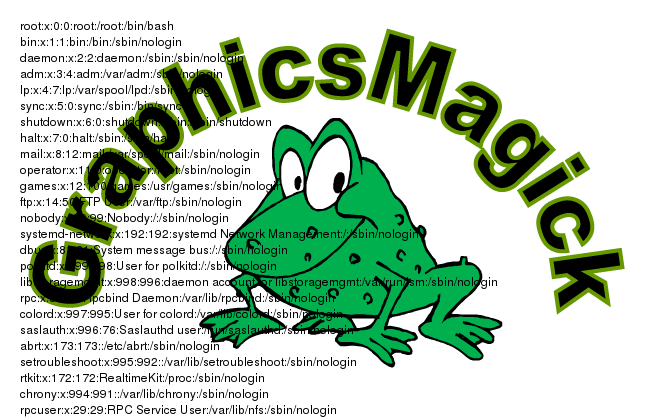

Трагедия не приходит одна

В 2016 году уязвимость ImageTragick в библиотеке ImageMagick наделала много шума. Как способ снижения риска предлагалось использовать GraphicsMagick — форк библиотеки ImageMagick, нацеленный на более стабильный и производительный API. Оригинальная уязвимость CVE-2016-3717, обнаруженная stewie,...

В анализаторе все должно быть прекрасно: и функциональность, и интерфейс…Изучаем новый интерфейс Solar appScreener 3.1

Как говаривал Генри Форд, все можно сделать лучше, чем делалось до сих пор. Вот и мы так подумали, когда приступили к работе над версией 3.1 нашего анализатора защищенности приложений. Нам ОООЧЕНЬ хотелось сделать наш продукт не только самым крутым по функциональности: например, реализовать...

[Из песочницы] Воруем ЭЦП, используя Man-In-The-Disk

Казахстанские мобильные приложения mEGOV и ЕНПФ используют ЭЦП, как один из способов авторизации. Чтобы авторизоваться этим способом, вам необходимо перенести файл с ЭЦП на телефон. Такой метод авторизации уязвим перед атакой Man-In-The-Disk (о ней в подробностях ниже). Чтобы стать жертвой атаки,...

«Режим бога для интернета»: слежка за пользователями через расширения Chrome и Firefox

У многих в браузере установлены расширения. Как минимум, блокировщик рекламы. Но при установке расширений следует проявлять осторожность: не все они полезны, а некоторые и вовсе используются для слежки. Даже если конкретное расширение прямо сейчас не «ворует» никакой информации, нет никакой...

Business Email Compromise: атака, от которой нет защиты

Киберпреступники изобрели множество вариантов кибератак, отличающихся по сложности технической реализации и эффективности. Среди них особое место занимает атака, которая удивительна своей технической простотой и результативностью, — Business Email Compromise (BEC), или атака с использованием...

Security Week 30: приватность, технологии и общество

12 июля в прессе появились пока не подтвержденные официально сообщения о том, что Facebook пошел на соглашение с Федеральной Торговой Комиссией США по поводу утечки пользовательской информации. Основной темой расследования FTC стали действия компании Cambridge Analytica, еще в 2015 году получившей...

Битва за аккаунт. Основатель сети Jeffrey’s Coffee подаёт в суд на ВКонтакте

Мошенники украли страницу ВКонтакте предпринимателя Алексея Миронова из-за уязвимости в системе идентификации клиентов МТС. Социальная сеть так и не вернула её владельцу и требует от него неисполнимого. Сейчас он подаёт за это на ВКонтакте в суд. Его интересы представляет Центр цифровых прав....

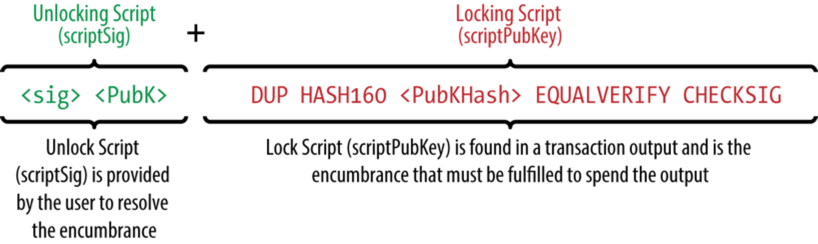

Как исследование блокчейна Namecoin позволило предсказывать кибератаки группировки RTM

Блокчейн Namecoin был создан как защищенная от цензуры и принудительного изъятия доменов альтернатива традиционным регистраторам DNS. В последние несколько лет его начали использовать операторы таких ботнетов, как Dimnie, Shifu, RTM и Gandcrab, для управления адресами C&C-серверов. С одной стороны,...