3D принтинг: удивительные кейсы и еще немного интересного

На написание данной статьи меня вдохновил внутренний митап по 3D печати, который относительно недавно прошел в нашей компании. На митапе, мой коллега рассказывал много интересного по этой теме, и даже доставил в офис свой принтер, с помощью которого наглядно продемонстрировал процесс создания...

DECT-телефония в зданиях

В 2007 году компания Apple выпустила свой iPhone, и с этого момента бизнес-пользователи всерьез заинтересовались возможностями применения мобильных устройств связи. Сотрудники IT-отделов изо всех сил пытались подстроиться под меняющиеся модели работы: требовалось как-то увязать новые устройства,...

Kali Linux NetHunter на Android: зачем и как установить

Здравствуй, мой любознательный друг! Наверняка тебя посещали мысли о том, как хакать все вокруг, не привлекая лишнего внимания санитаров службы безопасности и окружающих, быть похожим на героев фильмов, взламывающих системы просто с мобильного устройства, или как прокачать свою мобильность с...

От Homo sapiens sapiens через Homo vulnerable к Homo science, или Security Awareness по-взрослому

Современный рынок ИБ наполнен всевозможными продвинутыми решениями с приставками в названии Next generation, Unified, AntiAPT ну или хотя бы 2.0. Производители обещают новый уровень автоматизации, автореспонса, распознования зеродея и прочие чудеса. Любой безопасник знает: нужно усиленно защищать...

Назад в будущее мобильных телефонов

«Семнадцатилетний Марти МакФлай пришел вчера домой пораньше. На 30 лет раньше.» У меня есть несколько увлечений — фильм «Назад в будущее», старые телефоны и рисование. Предлагаю отправиться в путешествие и вспомнить культовые мобильники. Читать дальше →...

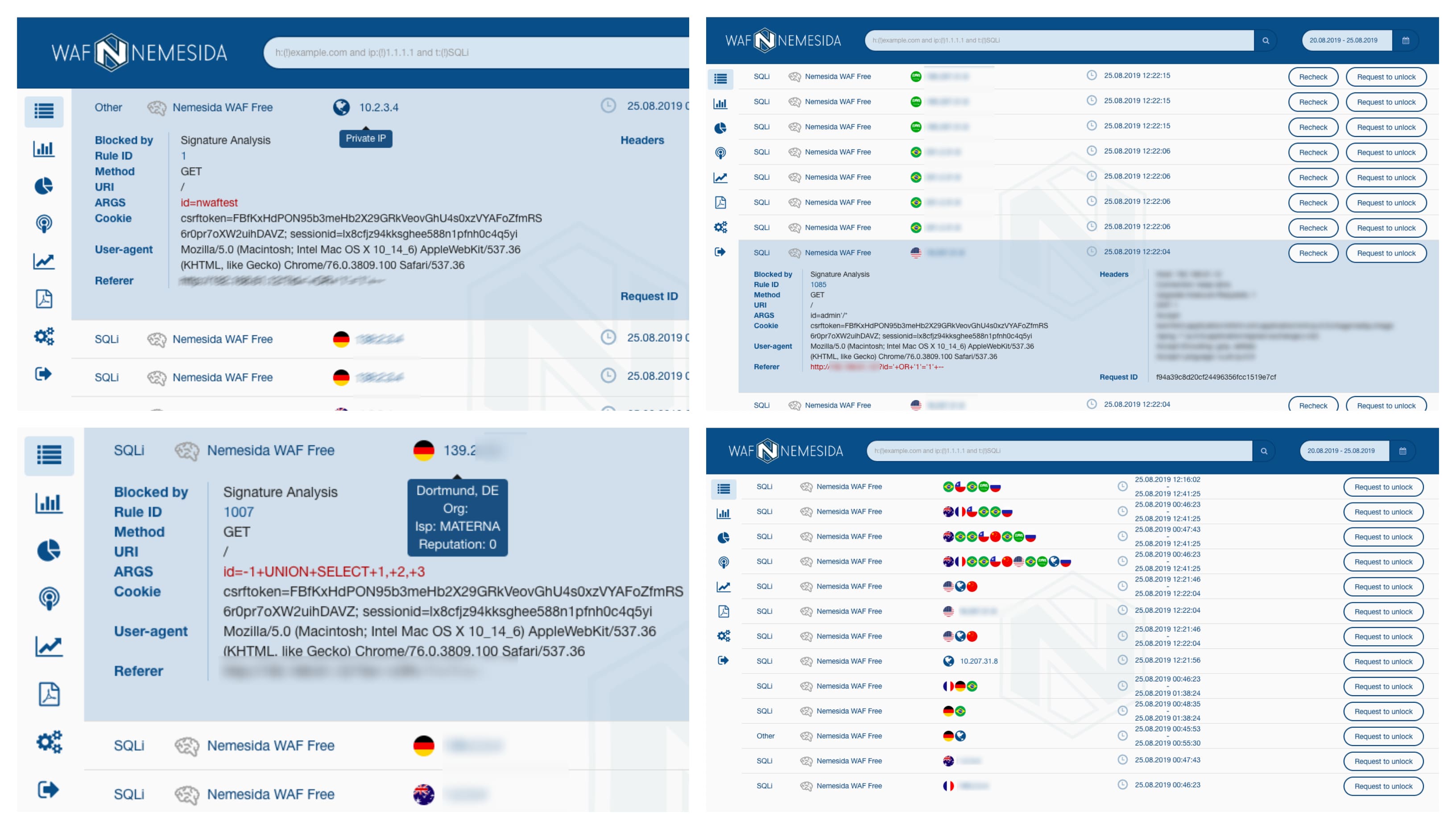

Комфортный DevOpsSec: Nemesida WAF Free для NGINX с API и личным кабинетом

Nemesida WAF Free — бесплатная версия Nemesida WAF, обеспечивающая базовую защиту веб-приложения от атак класса OWASP на основе сигнатурного анализа. Nemesida WAF Free имеет собственную базу сигнатур, выявляет атаки на веб-приложения при минимальном количестве ложных срабатываний, обновляется из...

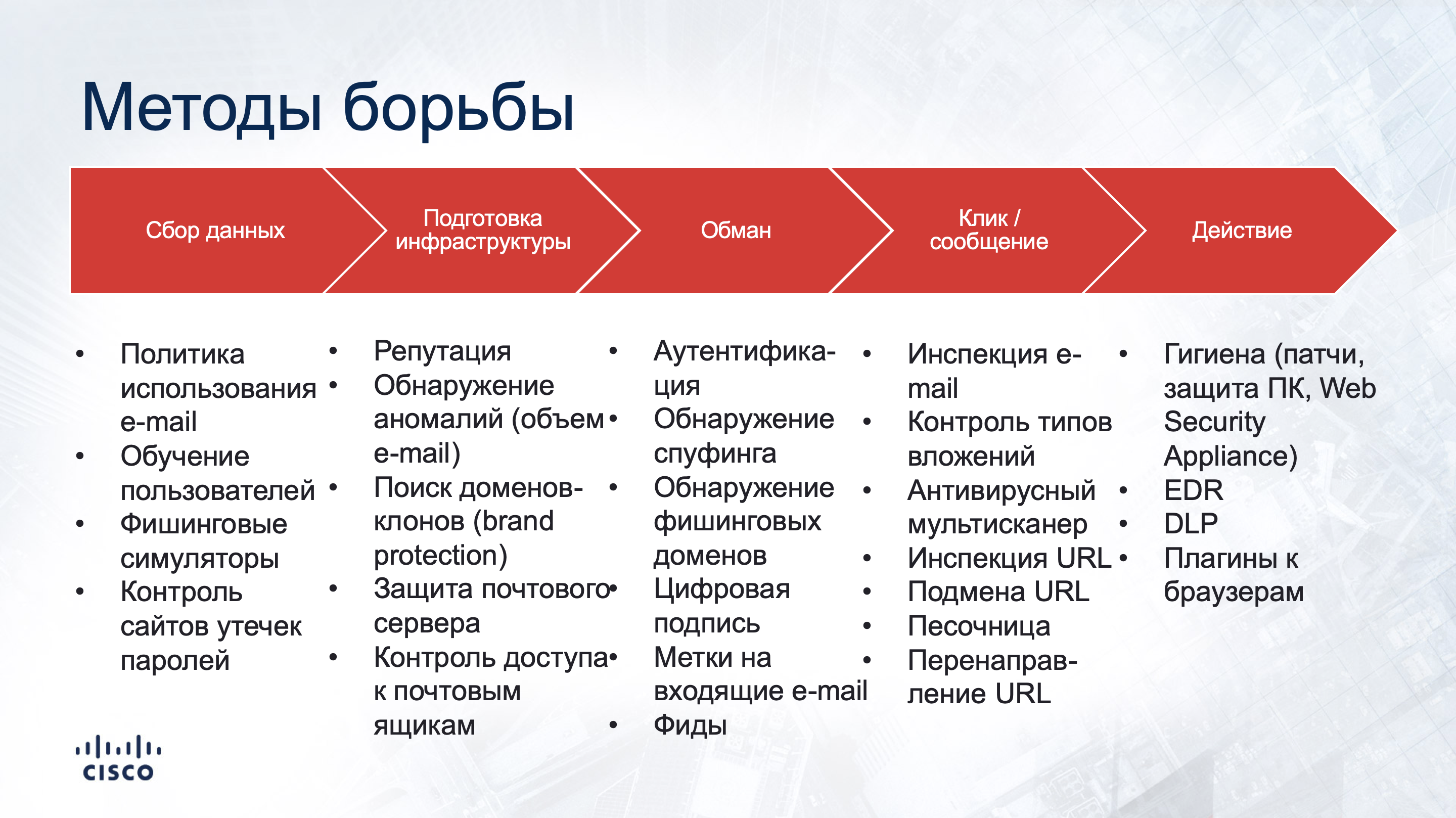

Чеклист для борьбы с фишингом

Начну с некоторых цифр: 80% успешных атак начинается с фишинга (а кто-то считает, что и вовсе 95%) 10% сигналов тревоги в большинстве SOC связано с фишинговыми атаками Рейтинг успешных кликов на фишинговые ссылки — 21% Рейтинг загрузки/запуска вредоносных вложений – 11% Все это говорит о том, что...

Неусыпный надзор за дверью

Некоторое время назад я писал сравнительный обзор камеры с прожектором. Камера была установлена с прицелом на входную дверь. Но как быть, когда вы находитесь вне дома, а могут прийти посетители или гости и начать звонить, а камеры такой нет. Поэтому я решил испытать входной Wi-Fi звонок с камерой....

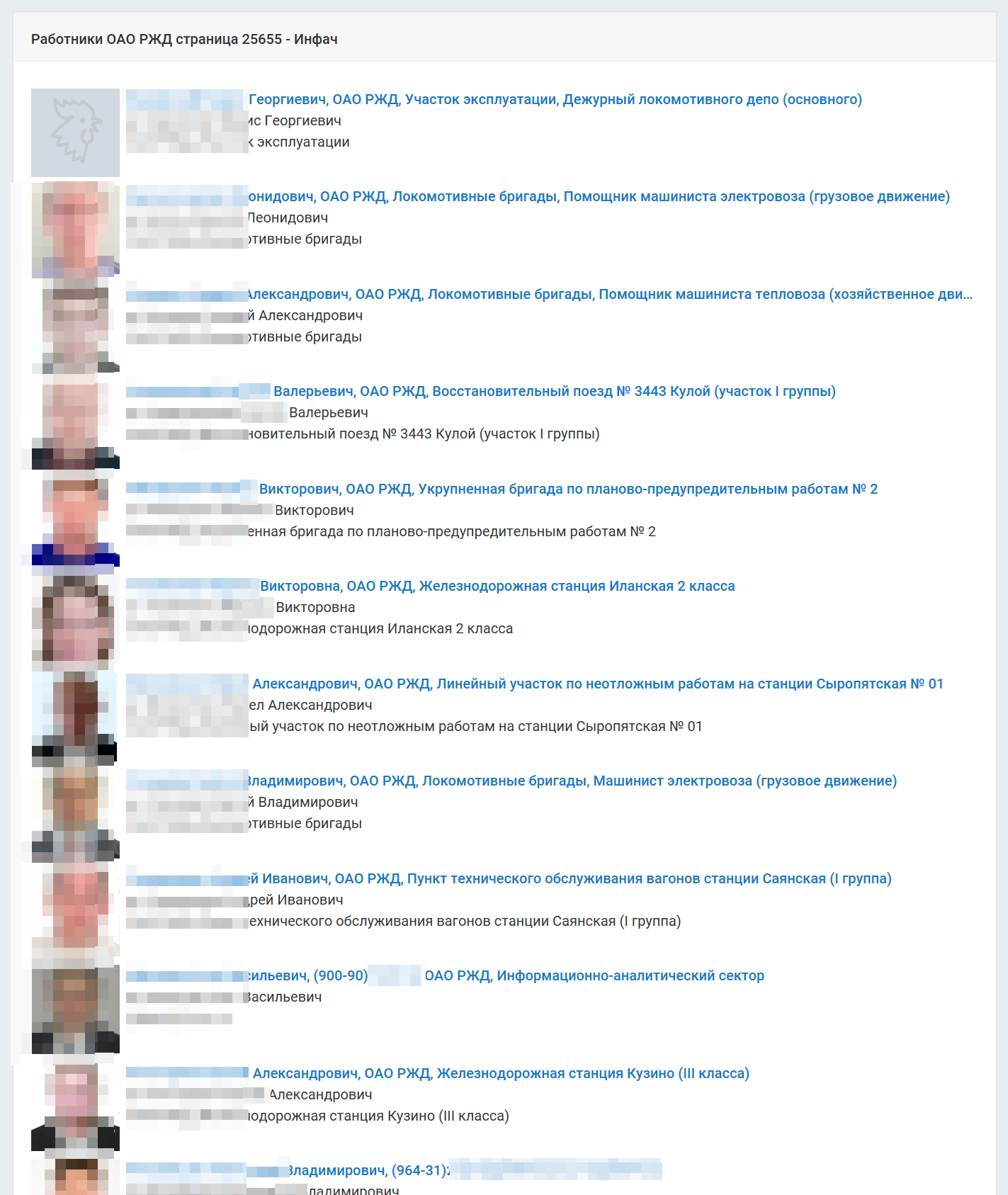

Утечка персональных данных предположительно сотрудников ОАО «РЖД»

Неизвестные, опубликовали в свободном доступе персональные данные 703,000 человек, предположительно сотрудников ОАО «РЖД». Читать дальше →...

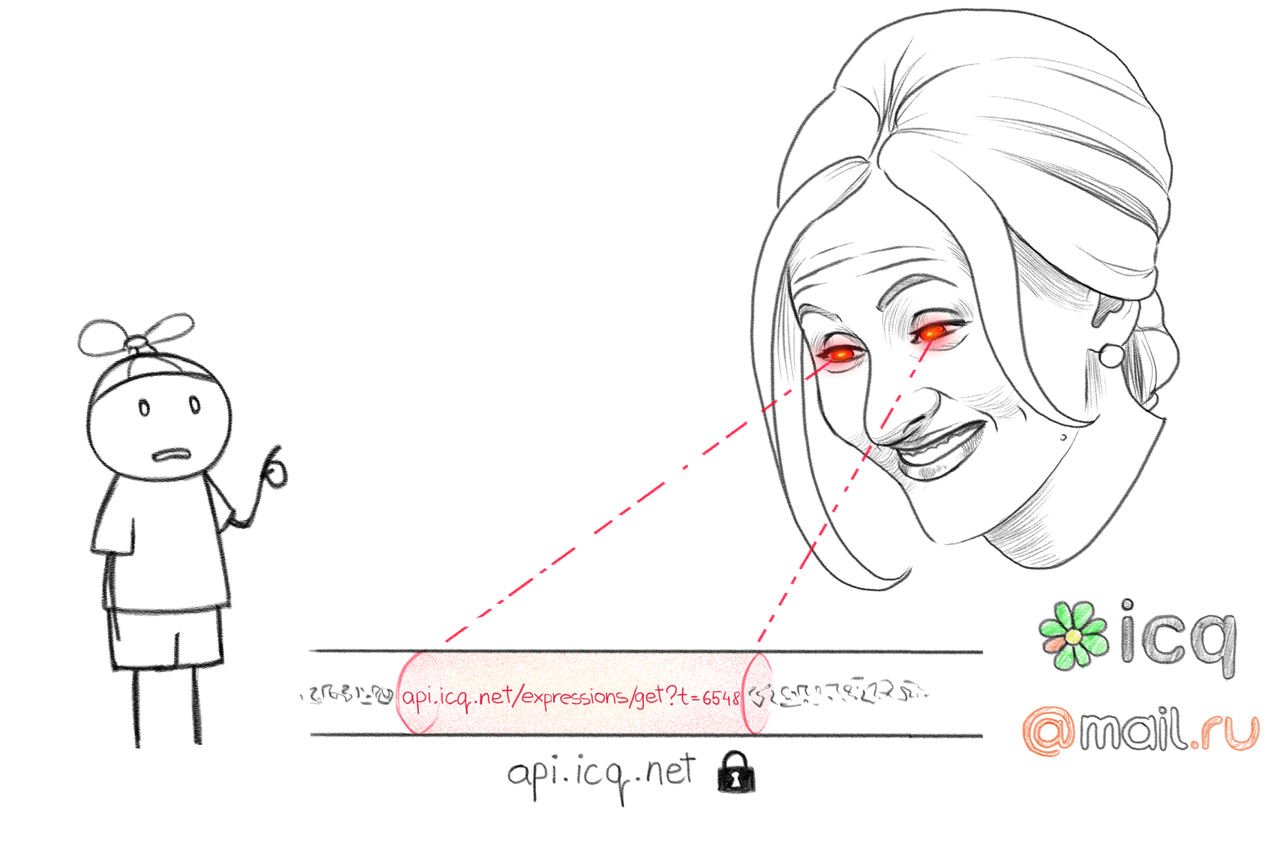

[ВОЗМОЖНО] СОРМ расшифровывает HTTPS трафик к Mail.ru и ICQ

На конференции Chaos Constructions 2019 Леонид darkk Евдокимов показал любопытный доклад про случайно обнаруженные в открытом доступе панели управления СОРМ. Доклад можно посмотреть здесь: darkk.net.ru/2019/cc В двух словах: панели со статистикой работы программно-аппаратных комплексов СОРМ от МФИ...

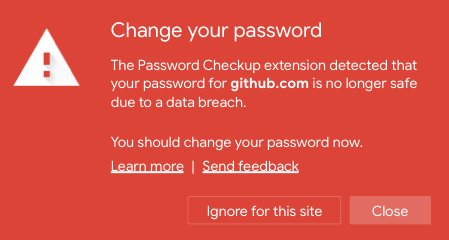

Security Week 35: статистика утекших паролей и атаки через Google Drive

Прошедшая неделя отметилась как минимум двумя громкими событиями в сфере инфобезопасности. Впервые за долгое время для актуальных моделей Apple iPhone со свежей прошивкой iOS 12.4 доступен джейлбрейк (новость, пост на хабре). Джейлбрейк эксплуатирует уязвимость, которую закрыли в iOS 12.3, но,...

Кто кушает память нашего iPhone? Чистим яблоки

Все современные устройства дивным образам подчиняются второму началу термодинамики — энтропия (в простонародье — хаос) возрастает, если к системе не прикладывать внешние усилия. За примерно 3 года использования своего iPhone я особо не прикладывал усилий к очистке памяти телефона от всякого мусора...

Google приводит аргументы для оправдания трекинга пользователей — компанию упрекают в неискренности и манипуляциях

22 августа 2019 года директор по разработке браузера Chrome Джастин Шух (Justin Schuh) опубликовал программную статью «Создавая более конфиденциальный веб». В ней: Объявлено об инициативе по разработке ряда открытых стандартов для «фундаментального улучшения конфиденциальности в вебе» — Privacy...

Анализ механизмов локализации интерфейса приложений в Splunk

В данной статье мы рассмотрим основной механизм локализации интерфейса приложений Splunk (в т.ч. стандартных элементов приложения Search) — gettext internationalization and localization (i18n). Читать дальше →...

«За нами следят»: что может происходить в неприметном минивэне прямо у вас под окном

Образ белых минивэнов с оборудованием для прослушки давно стал неотъемлемой частью нашей поп-культуры. Эти ничем не примечательные автомобили превратились в отражение коллективных страхов и паранойи — стали символами прозаичного зла, безличной машины «большого брата», под колеса которой может...

Natas Web. Прохождение CTF площадки, направленной на эксплуатацию Web-уязвимостей. Часть 4

В данной статье мы разберемся с эксплуатацией некоторых WEB-узвимостей на примере прохождения варгейма Natas. Каждый уровень имеет доступ к паролю следующего уровня. Все пароли также хранятся в файлах /etc/natas_webpass/. Например, пароль для natas5 хранится в файле /etc/natas_webpass/natas5 и...

Телеграм, кто там?

Прошло несколько месяцев со дня запуска нашего сервиса безопасного вызова владельца . Сейчас на сервисе зарегистрировано 325 человек. Всего зарегистрировано 332 объекта владения, из них 274 — автомобили. Остальное — всякая недвижимость: двери, квартиры, ворота, проходные и т.д. Прямо скажем — не...

Как мы тестировали технологию распознавания лиц и что из этого вышло

Технологии биометрии стремительно проникают в нашу жизнь. Распознавание лиц появляется в гаджетах. Банки по всему миру приходят к использованию этой технологии в банкоматах. Камеры сети видеонаблюдения, подключенные к системе распознавания лиц, призваны помочь правоохранительным органам в поимке...