Серебряная пуля для кремлевского демона

Вот, наконец, в теме помех навигации мы и добрались до самого крутого и интересного. Причем, это интересное оказалось не таким уж сложным технически. Читать дальше →...

Google Pixel 3 в 2021 — актуален ли?

Сегодня у нас на эдаком обзоре и вперемешку отзыве телефон, который покорил всех далеко не своим дизайном - Google Pixel 3. Поехали!...

Модульный ноутбук Framework, почти все элементы которого можно апгрейдить, поступит в продажу уже летом

Несколько месяцев назад мы публиковали статью об истории модульных устройств — ноутбуков, смартфонов, часов. Это была статья с налетом грусти, ведь ни одно перспективное устройство так и не стало реальностью, за исключением парочки не самых модульных девайсов. Но, похоже, грустить было рано. Сейчас...

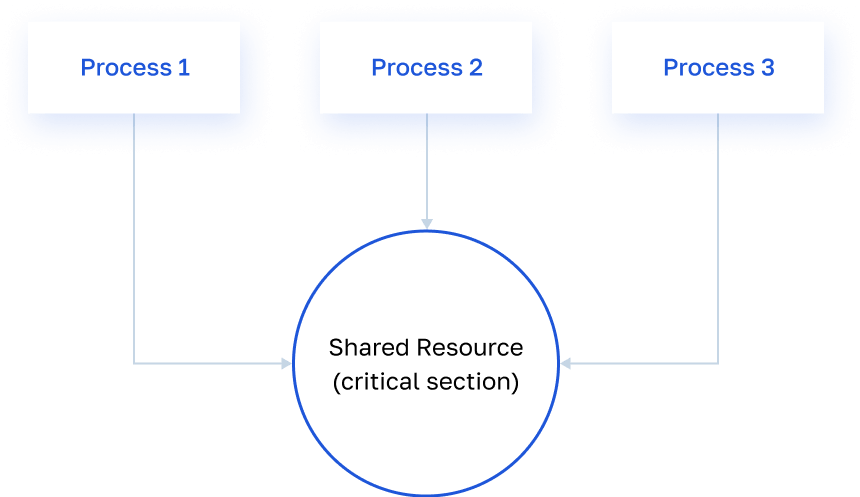

Почему стоит проверять приложения на устойчивость к race condition

Если ваше приложение или сервис работает с внутренней валютой, следует проверить его на уязвимости типа race condition («состояние гонки» или, если точнее, — «неопределенность параллелизма»). Race condition — это «плавающая ошибка», которую могут эксплуатировать злоумышленники. Суть в том, что...

tru3bic0n — корпус в кубической орбитальной пространственной раме

"— Вы вообще очень странные существа, — наконец сказал визирь. — Вы даже устроены удивительно — у вас мягкие ткани тела торчат наружу, а кость находится глубоко внутри. — А что тут такого? — опешил я. — Нет логики, — сказал кубарь. — Логично, когда организм защищает панцирем свои мягкие ткани от...

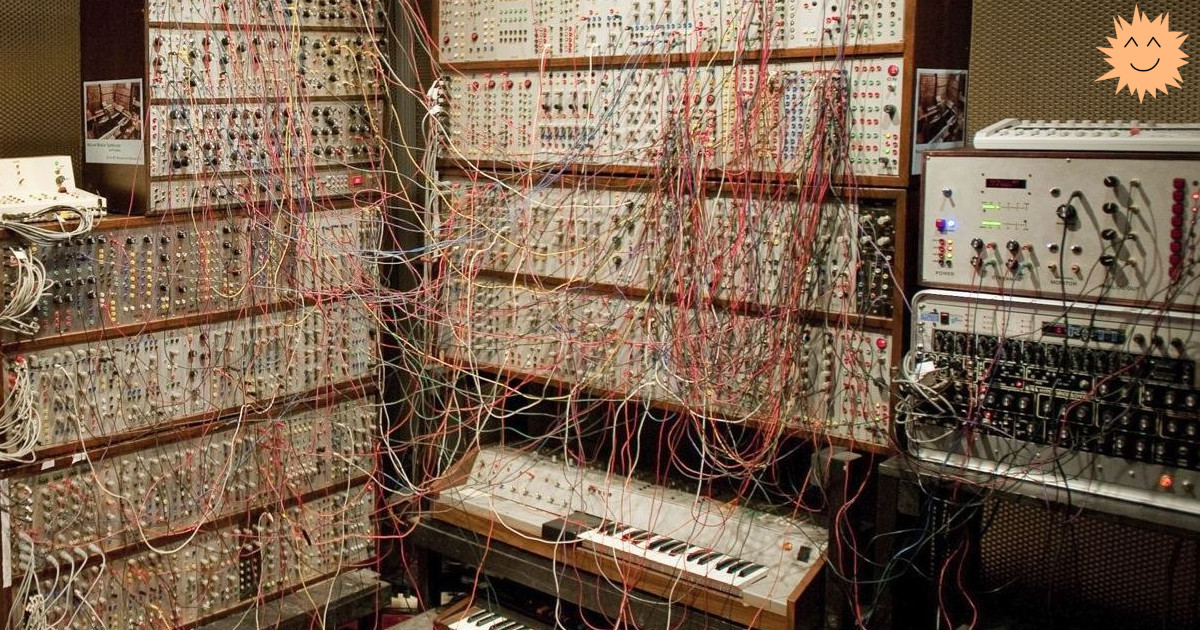

Эстетика модульных синтезаторов

Хотели ли вы когда-нибудь стать музыкантом? Если вы фанатели от какой-нибудь музыкальной группы, то скорей всего — да. Возможно, когда вы учились в старших классах и подрабатывали официантом или курьером, чтобы накопить на mp3-плеер, вы мечтали стать третьим участником The Chemical Brothers,...

Через тернии к CVE: как зарегистрировать уязвимость, если у компании нет Bug Bounty

Автор: Иннокентий Сенновский (rumata888) Хочу поделиться опытом регистрации уязвимостей в продуктах компаний без Bug Bounty. У меня этот процесс занял целых два года, в течение которых я общался с вендорами, боролся с недопониманием и стучался в MITRE. Проблемы мотивации и целесообразности поиска...

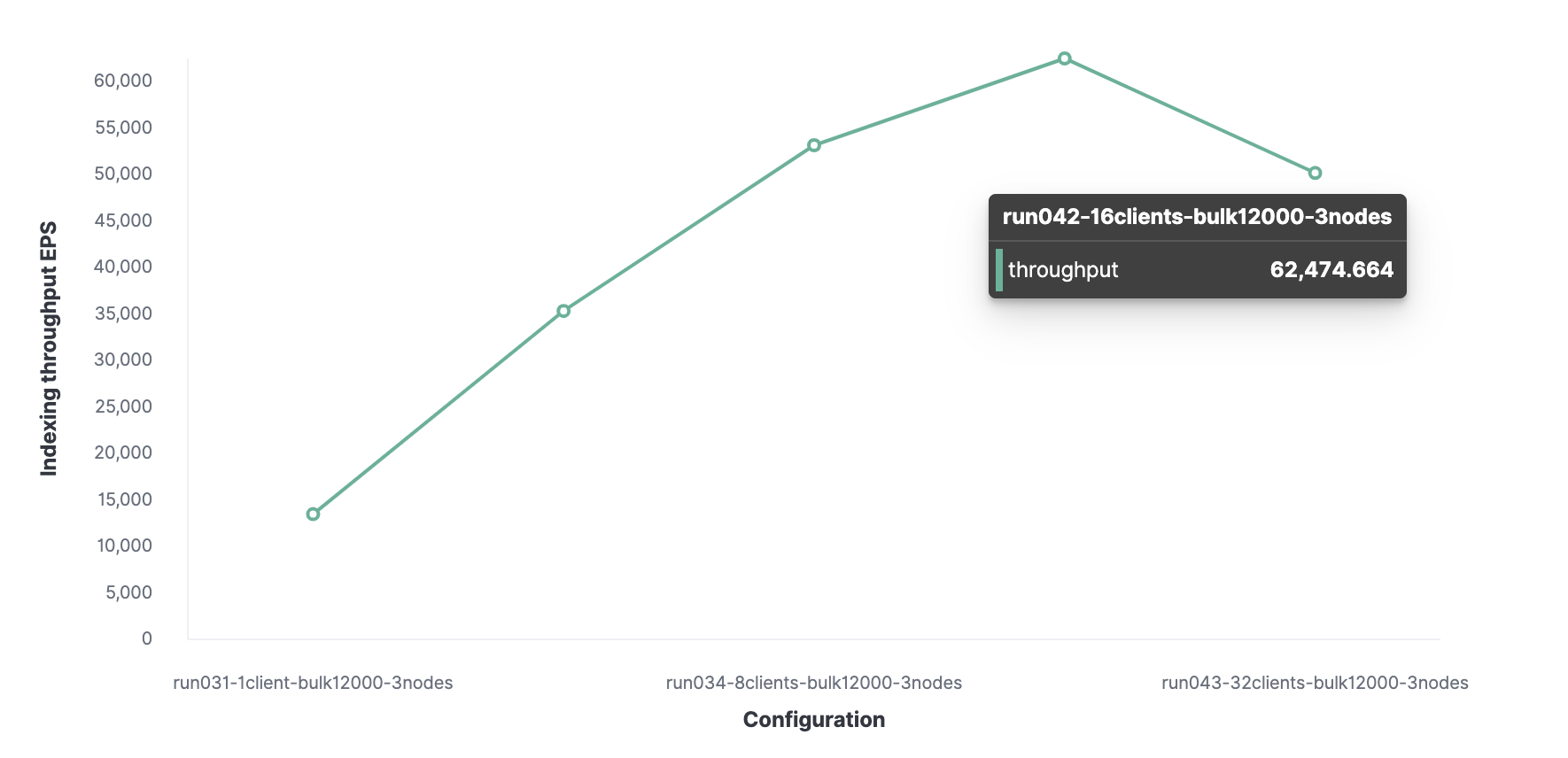

Определение объёма кластера Elasticsearch и тестирование производительности в Rally

В этой статье мы разберёмся с основными подходами к сайзингу Elasticsearch, покажем сравнения бенчмарков кластера при загрузке логов и метрик. А разница там заметная. Надеемся, вам это поможет с определением объёма кластера Elasticsearch и расшифровкой того самого «it depends». В некотором роде,...

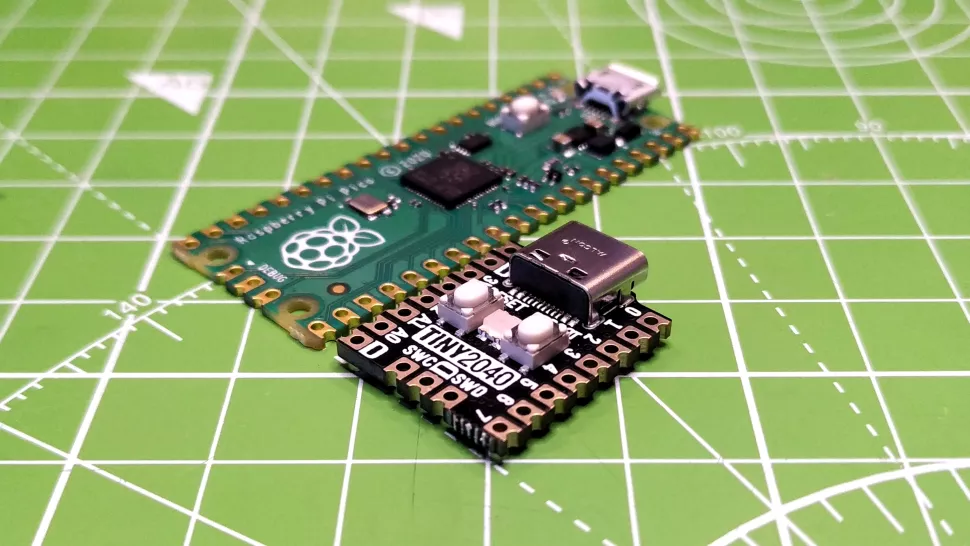

Одноплатник Pimoroni Tiny 2040 — улучшенный аналог Raspberry Pi Pico, размером всего в треть «малинки»

В январе мы публиковали обзор одноплатника Raspberry Pi Pico. В целом, соотношение цена/качество на высоте. Но многим пользователям платы не хватает дополнительных функций. И вот сейчас появилась альтернатива, причем на основе SoC Raspberry RP2040, но с большим набором возможностей (забегая наперед...

Как атаковали промышленную инфраструктуру на The Standoff: анализ трафика с помощью PT ISIM

На прошедшем The Standoff эксперты PT Expert Security Center, в данном случае представляющие команду глобального SOC киберполигона, мониторили действия команд атакующих и защитников цифровой копии мегаполиса FF, противостояние проходило в режиме реального времени и длилось 123 часа. Ранее мы писали...

«Осторожно, печеньки!»: советы начинающим тестировщикам в сфере безопасности

Привет, меня зовут Вика Бегенчева, я QA-инженер в Redmadrobot. Я расскажу, как злоумышленники крадут наши данные, и что можно сделать, чтобы от этого защититься. Статья написана для начинающих тестировщиков безопасности и тех, кому непонятно, что за «фрукты» эти хакеры и чем они там занимаются....

[Перевод] Как я угнал национальный домен Демократической Республики Конго

Примечание: проблема решена. Сейчас национальный домен .cd уже не делегирует полномочия скомпрометированному нейм-серверу TL;DR Представьте, что может произойти, если национальный домен верхнего уровня (ccTLD) суверенного государства попадет в чужие руки. Однако я (@Almroot) купил доменное имя,...

Распаковка исполняемых файлов

Статья расскажет о подходах к анализу запакованных исполняемых файлов с помощью простых средств для обратной разработки. Будут рассмотрены некоторые пакеры, которые применяются для упаковки исполняемых файлов. Все примеры будут проведены в ОС Windows, однако изучаемые подходы можно легко...

[Перевод] Полное руководство по фишинговым атакам

С самого момента изобретения электронной почты фишинговые атаки преследуют как частные лица, так и организации, со временем становясь всё более изощренными и замаскированными. Фишинговая атака — один их распространенных способов, используемых хакерами для проникновения в учетные записи и сети своих...

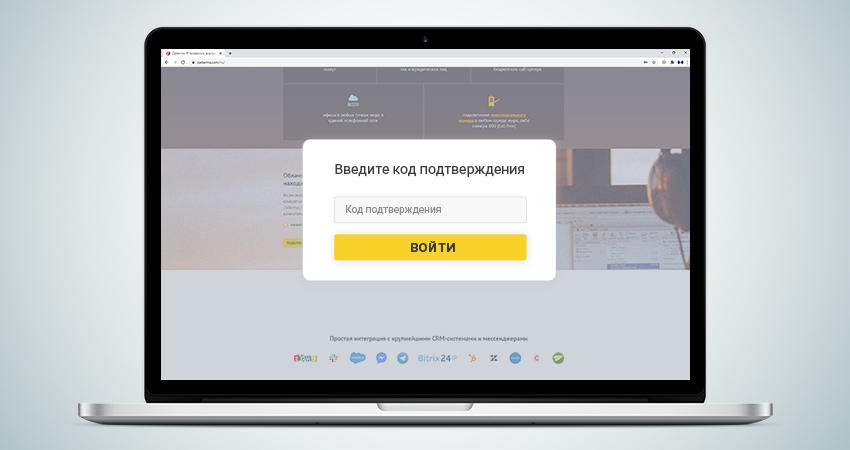

Подтверждение номеров телефона без SMS

Сегодня компаниям все чаще нужно верифицировать клиента не только по email, но и по телефонному номеру. Проблем с подтверждением номера по смс две — это дорогой для компании и не всегда безопасный способ — клиенты часто используют временные виртуальные номера. Предлагаем простой API метод для...

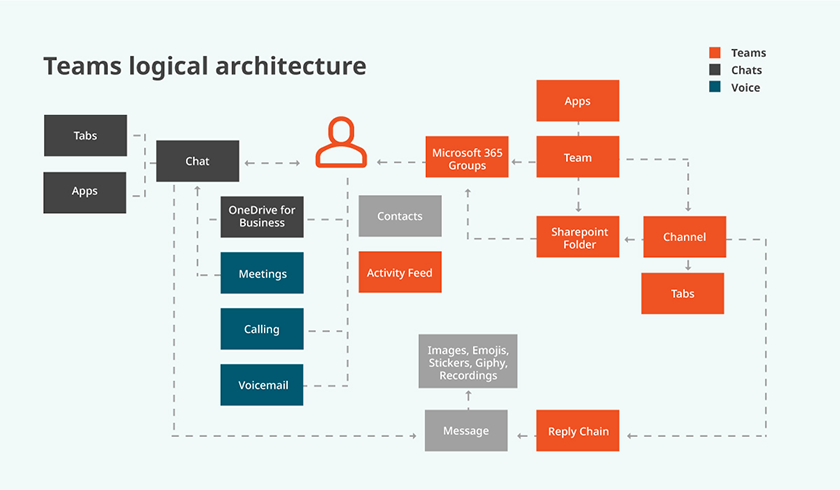

Как администратору Microsoft Teams обезопасить себя и того парня

Всем привет! В этой статье поговорим о том, почему важно следить за корректностью настроек Teams и как сделать его максимально безопасным. В конце статьи расскажем о решениях для аудита и управления настройками MS Teams, которые помогут реализовать концепции, описанные ниже. Teams — это ворота в...

Fortinet Single Sign-On. Описание технологии

Приветствуем! На протяжении всего времени нашей работы с решениями компании Fortinet, а в частности с межсетевым экраном нового поколения FortiGate, одним из самых интересующих вопросов является контроль и отслеживание трафика отдельных пользователей или групп пользователей. Сегодня мы хотим...

На что соглашается человек, когда разрешает все куки

Люди не читают инструкций. Вы почти наверняка не читали лицензионное соглашение Windows, не читали лицензионное соглашение iTunes, не читали условия Linux GPL или любого другого программного обеспечения. Это нормально. Такова наша природа. То же самое происходит в интернете. В последнее время...