(не) Безопасный дайджест: корпоративный сталкинг, троян в правительстве и социнженерия наоборот

Собрали для вас «классические» и нетривиальные ИБ-инциденты прошедшего месяца – в июле отметились и смелая пенсионерка, обманувшая мошенника, и сотрудники Facebook, заигравшиеся в шпионов, и упорно отрицающий утечки LinkedIn. Ну и очередной шифровальщик, куда же без него. Читать далее...

Средства автоматизации анализа вредоносных программ

На примере программы-вымогателя REvil рассматривается использование при анализе вредосного программного обеспечения таких средств автоматизации, как Python, IDAPython, x64bgpy. Демонстрируются их возможности по расшифровке конфигурационных данных, деобфускации строк и вызовов функций API для...

Сетевая пирамида изнутри при помощи Trello

Недавненько была информация о том, что поисковики просканировали открытые страницы в Trello. Логично, что многие начали искать там номера банковских карт, пароли. Как это делать? Вот...

PC park observer — система учёта комплектующих компьютеров парка, базирующегося на MS Windows

Данная система предназначена для учёта комплектующих в компьютерном парке, базирующемся на Windows. Я выложил систему под GNU/GPL v. 3 лицензией, так что денег не прошу, можете использовать как угодно... Все пожелания и т.п. обсуждаются отдельно... Читать далее...

Двойной VPN, или как построить цепочку из WireGuard VPN серверов на Windows

В этой статье мы рассмотрим процесс настройки цепочки VPN серверов с помощью WireGuard на Windows. В Интернете есть множество руководств, посвященных построению и настройке цепочек VPN серверов, однако большинство из них основаны на Linux и требуют определенных навыков администрирования данной ОС....

Тук-тук. Откройте

Коллеги, обычно мы пишем на Хабр технические статьи. В частности, мы уже писали о работе с дубликатами в системе управления данными, про Activiti BPM в разработке бизнес-процессов, про работу с отчетностью в MDM. Однако реалии времени заставили нас поднять тему, напрямую не связанную с техникой...

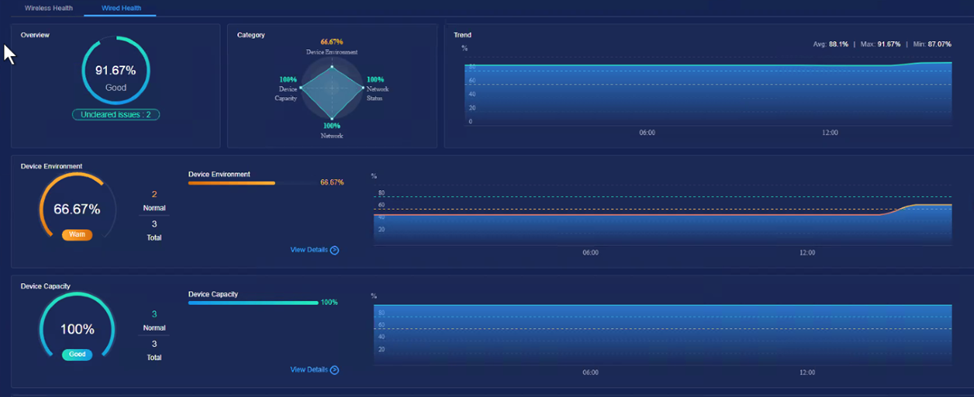

На проприетарном гипервизоре, но с открытыми протоколами. Обзор решения Software-Defined-кампусной сети от Huawei

Как и все крупные сетевые вендоры, Huawei развивает свои решения программно определяемых сетей. В портфолио вендора есть решения для сетей ЦОД, для распределённых сетей (SD-WAN) и для сетей офисов/кампусов. Мы с коллегой провели пару дней в лаборатории за тестированием последнего. Расскажу в этом...

[Перевод] Смарт-карты для входа на Ubuntu

Смарт-карты сегодня повсюду — платежные карты, паспорта, водительские удостоверения, школьные и рабочие пропуска. Эти небольшие карточки с защитой от несанкционированного доступа и чипами обычно содержат информацию, которая идентифицирует нас и предоставляет доступ к защищенным ресурсам. Одно из...

По следам The Standoff2021. Какие промышленные системы удалось взломать атакующим и как PT ISIM детектировал их действия

Мы продолжаем уже ставший традиционным цикл статей о том, как продукты Positive Technologies — MaxPatrol SIEM, PT Network Attack Discovery, PT Sandbox, PT Industrial Security Incident Manager и PT Application Firewall — отработали на полигоне The Standoff и что интересного они выявили во время...

Выявление мошеннических сборов в Instagram

Изначально была выдвинута следующая гипотеза: злоумышленники часто берут фотографии из аккаунтов реальных детей, при этом изменив имя ребенка и реквизиты сбора. Первой мыслью был поиск подобных аккаунтов с дальнейшей классификацией их как подлинные, либо поддельные по каким-то признакам. Однако на...

Лучшие практики для защиты Zimbra OSE от нежелательных почтовых рассылок

Электронная почта на протяжении всего времени своего существования остается основным вектором атаки на предприятия. Злоумышленники используют различные векторы атак на электронную почту, начиная от подбора паролей, и заканчивая мейл-бомбингом. В наших прошлых статьях мы рассказывали о том, как...

Просто чудо из чудес, об этом знает целый лес. Яндекc.ID

Много лет я пользуюсь сервисами Яндекса и до сих пор меня все относительно устраивало: почта, станция, облако, kinopoisk.hd, новый сезон смешариков. В общем, все было хорошо до появления Яндекс.ID. Протухла у меня однажды сессия в браузере и понеслась. Ввожу я, значит, правильный логин и пароль, а...

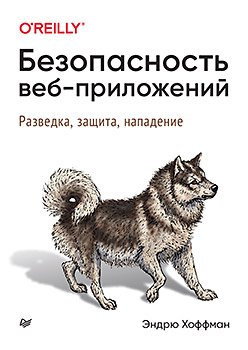

Книга «Безопасность веб-приложений»

Привет, Хаброжители! Среди огромного количества информации по сетевой и ИТ-безопасности практически не найти книг по безопасности веб-приложений. Познакомьтесь на практике с разведкой, защитой и нападением! Вы изучите методы эффективного исследования и анализа веб-приложений, даже тех, к которым...

[Перевод] Эволюция Ransomware

В наши дни ни месяца не проходит без новостей о новой крупной атаке криптовымогателей. Поначалу сумма выкупа составляла всего несколько сотен долларов, но теперь возросла до миллионов. Как же мы дошли до такой ситуации, когда наши данные и сервисы могут быть захвачены с требованием выкупа? А если...

Информационная безопасность облаков: как выполнить все требования законодательства

Реализовать требования ИБ и защитить данные в публичном облаке можно! Но давайте разберемся, на ком должна лежать ответственность за выполнение требований закона? Может ли клиент просто купить инфраструктуру в облаке и всю ответственность передать провайдеру облака – а самостоятельно ничего не...

Экстремальное IT: 5 ну очень хорошо защищенных ноутбуков

Далеко не всегда IT-специалисты работают в кондиционируемом офисе с вкусными печеньками, кофемашиной, комнатой для отдыха и прочими плюшками. Выполнять обязанности иногда приходится в поистине экстремальных условиях — в жаре и холоде, по колено в воде или на высоте птичьего полета. В этом случае и...

Security Week 30: SeriousSAM — эскалация привилегий в Windows

Месяц нетривиальных уязвимостей в Windows продолжается. На прошлой неделе сразу несколько исследователей раскрыли детали уязвимости SeriousSAM (по аналогии с недавними уязвимостями PrintNightmare в службе печати, было также предложено название HiveNightmare). Еще 19 июля исследователь Джонас Лик...

Оценочный уровень доверия (ОУД4) и ГОСТ Р ИСО/МЭК 15408-3-2013. Разработчик

Вторая статья цикла, посвященного ОУД, рассказывает о проблеме с позиции разработчика прикладного ПО (или заказчика, который должен получить гарантии безопасности конечного продукта). Давайте ненадолго абстрагируемся от ОУД. Представьте, что вы разработчик и создаете приложение для финансовых или...