Интеллектуальная защита от DDoS-атак Layer 7

С распределенными атаками типа «отказ в обслуживании» (DDoS) в последние годы сталкивались компании практически из всех отраслей экономики. Они используются хакерами довольно давно, и чрезвычайно эффективно могут остановить работу публичных ресурсов компании. В результате — финансовый ущерб и...

[Перевод] Ключевая информация об атаке вирусом-вымогателем REviL на компанию Kaseya

3 июля в 10:00 по североамериканскому восточному времени серверы VSA компании Kaseya выпустили зараженное вирусом исправление, которое распространилось на управляемые компанией Kaseya cерверы, что привело к компрометации и шифрованию тысяч узлов на сотнях различных предприятиях. Это исправление...

Классные эргономические клавиатуры, на которые стоит обратить внимание. Часть 2

Удобный инструмент для работы позволяет упростить себе жизнь и оптимизировать выполнение задач. Клавиатура — инструмент, с которым многие из нас не расстаются в течение дня (а то и ночи). Кому-то хватает обычной клавиатуры без особых изысков, а кто-то предпочитает эргономические. Это — вторая часть...

[Перевод] Приложение для стиральной машины Samsung требует доступ к контактам и геолокации

Ряд приложений от Samsung, позволяющих потребителям управлять подключенными к интернету устройствами, требует доступ ко всем контактам в телефоне, а иногда и к приложению для звонков, локации и камере. Такая ситуация приводила пользователей в бешенство годами. В среду, 7 июля, один из пользователей...

Как управлять FM-вещанием через iPhone

Кто сейчас вообще слушает радио? Может показаться, что в современном мире не осталось места для радио, однако мы сумели отыскать несколько кейсов его реального использования и немного поиграли с этим: В этой статье мы хотели бы рассказать, как не будучи радиотехниками, можно реализовать механизм...

[Перевод] Бэкдор от монгольского центра сертификации CA MonPass

Мы обнаружили загружаемый с официального сайта MonPass (крупного центра сертификации в Монголии) установщик с бинарными файлами Cobalt Strike (фреймворк, помогающий эксплуатировать уязвимости, закрепиться и продвинуться в целевой системе). Немедленно уведомив их о нашей находке, мы призвали MonPass...

SoftEther VPN — быстрая настройка

В свете периодических блокировок в РБ и РФ, блокирующих как “недозволенные речи неугодных” так и работу специалистов разных мастей, организации и просто технари перебирают возможности различных VPN решений. SoftEther VPN в моем списке выглядит как бесплатное “чудо-решение”, которое позволяет иметь...

Проблема использования RunAs на серверах

В этой статье я подробно расскажу о проблемах, с которыми столкнётся каждый системный администратор, использующий в своей работе возможность запуска программ от имени другого пользователя, в большинстве случаев от имени администратора. Если вы — тот самый сисадмин, прочитайте её внимательно, скорее...

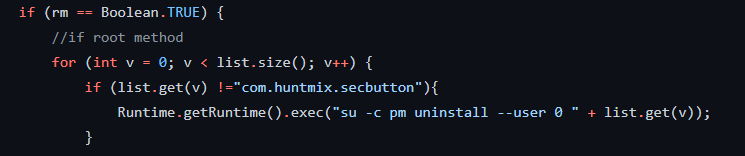

Пишем паническую кнопку под андроид (Часть 2)

Заглядываем под капот, решаем проблемы и баги. Как все устроенно и что используется - ответы тут! С вами Алексей и сегодня речь пойдет именно от этом.. Читать далее...

Пишем паническую кнопку под Android (Часть 1)

В этой части я коротко расскажу о мотивах и с чего начиналась разработка. Меня зовут Алексей и я желаю вам приятного чтения! Идея Тут все произошло более чем спонтанно зимнем вечером — я на тот момент ещё junior java developer с опытом не более двух месяцев листал новости. И без упоминания ужасных...

Как обезопасить себя от утечек при работе в VDR (виртуальной комнате данных)

Для хранения документов обычно используются всевозможные файловые хранилища: личный компьютер или различные системы, подобные Google Drive. Пока документы закрыты от сторонних глаз, они достаточно надежно защищены. Но как защитить их, если нужно дать к ним доступ ограниченному числу малознакомых...

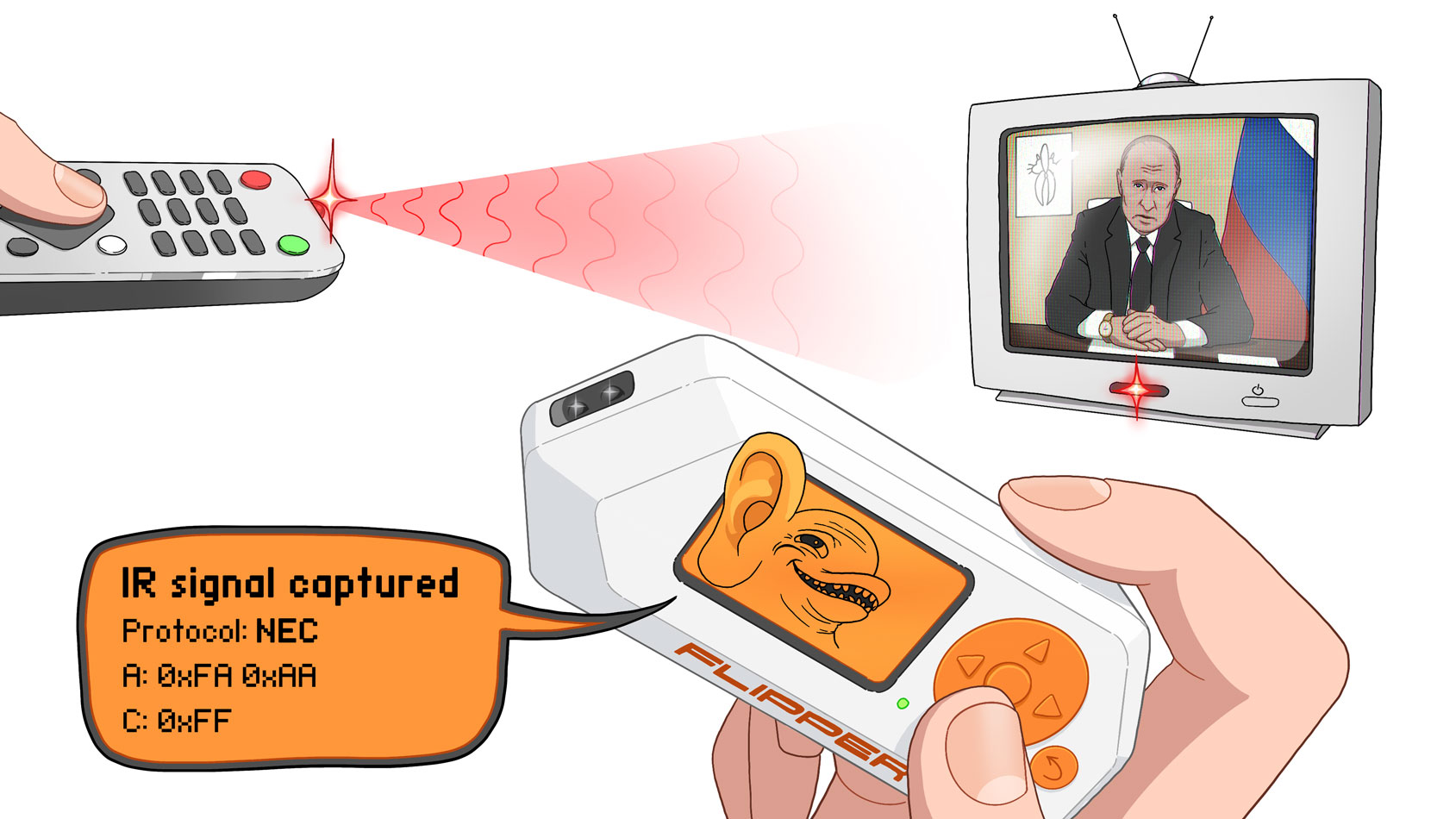

Перехват инфракрасных пультов с помощью Flipper Zero

Flipper Zero — проект карманного мультитула для хакеров в формфакторе тамагочи, который мы разрабатываем. Предыдущие посты Как выглядит тестирование электроники Flipper Zero Как мы делаем корпус Flipper Zero безупречным Нахлобучиваем домофонные ключи iButton с помощью Flipper Zero Как выглядит...

Плагины для системы анализа DRAKVUF. Как с помощью exploitmon выявить попытки эксплуатации ядра ОС

Продолжаем цикл материалов о вредоносных техниках, применяемых злоумышленниками. Встречайте еще одну полезную статью от экспертного центра безопасности Positive Technologies. В прошлый раз мы говорили о том, как киберпреступники повышают привилегии, чтобы получить полный контроль над системой, и...

[Перевод] Бэкдоры в наших смартфонах живут уже 20 лет. И это не последние подарки от государства

Оборудование для фальшивой базовой станции 4G/LTE, источник Иногда складывается впечатление, что основная угроза безопасности граждан исходит от государственных спецслужб. Эти не размениваются на мелочи. Их интересует взлом не с одного сайта, а всего трафика в интернете. Прослушка не отдельного...

Атака через поставщика или подрядчика глазами пентестера

Атака на Solar Winds в 2020 году привлекла особое внимание к теме supply chain. Кратко об атаке (ну вдруг кто-то не в курсе): злоумышленники получили доступ к системе сборки SolarWinds Orion и добавили «закладку» в один из DLL-файлов. Затем эта DLL была распространена среди клиентов SolarWinds...

Краткая история появления серверов: от мейнфреймов — к современности

Серверы — интересные вычислительные системы, которые очень сильно изменились с течением времени. Сейчас термин «сервер» объясняется как электронное устройство, которое занимается обслуживанием/предоставлением доступа подключенным системам (клиентам) к ресурсам локальной или глобальной сетей...

ИИ помогает полиции мониторить соцсети — правозащитники опасаются, что это приведёт к тотальной слежке

Ряд американских полицейских управлений и городских властей используют технологии искусственного интеллекта для сканирования открытой информации в социальных сетях и в иных источников. Представители закона уверены, что наблюдение за публичной деятельностью граждан в онлайне поможет бороться с...

В России объединили методы защиты инфраструктурных объектов от киберугроз и технологических рисков

Все больше важных инфраструктурных объектов подключаются к телекоммуникационным сетям разного назначения. Чаще всего для того, чтобы операторы имели возможность удаленно управлять такими системами. Но есть и обратная сторона медали – ненулевая вероятность компрометации подобных систем. И подобное...