Обзор обнаруженных техник и тактик группировки Winnti. Часть 1

Одно фишинговое письмо, по неосторожности открытое сотрудником компании, - и важная информация слита злоумышленнику. Всего лишь один клик мышью и на компьютере сотрудника запущены процессы, «допускающие» злоумышленников к инфраструктуре организации. При этом «антивирусы» взлом пропустили. Как раз с...

Дайджест киберинцидентов Acronis #6

Привет, Хабр! Мы продолжаем наш дайджест, и сегодня в “меню” — новые вирусы имени Олимпиады-2020, рост заражений с использованием инфицированных файлов Microsoft Office, ловушки для любителей пиратского контента и ПО. Кроме этого мы назовем новые имена хорошо известных группировок, которые...

Security Week 31: кража данных при помощи паяльника

Сфера атак непосредственно на компьютерное железо обсуждается не так широко, как уязвимости в софте, и оттого представляет особый интерес. В прошлом году мы писали про эксперимент Трэммэлла Хадсона (Trammell Hudson), в котором проводилась реалистичная атака на ноутбук в режиме сна с перепрошивкой...

О чем говорит SIEM: разбираем кейсы атак, проведенных на The Standoff

Всем привет! Продолжаем рассказывать о том, как отработали и что интересного обнаружили наши продукты на майском The Standoff. Мы уже знакомили вас с уловом нашей песочницы PT Sandbox и историей о том, как PT Application Firewall помогал защищать кибергород от нападающих. В этот раз наш рассказ...

Микрокомпьютер компании MITS – Altair 8800 появился на плате Azure Sphere

Около 40 лет назад первая персональная машина Altair 8800 считалась чем-то из мира фантастики и вымысла. Она не имела предшественников и была действительно чем-то новым, чего еще не придумывали и не создавали до. И ведь многие вещи, тестированные когда-то именно на ней, например, модульная...

Сравнительный обзор VPN клиент-серверных приложений

Каждый, кто задумывался о своем VPN сервере, задавался вопросами, а какие VPN сервисы существуют, что выбрать и, самое главное, что подойдет лично мне? В данной статье я хочу поделиться своими наблюдениями о некоторых VPN сервисах, которыми сам пользовался и/или пользуюсь. Ну что ты там понаписал......

Немного про современные технологии greybox фаззинга

Автор: Иннокентий Сенновский Как найти баги, о которых вы и не догадывались, или что такое фаззинг Все уже привыкли, что программу надо покрывать тестами, чтобы потом не было стыдно. Но вот проблема: разработчик может защититься только от багов, которые он способен предугадать. Да и тестировщик...

Еще одна стажировка, или сказ про реверс IP-камеры

Давайте представим, что вы студент старших курсов вуза по какому-нибудь околоИБшному направлению или специалист в смежной области, желающий сменить сферу деятельности на исследование защищенности аппаратного или программного обеспечения. Потенциальный работодатель почти всегда требует практический...

Apple AirTag — идеальный жучок для слежки

Stalkerware — мобильный софт для сталкинга, то есть навязчивой слежки за человеком. Это растущий класс программного обеспечения, который позволяет хакеру получать геолокацию смартфона, просматривать текстовые сообщения, фотографии, звонки, поиски в интернете. Такой софт используется любителями...

[Перевод] iQunix A80 Explorer: беспроводная клавиатура в ретро-стиле с современными возможностями

Мы довольно часто публикуем обзоры разных клавиатур, поскольку в IT без них — как без рук. Но, в отличие от рук, клавиатуры можно заменять и выбирать. Кому-то нравятся эргономические клавиатуры, кому-то — вычурные геймерские, а еще кому-то — обычные китайские недорогие клавиатуры, которые просто...

Проигрыватели винила в районе двадцати тысяч рублей — три модели

Мы начинали с наиболее доступных «вертушек» для новичков, показали три бюджетные модели в районе пятнадцати тысяч и вплотную приблизились к планке в двадцать тысяч рублей за проигрыватель. Сегодня двигаемся далее и смотрим на продукцию таких именитых брендов, как Pro-Ject, Audio-Technica и Sony....

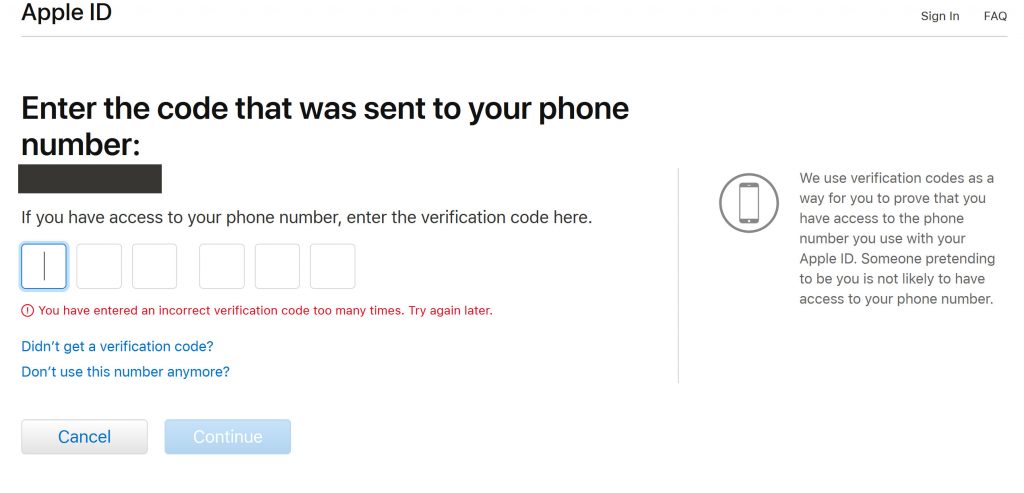

[Перевод] Почему я отказался от 18 тысяч долларов по баунти-программе Apple

Эта статья посвящена тому, как я обнаружил уязвимость в конечной точке восстановления пароля Apple, которая позволила мне захватить аккаунт iCloud. Уязвимость полностью пропатчена отделом безопасности Apple и больше не работает. В рамках баунти-программы Apple Security Team вознаградила меня 18...

[Перевод] Неожиданная история кондиционера

Москва перенесла две волны жары этим летом. В Madrobots мы пережили их только благодаря кондиционерам и поэтому решили разобраться в истории чудесных девайсов. Когда-то это изобретение было воспринято с холодком, но стало неотъемлемой частью жизни. Работать в офисе во время июньской жары....

Чего можно ожидать от Black Hat 2021?

Привет, Хабр! Завтра начинается международная гибридная конференция Black Hat 2021. Мы, как активный участник и контрибьютор мероприятия проанализировали доклады и подобрали самое интересное. В этом посте вы узнаете, что можно послушать на Black Hat и какие интересные выступления подготовили...

[Перевод] Как APT используют обратные прокси-серверы для Nmap-сканирования внутренних сетей

Поскольку обратные прокси-серверы могут обходить ограничения брандмауэра на входящий трафик, злоумышленники, проводящие APT, используют их для pivot-атак на защищенные среды. К примеру, не так давно жертвой такой атаки стала корпоративная сеть федерального агентства. Злоумышленники использовали...

Врываемся в мобильный пентест (Ч1)

Всех приветствую, на связи Алексей и сегодня я расскажу как я загорелся идеей создания мобильного мультитула для пентеста! В этой части мы посмотрим на каком этапе разработка сейчас, что уже умеет приложение и что будет в будущем! Наливайте стакан лимонада, а может чего-то крепкого - это уже на...

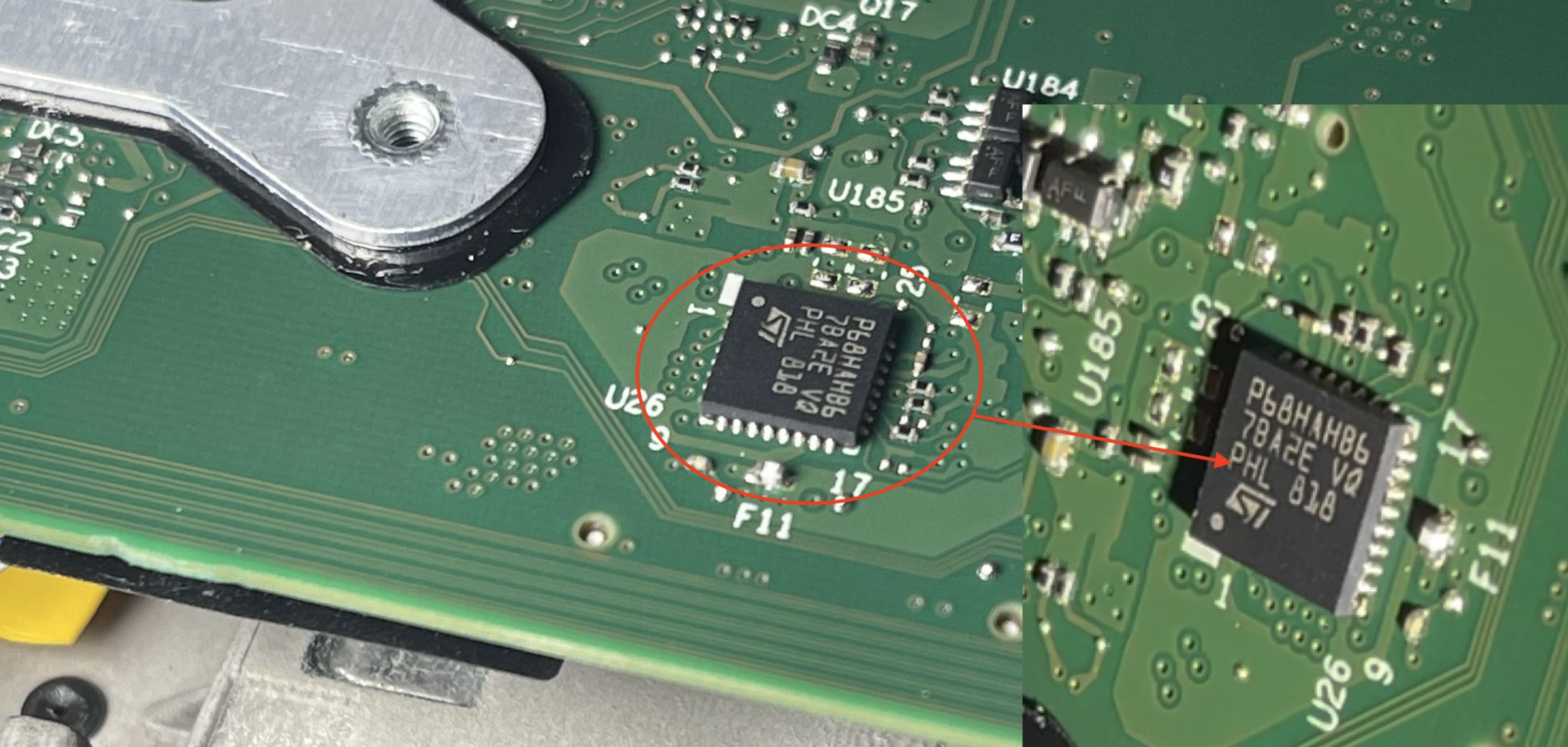

Как устроена аппаратная часть SberBox Top: разбираем девайс

За последние два года команда SberDevices запустила серийное производство нескольких устройств: ТВ-приставки SberBox, смарт-экрана SberPortal, ТВ-медиацентра с умной камерой SberBox Top. Последний значительно расширил функциональность такого типа устройств за счёт камеры, микрофонной матрицы и...

Взлёты и падения рынка эксплойтов

В последние годы подпольный рынок эксплойтов сильно изменился. Если раньше их продажа была практически единственным способом заработать, то сейчас появились альтернативные способы монетизации. В течение двух лет мы изучали, как устроен подпольный рынок эксплойтов для различных уязвимостей, и в этом...